Monitoramento do Active Directory

Automatize o monitoramento e a geração de relatórios do Active Directory (AD) para obter visibilidade panorâmica de todas as mudanças feitas nos objetos do AD e seus atributos.

Rastreie o uso de vários objetos do AD usando a ferramenta de monitoramento do AD do ADAudit Plus

Iniciar auditorias de segurança do AD

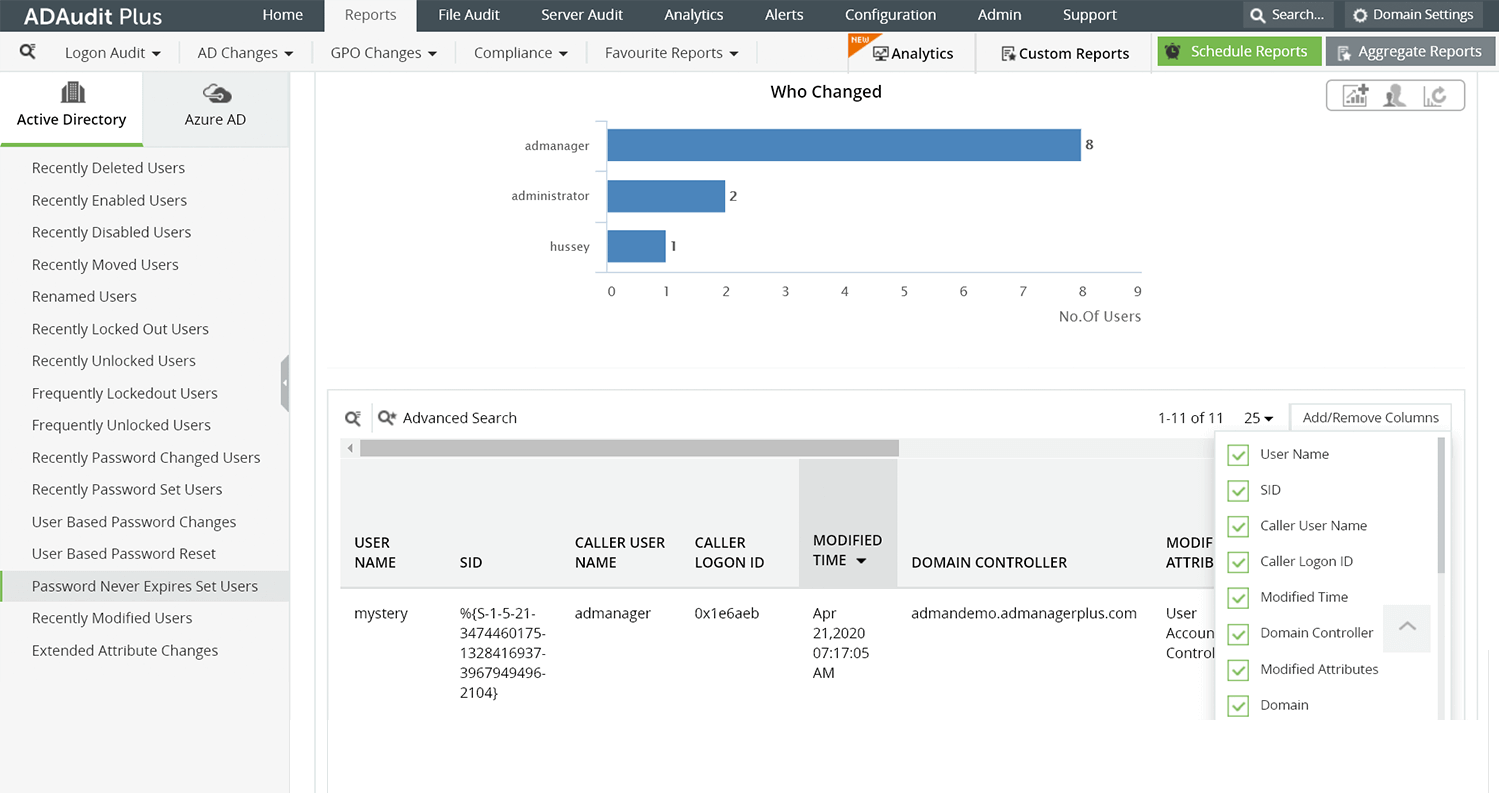

Esteja ciente das mudanças críticas, incluindo criação, exclusão, permissão e outras mudanças feitas aos usuários, grupos, UOs, computadores e outros objetos do AD em tempo real.

Rastreie as mudanças de políticas de grupo

Fortaleça a segurança de rede da sua empresa mantendo o controle de todas as mudanças feitas nas configurações críticas do objeto de política de grupo (GPO), como senha, bloqueio de conta, atribuição de direitos de usuário e outras políticas..

Contramedidas para lidar com bloqueios

Evite bloqueios de contas repetidos auditando e diagnosticando a fonte de credenciais obsoletas, como mapeamentos de unidades impróprios, tarefas agendadas, aplicações, serviços e muito mais.

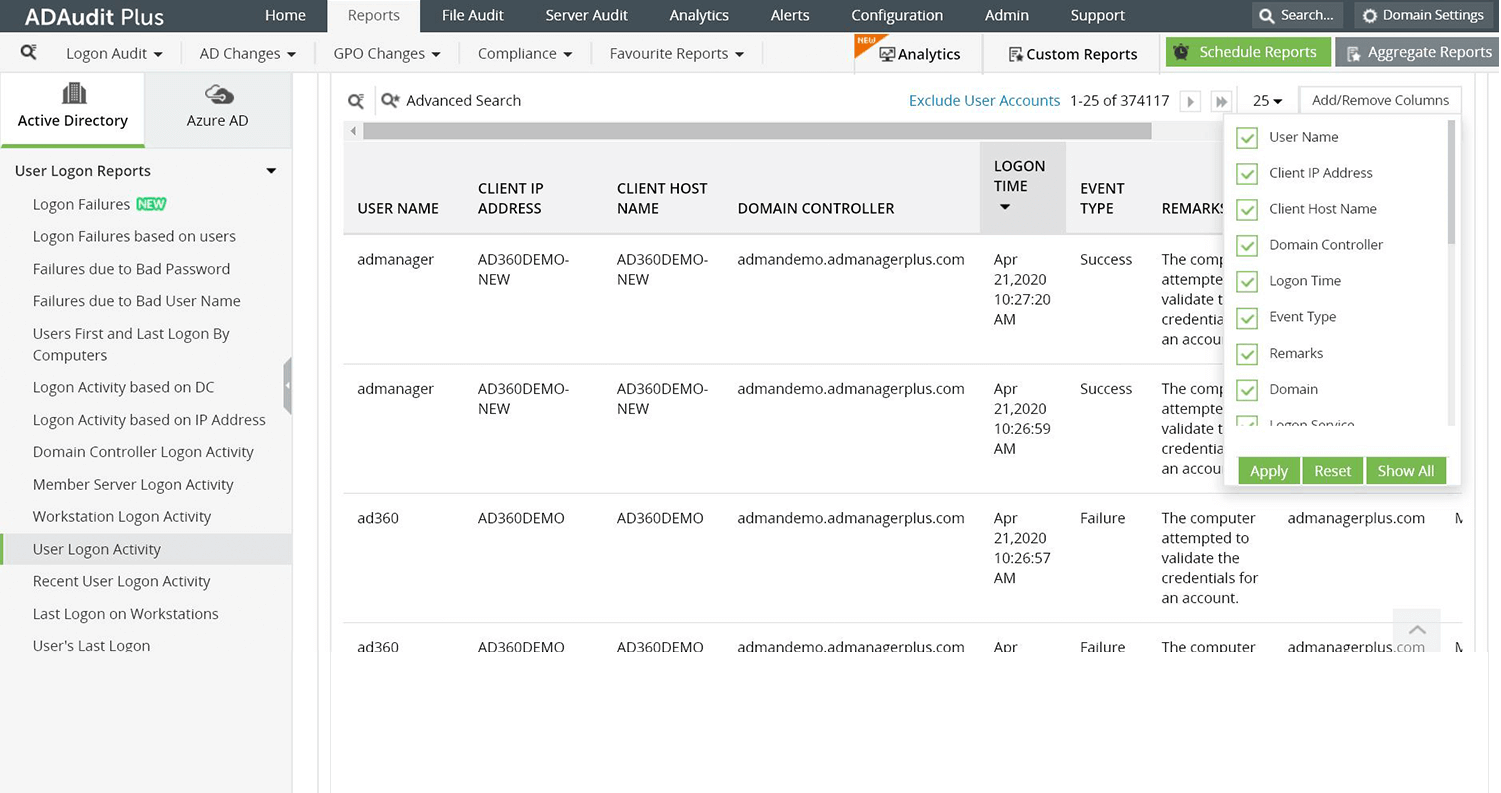

Monitoramento de atividades de login dos funcionários

Analise a produtividade da força de trabalho auditando os dados de login e logoff, incluindo detalhes sobre quem está fazendo login, quando e por quanto tempo.

Inteligência avançada contra ameaças com o monitoramento de segurança do Active Directory

Evite abuso de privilégios

Rastreie e analise ações de contas de usuários ou grupos de administradores com privilégios altos específicos para mudanças não garantidas do AD e reconheça instâncias de abuso de privilégios.

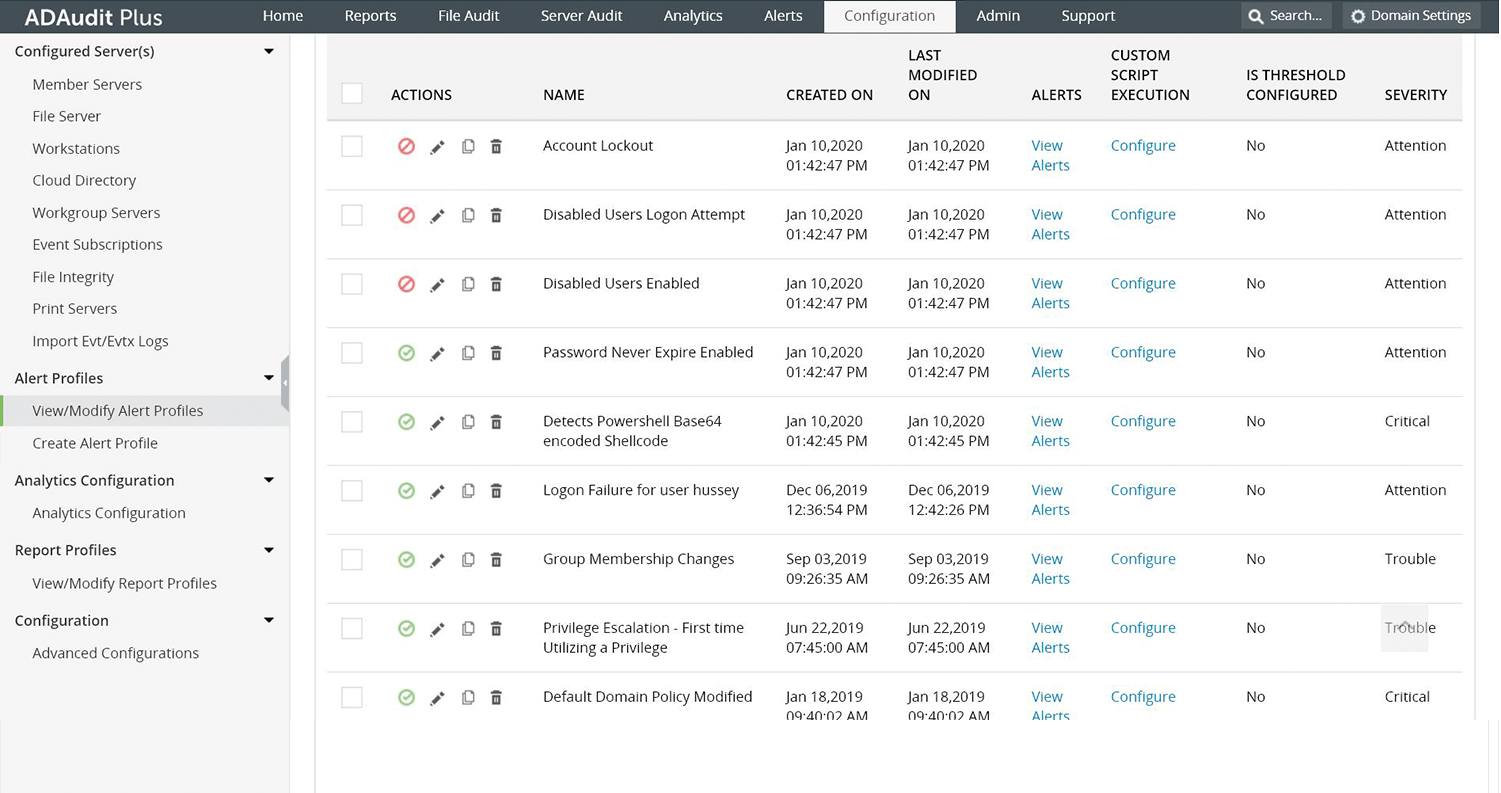

Envie alertas sobre ações suspeitas do usuário

Acionar notificações instantâneas por e-mail/SMS quando ações de usuário não seguras são detectadas, como várias mudanças no esquema do AD, funções de FSMO, mudanças da permissão no nível do domínio e muito mais.

Aproveite o aprendizado de máquina para detecção de ameaças

Use a análise de ameaças orientada pela UBA para reconhecer um comportamento atípico do usuário, incluindo tempo de uso ou volume incomum de falhas de logon, picos repentinos de bloqueios ou atividades de gerenciamento de usuários e muito mais.

Automatize sua resposta ao incidente de segurança

Analise e corrija ameaças de segurança, como ameaças internas, com respostas predefinidas e automatizadas que podem desligar o sistema do funcionário não autorizado e desconectar sua sessão de usuário.

Atenda as necessidades detalhadas de monitoramento e geração de

relatórios do AD com o ADAudit Plus.

Thanks!

Your download is in progress and it will be completed in just a few seconds!

If you face any issues, download manually here

Mantenha seguros e em conformidade o Active Directory, servidores Windows e

workstations com o ADAudit Plus

Auditoria de permissões de arquivo

Auditar todas as mudanças da permissão de arquivos e pastas. Saiba quem fez essas mudanças, quando e de onde.

Monitoramento da mudança do arquivo

Obtenha visibilidade instantânea de todas as modificações e tentativas de acesso com falha feitas em seus arquivos críticos.

Análise forense

Investigue incidentes de segurança mais rapidamente com dados de auditoria acionáveis e precisos.