Resposta a incidentes

O que é resposta a incidentes?

Resposta a incidentes refere-se à estratégia e às medidas que as organizações tomam após um ataque cibernético para minimizar os danos às suas operações, dados e infraestrutura. Exemplos de resposta a incidentes incluem recuperar dados após um ataque de ransomware, impedir que pessoas de dentro da empresa ou hackers vazem dados sensíveis , reconstruir medidas de segurança cibernética e notificar autoridades e clientes sobre violações de dados. Para lidar com os diversos riscos de segurança cibernética, é necessário um bom planejamento para criar medidas de resposta a incidentes para diferentes cenários.

Importância da resposta a incidentes

- Para evitar ataques cibernéticos, você precisa estar preparado para o caso de um deles acontecer. Você precisa revisar a implementação existente e os registros históricos, backups de dados e requisitos de conformidade. Esses e outros aspectos importantes precisam ser planejados e reunidos em um plano dinâmico de resposta a incidentes.

- Se dados forem roubados ou vazados, a organização deve fazer o possível para evitar que eles sejam expostos na dark web e tornar públicos os detalhes da violação. Esta etapa e outras estipulações legais devem ser cumpridas para evitar multas, perda de confiança e perda de negócios. As organizações precisam notificar as partes interessadas e os clientes quando seus dados forem comprometidos.

- A resposta a incidentes é necessária para se recuperar após um ataque. Uma boa resposta a incidentes evitará que as operações comerciais sejam suspensas ou causem gargalos e ajudará a organização a se recuperar rapidamente de um ataque. Quando as medidas a serem tomadas imediatamente após um incidente são claramente definidas, é mais fácil mitigar os danos.

- A resposta a incidentes também envolve o registro dos eventos que levaram ao ataque. Trilhas de auditoria servem como registros úteis para evitar que o mesmo ataque ocorra novamente. Uma resposta eficaz a incidentes requer previsão e planejamento; Portanto, um plano sólido de resposta a incidentes é essencial.

Tipos de incidentes de segurança

Vários incidentes de segurança são iniciados por criminosos diariamente, tendo como alvo empresas de todos os tamanhos. Alguns desses tipos de ataque estão listados abaixo:

- Phishing: Usando esse método, os criminosos cibernéticos tentam enganar as pessoas criando sites e endereços de e-mail que parecem legítimos para induzir os usuários finais a clicar em links e fornecer suas informações pessoais confidenciais.

- Ameaças internas: Os funcionários usam seus privilégios legítimos indevidamente para roubar dados sensíveis ou podem, involuntariamente, ser a causa-raiz do comprometimento da segurança dos dados devido à falta de conscientização ou descuido no manuseio dos dados.

- Ataque de ransomware: Ransomware é um software malicioso que criptografa arquivos críticos e nega acesso a eles até que um resgate seja pago pelas vítimas. A principal indicação de um ataque de ransomware é a criptografia de dados em massa. Normalmente, a vítima paga um resgate alto em troca de uma chave de descriptografia ou de uma ferramenta que descriptografe os arquivos. Mas mesmo quando um resgate é pago, a descriptografia dos dados não é garantida.

- Ataques de negação de serviço distribuído (DDoS):: Nesse tipo de ataque, os sistemas e servidores ficam sobrecarregados com tráfego excessivo, tornando-os indisponíveis para usuários legítimos. Isso envolve uma rede de dispositivos comprometidos chamada botnet, que o usuário malicioso controla remotamente para enviar tráfego ilegítimo.

O que é um plano de resposta a incidentes?

Um plano de resposta a incidentes prescreve a abordagem a ser seguida pelas empresas após um ataque cibernético. Um plano eficaz de resposta a incidentes fornece medidas para lidar com uma crise em andamento e evitar que o mesmo ataque se repita. Ele contém instruções detalhadas para a equipe de segurança de TI e outras equipes envolvidas sobre como detectar, responder e evitar ataques cibernéticos no futuro.

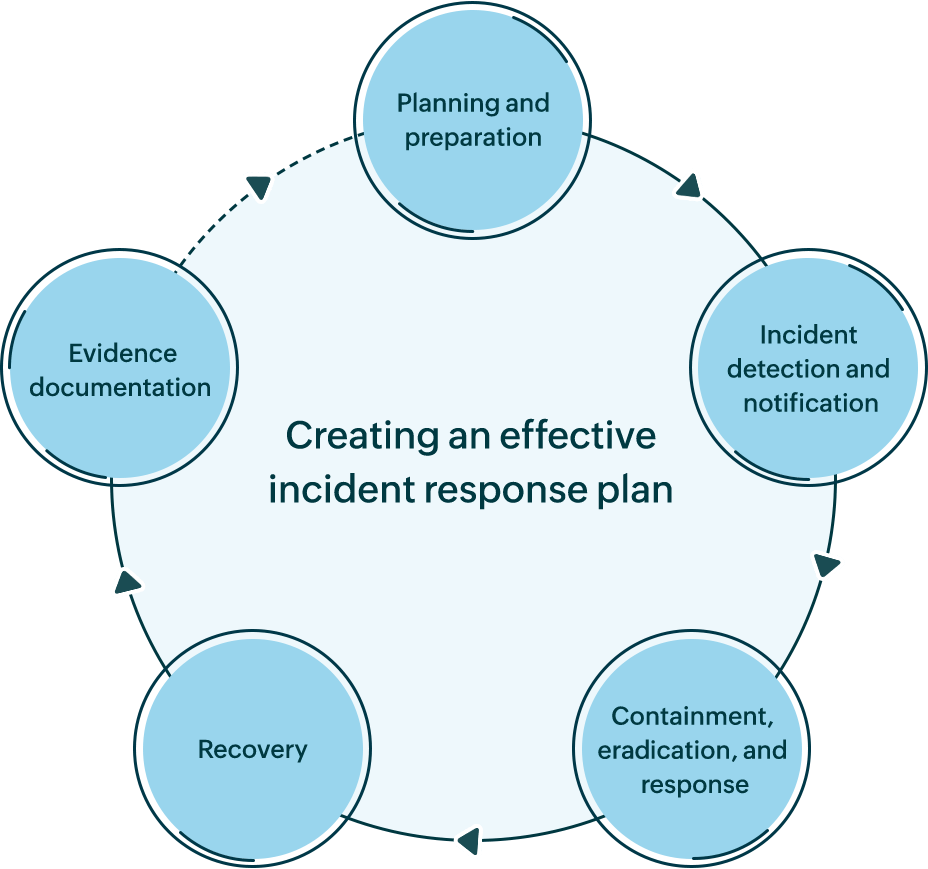

Como criar um plano eficaz de resposta a incidentes

O Instituto Nacional de Padrões e Tecnologia e o Instituto de Administração de Sistemas, Auditoria, Rede e Segurança desenvolveram estruturas de resposta a incidentes padrão do setor que são amplamente seguidas. Ambas as estruturas têm componentes semelhantes, que são resumidos abaixo:

- Planejamento e preparação

Elabore uma política organizacional definindo as pessoas certas com as funções certas, juntamente com o prazo necessário para resposta. Inclua todas as etapas, desde a detecção do incidente até a documentação pós-incidente, para orientar as equipes envolvidas. Comunique-se com as equipes de administração, segurança e privacidade sobre a política e forneça treinamento de segurança adequado.

- Detecção e notificação de incidentes

Implemente ao software de resposta a incidentes de segurança ferramentas para detectar intrusões no sistema e na rede instantaneamente. Fique atento aos indicadores de ransomware usando o software de detecção de ransomware. Evite o roubo de dados e tentativas de manipulação por pessoas de dentro usando o software de monitoramento de ameaças internas.

- Contenção, erradicação e resposta

Depois que um ataque é detectado, todos os esforços precisam ser concentrados em impedir a propagação do ataque pela rede e limitar os danos causados. Elimine a fonte da infecção por malware isolando o dispositivo infectado ou desabilitando a conta de usuário comprometida.

- Recuperação

Inicie a fase de recuperação depois de garantir que o ataque cibernético tenha terminado e que os dispositivos e contas de usuários afetados estejam livres de malware, se houver. Faça um balanço dos dados roubados ou violados e informe as partes interessadas. Restaure medidas de segurança violadas e backups de dados para retomar as operações normais.

- Documentação da trilha de incidentes

Documente todos os eventos durante e após o incidente, incluindo a fonte da infecção ou ataque, a resposta para conter o ataque e as medidas de remediação implementadas. Isso ajudará a atender aos requisitos legais de conformidade com a privacidade de dados e ajudará a destacar brechas de segurança de dados na rede.

Proteja seus dados com o DataSecurity Plus

O DataSecurity Plus da ManageEngine fornece uma plataforma unificada de visibilidade de dados e capacidade de segurança. Concentre-se na segurança dos seus arquivos e proteção do armazenamento monitorando os servidores de arquivos e protegendo os endpoints proativamente. Com o DataSecurity Plus' solução de proteção de dados, você pode:

- Identifique o paradeiro de dados sensíveis , como endereços de clientes, IDs de e-mail, registros de saúde, e muito mais, usando a nossa ferramenta de descoberta e classificação de dados.

- Audite servidores de arquivos do Windows para saber sobre eventos de arquivo importantes, como modificações de arquivo, exclusões e alterações de permissão usando nossa ferramenta de monitoramento de integridade de arquivo.

- Analise sua postura de segurança de arquivo revisando permissões efetivas e problemas de higiene de permissão inerentes usando nosso analisador de permissão de segurança.

- Detecte possíveis intrusões de ransomware em tempo real por meio de funções de alerta e resposta personalizáveis usando nossa ferramenta de resposta a incidentes de ransomware.

- Monitore endpoints em busca de sinais de atividade interna, incluindo ações de cópia de arquivos, possíveis uploads na web, atividade de dispositivos USB e muito mais usando a nossa solução de DLP.

- Bloqueie o acesso a sites e aplicações prejudiciais e monitore uploads para serviços de armazenamento em nuvem como Dropbox, SharePoint, e muito mais, usando a nossa ferramenta de filtragem de internet.

Agende uma demonstração pessoal com um de nossos especialistas para experimentar todos esses recursos e muito mais. Como alternativa, você pode baixar uma avaliação gratuita e totalmente funcional de 30 dias.

Baixe seu teste grátis