Descoberta e classificação de dados confidenciais

A descoberta de dados confidenciais é o processo de encontrar e classificar informações confidenciais nos endpoints de uma organização. A sensibilidade da informação é um conjunto de métodos para controlar o acesso a dados confidenciais que podem prejudicar uma empresa caso forem revelados a terceiros. Ao identificar e monitorar esse tipo de dados, como informações de identificação pessoal (PII), registros financeiros e de saúde, as organizações podem garantir que seus dados confidenciais sejam protegidos.

Como a descoberta de dados de endpoints é implementada?

O Endpoint Central oferece um mecanismo completo de descoberta de dados confidenciais de endpoints com as seguintes capacidades:

- Ajudar a cumprir os regulamentos: Muitas regulamentações exigem que as empresas tenham salvaguardas para proteger os dados de clientes. O espelhamento de dados pode ajudar as empresas a atender a esses requisitos.

- Realizar uma avaliação forense dos dados para coletar insights qualitativos e quantitativos, que os administradores podem usar para entender melhor seus dados.

- Identificar os usuários e endpoints associados a tipos específicos de dados, o que é importante para mitigar a perda de dados e ameaças internas.

- Uma vez conhecida a localização dos dados, eles são digitalizados para análise posterior. A descoberta de dados é a primeira etapa na classificação de dados.

Por que a classificação de dados é importante?

As empresas coletam muitos dados a qualquer momento, incluindo informações sensíveis que podem ser transferidas inadvertidamente durante trocas informais. O software de classificação de dados ajuda os administradores a identificar e proteger dados confidenciais, distinguindo entre informações inofensivas e confidenciais que requerem proteção.

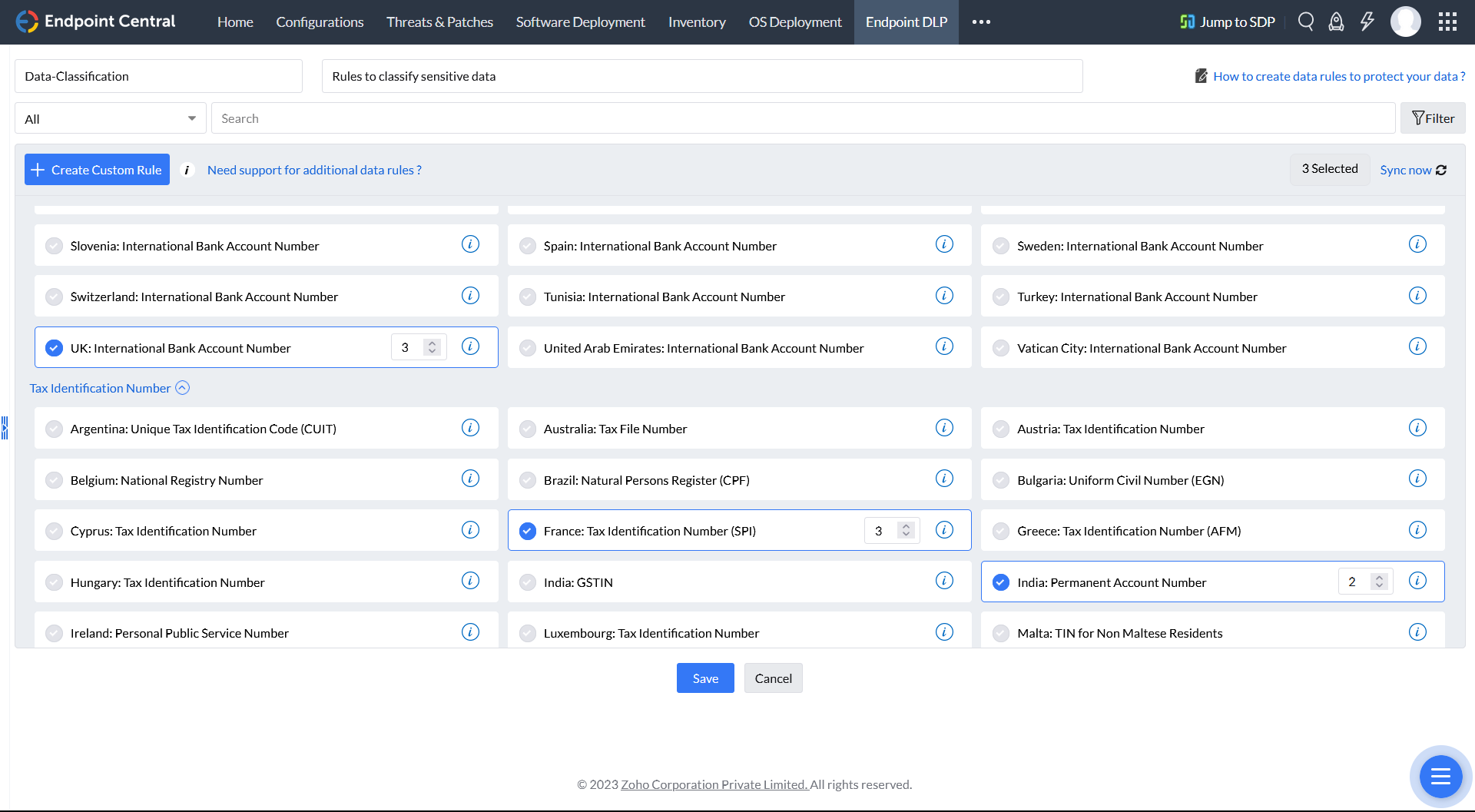

Classificação de dados

Prevenção contra vazamento de dados

A prevenção contra perda de dados (DLP) é uma estratégia de segurança fundamental para proteger dados corporativos confidenciais contra roubo, perda ou acesso não autorizado. Uma solução de DLP completa inclui ferramentas para descoberta e classificação de dados, transferência de dados e controle de acesso, gerenciamento de políticas e incidentes, auditoria e alertas detalhados.

Por que a DLP é essencial?

A DLP evita o impacto da perda e roubo de dados, que pode ter consequências devastadoras para as empresas. Por exemplo, uma violação de dados pode levar a:

- Perdas financeiras decorrentes de multas, ações judiciais e saída de clientes

- Danos à reputação e à confiança da marca

- Perda de vantagens competitivas

- Violações de conformidade regulatória

Como a perda de dados ocorre?

A perda de dados pode ocorrer de várias maneiras, incluindo:

- Erro humano

Exclusão acidental, sobregravação de arquivos ou envio de dados para a pessoa errada.

- Perda física ou roubo

Laptops, dispositivos móveis e outros dispositivos de armazenamento podem ser perdidos ou roubados.

- Ataques cibernéticos

Ataques de malware, ransomware e phishing podem levar à perda ou roubo de dados.

A DLP ajuda a mitigar esses riscos ao:

- Identificar e classificar dados confidenciais

para que eles possam ser protegidos de maneira mais eficaz

- Aplicar políticas

para reduzir o risco de erro humano

- Monitorar e controlar a transferência e acesso de dados

para evitar que usuários não autorizados acessem dados confidenciais

- Auditar e alertar sobre atividade de dados

para que as organizações possam identificar e resolver problemas potenciais rapidamente

- Detectar e responder

a violações de dados e outros incidentes de segurança

Você precisa de uma solução de DLP?

Qualquer organização que colete, armazene ou processe dados confidenciais deve considerar a implementação de uma solução de DLP. Esta solução é especialmente importante para empresas em setores regulamentados, como saúde, financeiro e governo.

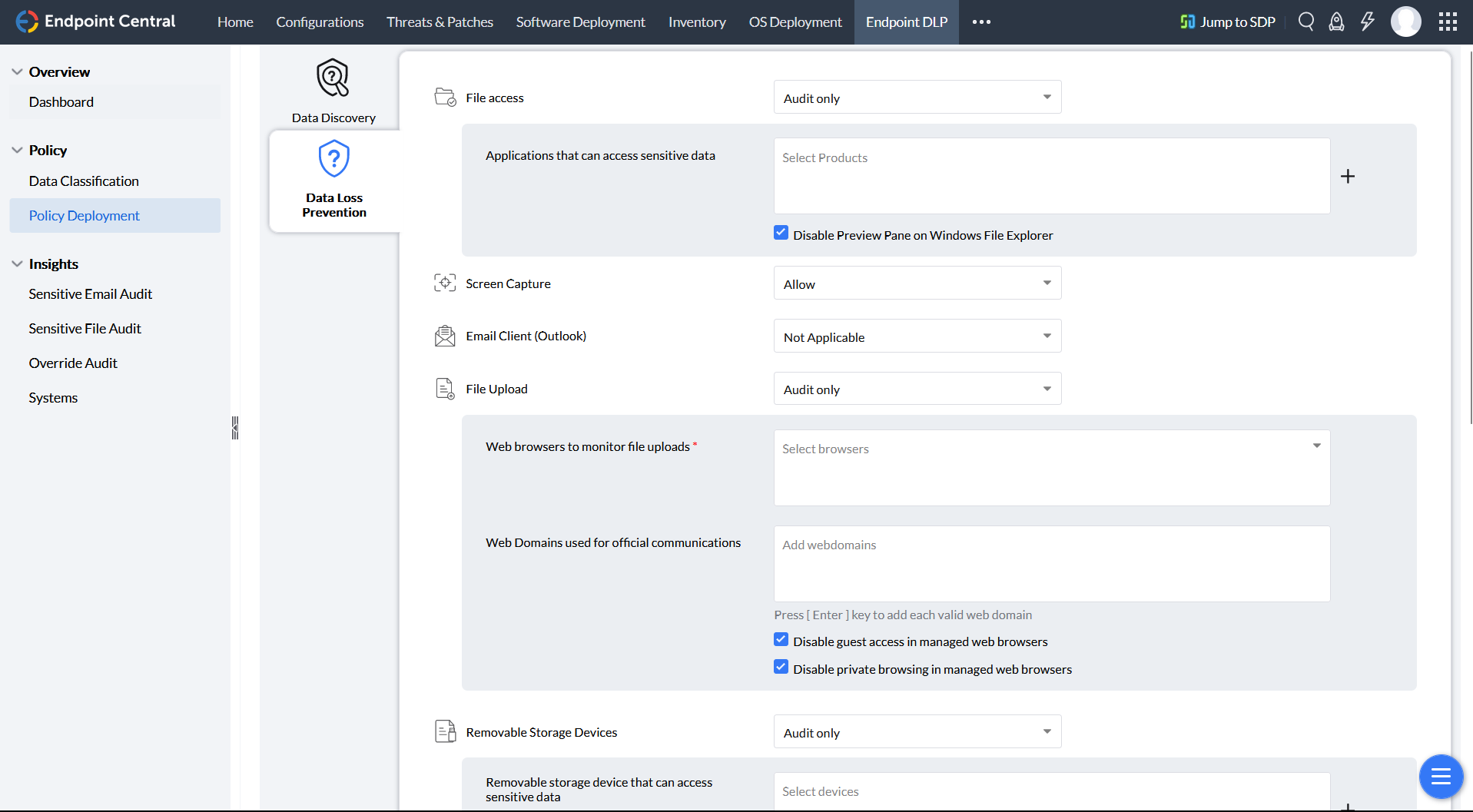

Prevenção de perda de dados

Conteinerização

É uma tecnologia que cria um espaço de trabalho seguro e isolado em um dispositivo pessoal. Este “contêiner” contém todas as aplicações corporativas, dados e configurações gerenciados pelo Endpoint Central. Os dados pessoais e aplicações continuam separados do contêiner corporativo, aumentando a segurança dos dados sem comprometer a privacidade do usuário.

O modelo “traga o seu próprio dispositivo” (BYOD) oferece vantagens como aumento da produtividade dos funcionários e redução de custos com dispositivos. No entanto, ele também levanta preocupações de segurança uma vez que a organização não tem controle total sobre o dispositivo. A conteinerização aborda essa situação por meio da:

- Segregação de dados corporativos e pessoais

As aplicações e dados de trabalho ficam isolados no contêiner, evitando o acesso não autorizado de aplicações pessoais ou malware.

- Segurança de dados aprimorada

Mesmo que o dispositivo seja perdido ou roubado, os dados corporativos contidos no contêiner continuam seguros. Os administradores de TI podem limpar o contêiner remotamente sem afetar os dados pessoais.

- Experiência do usuário aprimorada

Os funcionários podem continuar usando seus dispositivos pessoais para fins profissionais sem se preocupar em comprometer sua privacidade.

Como a conteinerização funciona?

- Android

O Endpoint Central normalmente utiliza o recurso de "Perfil de trabalho" do Android durante o provisionamento do dispositivo. Isso cria um ambiente de trabalho separado e seguro para aplicações e dados corporativos. As aplicações de trabalho são facilmente identificáveis e não podem interagir com aplicações pessoais nem compartilhar dados fora do contêiner.

- iOS

Embora o Android ofereça um perfil de trabalho integrado, o iOS depende de softwares de conteinerização como o Endpoint Central. Este software cria um contêiner seguro no dispositivo especificamente para aplicações e dados de trabalho. Os administradores de TI podem configurar medidas de segurança adicionais para assegurar que os dados corporativos continuem protegidos.

- Domínios web gerenciados

Este recurso permite designar sites específicos. Os documentos baixados desses sites só podem ser acessados e armazenados no contêiner da aplicação ME MDM, adicionando uma camada extra de segurança para informações confidenciais.

- Rede Virtual Privada (VPN)

O uso de uma VPN criptografa os dados transmitidos pela Internet, protegendo os dados corporativos acessados de dispositivos pessoais. Para uma segurança ainda maior, considere a “VPN por aplicação”. Isso cria um túnel seguro especificamente para dados acessados utilizando aplicações de trabalho designadas no contêiner.

Wipe de desprovisionamento

Quando chegar a hora de aposentar um dispositivo ou reatribuí-lo a um novo funcionário, você pode escolher entre dois métodos de “wipe" para preparar o endpoint para o próximo capítulo:

1 - Wipe corporativo: Compatível com BYOD

Esse wipe direcionado remove todas as configurações e aplicações implantadas por meio do Endpoint Central. Os dados pessoais continuam intactos, tornando-os ideais para cenários de “traga seu próprio dispositivo” (BYOD). Aqui está o que é removido:

- Configurações corporativas

As configurações de Wi-Fi, políticas de segurança e quaisquer outros perfis gerenciados são apagados.

- Aplicações do Endpoint Central

Todos as aplicações instaladas e gerenciadas pelo seu sistema de Gerenciamento de Endpoints serão desinstaladas.

É importante ressaltar que o Wipe Corporativo não afeta:

- Dados pessoais

As fotos, documentos e outros arquivos pessoais dos seus funcionários permanecem seguros.

- Aplicações pré-instaladas

As aplicações instaladas de fábrica e quaisquer aplicações que não sejam do Endpoint Central permanecem intactas.

Esta opção é perfeita para situações de BYOD quando um funcionário sai da empresa ou muda de função. Eles podem manter seus dispositivos para uso pessoal e, ao mesmo tempo, garantir que os dados corporativos e o acesso sejam removidos completamente.

2 - Wipe completo: Começando do zero

Para uma limpeza completa, o Wipe Completo apaga todos os dados do endpoint. Isso é ideal para dispositivos que serão utilizados por novos funcionários ou para situações de comprometimento do dispositivo. Aqui está o que é apagado:

- Tudo no dispositivo

Isso inclui dados do sistema operacional, aplicações (pessoais e corporativas), contas de usuário, arquivos e configurações.

- Dados do cartão SD

Para dispositivos com armazenamento expansível, você também pode optar por limpar os dados do cartão SD. (Isso aplica-se a dispositivos com recursos como Samsung SAFE e KNOX).

Após um wipe completo, o dispositivo fica essencialmente “como novo” e está pronto para ser reatribuído e configurado para um novo usuário.

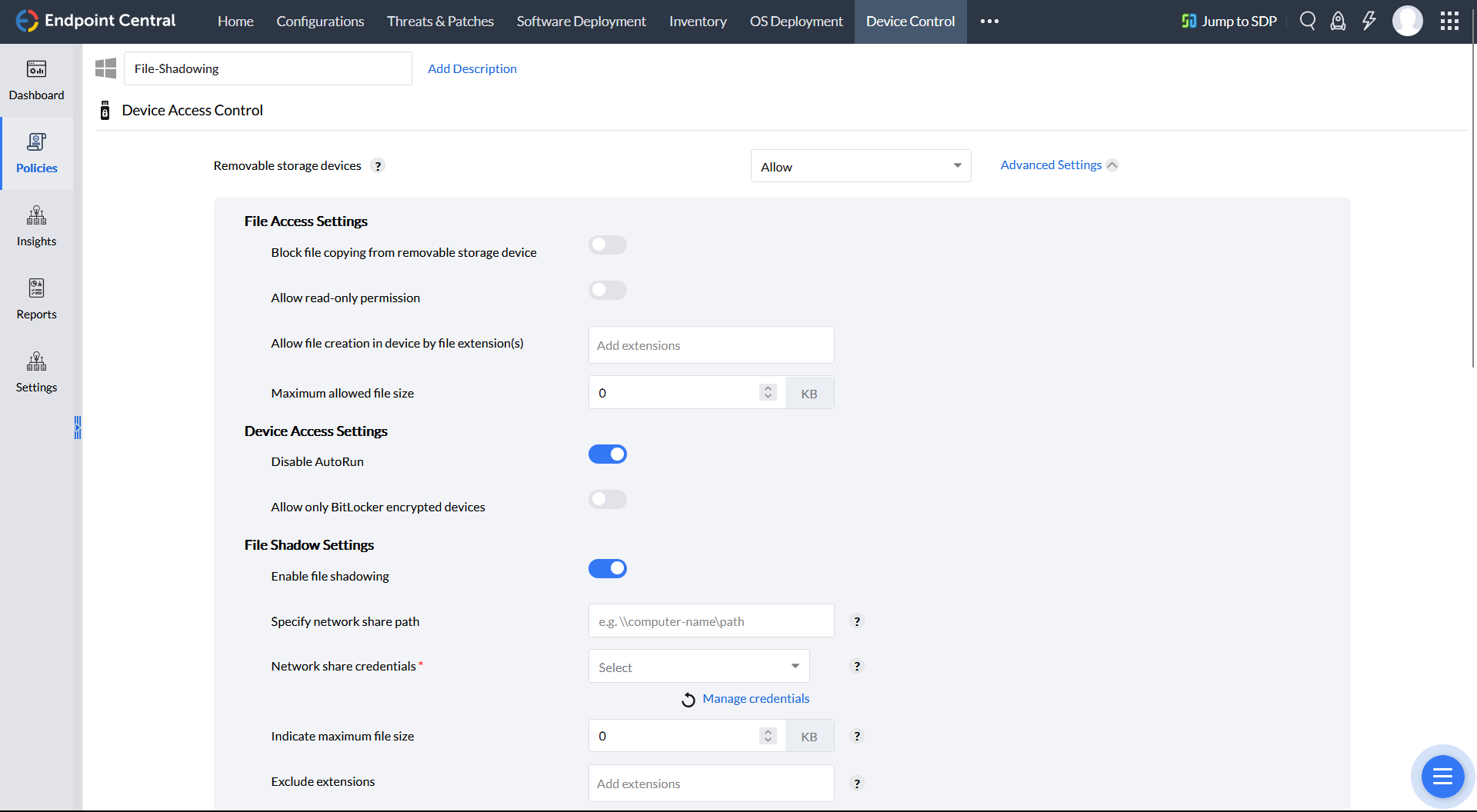

Rastrear e espelhar arquivos

O espelhamento de dados é uma medida de segurança que cria cópias de dados confidenciais em dispositivos USB quando conectados a uma rede. Essas informações podem então ser armazenadas em um local seguro, como um compartilhamento de rede protegido por senha.

O software de espelhamento de dados pode ser utilizado para configurar políticas visando garantir que o espelhamento de dados ocorra sempre que qualquer ação de arquivo for executada em um USB ou apenas quando ações específicas forem realizadas. Detalhes sobre a operação do arquivo, como nome, usuários, dispositivos, endpoints envolvidos e tempo de ação, também podem ser registrados.

Em geral, o espelhamento de dados é uma ferramenta versátil e poderosa que pode ser utilizada para melhorar a segurança, a conformidade e o desempenho dos sistemas de TI.

Controle de acesso ao dispositivo

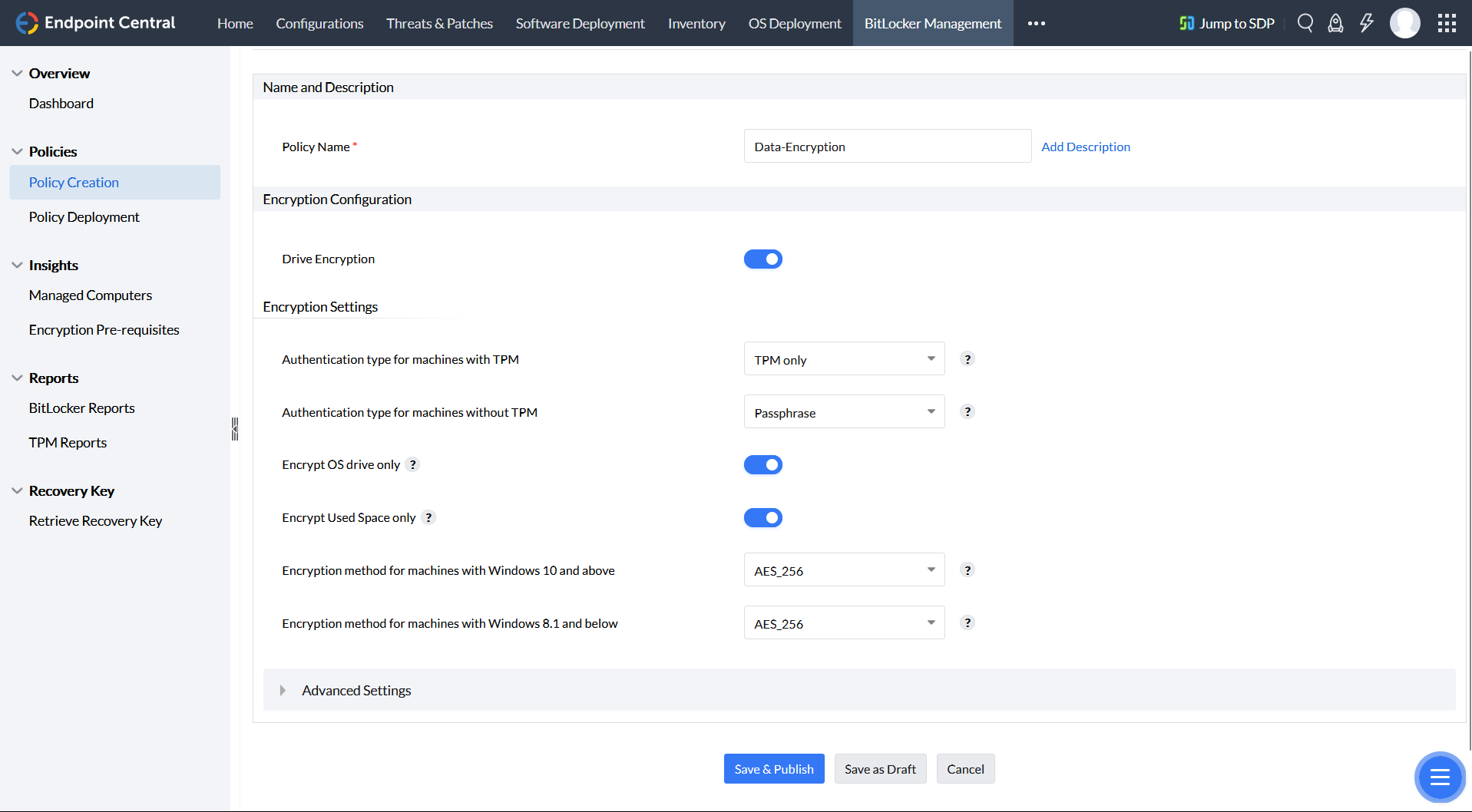

Criptografia de dados

O Endpoint Central é uma solução unificada de gerenciamento e segurança de endpoints (UEMS) que permite que os administradores de TI gerenciem a criptografia BitLocker em dispositivos Windows nas suas redes de maneira transparente. Isso ajuda as organizações a assegurar que seus dados sejam criptografados e protegidos contra acesso não autorizado, mesmo se um dispositivo for perdido ou roubado.

Benefícios de usar o Endpoint Central para gerenciar a criptografia do BitLocker:

Gerenciamento centralizado

O Endpoint Central fornece um console único para gerenciar a criptografia do BitLocker em todos os dispositivos Windows na rede. Isso facilita aos administradores de TI implantarem e aplicarem políticas de criptografia do BitLocker e monitorar o status de criptografia de todos os dispositivos.

Criptografia automatizada

O Endpoint Central pode criptografar dispositivos Windows automaticamente com base em políticas predefinidas. Isso elimina a necessidade de os administradores de TI criptografarem cada dispositivo manualmente e ajuda a garantir que todos os dispositivos sejam criptografados de maneira consistente.

Relatórios completos

O Endpoint Central fornece relatórios completos sobre o status de criptografia do BitLocker de todos os dispositivos. Isso ajuda os administradores de TI a identificar e resolver quaisquer problemas de criptografia de maneira fácil e rápida.

Como o Endpoint Central pode ajudar as organizações a gerenciar a criptografia do BitLocker de maneira transparente:

Implante e aplique políticas de criptografia do BitLocker

O Endpoint Central pode ser utilizado para implantar e aplicar políticas de criptografia do BitLocker em todos os dispositivos Windows na rede. Isso inclui definir configurações de criptografia do BitLocker, como requisitos de complexidade de senhas e gerenciamento de chaves de recuperação de criptografia.

Monitore o status da criptografia de todos os dispositivos

O Endpoint Central fornece uma visão em tempo real do status de criptografia do BitLocker de todos os dispositivos na rede. Isso ajuda os administradores de TI a identificar e resolver quaisquer problemas de criptografia de maneira fácil e rápida.

Gerencie a criptografia do BitLocker remotamente

O Endpoint Central permite que administradores de TI gerenciem a criptografia do BitLocker remotamente em dispositivos Windows. Isso inclui tarefas como criptografar e descriptografar dispositivos e redefinir a chave de recuperação do BitLocker.

Gerenciamento de BitLocker

“No passado, não tínhamos uma solução de MDM que tivesse alguma validade. Após implementar a solução da ManageEngine, temos tranquilidade, nossos dispositivos e dados estão seguros e são removidos facilmente se e quando um funcionário rescindir seu vínculo empregatício ou um dispositivo for perdido/roubado."

Leah G,

Média empresa,

Depoimento disponível no G2.