- Credit Union of Denver vem utilizando o EventLog Analyzer por mais de quatro anos para o monitoramento de atividades de usuários internos. O EventLog Analyzer agrega valor na relação custo-benefício como uma ferramenta forense de rede e para due diligence regulatória. Este produto pode rapidamente ser dimensionado para atender às necessidades dos nossos negócios dinâmicos.Benjamin ShumakerVice-presidente de TI/ISOCredit Union of Denver

- O que mais gosto na aplicação é a interface de usuário bem estruturada e os relatórios automatizados. É uma imensa ajuda para os técnicos de rede monitorarem todos os dispositivos em um único painel. Os relatórios pré-configurados são uma obra de arte inteligente.Joseph Graziano, MCSE CCA VCPEngenheiro de Rede SêniorCitadel

- O EventLog Analyzer é uma boa solução de alerta e geração de relatórios de logs de eventos para as nossas necessidades de tecnologia da informação. Ele reduz o tempo gasto na filtragem de logs de eventos e fornece notificações quase em tempo real de alertas definidos administrativamente.Joseph E. VerettoEspecialista em Revisão de Operações

Agência de Sistemas de InformaçãoFlorida Department of Transportation - Os logs de eventos do Windows e Syslogs dos dispositivos constituem uma sinopse em tempo real do que está acontecendo em um computador ou rede. O EventLog Analyzer é uma ferramenta econômica, funcional e fácil de usar que me permite saber o que está acontecendo na rede ao enviar alertas e relatórios, tanto em tempo real quanto agendados. É uma aplicação premium com um sistema de detecção de intrusão de software.Jim LloydGerente de Sistemas da InformaçãoFirst Mountain Bank

Alcançar a conformidade com GPG 13 aproveitando os recursos do EventLog Analyzer

O EventLog Analyzer, uma ferramenta abrangente de monitoramento de logs, ajuda você a aderir à conformidade com o GPG 13 (Guia de Boas Práticas 13). Com seu conjunto diversificado de recursos, o EventLog Analyzer se alinha perfeitamente com os doze controles de monitoramento de proteção (PMCs) do GPG 13, como tempo preciso em logs, monitoramento de acesso de usuário, rastreamento de alterações no sistema e manutenção de logs de auditoria. Oferece relatórios predefinidos com cada PMC mapeado para diferentes eventos de segurança.

O EventLog Analyzer é confiável para mais de

10000 clientes

Descubra a abordagem simplificada para conformidade com GPG 13 com EventLog Analyzer

- Monitoramento de integridade de arquivos

- Monitoramento de sessão do usuário

- Resposta a incidentes

Resposta a incidentes

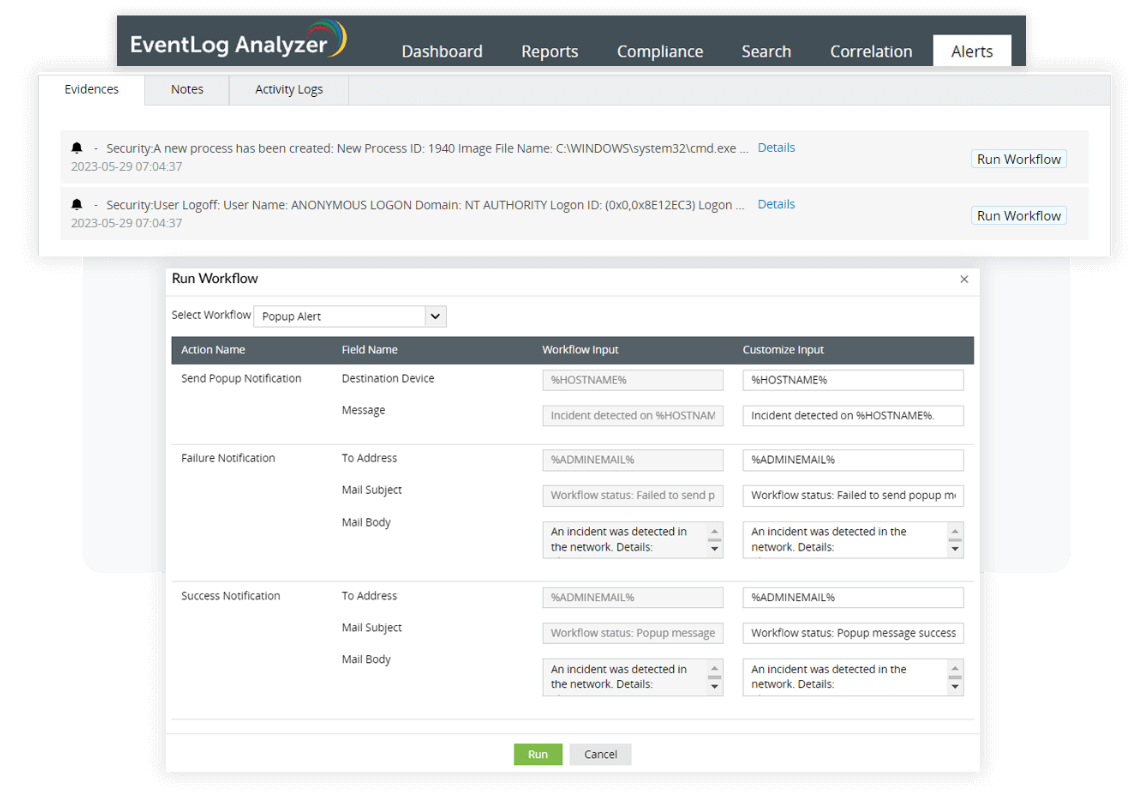

O EventLog Analyzer oferece um recurso de alertas em tempo real com 500 critérios de alerta predefinidos ou a opção de criar perfis de alerta personalizados adaptados às suas necessidades específicas. Com a ajuda desta funcionalidade, as organizações podem ser alertadas sobre qualquer evento suspeito através do envio de notificações por e-mail ou SMS (conforme PMC 9).

Juntamente com alertas em tempo real, a resposta automatizada a incidentes do EventLog Analyzer ajuda a tomar as medidas necessárias para reduzir o impacto do ataque logo após um incidente de segurança e antes que a equipe de segurança alertada analise o incidente mais de perto. O módulo de resposta a incidentes possui vários fluxos de trabalho integrados, portanto, quando um alerta de segurança é acionado, os fluxos de trabalho são executados automaticamente. Com esse recurso, as organizações podem economizar muito tempo e, ao mesmo tempo, minimizar ou eliminar possíveis danos.

Gerenciamento de Logs

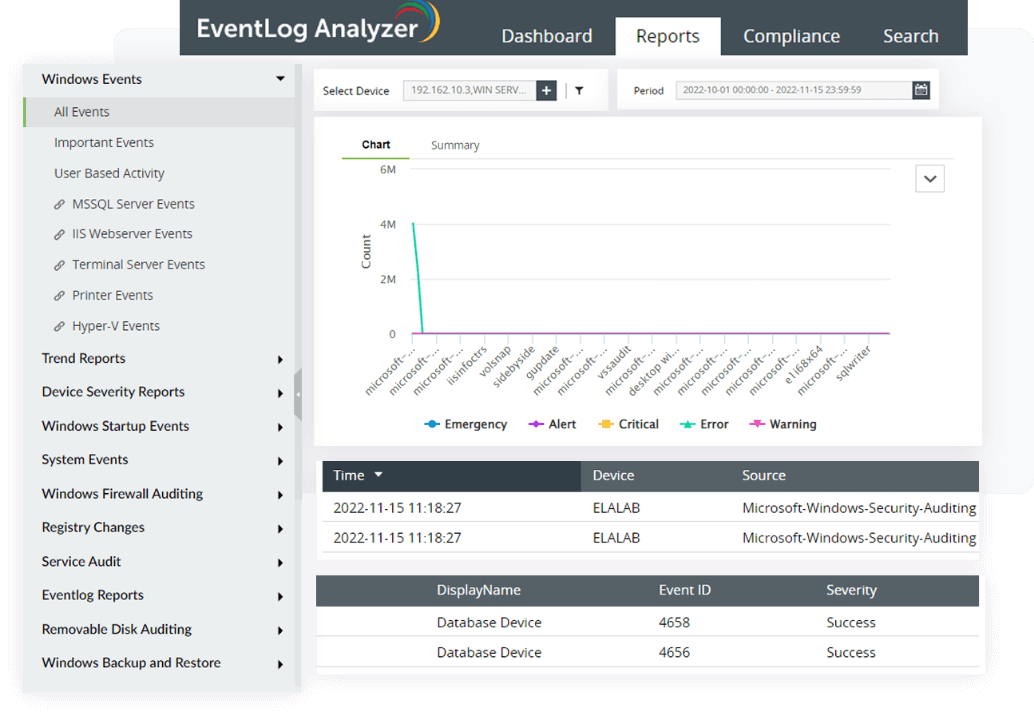

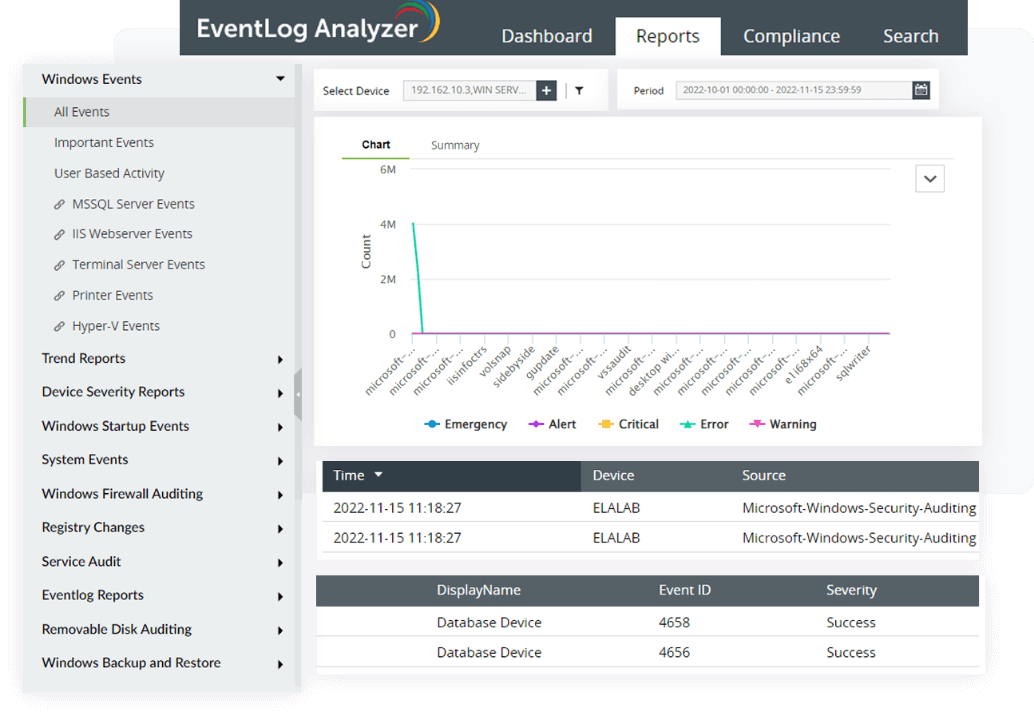

O EventLog Analyzer serve como uma solução de monitoramento de log e coleta logs de várias fontes de log presentes naquele ambiente de rede, como sistemas Windows, sistemas Unix/Linux, aplicativos, bancos de dados, firewalls, roteadores, switches e IDS/IPS. A solução também monitora dispositivos Windows, estações de trabalho, servidores e sistemas operacionais para realizar auditorias aprofundadas e gerar relatórios que podem ajudá-lo a compreender logs com informações de segurança. Este recurso ajudará você a registrar logs de todas as conexões de rede, o que ajuda a atender aos requisitos PMC 6 do GPG 13.

Monitoramento de integridade de arquivos

O monitoramento da integridade de arquivos protege os dados da sua organização contra modificações não autorizadas e indesejadas, ameaças à segurança e violações. Ele acompanha quaisquer alterações feitas em arquivos ou pastas em tempo real, para detectar rapidamente quaisquer incidentes de segurança e gerar alertas para a autoridade competente. Então eles podem examinar o problema e tomar as medidas necessárias para resolvê-lo. Você também pode acompanhar as alterações nos privilégios de segurança, como permissões, propriedade e outros com o módulo FIM para estar em conformidade com o PMC 4.

Monitoramento de sessão do usuário

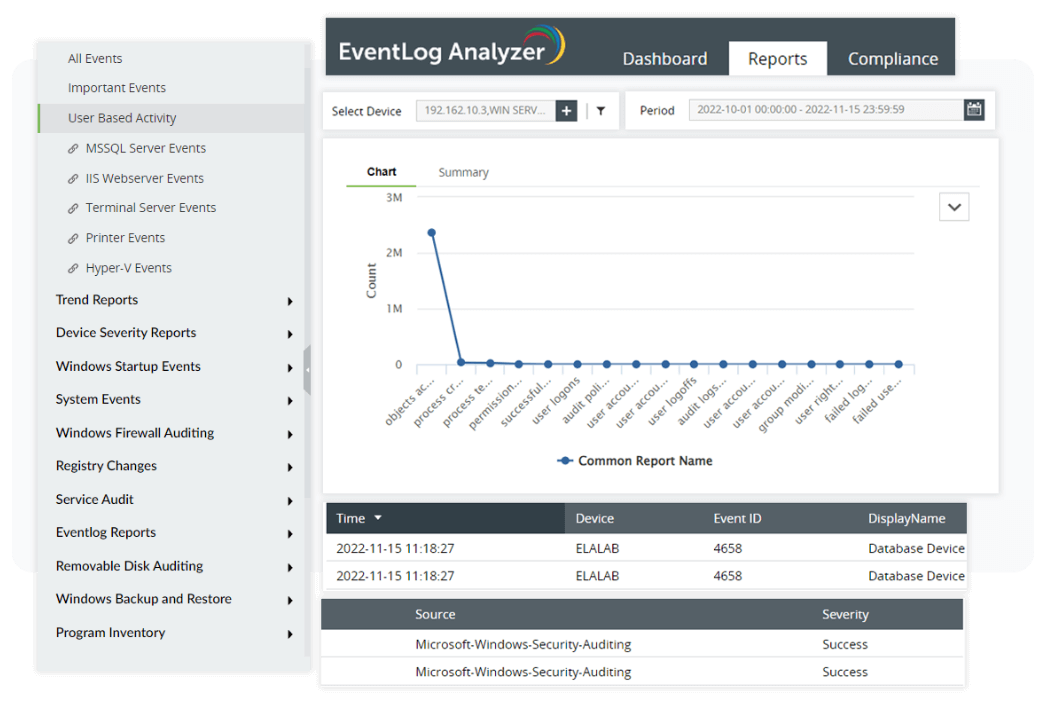

É importante monitorar a atividade do usuário, pois as ameaças podem vir de usuários internos ou externos. O recurso de monitoramento de sessão do usuário do EventLog Analyzer ajuda a detectar qualquer uso indevido de dados, monitorando a atividade do usuário na rede. Ele rastreia as atividades do usuário em tempo real e também fornece relatórios exaustivos de todas as atividades do usuário, como logons de usuários, logoffs de usuários, logons com falha, alterações de conta de usuário, etc., que ocorreram após o login do usuário. atividades de sessão da estação de trabalho (conforme PMC 7), bem como detectar atividades suspeitas de rede interna (conforme descrito no PMC 5).

Gerenciamento de Logs

O EventLog Analyzer serve como uma solução de monitoramento de log e coleta logs de várias fontes de log presentes naquele ambiente de rede, como sistemas Windows, sistemas Unix/Linux, aplicativos, bancos de dados, firewalls, roteadores, switches e IDS/IPS. A solução também monitora dispositivos Windows, estações de trabalho, servidores e sistemas operacionais para realizar auditorias aprofundadas e gerar relatórios que podem ajudá-lo a compreender logs com informações de segurança. Este recurso ajudará você a registrar logs de todas as conexões de rede, o que ajuda a atender aos requisitos PMC 6 do GPG 13.

Soluções relacionadas oferecidas pelo EventLog Analyzer

Monitoramento de usuários privilegiados

Rastreie contas de usuários privilegiados e detecte quaisquer eventos suspeitos, como logons não autorizados, falhas de logon, alterações de contas de usuários, alterações de grupos de usuários, registros de auditoria limpos, alterações de políticas de auditoria e tentativas de acesso fora do horário comercial. O EventLog Analyzer também fornece relatórios que ajudam a identificar o comportamento do usuário que pode indicar abuso de privilégios.

Arquivamento de registros

Com a ajuda do EventLog Analyzer, arquive todos os logs coletados e armazene-os automaticamente com segurança após a conclusão do período de retenção. Ao configurar os detalhes do período de retenção no EventLog Analyzer, você pode aderir ao GPG 13, que especifica que os logs precisam ser retidos por pelo menos seis meses.

Log de análise forense

O recurso de análise forense do EventLog Analyzer fornece às organizações os recursos necessários para conduzir investigações aprofundadas sobre incidentes de segurança e identificar as causas principais.

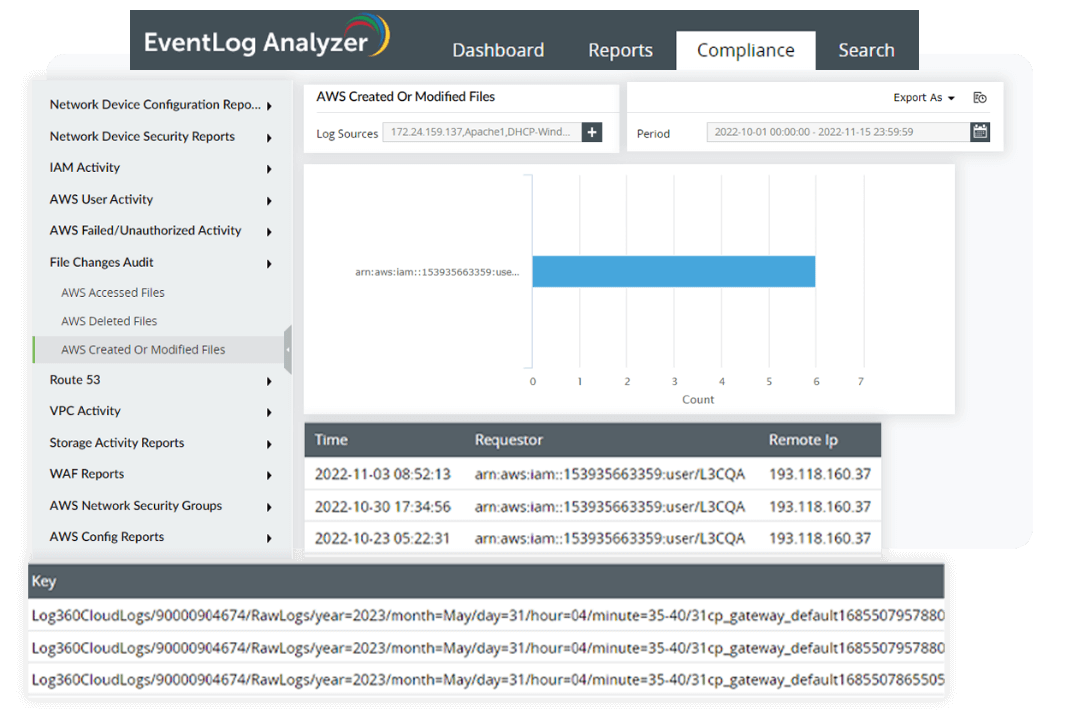

Auditoria de aplicativos

Audite todos os seus servidores de aplicativos críticos, como Apache, IIS, SQL e outros aplicativos personalizados. A ferramenta coleta, analisa e correlaciona quaisquer logs de aplicativos e fornece insights acionáveis sobre eventos de rede.

| Requisito | Como o EventLog Analyzer ajuda na conformidade | Relatórios do EventLog Analyzer |

|---|---|---|

| PMC 1 Registro de hora preciso | Impede que alguém altere os registros de data/hora do log. | ELA garante armazenamento seguro de logs para evitar qualquer violação. |

| PMC 2 Gravação do tráfego comercial cruzando uma fronteira | Registra o tráfego que passa pelos servidores web IIS e Apache nos relatórios do PMC 2. |

|

| PMC 3 Registro de atividades suspeitas | Exibe todas as conexões que foram negadas e possíveis ataques a dispositivos de perímetro de rede nos relatórios do PMC 3. |

|

| PMC 4 Gravação do status interno da estação de trabalho, servidor ou dispositivo | Detecta e registra qualquer atividade suspeita, incluindo alterações de configuração, acesso privilegiado, reinicializações inesperadas de sistemas e aplicativos, instalação de software, inserção e remoção de mídia removível e acesso a arquivos confidenciais. |

|

| PMC 5 Recording of suspicious internal network activity | Registra alterações de política e ajuda a identificar se um usuário interno está realizando atividades maliciosas. |

|

| PMC 6 Gravação de conexões de rede | Registra todos os logons de dispositivos Windows, Unix e de perímetro de rede. |

|

| PMC 7 Gravação da atividade da sessão de usuários e estações de trabalho | Rastreia sessões inteiras de usuários, desde o logon até o logoff, incluindo detalhes de suas atividades durante a sessão. |

|

| PMC 8 Gravação do status de backup de dados | Registra backups com falha e eventos de restauração. |

|

| PMC 9 Alertar quando ocorrerem eventos críticos | Envia alertas em tempo real via e-mail e SMS quando ocorre alguma atividade anômala na rede. Um programa pode ser designado para ser executado quando um alerta for gerado. | O console de gerenciamento e resposta a incidentes do ELA alerta os usuários quando ocorrem eventos críticos. |

| PMC 10 Relatórios sobre o status do sistema de auditoria | Rastreia a limpeza de todos os logs de segurança e logs de eventos. |

|

| PMC 11 Produção de relatórios gerenciais higienizados e estatísticos | Oferece uma função de relatório altamente personalizável. Os administradores podem configurar relatórios existentes para atender aos seus requisitos específicos ou podem criar novos. | O ELA permite que você personalize e agende o relatório predefinido existente para atender aos requisitos exclusivos da política de segurança relacionados à sua empresa/setor. |

| PMC 12 Fornecer um quadro jurídico para atividades de monitoramento de proteção | Garante que todos os dados sejam coletados e analisados para validade forense. | O ELA permite coletar, arquivar, pesquisar, analisar e correlacionar centralmente logs gerados por máquina obtidos de sistemas heterogêneos, dispositivos de rede e aplicações, além de gerar relatórios forenses. |

Gerencie logs de maneira eficaz e mantenha a conformidade.

O EventLog Analyzer ajuda você a atender a vários mandatos regulatórios auditando, gerenciando e analisando logs.

Perguntas frequentes

O que é conformidade com GPG 13?

O Guia de Boas Práticas 13 (GPG 13) é uma estrutura com 12 controles de monitoramento de proteção (PMCs) para todas as organizações governamentais de Sua Majestade. O GPG 13 é definido pelo Communications-Electronics Security Group (CESG), que é a autoridade britânica de garantia de informações. Quando se trata de acesso de usuários a redes e sistemas, a GPG 13 exige que as organizações registrem:

- Acesso não autorizado a aplicativos

- Tentativas de acesso a arquivos com informações confidenciais

- Logins e logouts bem-sucedidos

- Logins e logouts malsucedidos

- Alterações privilegiadas do sistema (por exemplo, gerenciamento de contas, alterações de políticas, configuração de dispositivos)

- Guarde os registros por pelo menos seis meses.

Como você pode cumprir o GPG 13?

A conformidade com o GPG 13 é crucial para organizações que lidam com dados confidenciais e estão conectadas a redes governamentais, pois ajuda a proteger a privacidade, prevenir violações de dados e melhorar a segurança cibernética geral. Para estar em conformidade com o GPG 13, é necessário implementar todos os 12 PMCs do GPG 13. Pode ser difícil, especialmente para organizações que enfrentam restrições como recursos limitados ou pequenas equipas de segurança de TI. Contudo, é necessário aderir ao GPG 13 para garantir a segurança e integridade de sistemas críticos e informações sensíveis.

O que é monitoramento de proteção?

O monitoramento protetor envolve a prática de monitoramento e análise ativa de sistemas de computadores, redes e ativos digitais para detectar e responder a ameaças, vulnerabilidades e incidentes à segurança. O monitoramento protetor é essencial para organizações que lidam com dados confidenciais, trabalham com entidades governamentais ou operam em setores com requisitos rígidos de segurança e conformidade. Ajuda as organizações a identificar pontos fracos de segurança, detectar acessos não autorizados e responder eficazmente a incidentes de segurança, reduzindo o impacto potencial de violações de segurança e minimizando o tempo de inatividade.

Quem deve seguir a conformidade com a GPG 13?

Embora as diretivas regulamentares da GPG 13 tenham como alvo principal os departamentos e agências do Governo de Sua Majestade (HMG), os prestadores de serviços também podem ser obrigados a aderir. Espera-se também que os prestadores de serviços que tenham acesso a dados governamentais cumpram as obrigações estipuladas.