Experimente o workbench de investigação de ameaças de três vias do Log360

Projetado para obter análises e resolução de ameaças eficientes e mais rápidas

Faça seu teste grátisO gerenciamento da segurança de rede para empresas envolve o processo cíclico de monitoramento de incidentes, detecção, verificação de casos de ameaças, remediação e busca proativa de ameaças. Entre eles, a busca proativa de ameaças e verificação de casos de ameaças são processos manuais e demorados que exigem investigações extensas.

O workbench de incidentes do Log360 fornece um console analítico avançado que:

- Diminui significativamente o tempo necessário para compilar informações essenciais para investigações impactantes.

- Melhora o processo investigativo com dados contextuais baseados em ML.

Explore o que o recurso oferece:

Análise unificada dos principais artefatos digitais

O workbench de incidentes é o componente de investigação do mecanismo de detecção, investigação e resposta a ameaças (TDIR) do Log360, o Vigil IQ. Ele permite adicionar, comparar e analisar as principais entidades digitais, como usuários, dispositivos e processos.

- O assistente de investigação: O workbench de incidentes pode ser acionado de qualquer lugar dentro do console do SIEM do Log360 conforme você percorre os diferentes painéis, como Relatórios, Pesquisa de Logs, Conformidade, Correlação, entre outros.

- Acesso simplificado: Ele oferece a flexibilidade de um mecanismo simples de “apontar e sondar” para selecionar qualquer entidade e aprofundar a investigação com dados analíticos adicionais.

Integrações avançadas

Além de unificar as análises, o workbench de investigação de ameaças também enriquece os dados analíticos com as seguintes integrações:

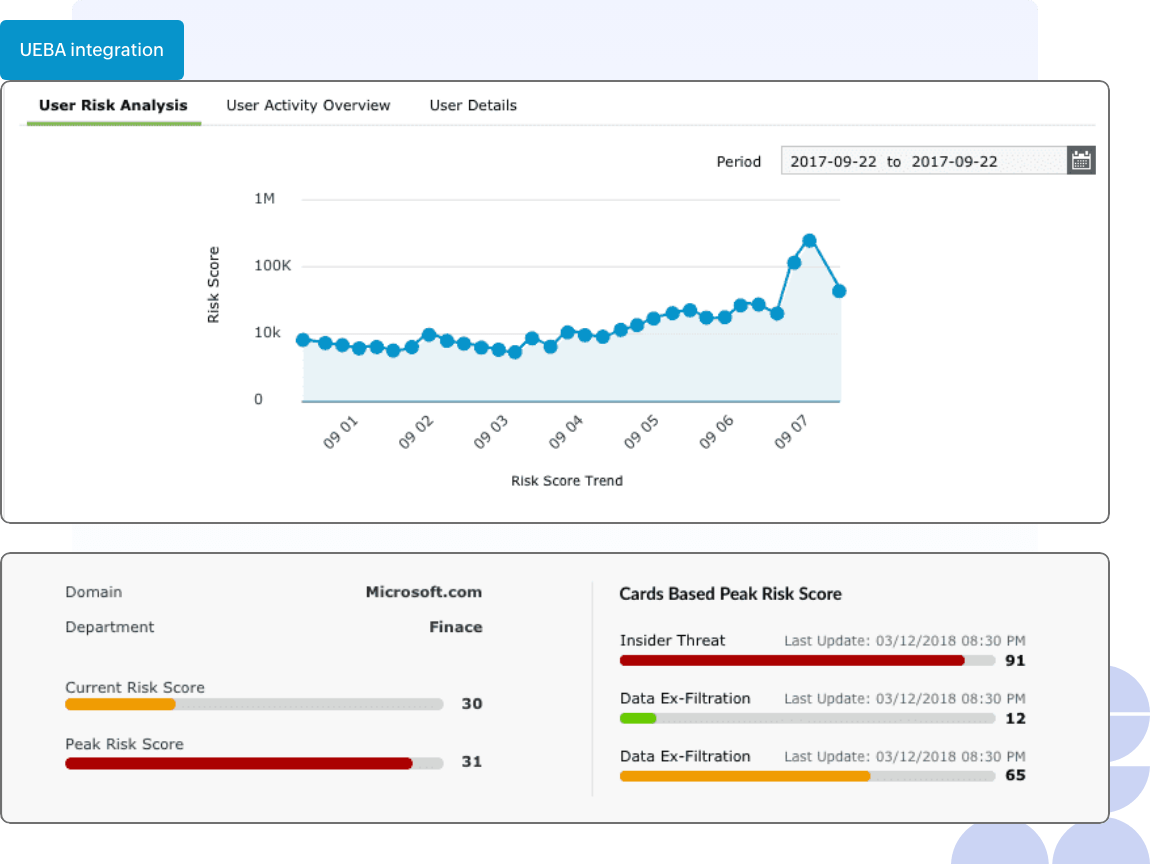

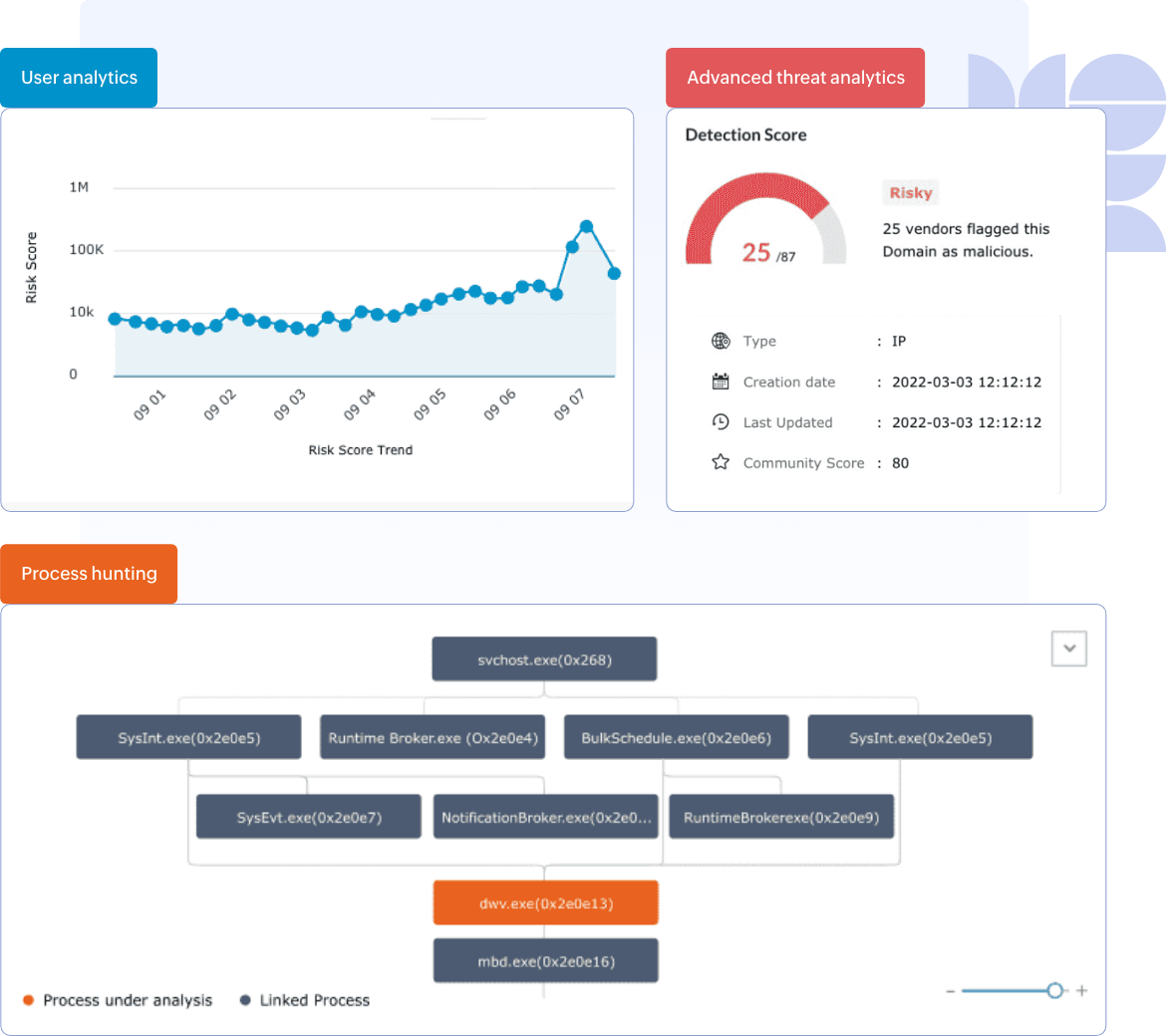

- Análise de usuários baseada em ML Integração: UEBA do pacote Log360

Os dados incorporados da UEBA fornecem uma visão geral da atividade do usuário no período selecionado, análise de risco comportamental e tendência de pontuação de risco.

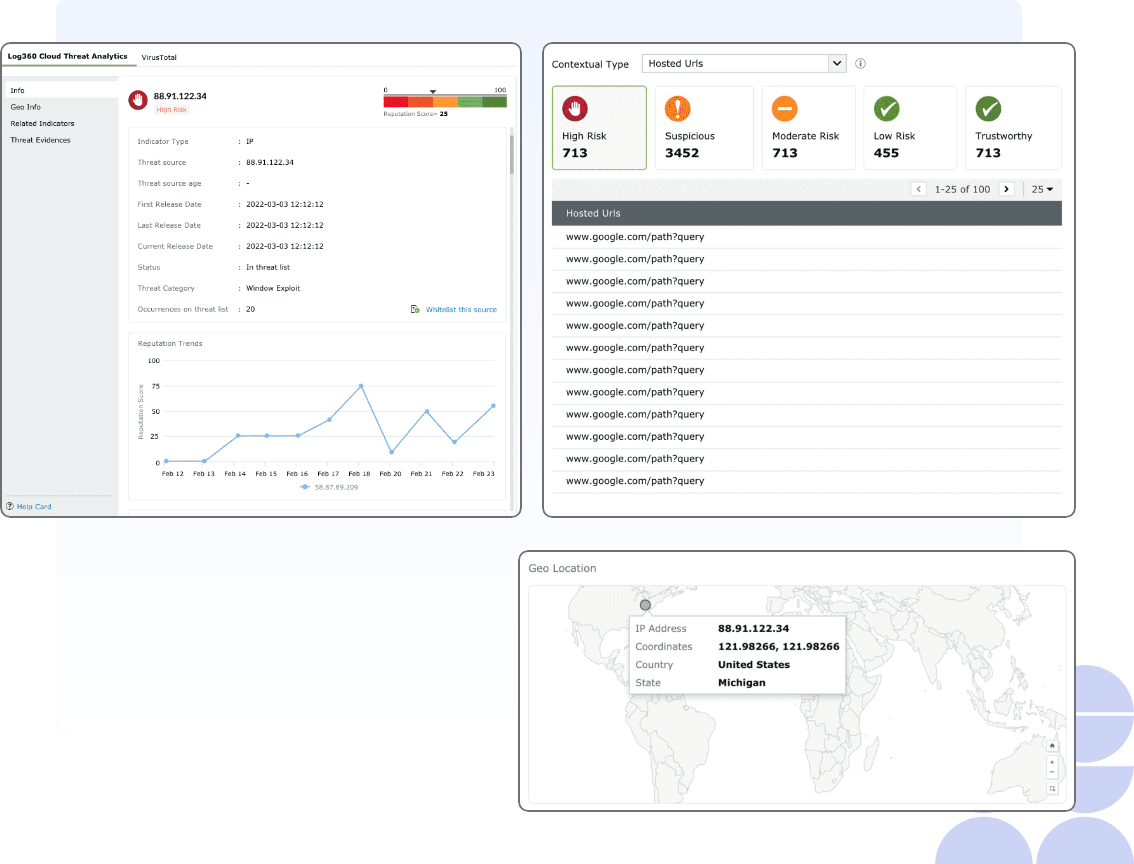

- Inteligência avançada contra ameaças Integração: VirusTotal, uma ferramenta de terceiros

Analise IPs com integrações de análise de ameaças (ATA) avançadas do Log360, incluindo o VirusTotal, um dos maiores feeds de ameaças ao vivo que oferece pontuações de risco de domínio consolidadas de vários fornecedores de segurança, informações Whois da origem da ameaça e arquivos associados.

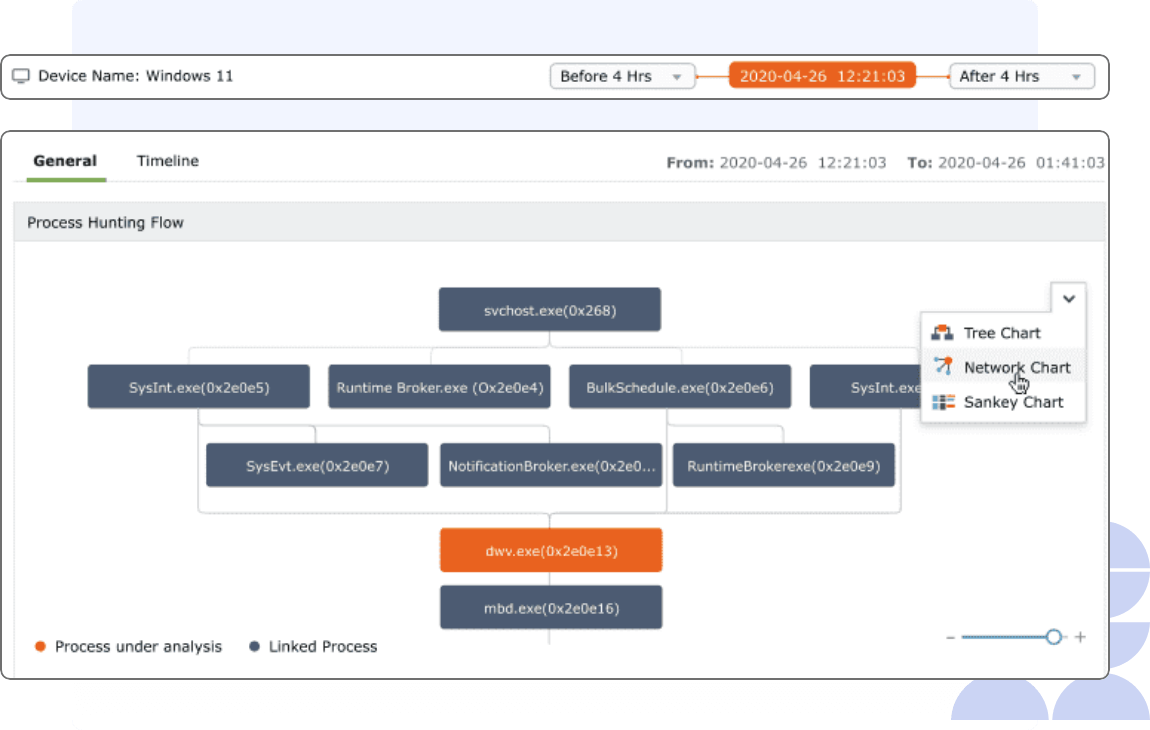

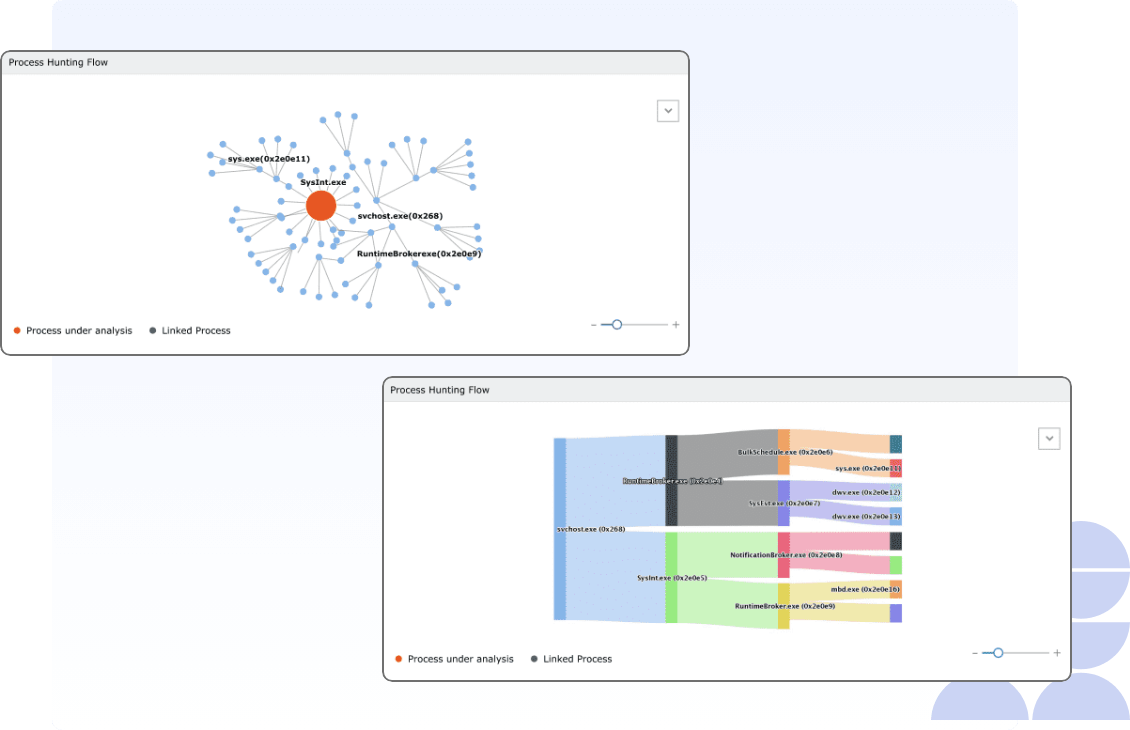

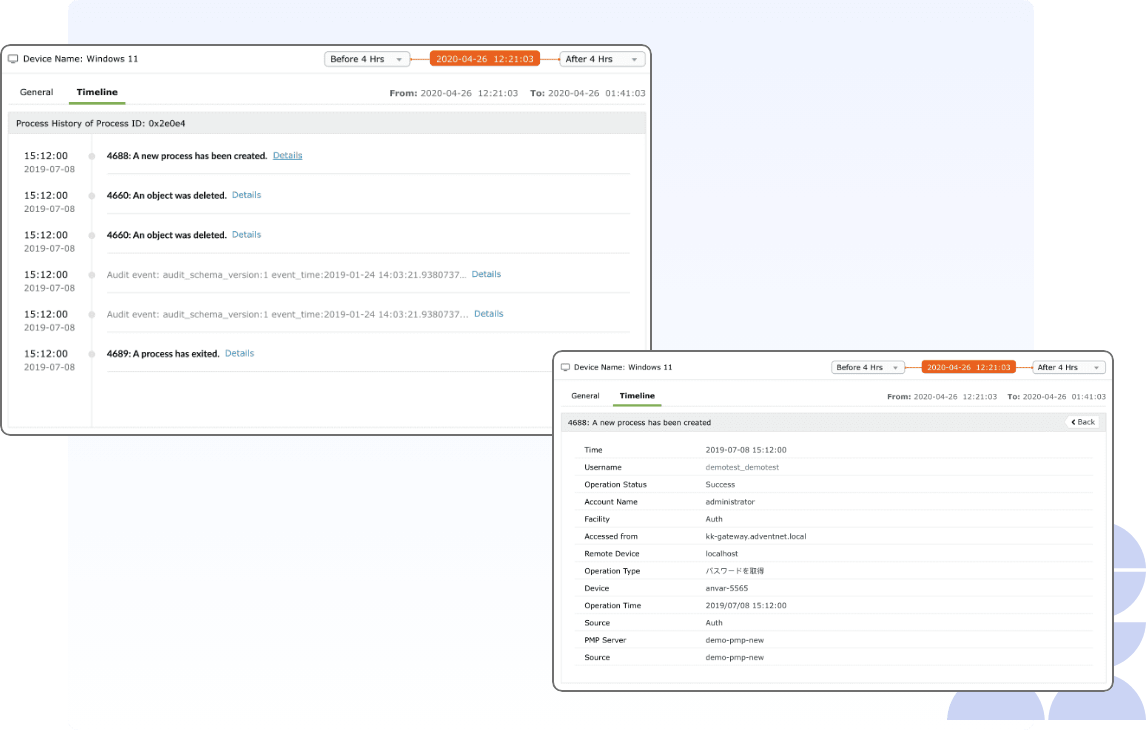

Caça de processos

A caça de processos, um mecanismo fundamental de investigação de ameaças que fornece informações contextuais sobre a geração de processos suspeitos, muitas vezes fica em segundo plano em função das complexidades do mapeamento das relações pai-filho. O Log360 resolve essa questão fornecendo visualização do fluxo de processos no workbench de investigação de ameaças utilizando formatos gráficos, como:

- Árvore pai-filho

- Clusters de processos

- Fluxo de processos com gráficos Sankey.

Juntamente com isso, a linha do tempo e os detalhes de eventos também estão disponíveis no workbench. Isso reduz drasticamente o tempo que os analistas de segurança levam para identificar atividades maliciosas utilizando a investigação de processos.

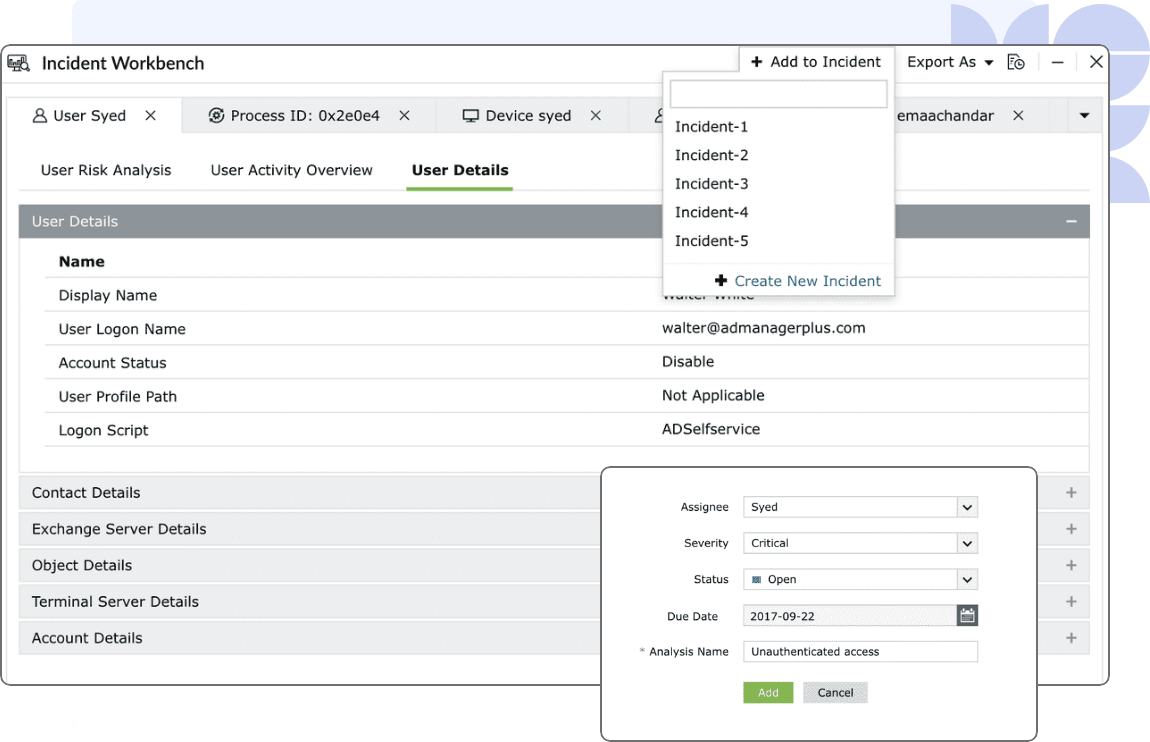

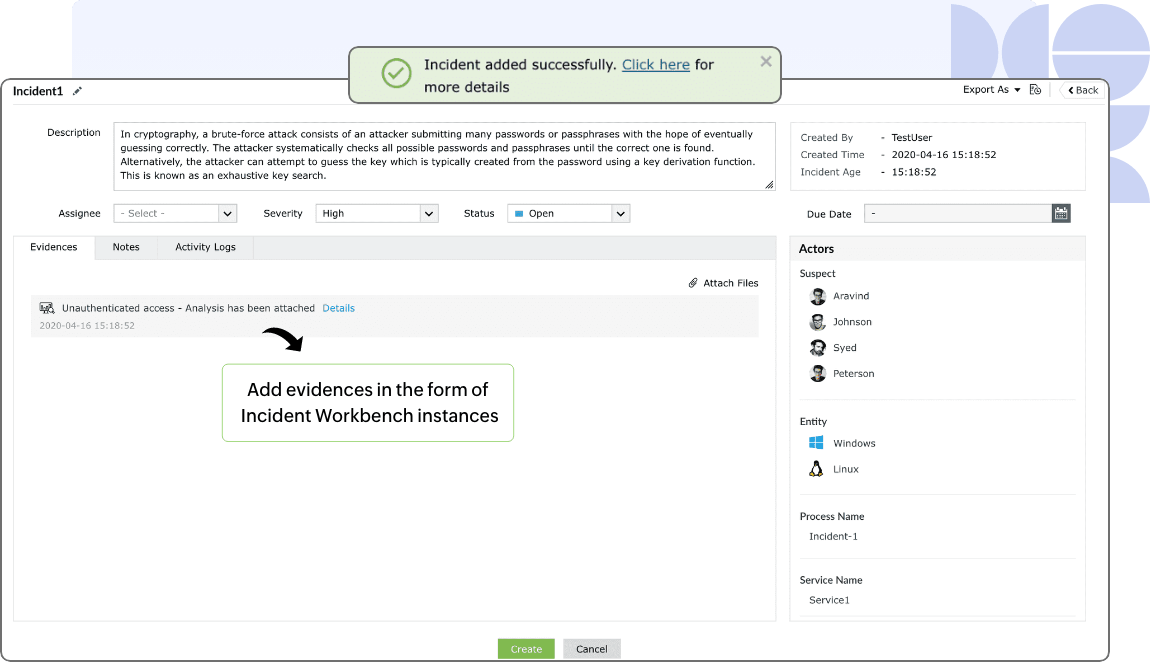

Construção de incidentes enriquecida

O workbench de investigação de ameaças também pode ser utilizado como uma estrutura de coleta de provas, adicionando as instâncias do ambiente de trabalho ao console de gerenciamento de incidentes. Você pode adicionar até 20 abas contendo dados analíticos de diferentes fontes ao workbench e salvá-las. Em vez de preencher os incidentes com relatórios diferentes, uma única instância do workbench conterá a estrutura completa.

Por que selecionar o Log360 para investigação de ameaças?

- Console central

- Pacote TDIR

- Caça de processos

- Foco no SOC

Console centralizado para investigação orientada para dados

O Log360 é um conjunto de SIEM que reúne análises de segurança de redes corporativas em um único console centralizado. Ele mune a investigação orientada para dados, coletando e analisando logs de mais de 750 fontes. Esses grandes conjuntos de dados são selecionados adequadamente para oferecer insights impactantes utilizando vários painéis analíticos.

Recursos avançados que reduzem o tempo de investigação

Uma parte importante da realização de investigações de ameaças envolve a verificação dos casos de ameaças reportados pelos módulos de alerta de SIEM. No Log360, os alertas são ajustados meticulosamente utilizando a funcionalidade de limite adaptativo baseada em ML, auxiliada pelo Vigil IQ, visando minimizar as falsas ameaças que consomem principalmente tempo e recursos de investigação.

Pacote de caça de processos

Embora o workbench de investigação de ameaças ajude a analisar a árvore pai-filho, o mecanismo de correlação tem mais de 30 regras predefinidas para identificar processos suspeitos gerados por processos pai e filho ilegítimos. Isso torna o Log360 um conjunto completo para busca de processos.

Solução compatível com SOC

Com o Log360, os analistas têm acesso a centenas de relatórios, alertas e regras de correlação predefinidos para um início rápido, além da flexibilidade de personalizar a solução para se adequar a diferentes ambientes. As melhorias consistentes nas funcionalidades e UX, com recursos como o workbench de investigação de ameaças, tornam a solução amigável ao SOC, focada na resolução de problemas em tempo real.

Perguntas mais frequentes

O que é investigação de ameaças?

A investigação de ameaças é o processo sistemático de análise e resposta a incidentes potenciais de segurança cibernética nas redes corporativas para identificar e detectar atividades maliciosas ou vulnerabilidades. Esse processo é realizado de maneira proativa e regular para avaliar a postura de segurança da rede e após a detecção de violações para identificar a causa-raiz e a trilha de ataque.

Quais são os obstáculos para a investigação ativa de ameaças?

Aqui estão alguns dos obstáculos enfrentados pelas organizações na investigação de ameaças:

- Superfície de ataque ampliada com grandes volumes de dados de logs, dificultando a otimização das informações.

- Ferramentas de segurança complexas que apresentam dificuldades em termos de configuração, sobrecarga de recursos e integrações, além da falta de uma UX intuitiva.

- Muito tempo investido na validação de alertas, que consistem principalmente em falsos positivos.

- Falta de habilidade e conscientização entre os analistas.

- Investimento em muitas ferramentas de segurança e subutilização das suas capacidades.

Como as soluções de SIEM ajudam nas investigações de ameaças?

As Soluções de SIEM, como o Log360, oferecem os seguintes recursos e benefícios para ajudar a investigar ameaças:

- Agregação de dados obtida por meio da coleta centralizada de logs utilizando agentes e métodos sem agente com APIs.

- Painéis analíticos com relatórios sobre eventos de rede.

- Detecção de anomalias utilizando alertas predefinidos, regras de correlação e UEBA.

- Feeds integrados de inteligência contra ameaças.

- Análise forense utilizando capacidades de pesquisa de logs.

- Um console de gerenciamento de incidentes para criar, validar e responder a incidentes.

Além isso, o workbench de investigação de ameaças do Log360 atinge um nível superior com um console analítico completo que permite que os usuários investiguem dados de uma maneira flexível e tirem conclusões rápidas.

Teste o Log360 gratuitamente

Teste as amplas capacidades do SIEM unificado utilizando o Log360

Baixe agoraPasso a passo (walkthrough) com especialistas

Agende uma chamada individual com nossos especialistas em soluções para explorar o Log360

Agenda demonstraçãoCalcular o ROI

Considerando o retorno sobre o investimento da sua implantação do Log360?

ROI do Log360