- Home

- Características

- MFA adaptativo

- MFA para UAC

O que é o UAC do Windows?

O User Account Control (UAC), ou Controle de Conta de Usuário, é um componente de segurança fundamental no sistema operacional Windows. Ele permite que os usuários efetuem o login nos seus computadores e realizem tarefas usando os direitos de acesso de usuário padrão. Quando determinadas aplicações precisam de mais do que os direitos de usuário padrão para serem executados, o UAC permite que os usuários as executem com seu token de administrador.

Com o componente integrado de elevação do UAC, os usuários padrão podem executar tarefas administrativas ou elevadas facilmente inserindo credenciais válidas de uma conta de administrador local. No entanto, a verificação com apenas um nome de usuário e uma senha para essas ações privilegiadas pode tornar o sistema vulnerável à exploração por agentes de ameaças.

Habilite a MFA ou 2FA para o UAC utilizando o ADSelfService Plus

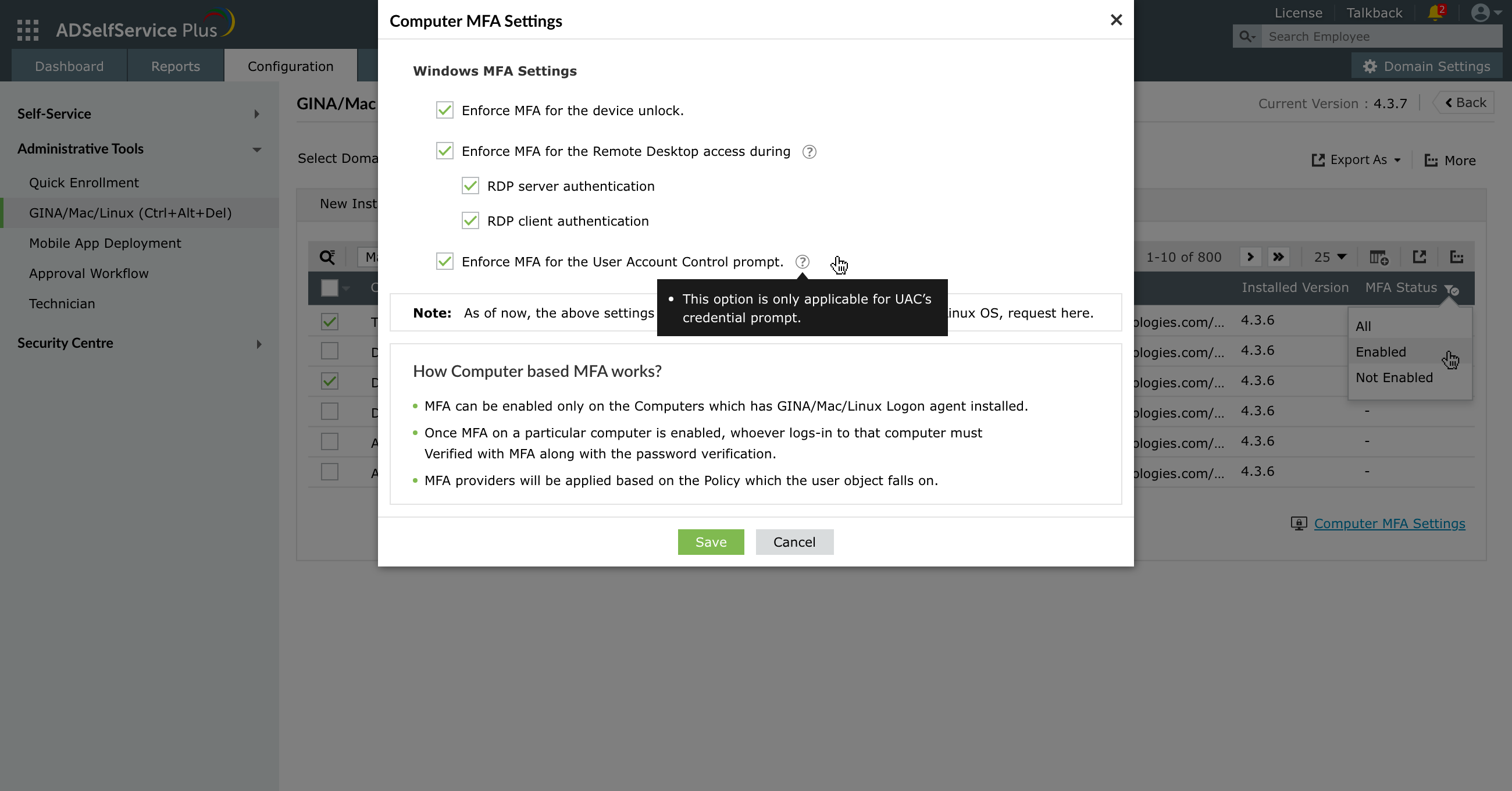

O ADSelfService Plus oferece MFA para o UAC do Windows visando proteger atividades elevadas do sistema executadas em contas de usuário padrão. Quando esse recurso estiver habilitado, a MFA será solicitada a fornecer todas as solicitações de credenciais do UAC e o usuário poderá executar a ação administrativa somente após a verificação de identidade bem-sucedida. O ADSelfService Plus oferece vários fatores de autenticação para proteger o UAC do Windows.

Versões suportadas do Windows

O recurso de MFA do UAC do Windows do ADSelfService Plus é compatível com o Windows 7 e superior e Windows Server 2008 e superior. Ele é suportado pelo agente de login do Windows do ADSelfService Plus versão 5.10 e superior.

Benefícios de habilitar a MFA para o UAC do Windows usando o ADSelfService Plus

- Segurança para ações administrativas

Com a MFA para UAC, garanta que atividades críticas do sistema não sejam exploradas, mesmo quando as credenciais do administrador forem comprometidas. - Grande variedade de autenticadores

Escolha entre vários fatores de autenticação que o ADSelfService Plus oferece para fornecer MFA para prompts de credenciais do UAC do Windows. - Diferentes autenticadores para usuários distintos

Configure a MFA baseada nas unidades organizacionais, grupos e associações de domínio de usuários. Dessa forma, usuários com privilégios diferentes podem ser autenticados com fatores de autenticação distintos.

Implemente a MFA para o UAC do Windows

e proteja atividades críticas do sistema.

Baixe agora O ADSelfService Plus também suporta

MFA adaptativa

Habilite a MFA baseada no contexto com 19 fatores de autenticação diferentes para logins de endpoints e aplicações.

Saiba maisLogin único corporativo

Permita que os usuários acessem todas as aplicações corporativas com um fluxo de autenticação único e seguro.

Saiba maisHabilitação do trabalho remoto

Melhore o trabalho remoto com atualizações de credenciais em cache, logins seguros e gerenciamento de senhas móveis.

Saiba maisIntegrações poderosas

Estabeleça um ambiente de TI eficiente e seguro por meio da integração com ferramentas de SIEM, ITSM e IAM.

Saiba maisAutoatendimento empresarial

Delegue atualizações de perfiis e assinaturas de grupo aos usuários finais e monitore essas ações de autoatendimento com fluxos de trabalho de aprovação.

Saiba maisZero Trust

Crie um ambiente de Zero Trust com técnicas avançadas de verificação de identidade e torne suas redes impenetráveis a ameaças.

Saiba mais