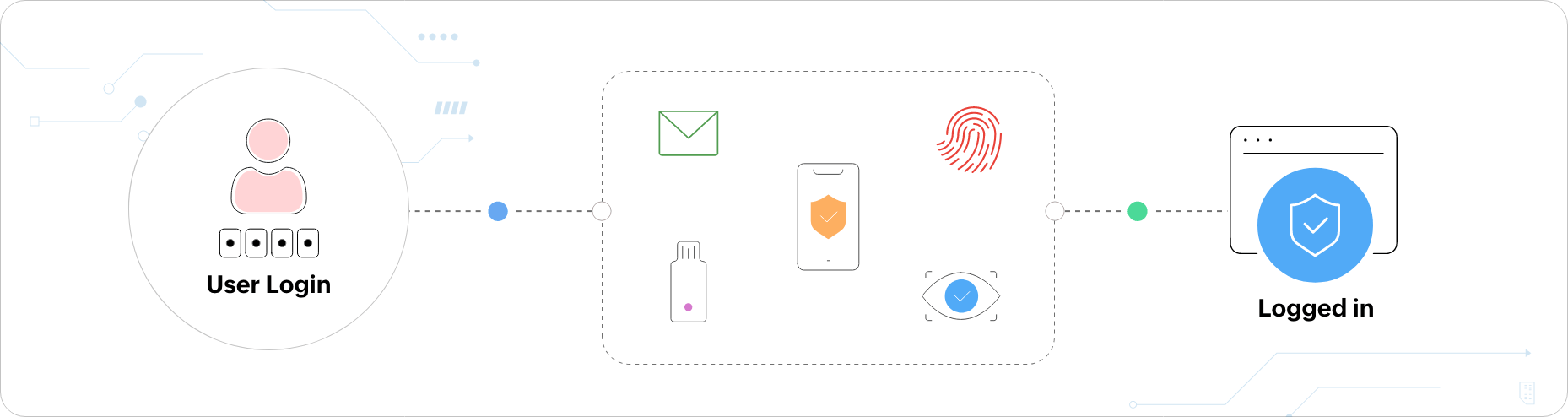

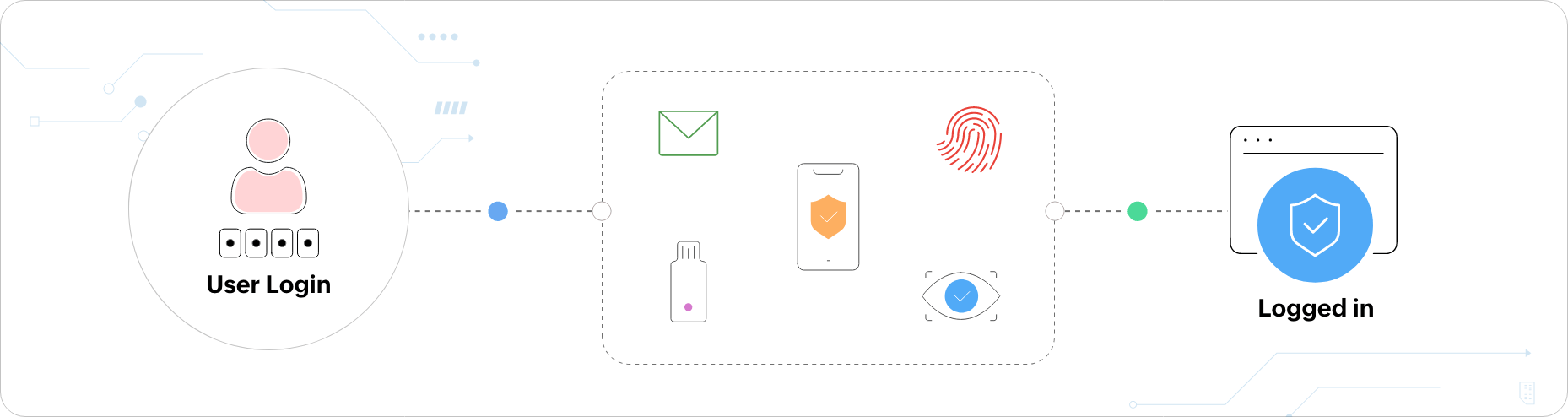

Como a MFA funciona?

A MFA funciona verificando os usuários utilizando fatores de autenticação diferentes dos seus nomes de usuário e senhas.

Esses fatores de autenticação podem ser algo que eles sabem (fator de conhecimento), algo que possuem (fator de posse) e algo que eles são (fator de herança).

Fator de conhecimento:

Como o nome sugere, o fator conhecimento inclui informações que somente o usuário autorizado saberia. Alguns exemplos comuns são:

- Senhas

- PINs

- Passphrases

- Respostas a perguntas de segurança

As perguntas de segurança geralmente não são recomendadas, pois os invasores podem decifrá-las facilmente.

Fator de posse:

Aqui, a autenticação é realizada com algo que o usuário possui, como um telefone celular, um token físico, ou um smart card. Por exemplo, pode ser um código gerado por uma aplicação no celular ou comunicado ao usuário por meio de uma chamada automatizada.

Fator de herança:

O fator herança, que é o mais seguro dos três fatores, envolve verificar identidades com a ajuda de meios biométricos herdados, como:

- Leitura da impressão digital

- Leitura facial

- Leitura da retina

- Reconhecimento de voz

Nos últimos tempos, o fator de localização e o fator tempo também ganharam importância. O fator localização verifica se as tentativas de acesso subsequentes de um usuário não são de dois locais totalmente diferentes e inviáveis. O fator tempo verifica o horário de solicitação de acesso do usuário e o desafia com autenticadores adicionais caso o acesso for solicitado ocorrer em um horário incomum.

Por que a MFA é importante e

você deveria utilizá-la?

Proteger recursos usando somente senhas faz apenas o mínimo para proteger identidades. Há diversos ataques que um hacker pode usar para violar senhas — como ataques de força bruta, ataques de phishing, ataques de dicionário e ataques a aplicações da web — e por isso é importante implementar camadas adicionais de autenticação para proteger os recursos.

Os usuários são os elos mais fracos da cadeia de segurança de uma organização. Eles podem, inadvertidamente, escolher senhas fracas, repetir senhas para vários recursos, armazenar senhas à vista de todos ou manter a mesma senha por um longo período. A implementação da MFA protege contra essas vulnerabilidades do usuário. Dessa maneira, mesmo que uma pessoa não autorizada obtenha a senha de um usuário, ela ainda não poderá obter acesso aos recursos privilegiados, pois precisaria de informações adicionais para concluir os métodos de MFA subsequentes.

Contas privilegiadas, como contas de administradores ou de alto executivos, costumam ser propensas a ataques. Se um invasor obtiver as credenciais de alguma dessas contas, ele terá acesso aos dados e recursos mais importantes da rede e as repercussões poderão ser irreversíveis. Para reduzir o risco, as organizações devem proteger as suas contas de alto risco com camadas adicionais de segurança.

A implantação da MFA não apenas ajuda as organizações a fortalecerem o acesso, mas também as ajuda a cumprir as normas regulatórias de dados, como PCI DSS, GDPR, NIST 800-63B, SOX e HIPAA.

De acordo com as estatísticas globais:

- 32% dos hackers black hat admitem

que contas privilegiadas são a principal maneira de invadir sistemas. - 95%

das violações de segurança cibernética são resultado de erro humano. - 43% dos ataques cibernéticos têm as pequenas empresas como alvo.

- A cada 39 segundos, um hacker tenta roubar dados.

- O custo médio de uma violação de dados é de aproximadamente

US$ 3,9 milhões..

Qual é a diferença

entre 2FA e MFA?

2FA

A autenticação de dois fatores (2FA) é sinônimo de MFA. No entanto, como o nome sugere, a 2FA inclui um total de apenas dois fatores de autenticação, enquanto a MFA não tem nenhuma restrição quanto ao número de fatores de autenticação envolvidos.

MFA

A MFA é mais amplamente utilizada, pois protege melhor os recursos com múltiplos métodos de autenticação. Porém, para um usuário legítimo, ter que provar sua identidade diariamente usando vários métodos de autenticação pode causar a fadiga da MFA. Para uma MFA simples e inteligente, a IA e machine learning foram integrados ao MFA, dando origem à MFA adaptativa.

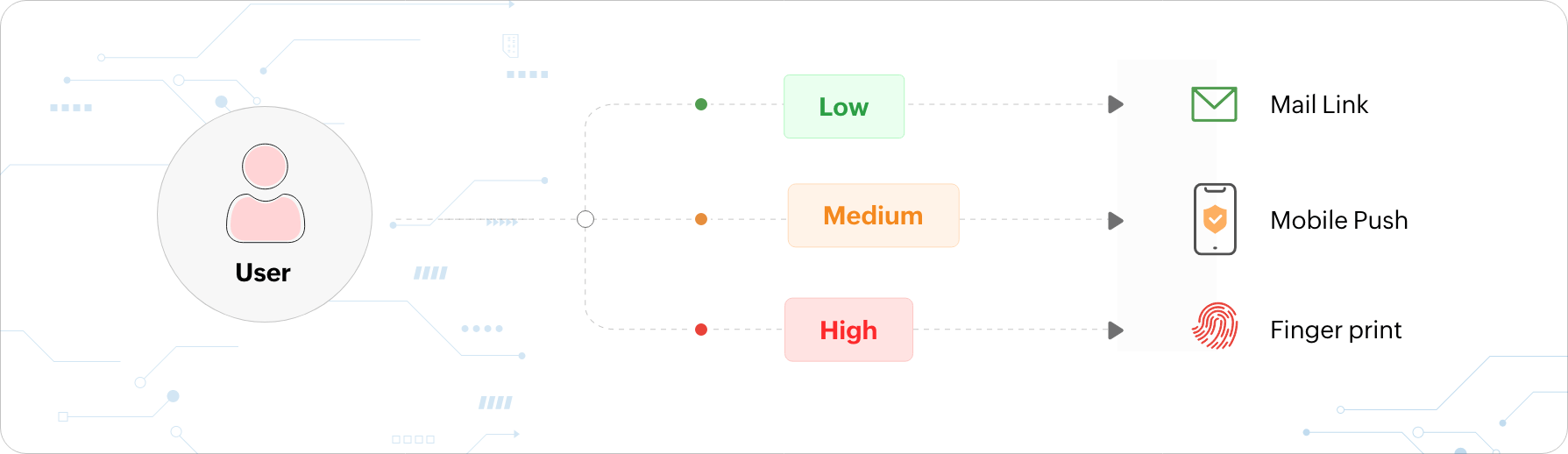

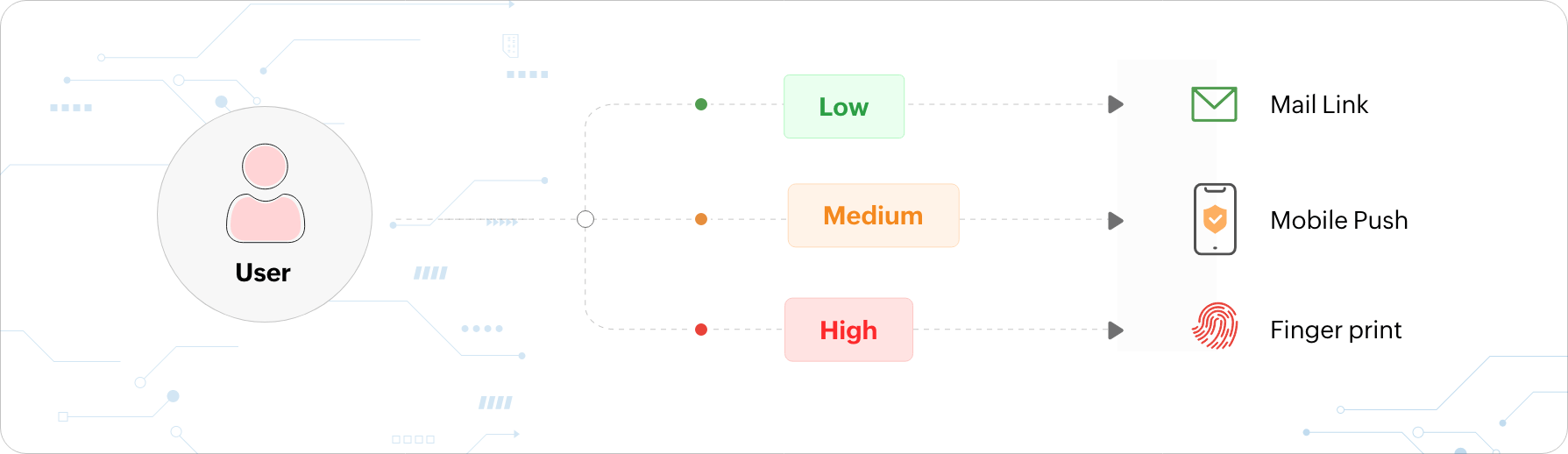

O que é MFA adaptativa ou baseada em risco?

A MFA adaptativa, também conhecida como MFA baseada em risco, fornece fatores de autenticação aos usuários que se adaptam cada vez que um usuário efetua o login, dependendo do seu nível de risco determinado pela IA com base em informações contextuais. As informações contextuais incluem o seguinte:

- O número de falhas consecutivas de login

- A conta de usuário e a categoria de função do usuário

- A localização física (geolocalização) do usuário que solicita acesso

- A distância física (velocidade geográfica) entre tentativas consecutivas de login

- O recurso ao qual o acesso é solicitado

- O tipo de dispositivo

- Dados de inteligência contra ameaças de terceiros

- O dia da semana e a hora do dia

- O tipo de sistema operacional

- O endereço IP

Os fatores de autenticação apresentados ao usuário baseiam-se no nível de risco calculado utilizando os fatores contextuais acima. Por exemplo, considere um usuário que tenta efetuar o login na sua máquina de trabalho em um horário incomum durante as férias. A ferramenta de análise de comportamento do usuário (UBA) reconhece que a localização e o horário de acesso do usuário são diferentes e automaticamente solicitados com fatores de autenticação adicionais para comprovar sua identidade.

Às vezes, quando as condições de login do usuário são verificadas usando a IA e nenhum risco é detectado, o processo de MFA pode ser ignorado para o usuário. Além disso, algumas vezes, se a atividade do usuário parecer suspeita, ele também poderá ter o acesso ao recurso solicitado negado.

Quais são os

prós e contras da MFA?

Pros

- Ajuda a proteger dados confidenciais e identidades de usuários

- Protege contra senhas violadas e dispositivos de usuários roubados

- Fácil de implementar

- Ajuda a construir um ambiente seguro, auxiliando a conquistar a confiança do cliente e a construir uma boa reputação para a empresa

- Ajuda a cumprir os regulamentos de conformidade de dados como GDPR, PCI-DSS, HIPAA e NIST800-63B

- Fácil adoção pelos usuários

Contras

- Às vezes, o acesso dos usuários autorizados pode ser negado em função de um dispositivo extraviado que transporta o OTP para o segundo fator de autenticação

- Consome tempo e mina a produtividade dos usuários

- Possibilidade de julgamento errado na MFA adaptativa, negando assim o acesso a usuários legítimos

- Sua implementação pode ser cara

Proteja sua rede com a

MFA usando o ADSelfService Plus

O ManageEngine ADSelfService Plus é uma solução de segurança de identidade para garantir acesso seguro e contínuo aos recursos corporativos e estabelecer um ambiente de Confiança Zero (Zero Trust). Com capacidades como MFA adaptativa, login único, autoatendimento da força de trabalho e gerenciamento de senhas e segurança, o ADSelfService Plus fornece acesso seguro e fácil aos recursos à sua força de trabalho.

O ADSelfService Plus oferece diferentes tipos de técnicas avançadas de autenticação para impor a MFA do Active Directory durante:

- Logins de máquinas (sistemas Windows, macOS e Linux).

- Logins RDP e VPN.

- Logins de aplicações corporativa utilizando SSO.

- Logins OWA.

Perguntas mais frequentes (FAQs)

O que significa MFA?

MFA significa multi-factor authentication ou autenticação multifator. Isso quer dizer simplesmente verificar a identidade de um usuário utilizando vários fatores de autenticação, além do método tradicional e menos seguro de autenticação por nome de usuário e senha. A MFA pode ser utilizada para proteger o acesso do usuário a qualquer tipo de recurso na rede.

Qual é um exemplo de autenticação multifator?

Efetuar o login na sua conta do Gmail de um novo dispositivo é um bom exemplo para destacar o processo de MFA. Ao efetuar o login na sua conta do Google a partir de um novo dispositivo, você deverá verificar sua identidade usando os códigos de verificação enviados para o seu e-mail ou por meio de TOTPs, além de inserir sua senha. Após sua identidade ser verificada, você estará logado. Isso resume o processo de verificação da MFA que o Google habilitou para proteger contas de usuários.

Que tipos de ataques cibernéticos a MFA pode combater?

A MFA pode ser utilizada para combater ataques cibernéticos comuns, mas poderosos, como preenchimento de credenciais, ataques de dicionário, ataques de força bruta, ataques de força bruta reversos, phishing e ataques man-in-the-middle.

Por que implementar a autenticação multifator é melhor do que mudanças frequentes de senha?

Alterar senhas regularmente sem usar a MFA não impede que hackers roubem senhas. Eles ainda podem usar uma senha roubada por meio de técnicas avançadas de hacking para invadir o sistema. Em vez disso, quando a MFA é utilizada, os hackers não precisam de uma senha roubada, pois haverá outros fatores de autenticação pelos quais eles terão que passar para obter acesso aos recursos.

Minha organização precisa de MFA?

A implementação de técnicas de MFA no seu negócio é altamente recomendada para melhorar a segurança nas suas redes. O método de autenticação com nome de usuário e senha, por mais desatualizado que seja, não pode resistir por conta própria aos ataques cibernéticos avançados de hoje. A MFA protege os seus recursos organizacionais e concede o acesso correto às pessoas certas. Ela ajuda a criar um ambiente de confiança zero na sua empresa.

O ADSelfService Plus cuida sozinho de todas as suas necessidades de MFA com recursos como autenticação adaptativa, acesso condicional e autenticação sem senha. Comece um

teste grátisQue normas regulamentares a MFA ajuda a cumprir?

Com a MFA implementada, sua organização pode atender a vários padrões de conformidade regulatória, incluindo NIST SP 800-63B, PCI DSS, SOX e HIPAA.

O que é acesso condicional? Como ele é diferente da MFA adaptativa?

O acesso condicional é a tomada de decisões de autenticação para verificar a identidade de um usuário com base em algumas condições pré-configuradas. Em outras palavras, os usuários recebem fatores de autenticação dependendo do cumprimento ou não de determinadas condições definidas. Um exemplo de condição seria verificar um usuário com um fator de autenticação adicional se ele solicitou acesso a recursos de uma geolocalização diferente daquela ideal configurada.

O Adaptive MFA utiliza IA para calcular o nível de risco dos usuários, com base nos quais fatores de autenticação relevantes são fornecidos a eles para verificação de identidade. Esse nível de risco é calculado com base nas informações contextuais dos usuários, como o número de falhas consecutivas de login, localização física do usuário que solicita acesso e tipo de dispositivo utilizado. A MFA Adaptativa é eficaz na criação do ambiente de Zero Trust definitivo.

Explore recursos relacionados

E-bookSeguro cibernético decodificado: Controles de segurança que ajudam a reduzir riscos e prêmios de seguro cibernético

Baixe o e-book

E-bookO guia essencial para proteger o acesso RDP e VPN a recursos confidenciais

Baixe o e-book