Facilite a configuração Zero Trust com o console amigável do ADSelfService Plus

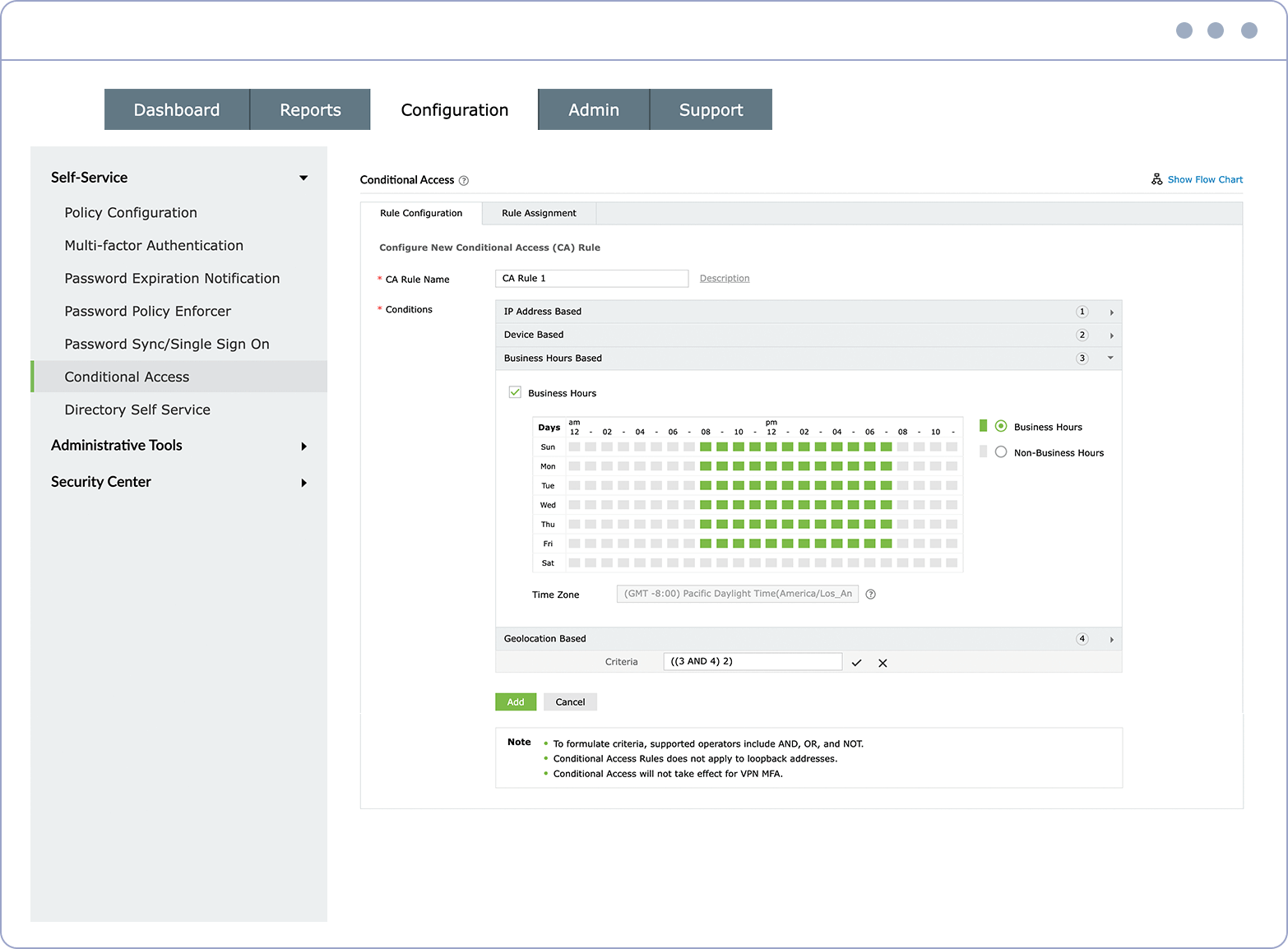

Acesso condicional

Regras customizáveis

Crie suas próprias regras com base nas quais a autenticação adaptativa ocorre.

Condições configuráveis

Escolha entre uma ampla variedade de condições, como IPs, horário comercial, dispositivos e geolocalização.

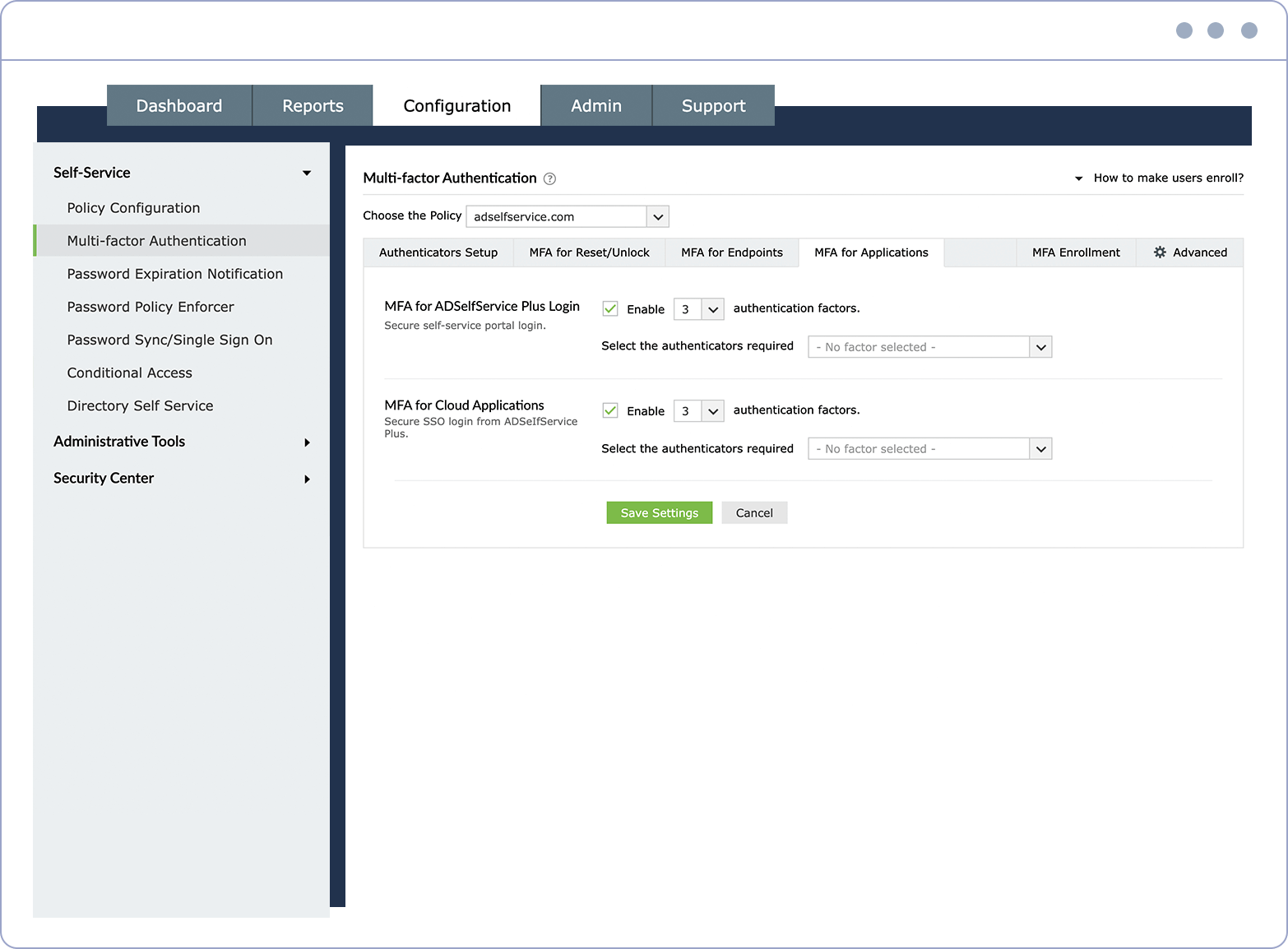

MFA avançada

Privilégios de usuário personalizáveis

Aplique diferentes configurações de MFA para usuários de diferentes unidades organizacionais e grupos com base nas suas funções de acesso e no nível de segurança necessário.

Configurações de confiança personalizáveis

Permita que os usuários confiem em um navegador ou dispositivo, possibilitando-lhes ignorar a MFA por um número limitado de dias e economizem tempo.

MFA personalizável

Escolha o número e o tipo de métodos de MFA com os quais seus usuários devem se autenticar para obter acesso aos recursos.

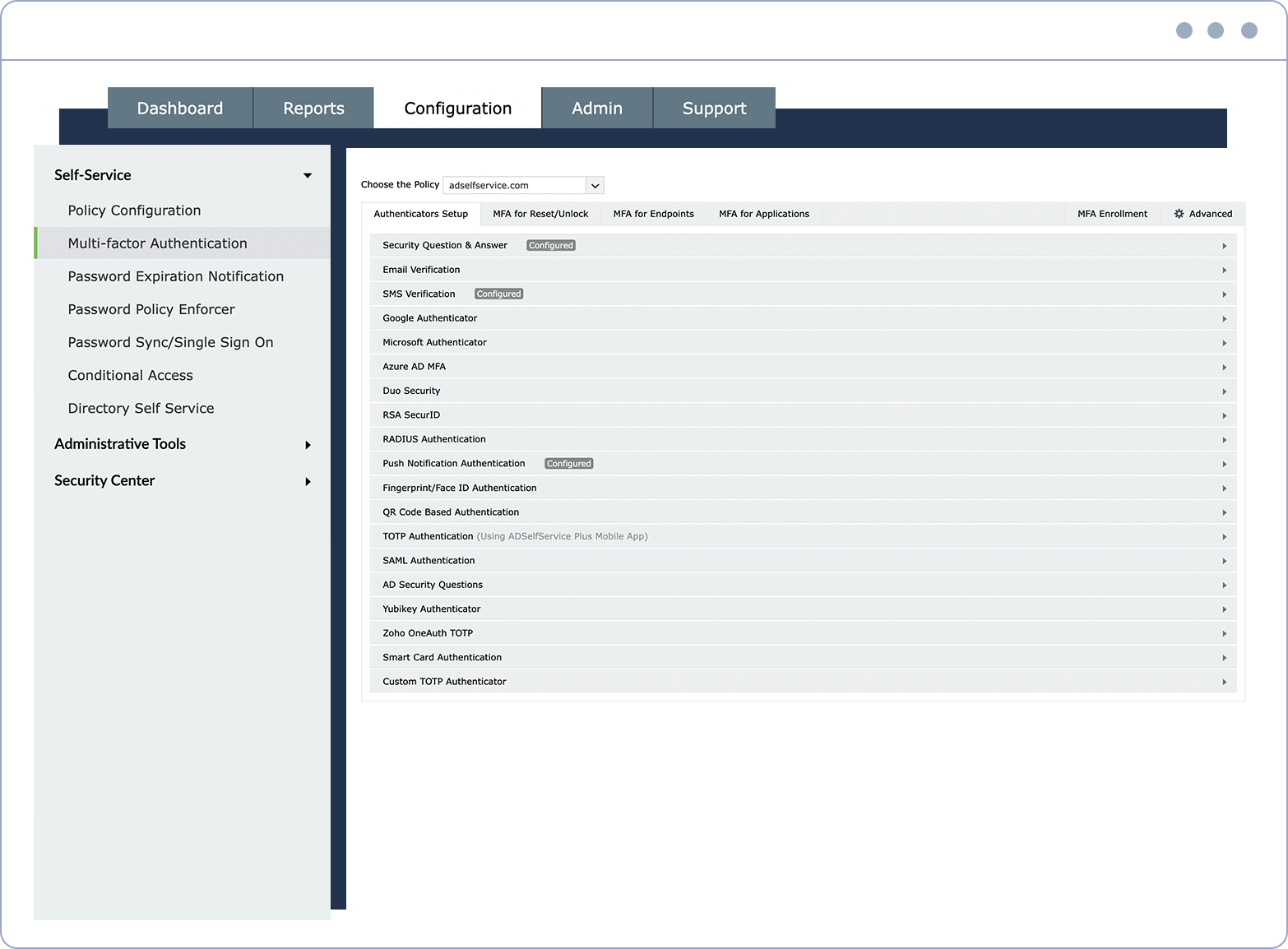

Linha de autenticadores MFA

Amplos autenticadores

Selecione entre cerca de 20 autenticadores diferentes para verificar as identidades dos seus usuários.

Benefícios da implementação do Zero Trust usando o ADSelfService Plus

Segurança para múltiplos recursos

Proteja todos os seus recursos na rede com MFA, incluindo o acesso a VPNs, logins OWA, aplicações empresariais e máquinas.

Integrações com ferramentas IAM

Implemente o melhor o acesso à rede de Confiança Zero por meio de integrações com soluções IAM, como ADManager Plus e AD360, que fornecem recursos como auditoria de mudanças orientadas por UBA e fluxos de trabalho baseados em aprovações.

Autenticação sem senha

Tire o poder das senhas comprometidas com a autenticação adaptativa. Habilite a autenticação sem senha e elimine todos os seus problemas de gerenciamento de senhas.

Melhor experiência do usuário

Certifique-se de que os usuários obtenham uma produtividade sem entraves enquanto acessam os recursos organizacionais necessários com a ajuda de um processo de autenticação adaptativa simples e tranquilo.

Tudo que você precisa para garantir a segurança da identidade e impulsionar o Zero Trust

Agende uma demonstraçãoAlém do Zero Trust, o ADSelfService Plus oferece suporte a:

MFA adaptativa

Habilite a MFA baseada no contexto com 19 fatores de autenticação diferentes para logins de endpoints e aplicações.

Saiba maisLogon único

Permita que os usuários acessem todos os aplicativos corporativos com um fluxo de autenticação único e seguro.

Saiba maisGerenciamento e segurança de senhas

Simplifique o gerenciamento de senhas com redefinições de senha e desbloqueios de contas utilizando autoatendimento, políticas de senhas fortes e notificações de expiração de senhas.

Saiba mais

Habilitação do trabalho remoto

Melhore o trabalho remoto com atualizações de credenciais em cache, logins seguros e gerenciamento de senhas móveis.

Saiba maisIntegrações potentes

Estabeleça um ambiente de TI eficiente e seguro por meio da integração com ferramentas de SIEM, ITSM e IAM.

Saiba maisAutoatendimento da força de trabalho

Delegue atualizações de perfil e assinaturas de grupos aos usuários finais e monitore essas ações de autoatendimento com fluxos de trabalho de aprovação.