Die Allgemeine Datenschutzverordnung (GDPR) besteht aus 11 Kapiteln mit 99 Artikeln, die die Unternehmen dazu verpflichten, die persönlichen Daten und die Privatsphäre der EU- Bürger zu schützen. Die Einhaltung der GDPR ist ein langwieriger Prozess, da er Änderungen an der Sicherheitsstrategie eines Unternehmens, der Art und Weise, wie sensible Daten gespeichert, gehandhabt und verarbeitet werden, und vieles mehr erfordert. Die Nichteinhaltung der GDPR kann dazu führen, dass Unternehmen saftige Geldstrafen von bis zu 20 Millionen Euro oder 4 % ihres weltweiten Umsatzes zahlen müssen, je nachdem, welcher Betrag höher ist.

ManageEngine EventLog Analyzer, eine Log- und Compliance-Management-Software, hilft Unternehmen, die GDPR-Anforderungen problemlos zu erfüllen. Sie hilft bei der Einhaltung der GDPR-Anforderung „die Fähigkeit, die kontinuierliche Vertraulichkeit, Integrität, Verfügbarkeit und Widerstandsfähigkeit der Verarbeitungssysteme und -dienste zu gewährleisten” (Kapitel 4; Artikel 32; 1(b)). Darüber hinaus kann EventLog Analyzer den Datenschutzbeauftragten helfen, die Auswirkungen von Datenschutzverletzungen mit detaillierten Vorfallsanalysen und Berichten zu kommunizieren.

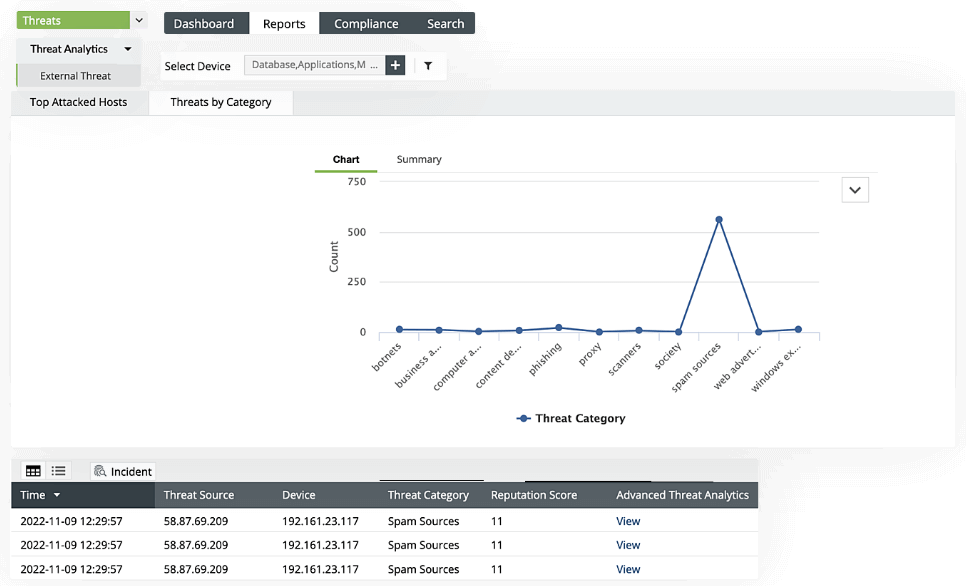

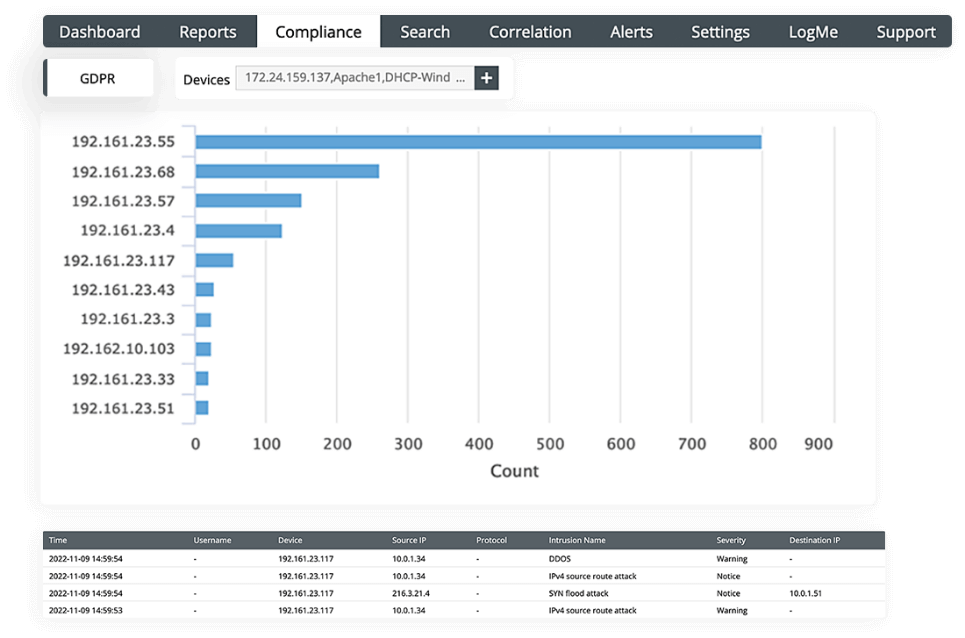

Die fortschrittlichen Threat Intelligence-Funktionen von EventLog Analyzer in Kombination mit dem MITRE ATT&CK-Framework helfen bei der Erkennung von Datenschutzverletzungen und einer effizienten Reaktion auf Vorfälle. Eventlog Analyzer erstellt detaillierte Vorfallsberichte, die bei der Folgenabschätzung helfen. Mit der Echtzeit- Warnfunktion von EventLog Analyzer erhalten Sie Echtzeitwarnungen zu Korrelations- und GDPR-Verletzungen und können Datenverletzungen innerhalb von 72 Stunden nach deren Auftreten an höhere Behörden melden. Darüber hinaus hilft EventLog Analyzer, personenbezogene Daten vor Datenexfiltrationsversuchen zu schützen und gewährleistet die Vertraulichkeit und Integrität der gespeicherten Daten in Übereinstimmung mit Artikel 32 der GDPR, Sicherheit der Verarbeitung.

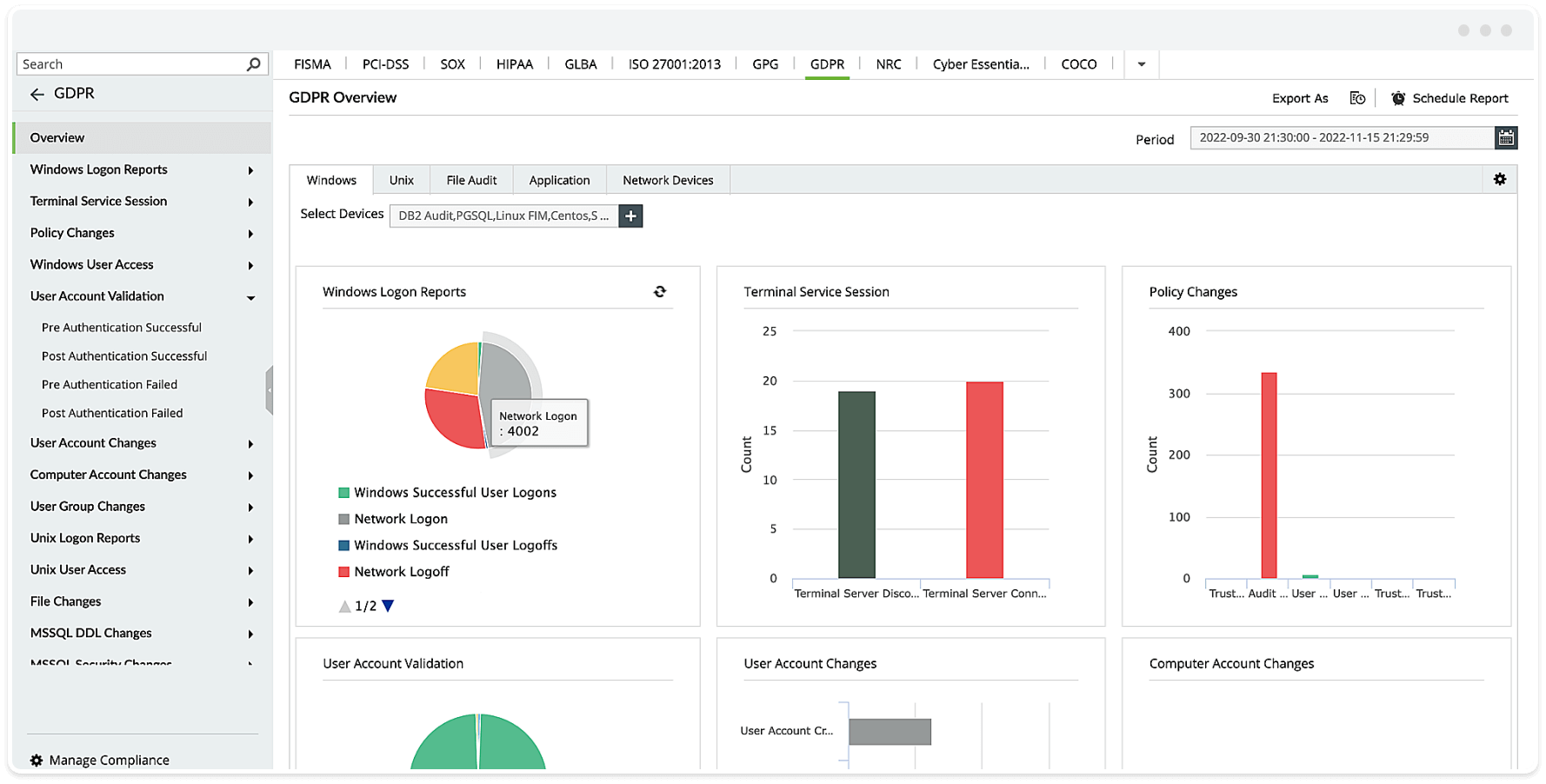

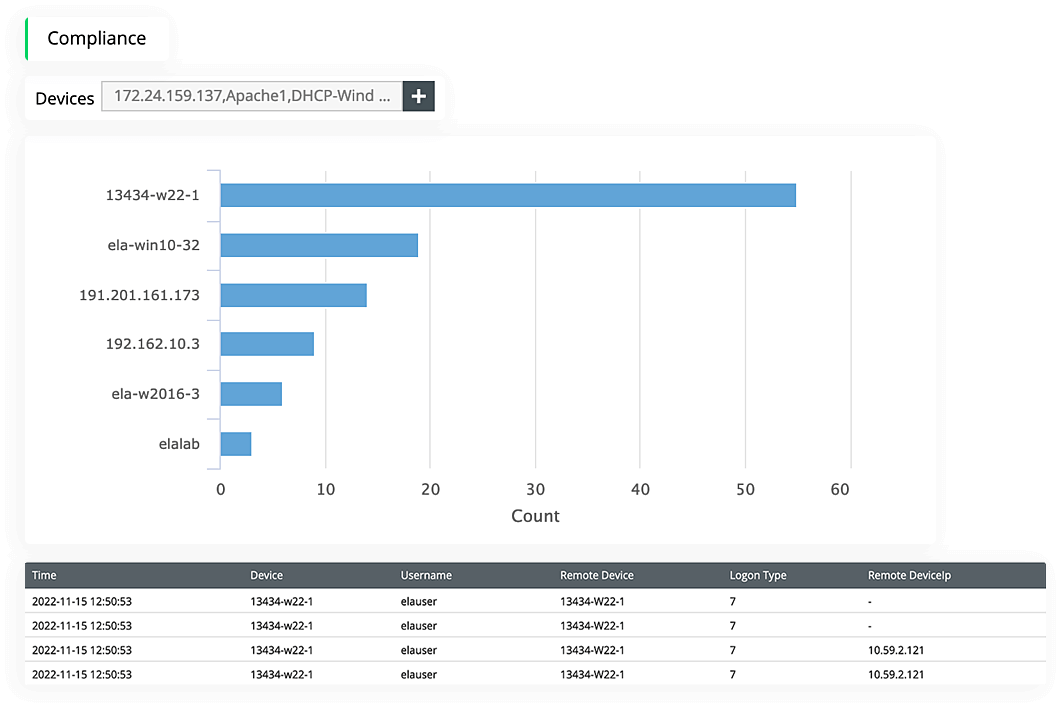

Unternehmen müssen bei der Benutzerüberwachung und bei Richtlinienänderungen transparent und verantwortungsvoll vorgehen, um die GDPR einzuhalten. EventLog Analyzer hilft dabei, die Datensicherheit Ihres Unternehmens zu stärken und den Schutz der Privatsphäre zu gewährleisten, indem angemessene Sicherheitsmaßnahmen beim Umgang mit personenbezogenen Daten durchgesetzt werden. Er bietet kontextbezogene Audit- Prozesse, die alle Ereignisse erfassen, um eine mögliche Sicherheitsverletzung zu verhindern. Es hilft auch bei der Überwachung von Kontoaktivitäten, Benutzeraktivitäten wie erfolgreiche und fehlgeschlagene Benutzeranmeldungen und -abmeldungen sowie Datenbankaktivitäten in Ihrem gesamten Netzwerk und ergreift bei Bedarf entsprechende Abhilfemaßnahmen.

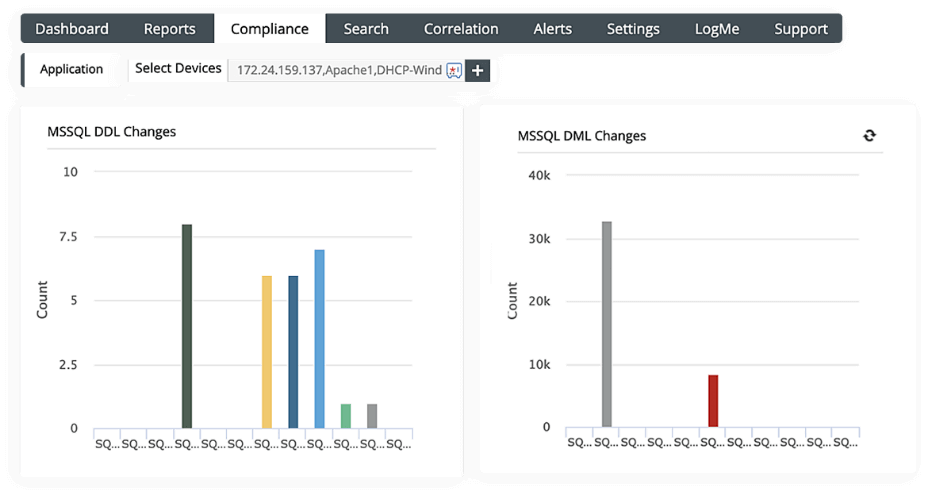

Eine der Anforderungen der GDPR ist die Wahrung der Integrität und Vertraulichkeit der in der Datenbank gespeicherten personenbezogenen Daten. Die Echtzeit-Datenbank-Audit- Funktionen von EventLog Analyzer helfen Ihnen, alle an Ihren Datenbanktabellen vorgenommenen Änderungen zu überwachen, wie z.B. Änderungen in der Datendefinitionssprache (DDL) und der Datenmanipulationssprache (DML) (wie Select-, Insert-, Delete- und Update-Abfragen).

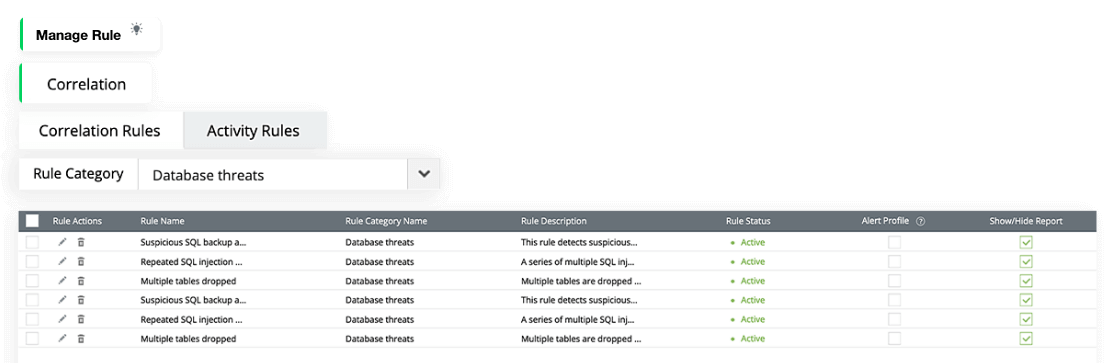

EventLog Analyzer hilft Ihnen auch, Datenbankangriffe wie SQL-Injection und Denial-of- Service-Angriffe zu erkennen. Er identifiziert auch Datenverletzungen wie nicht autorisierte Datenbanksicherungen. Die Software sendet eine sofortige Warnung, sobald eine kritische Änderung an der Datenbank vorgenommen wird, in der persönliche Daten gespeichert sind. EventLog Analyzer bietet Einblicke in die Datenverarbeitungsaktivitäten Ihres Unternehmens und hilft bei der Erkennung potenzieller Datenverstöße und der Nichteinhaltung der DSGVO.

Die Einhaltung von Artikel 32 der DSGVO, der die Sicherheit der Verarbeitung personenbezogener Daten vorschreibt, ist eine wichtige Aufgabe für jede Organisation. Um Organisationen bei der Erfüllung dieser Anforderung zu helfen, bietet EventLog Analyzer umfassende Lösungen, die die Integrität, Verfügbarkeit und Vertraulichkeit von personenbezogenen Daten garantieren.

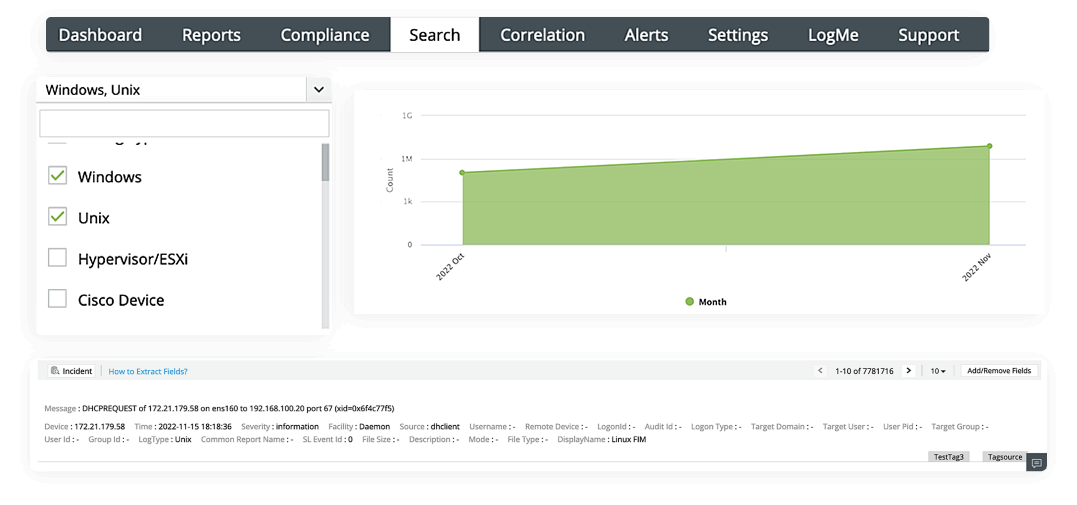

Mit seinen Funktionen zur Überwachung der Dateiintegrität (FIM) und zur Überwachung der Spaltenintegrität von Datenbanken stellt EventLog Analyzer sicher, dass personenbezogene Daten vor unbefugten Zugriffen, Änderungen oder Sicherheitsbedrohungen geschützt sind. Es überwacht alle Dateiaktivitäten, wie z.B. die Erstellung neuer Dateien, die Änderung bestehender Dateien, die Umbenennung von Dateien und die Löschung von Dateien, um sicherzustellen, dass alle Änderungen an ausführbaren Dateien, Ordnern, Systemkonfigurationsdateien, Inhaltsdateien, gezippten Dateien und gezippten Ordnern genau verfolgt werden und jede Abweichung von den festgelegten Grundlinien einen Alarm auslöst.

Darüber hinaus führt EventLog Analyzer detaillierte Prüfungen von Benutzeranmeldungen und Berechtigungsänderungen auf Dateiservern durch, auf denen persönliche Daten gespeichert sind, und fasst alle relevanten Daten in FIM-Berichten zusammen. Auf diese Weise können Unternehmen sicherstellen, dass die Vertraulichkeit und Integrität ihrer Systeme nicht gefährdet wird.

EventLog Analyzer korreliert Ereignisse über verschiedene Netzwerkeinheiten hinweg, um Angriffsmuster genau zu erkennen. Er hilft bei der Erstellung von benutzerdefinierten Korrelationsregeln, mit denen Sie verdächtige Softwareinstallationen und nicht autorisierte Backup-Aktivitäten erkennen können. Die Ereignisberichtsfunktion von EventLog Analyzer unterstützt auch die Korrelation, indem verwandte Ereignisse auf der Grundlage von Schweregraden, Quellen und Zeitstempeln gruppiert werden, was bei der Bewertung der Auswirkungen dieser Ereignisse auf die betroffenen Systeme hilft.

Die Konsole für Vorfallsreaktion und -verwaltung löst automatische Workflows für Vorfallswarnungen aus und reagiert bei Bedarf, ohne dass ein Sicherheitsadministrator eingreifen muss. Sie können die Lösung auch so konfigurieren, dass sie automatisch Tickets auslöst und sie dem zuständigen Sicherheitsadministrator zuweist, damit dieser schnell auf Vorfälle reagieren kann. Die zentrale Incident-Manager-Konsole der Lösung hilft Ihnen, alle Sicherheitsvorfälle an einem Ort zu identifizieren, um Bedrohungen zu priorisieren und schnelle Abhilfemaßnahmen zu ergreifen.

Die Datenschutz-Grundverordnung verlangt von Unternehmen, Datenschutzverletzungen zu dokumentieren und den zuständigen Behörden und den betroffenen Personen innerhalb von 72 Stunden nach Entdeckung der Verletzung zu melden. Die forensische Analyse von Protokollen kann Unternehmen dabei helfen, diese Anforderung zu erfüllen, indem sie detaillierte Informationen über den Vorfall liefert, einschließlich des Zeitpunkts, zu dem er stattfand, welche Daten betroffen waren und wie auf sie zugegriffen oder sie exfiltriert wurden.

Führen Sie die forensische Analyse von Protokollen mit Hilfe der erweiterten Suchfunktionen und der Hochgeschwindigkeits-Protokollverarbeitung der Lösung durch. Durchsuchen Sie Rohprotokolle, die sich auf einen beliebigen Sicherheitsvorfall beziehen, mit einer breiten Palette von Suchabfragen wie Platzhalter-, Phrasen-, Boolesche und gruppierte Suchen. Sie können auch nach Ereignis-IDs, Schweregrad, Quelle, Benutzername und IP-Adresse suchen, um unbefugten Zugriff, ungewöhnliche Anmeldungen, Anwendungsfehler und vieles mehr zu erkennen.

| GDPR Anforderungen | Berichte von EventLog Analyzer |

|---|---|

GDPR ARTIKEL 5 (1B)"Die Daten werden für festgelegte eindeutige und rechtmäßige Zwecke erhoben und nicht in einer Weise weiterverarbeitet, die mit diesen Zwecken unvereinbar ist; die Weiterverarbeitung zu Archivierungszwecken im öffentlichen Interesse, zu wissenschaftlichen oder historischen Forschungszwecken oder zu statistischen Zwecken gilt gemäß Artikel 89(1), Absatz 1 nicht als mit den ursprünglichen Zwecken unvereinbar ('Zweckbindung')." |

|

GDPR ARTIKEL 5 (1D)"Die Daten sind sachlich richtig und, soweit erforderlich, auf den neuesten Stand gebracht; es sind alle angemessenen Maßnahmen zu treffen, damit personenbezogene Daten, die im Hinblick auf die Zwecke, für die sie verarbeitet werden, unrichtig sind, unverzüglich gelöscht oder berichtigt werden ('sachliche Richtigkeit')." |

|

GDPR ARTIKEL 5 (1F)"Die Verarbeitung erfolgt in einer Weise, die eine angemessene Sicherheit der personenbezogenen Daten gewährleistet, einschließlich des Schutzes vor unbefugter oder unrechtmäßiger Verarbeitung und vor unbeabsichtigtem Verlust, unbeabsichtigter Zerstörung oder unbeabsichtigter Beschädigung, unter Verwendung geeigneter technischer oder organisatorischer Maßnahmen (‘Integrität und Vertraulichkeit’)." |

|

GDPR ARTIKEL 32 (1B)"Die Fähigkeit, die kontinuierliche Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit von Verarbeitungssystemen und -diensten zu gewährleisten." |

|

GDPR ARTIKEL 32 (1D)"Ein Verfahren zur regelmäßigen Prüfung, Bewertung und Evaluierung der Wirksamkeit der technischen und organisatorischen Maßnahmen zur Gewährleistung der Sicherheit der Verarbeitung." |

|

GDPR ARTIKEL 32 (2)"Bei der Bewertung des angemessenen Sicherheitsniveaus sind insbesondere die Risiken zu berücksichtigen, die sich aus der Verarbeitung ergeben, insbesondere aus der zufälligen oder unrechtmäßigen Zerstörung, dem Verlust, der Veränderung, der unbefugten Weitergabe von oder dem unbefugten Zugang zu personenbezogenen Daten, die übermittelt, gespeichert oder auf andere Weise verarbeitet werden." |

|

Entdecken und sammeln Sie automatisch Protokollquellen in Ihrem Netzwerk und erkennen Sie bösartige Aktivitäten durch eine gründliche Protokollanalyse.

EventLog Analyzer unterstützt jede Netzwerkeinheit, einschließlich Perimetergeräte, Netzwerkgeräte, Datenbanken, Anwendungen, Webserver und Schwachstellen-Scanner in einer Konsole.

Erfahren Sie mehrErkennen Sie den Missbrauch von privilegierten Benutzern, indem Sie die Benutzer verfolgen, die Zugang zu wichtigen Geschäftsinformationen haben.

Erhalten Sie sofortige Warnungen, wenn global blockierte IPs und URLs mit Ihrem Netzwerk interagieren.

Die GDPR ist ein europäisches Datenschutzgesetz, das EU-Bürgern mehr Kontrolle über ihre persönlichen Daten gibt und sicherstellt, dass Unternehmen verantwortungsvoll mit persönlichen Daten umgehen. Jedes Unternehmen, das in der EU tätig ist, muss sich an die GDPR halten. Gemäß der GDPR können Einzelpersonen von Unternehmen jederzeit verlangen, dass sie ihre personenbezogenen Daten löschen oder deren Verarbeitung einstellen.

Die drei Hauptanliegen, die die GDPR anspricht, sind

Nach der EU-Datenschutz-Grundverordnung GDPR, sind die acht wichtigsten Grundsätze, die Organisationen befolgen müssen, um den Schutz personenbezogener Daten zu gewährleisten:

Zu beweisen, dass Ihre Organisation GDPR-konform ist, ist eine entmutigende Aufgabe. Es braucht Zeit und Ressourcen, um jedes Stückchen persönlicher Daten, das ein Unternehmen besitzt, manuell zu überwachen.

Eine Log-Management-Lösung wie EventLog Analyzer wahrt die Vertraulichkeit und den Schutz der sensiblen Daten Ihres Unternehmens und hilft Ihnen, die GDPR-Anforderungen einzuhalten. Sie bietet ein zentrales Dashboard zur Überwachung und Analyse von Benutzeraktivitäten im Zusammenhang mit personenbezogenen Daten. Außerdem können Sie potenzielle Datenschutzverletzungen schnell erkennen und darauf reagieren und mühelos Berichte zur Einhaltung der GDPR erstellen.