Gewährleisten Sie den Datenschutz für Finanzdaten und schützen Sie sensible Daten vor unbefugtem Zugriff.

Der GLBA (Gramm-Leach-Bliley Act) verlangt einen strengen Schutz von nicht-öffentlichen persönlichen Informationen (NPI). EventLog Analyzer - mit seinen Protokollanalyse- und Verwaltungsfunktionen - unterstützt Finanzinstitute bei der Erfüllung der GLBA-Anforderungen. Er verfolgt, prüft und sichert die Sicherheit der NPI-Daten. EventLog Analyzer ist ein umfassendes GLBA-Audit-Tool mit vordefinierten Korrelationsregeln und Compliance-Vorlagen.

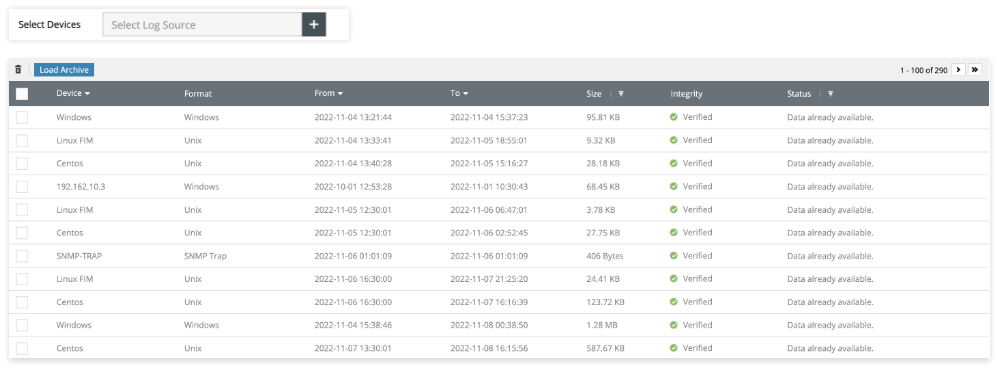

EventLog Analyzer vereinfacht die Log-Forensik durch das Sammeln, Suchen, Korrelieren und Analysieren von Protokollen aus allen Netzwerkprotokollquellen wie Routern, Switches, Firewalls und Servern. Diese Protokolle sind von unschätzbarem Wert für die Rekonstruktion des Tatorts eines Sicherheitsverstoßes. EventLog Analyzer stellt sicher, dass diese Protokolle manipulationssicher und für eine genaue forensische Analyse zugänglich sind. Mit Funktionen wie sofortigen forensischen Berichten, Korrelation von verdächtigen Vorfällen und schneller Ursachenanalyse verwandelt es langwierige manuelle Bemühungen in einen effizienten, benutzerfreundlichen Prozess.

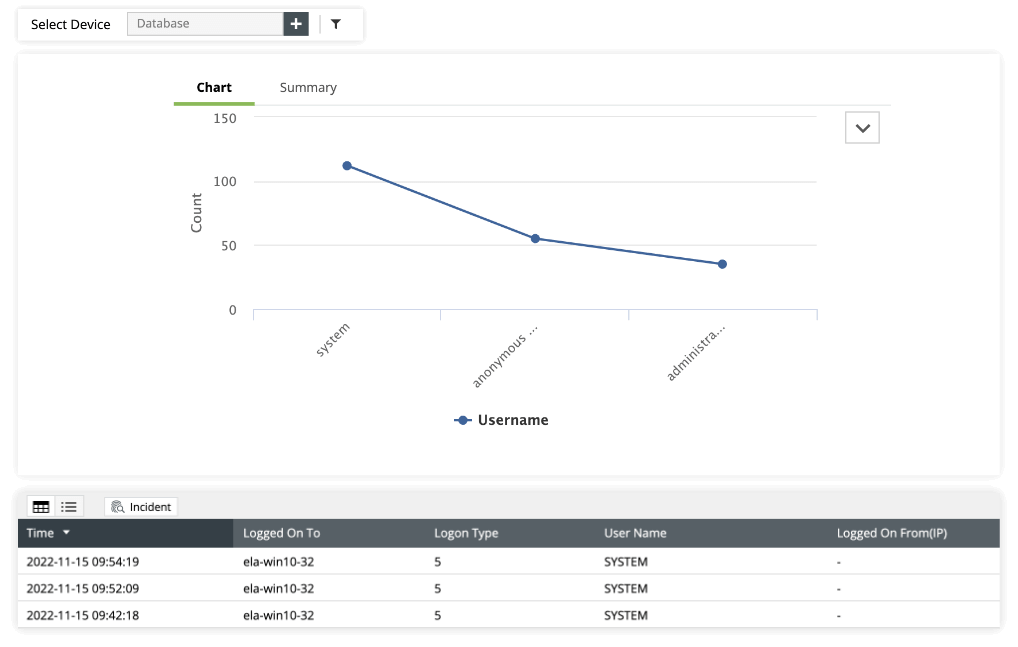

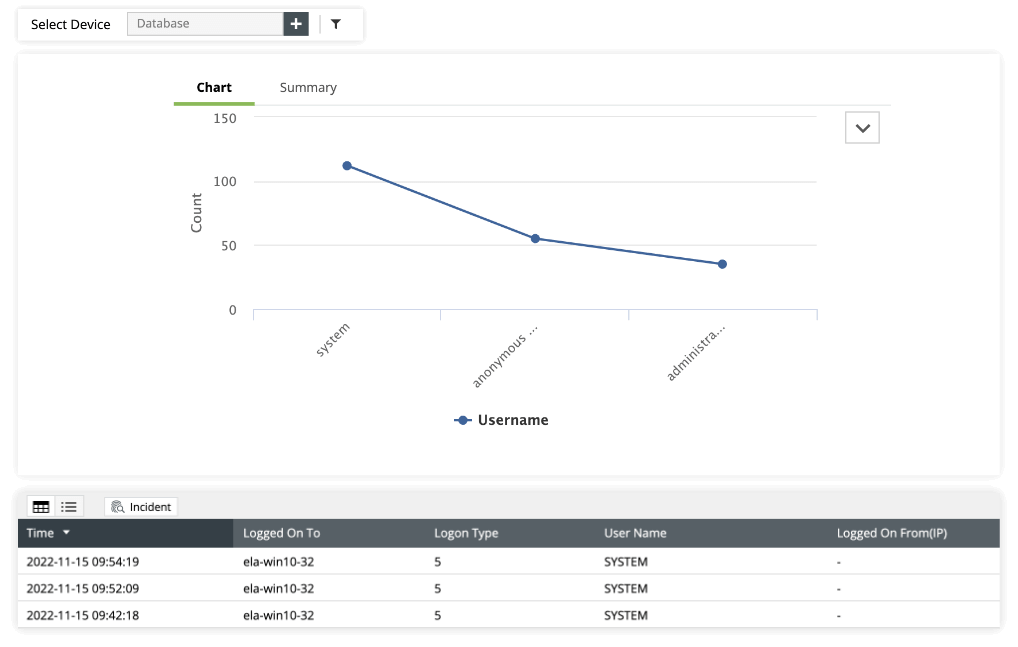

Der GLBA betont die genaue Überwachung des Benutzerzugangs zu Systemen, die vertrauliche Informationen enthalten, nicht nur um Verstöße zu erkennen, sondern auch um bösartige Aktivitäten zu verhindern. Betrachten Sie EventLog Analyzer als eine Überwachungskamera, die über Ihre Daten wacht und Sie in Echtzeit per E-Mail/SMS über jeden unbefugten Zugriff benachrichtigt. EventLog Analyzer überwacht das System kontinuierlich und liefert detaillierte Berichte über die An- und Abmeldung von Benutzern. Dazu gehören erfolgreiche und fehlgeschlagene Anmeldeversuche, Benutzernamen, verwendetes Gerät, Uhrzeit und Grund für diese Ereignisse.

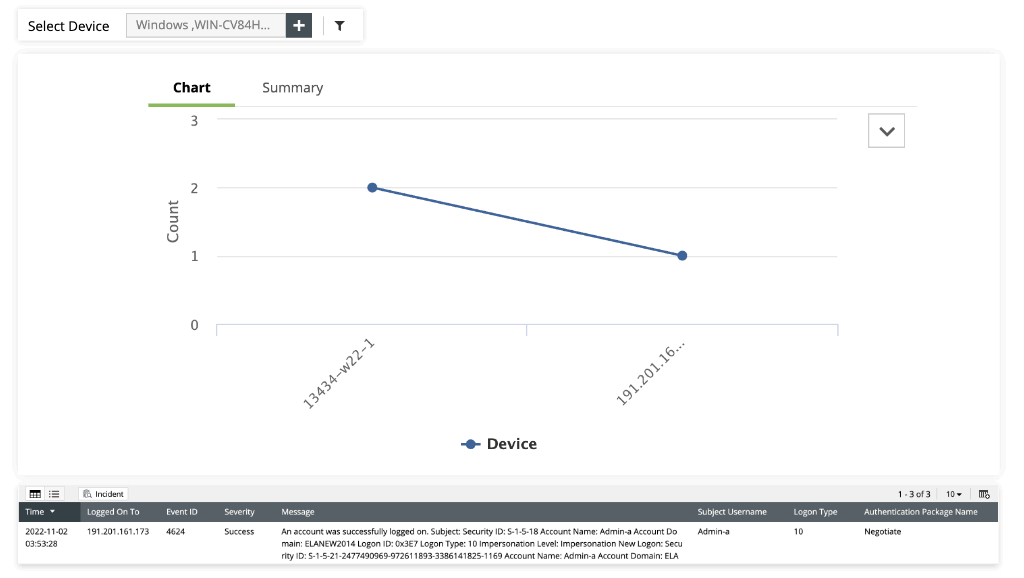

Privilegierte Benutzerkonten, die Zugang zu kritischen Servern und sensiblen Daten haben, stellen eine Sicherheitsherausforderung dar, die katastrophale Folgen haben kann, wenn sie kompromittiert werden. EventLog Analyzer zeichnet sich bei der Überwachung dieser privilegierten Aktivitäten aus und bietet aufschlussreiche und benutzerfreundliche Berichte, die ungewöhnliche Zugriffsmuster aufzeigen. Es hilft bei der Identifizierung von Missbrauch von Privilegien und bei forensischen Untersuchungen, die mit den strengen Datensicherheitsbestimmungen des GLBA in Einklang stehen. Durch die effektive Überwachung und Prüfung privilegierter Benutzer trägt EventLog Analyzer zu einem robusten Schutz von NPI-Daten bei und sorgt dafür, dass Ihr Unternehmen die Vorschriften einhält und sicher ist.

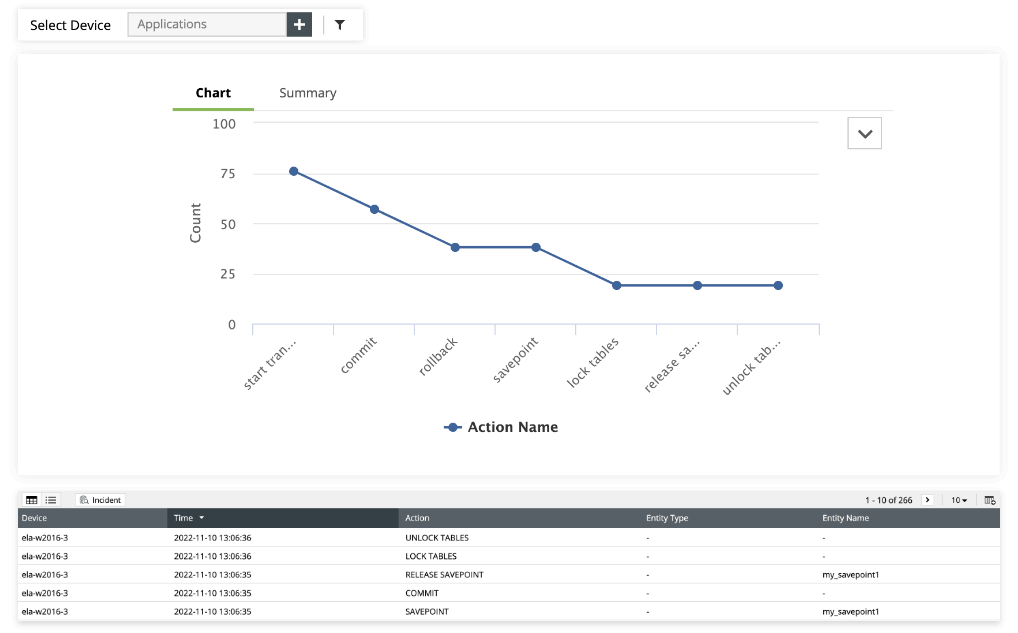

EventLog Analyzer bietet die Überwachung von Datenbanken auf Plattformen wie Microsoft SQL, MySQL, Oracle und IBM Db2 an, die mit den strengen Sicherheitsvorschriften des GLBA übereinstimmen. Es bietet Echtzeit-Warnungen über Änderungen der Data Definition Language (DDL)/Data Manipulation Language (DML) und potenzielle Datenbankangriffe wie SQL-Injection oder DDoS.

Mit seiner leistungsstarken Korrelations-Engine erkennt EventLog Analyzer externe Bedrohungen, indem er Netzwerk- und Datenbankaktivitäten korreliert, um potenzielle Fehlalarme zu reduzieren. EventLog Analyzer verschlüsselt und komprimiert Protokolldateien während der Archivierung, um die Datenbanksicherheit und -konformität zu stärken.

Der GLBA betont die genaue Überwachung des Benutzerzugangs zu Systemen, die vertrauliche Informationen enthalten, nicht nur um Verstöße zu erkennen, sondern auch um bösartige Aktivitäten zu verhindern. Betrachten Sie EventLog Analyzer als eine Überwachungskamera, die über Ihre Daten wacht und Sie in Echtzeit per E-Mail/SMS über jeden unbefugten Zugriff benachrichtigt. EventLog Analyzer überwacht das System kontinuierlich und liefert detaillierte Berichte über die An- und Abmeldung von Benutzern. Dazu gehören erfolgreiche und fehlgeschlagene Anmeldeversuche, Benutzernamen, verwendetes Gerät, Uhrzeit und Grund für diese Ereignisse.

Überwachen Sie die Perimetergeräte des Netzwerks und verhindern Sie proaktiv Eindringlinge. EventLog Analyzer unterstützt eine Vielzahl von Protokollquellen, einschließlich Firewalls, Switches, Router, IDSs und IPSs.

Erfahren Sie mehrÜberwachen Sie geschäftskritische Datenbanken und Webserver, indem Sie die Funktionen zur Überprüfung von Anwendungsprotokollen nutzen, um böswillige Angriffe, Datendiebstahl, unbeabsichtigte Kontoänderungen und vieles mehr zu überwachen und zu verhindern.

Erhalten Sie Warnungen auf der Grundlage vordefinierter Compliance-Kriterien für Verstöße gegen IT-Vorschriften und stellen Sie die Einhaltung verschiedener Vorschriften wie GLBA, PCI DSS, SOX, HIPAA, GDPR und anderer sicher.

Erfahren Sie mehrSorgen Sie für Netzwerksicherheit mit dem umfassenden Threat Intelligence-Modul, das Erkenntnisse aus den wichtigsten globalen Threat Feeds wie STIX, TAXII und AlienVault OTX gewinnt.

EventLog Analyzer für die Verwaltung der GLBA-Konformität zu wählen

Sorgen Sie mit EventLog Analyzer für wasserdichte Sicherheit von Finanzdaten. Es gewährleistet die Einhaltung der GLBA-Vorschriften durch die sichere Erfassung und Speicherung von Protokollen über agentenlose und agentenbasierte Protokollerfassung. Dadurch werden Finanzdaten geschützt

Garantieren Sie, dass Ihre NPIs unangetastet bleiben und die Daten durch verschlüsselte, gehashte und mit Zeitstempel versehene Protokollarchivierung sicher bleiben.

Mit der Cloud-Log-Überwachung von EventLog Analyzer können Sie sicherstellen, dass alle Daten, auch auf Cloud-Plattformen, sicher sind und perfekt mit den Compliance-Anforderungen übereinstimmen.

Das Echtzeit-Warnsystem von EventLog Analyzer stellt sicher, dass verdächtige Aktivitäten sofort gemeldet werden, so dass Ihr Betrieb mit den GLBA-Standards in Einklang steht.

Mit EventLog Analyzer können Sie die Ursache von Vorfällen mit Hilfe von fortgeschrittenen Such-, Filter- und Korrelationsfunktionen zurückverfolgen und untersuchen und so die Einhaltung der GLBA Safeguards Rule sicherstellen.

| GLBA-Anforderungen | Was ist das? | Vordefinierte Berichte in EventLog Analyzer |

|---|---|---|

| Abschnitt 314.4(b)(1) | Login-Überwachung: Verfahren zur Überwachung von Anmeldeversuchen und Meldung von Unstimmigkeiten. |

|

| Abschnitt 314.4(c) | Reaktion und Berichterstattung: Identifizierung von und Reaktion auf vermutete oder bekannte Sicherheitsvorfälle; Abschwächung schädlicher Auswirkungen von Sicherheitsvorfällen, die der betroffenen Einrichtung bekannt sind, soweit dies praktikabel ist; und Dokumentation von Sicherheitsvorfällen und deren Ergebnissen. |

|

| Abschnitt 501B (1) | Sicherstellung der Vertraulichkeit von Finanzdaten von Kunden. |

|

| Abschnitt 501B (2) & (3) | Schutz vor voraussichtlichen Bedrohungen von Kundendaten. Schutz vor unbefugtem Zugriff auf Kundendaten, welches erhebliche Auswirkungen für den Kunden haben könnte. |

|

In den Vereinigten Staaten regelt der Gramm-Leach-Bliley Act (GLBA), wie Finanzinstitute nichtöffentliche persönliche Daten (NPI) von Verbrauchern, die Finanzdienstleistungen für ihre persönlichen Bedürfnisse in Anspruch nehmen, behandeln und weitergeben. Das GLBA verpflichtet Finanzinstitute, den Datenschutz und die Sicherheit von NPI zu gewährleisten, und gilt für eine Reihe von Einrichtungen wie Banken, Kreditgeber und Anlageberater, unabhängig von ihrer Größe.

Die Einhaltung des GLBA beinhaltet eine doppelte Verantwortung für die Gewährleistung des Datenschutzes und der Sicherheit der NPI. Diese doppelte Verpflichtung wird durch die Datenschutzbestimmungen geregelt, die die Offenlegungspflichten und Opt-out-Alternativen festlegen, sowie durch die Safeguards Rule, in der die Einrichtung von Schutzmaßnahmen für NPI beschrieben wird.