Überwachen Sie alle Netzwerkereignisse im Zusammenhang mit Kartentransaktionen in Echtzeit

EventLog Analyzer, die Log-Analyse- und Management-Software, hilft bei der Einhaltung des PCI DSS. Mit dem einfachen Design und der ausgeklügelten Funktion der webbasierten Schnittstelle und den konformitätsspezifischen Berichten ist die Einhaltung des PCI DSS nicht länger eine zeit- und ressourcenaufwendige Tätigkeit.

Die Konformitätsberichte von EventLog Analyzer beziehen sich hauptsächlich auf die PCI DSS-Anforderung 10, die von der Verfolgung und Überwachung aller Zugriffe auf Karteninhaberdaten spricht. Neben der Anforderung 10 hilft EventLog Analyzer auch bei der Einhaltung einiger anderer PCI DSS-Anforderungen.

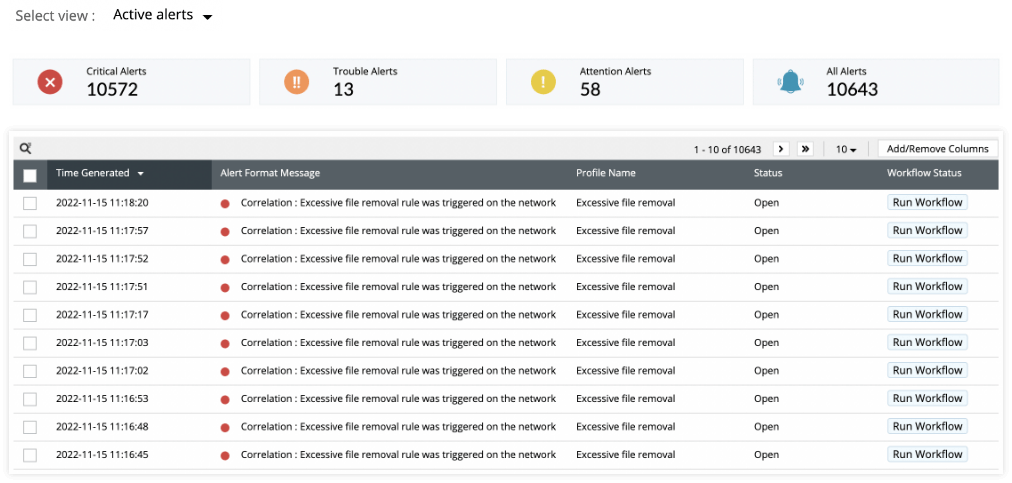

ie in EventLog Analyzer integrierte Konsole für die Reaktion auf Vorfälle und die Verwaltung ermöglicht es Ihnen, jedes Sicherheitsereignis von Interesse effektiv zu identifizieren und zu behandeln. Für jeden erkannten Vorfall weist die Lösung automatisch ein Ticket an das entsprechende Team zu, indem sie zentralisierte ITSM-Tools mit der Helpdesk-Softwareintegration verwendet.

Sie können auch die vordefinierten oder benutzerdefinierten Workflow-Optionen innerhalb der Incident-Management-Konsole nutzen, um eine Abfolge von Aktionen festzulegen, die auf ein Sicherheitsereignis folgen sollen. Dies erleichtert eine schnellere erste Reaktion und verschafft den Sicherheitsadministratoren einen Vorsprung bei der Entschärfung des Angriffs.

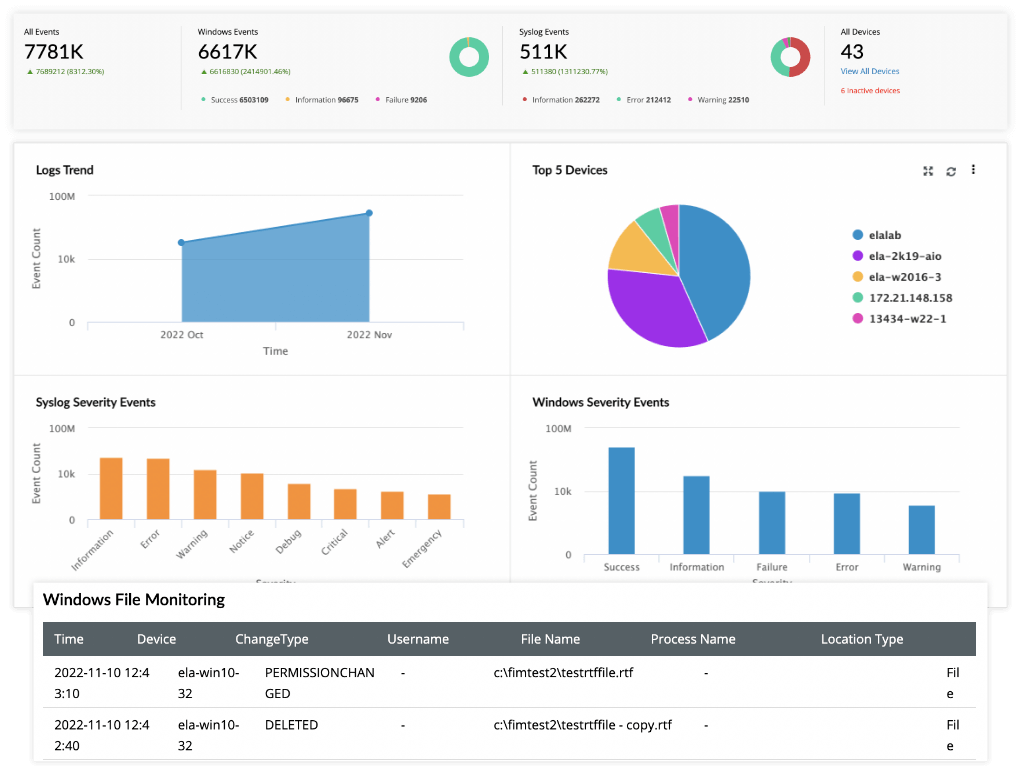

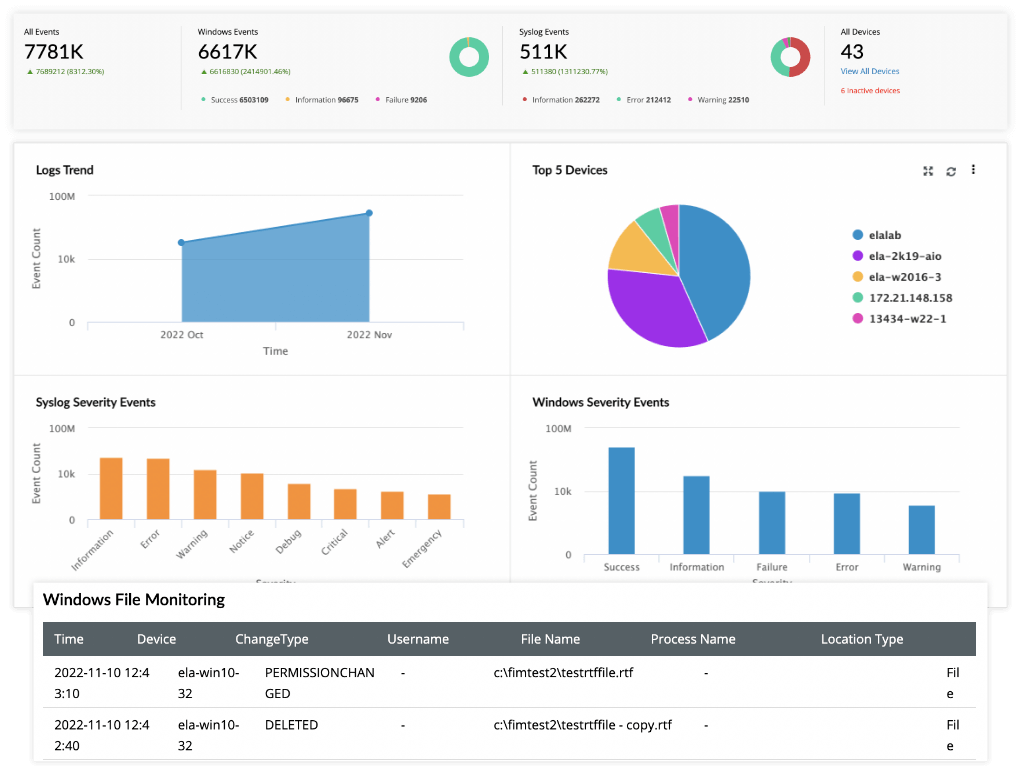

Sammeln, korrelieren, analysieren und überwachen Sie Ihr Netzwerk mit EventLog Analyzer. Diese Software zur Überwachung von Protokollen sammelt nahtlos Protokolle von verschiedenen Quellen im Netzwerk und prüft die Protokolle in Echtzeit, um Aktivitäten wie Konfigurationsänderungen, Änderungen von Sicherheitsrichtlinien und -regeln, Registrierungsänderungen, Systemereignisse und andere wichtige Sicherheitsereignisse im Netzwerk zu verfolgen. Dies kann Ihnen helfen, Bedrohungen für Karteninhaberdaten zu erkennen und zu verhindern.

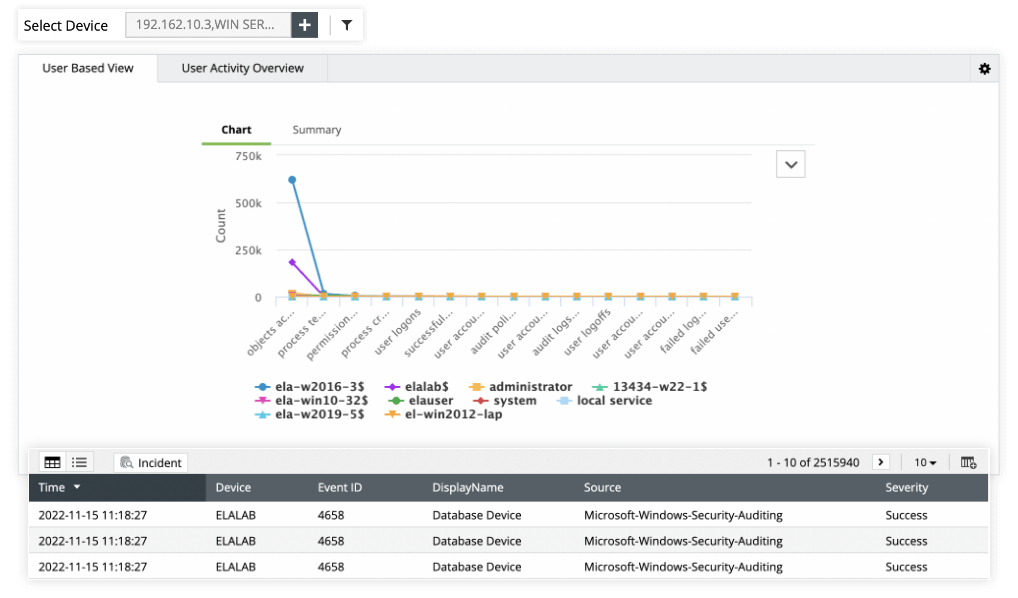

Erhalten Sie genaue Informationen über Benutzeraktivitäten, indem Sie die Aktionen der einzelnen Benutzer überwachen. Diese Funktion kann besonders nützlich sein, um Insider- Angriffe und Sicherheitsverletzungen zu vermeiden, da sie jede Benutzeraktivität anhand von Ereignis-ID, Gerät, Zeit, Quelle und Schweregrad klassifiziert.

EventLog Analyzer überwacht reguläre und privilegierte Benutzeraktivitäten und berichtet über kritische Ereignisse wie Benutzeranmeldungen, Benutzerabmeldungen, fehlgeschlagene Anmeldungen, erfolgreich gelöschte Audit-Protokolle, Änderungen von Audit-Richtlinien, Objekte, auf die zugegriffen wurde, Änderungen von Benutzerkonten und mehr. Darüber hinaus können Sie unsere Dateiintegritätsüberwachung nutzen, um über kritische Änderungen an Dateien informiert zu sein.

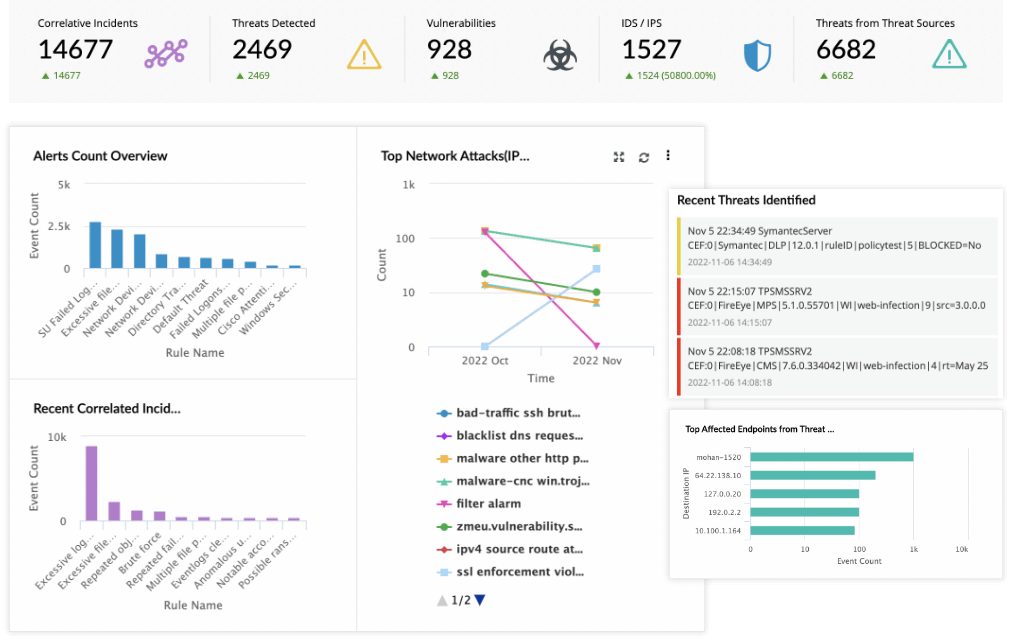

Erkennen Sie Sicherheitsbedrohungen genau und identifizieren Sie Angriffsmuster mit den Bedrohungsdaten und Ereigniskorrelationsfunktionen von EventLog Analyzer. Mit mehr als 30 vorgefertigten Korrelationsregeln, einer benutzerdefinierten Korrelationserstellung und dynamisch aktualisierten Bedrohungsdaten hilft Ihnen diese Compliance-Lösung, Cyberangriffe in den frühesten Stadien zu erkennen.

Darüber hinaus finden Sie ausführliche Berichte zu bestimmten Angriffen mit Details zum Eintrittspunkt, dem beteiligten Benutzer, dem Schweregrad, der Quelle und der Ereignis-ID. Diese Fülle an Informationen hilft Ihnen, schnell Abhilfemaßnahmen zu ergreifen, um Angriffe im großen Stil zu verhindern.

Sammeln, korrelieren, analysieren und überwachen Sie Ihr Netzwerk mit EventLog Analyzer. Diese Software zur Überwachung von Protokollen sammelt nahtlos Protokolle von verschiedenen Quellen im Netzwerk und prüft die Protokolle in Echtzeit, um Aktivitäten wie Konfigurationsänderungen, Änderungen von Sicherheitsrichtlinien und -regeln, Registrierungsänderungen, Systemereignisse und andere wichtige Sicherheitsereignisse im Netzwerk zu verfolgen. Dies kann Ihnen helfen, Bedrohungen für Karteninhaberdaten zu erkennen und zu verhindern.

Überwachen Sie die Geräte am Netzwerkrand und verhindern Sie Einbrüche. EventLog Analyzer unterstützt über 750 Protokollquellen, einschließlich Firewall, Switches, Router, IDS und IPS.

Learn moreBehalten Sie den Überblick über wichtige Datenbanken und Webserver im Netzwerk und entdecken Sie Angriffsversuche, Datendiebstähle, Änderungen der Benutzerkonten und vieles mehr mit EventLog Analyzer's Anwendungsprotokollkontrolle.

Gewinnen Sie umsetzbare Erkenntnisse aus den Netzwerkprotokollen mit intuitiven Dashboards, vordefinierten Berichtsvorlagen und Warnprofilen, die genau auf die Sicherheits- und Prüfungsanforderungen des Unternehmens abgestimmt sind.

Stellen Sie die Integrität von Dateien sicher, indem Sie Änderungen überwachen, einschließlich der Erstellung, Löschung, Modifizierung und Umbenennung wichtiger Dateien. Erhalten Sie sofortige Warnungen, wenn verdächtige Aktivitäten entdeckt werden.

Learn moreEventLog Analyzer für die Verwaltung der PCI DSS-Konformität zu wählen

Erfüllen Sie die IT-Vorschriften mühelos mit prüfungsbereiten Berichten. Nutzen Sie vordefinierte Berichtsvorlagen für die wichtigsten Compliance-Vorschriften, einschließlich GDPR, PCI DSS, HIPAA, ISO 27001, SOX, FISMA, CCPA und andere.

Erhalten Sie sofortige Warnmeldungen, wenn im Netzwerk Verstöße gegen die Compliance- Vorschriften festgestellt werden. Die Compliance-Management-Lösung scannt Ihr Netzwerk in Echtzeit auf Anzeichen von Verstößen, um die Folgen der Nichteinhaltung abzuwenden.

Sorgen Sie für Datensicherheit durch sichere Protokollarchivierung von Windows-, Unix- und anderen Syslog-Geräten in Ihrer Umgebung. Das Protokoll wird verschlüsselt, mit einem Hash und einem Zeitstempel versehen und für eine sichere Speicherung archiviert.

Neben den vorgefertigten Berichtsvorlagen, die in der Konsole vorhanden sind, können Sie auch einen Bericht anpassen, um interne oder sicherheitsspezifische Audits in Ihrem Unternehmen durchzuführen.

Mit den fortschrittlichen Such-, Filter- und forensischen Analysefunktionen von EventLog Analyzer können Sie die Ursache für jeden Angriff in Ihrem Netzwerk aufdecken.

| PCI-Anforderungen | Was ist das? | Vordefinierte Berichte in EventLog Analyzer |

|---|---|---|

| PCI-DSS Anforderung 1.1 | Installieren und pflegen Sie eine Firewall- und Router-Konfiguration, um die Daten der Karteninhaber zu schützen. |

|

| PCI-DSS-Anforderung 1.2 | Erstellen Sie Firewall- und Router-Konfigurationen, die Verbindungen zwischen nicht vertrauenswürdigen Netzwerken und Systemkomponenten in der Umgebung der Karteninhaberdaten einschränken. |

|

| PCI-DSS-Anforderung 6.6 | Stellen Sie sicher, dass alle öffentlich zugänglichen Webanwendungen gegen bekannte Angriffe geschützt sind, indem Sie entweder mindestens einmal jährlich eine Code-Schwachstellenprüfung durchführen oder eine Web Application Firewall vor den öffentlich zugänglichen Webanwendungen installieren. |

|

| PCI-DSS-Anforderung 10.1 | Einrichtung eines Verfahrens zur Verknüpfung aller Zugriffe auf Systemkomponenten (insbesondere Zugriffe mit administrativen Rechten wie Root) mit jedem einzelnen Benutzer. |

|

| PCI-DSS-Anforderung 10.2.1 | Einrichtung von Audit-Verfahren zur Überwachung des Benutzerzugriffs auf Karteninhaberdaten. |

|

| PCI-DSS-Anforderung 10.2.2 | Einrichtung von Verfahren zur Überwachung aller Aktionen, die von Personen mit Root- oder administrativen Rechten durchgeführt werden. |

|

| PCI-DSS-Anforderung 10.2.3 | Sicherstellung des Zugangs zu allen Prüfprotokollen, die es Organisationen ermöglichen, interne Kontrollen einzuhalten, indem sie die Ereignisprotokolle für alle Änderungen der Sicherheitsprüfungsrichtlinie verfolgen. |

|

| PCI-DSS-Anforderung 10.2.6 I | Initialisierung der Audit-Protokolle, um Verfahren zur regelmäßigen Überprüfung von Informationssystemaktivitäten wie Audit-Protokolle zu fordern. | Systemereignisse |

| PCI-DSS-Anforderung 10.2.7 | Festlegung von Verfahren zur Prüfung der Erstellung und Löschung von Objekten auf Systemebene. | Dateiänderungen |

Payment Card Industry Data Security Standards (PCI DSS) ist eine Reihe von Sicherheitsstandards, die dazu dienen, die Daten der Karteninhaber vor Sicherheitsverletzungen zu schützen. Sie helfen dabei, den Schutz von Kartendaten vor Diebstahl innerhalb des Unternehmens und auch vor externen Angriffen zu gewährleisten. Angesichts der zunehmenden Sicherheitsbedrohungen ist die Einhaltung des PCI-DSS für Händler, die mit Kredit-, Debit- und Geldautomatenkarten handeln, von größter Bedeutung, und die Folgen einer Nichteinhaltung können sich verheerend auf den Ruf und die Finanzen eines Unternehmens auswirken.

Der PCI-DSS enthält 12 Hauptanforderungen und 2 Sonderanforderungen, die, wenn sie im Unternehmen umgesetzt werden, die Sicherheit der Karteninhaberdaten, mit denen das Unternehmen arbeitet, erheblich verbessern. Damit ein Unternehmen PCI-konform ist, muss es alle in den Anforderungen genannten Bedingungen in Bezug auf die Netzwerk- und Ressourcensicherheit einhalten.

Angesichts der zunehmenden Sicherheitsbedrohungen ist die Einhaltung von PCI-DSS für Händler, die mit Zahlungskarten arbeiten, von größter Bedeutung, und die Folgen einer Nichteinhaltung können sich verheerend auf den Ruf und die Finanzen des Unternehmens auswirken.

Die Einhaltung von PCI DSS ist bereits eine gewaltige Aufgabe, aber Sie müssen auch nachweisen, dass Ihr Unternehmen den Standard einhält, und zwar durch eine Reihe von Berichten oder durch die Beantwortung von Fragebögen während des PCI-Audits. Dieses PCI-Audit wird entweder anhand von Fragebögen oder von einem qualifizierten Sicherheitsgutachter durchgeführt, der nicht zum Unternehmen gehört.