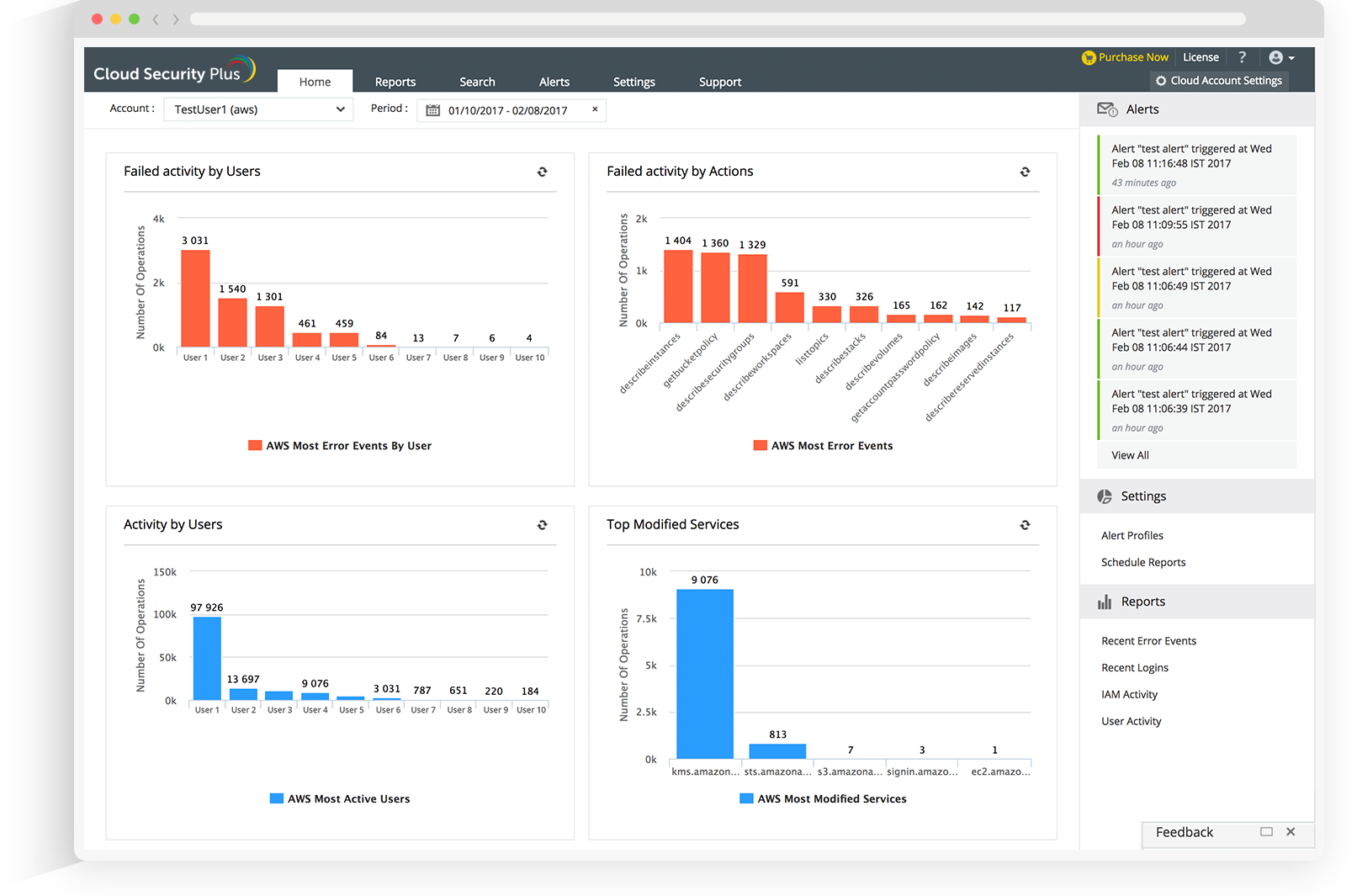

Administración de logs de Amazon Web Services (AWS)

Cloud Security Plus recupera y usa logs de AWS CloudTrail y logs de acceso del servidor S3 para detectar actividades maliciosas que suceden en el entorno de AWS. Los informes proporcionan información detallada sobre la actividad de IAM, la actividad de inicio de sesión del usuario y los eventos que ocurren en Amazon S3, EC2, Route 53, Elastic IP, Elastic Network Interfaces, WAF, RDS, STS, VPC, ELB y Auto Scaling.

Administración de logs de Microsoft Azure

Cloud Security Plus recupera los logs de actividad de Azure a través de la API REST de Azure Monitor para generar informes sobre quién realizó qué operaciones sobre sus recursos y cuándo. Los informes proporcionan información sobre los cambios realizados en los grupos de seguridad de redes, redes virtuales, administradores de tráfico, gateways de aplicaciones, máquinas virtuales, zonas DNS, bases de datos y cuentas de almacenamiento.