Analyser les risques que présentent les identités avec une fonctionnalité IA

Analyse des identités et veille

L’essor des cybermenaces dépasse notre capacité de suivi. L’entreprise se sophistiquant dans son adoption du cloud, les attaquants redoublent d’innovation.

Les limites du réseau s’estompant lentement, l’identité devient le nouveau périmètre de sécurité à protéger. L’analyse des identités est le processus consistant à utiliser des technologies IA et ML pour traiter les données d’identité afin de prendre des mesures. Les outils d’analyse des identités évaluent le risque selon les données d’identité reçues de diverses sources.

ManageEngine AD360 collecte les données sur l’activité des utilisateurs dans l’entreprise sur une longue période avant d’établir une base de référence pour l’activité normale de chaque utilisateur. La solution établit des contrôles d'accès stricts pour assurer la sécurité des applications sur site et cloud dans une console centrale.

Voici comment AD360 répond aux principaux cas d’usage en matière d’analyse des identités

- Détection d’anomalies

- Nettoyage des comptes inactifs

- Authentification basée sur le risque

- Détection des menaces internes

Détection d’anomalies

- Identifiez une activité suspecte des utilisateurs comme un nombre anormalement élevé d’événements survenant à un moment inhabituel. Identifiez l’origine et la raison de chaque échec de connexion et déterminez les comptes d’utilisateur ayant les pourcentages d’échec les plus élevés.

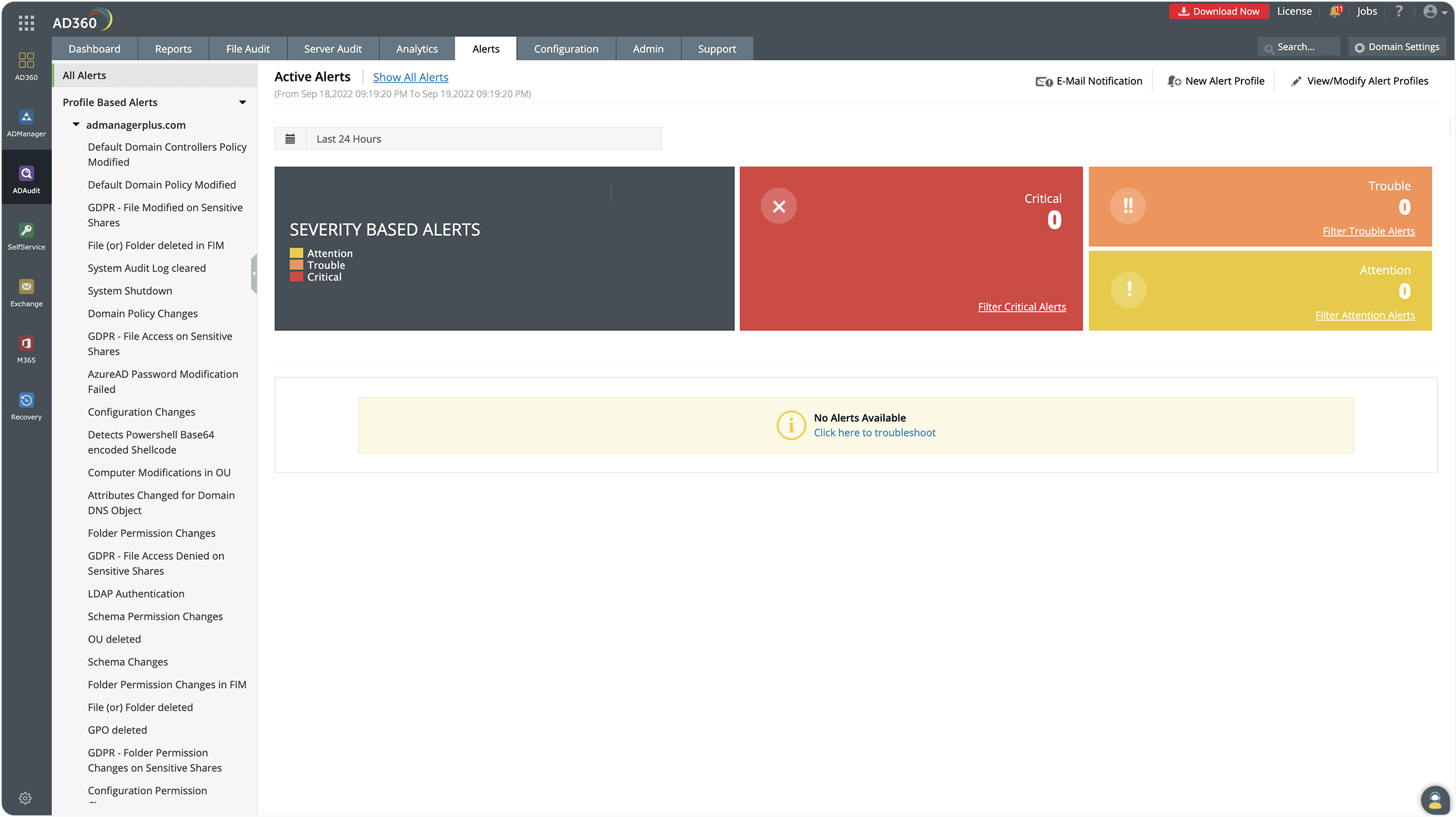

- Définissez des profils d’alerte selon des métriques comme le nombre d’opérations de l’utilisateur et l’heure et des règles pour comparer les données actuelles à celles générées auparavant. Déclenchez des alertes lorsque les données en temps réel s’écartent du modèle antérieur.

- Suivez les suppressions de fichiers, les modifications non autorisées et les pics soudains de tentatives d’accès avec une large gamme de rapports sur les événements de fichier anormaux.

Nettoyage des comptes inactifs

- Atténuez le risque de compromis ou détournement de comptes inactifs en les vérifiant régulièrement.

- Extrayez un large éventail de rapports collectant des détails sur les dernières connexions, les utilisateurs jamais connectés, ceux pas connectés récemment, les utilisateurs inactifs, etc.

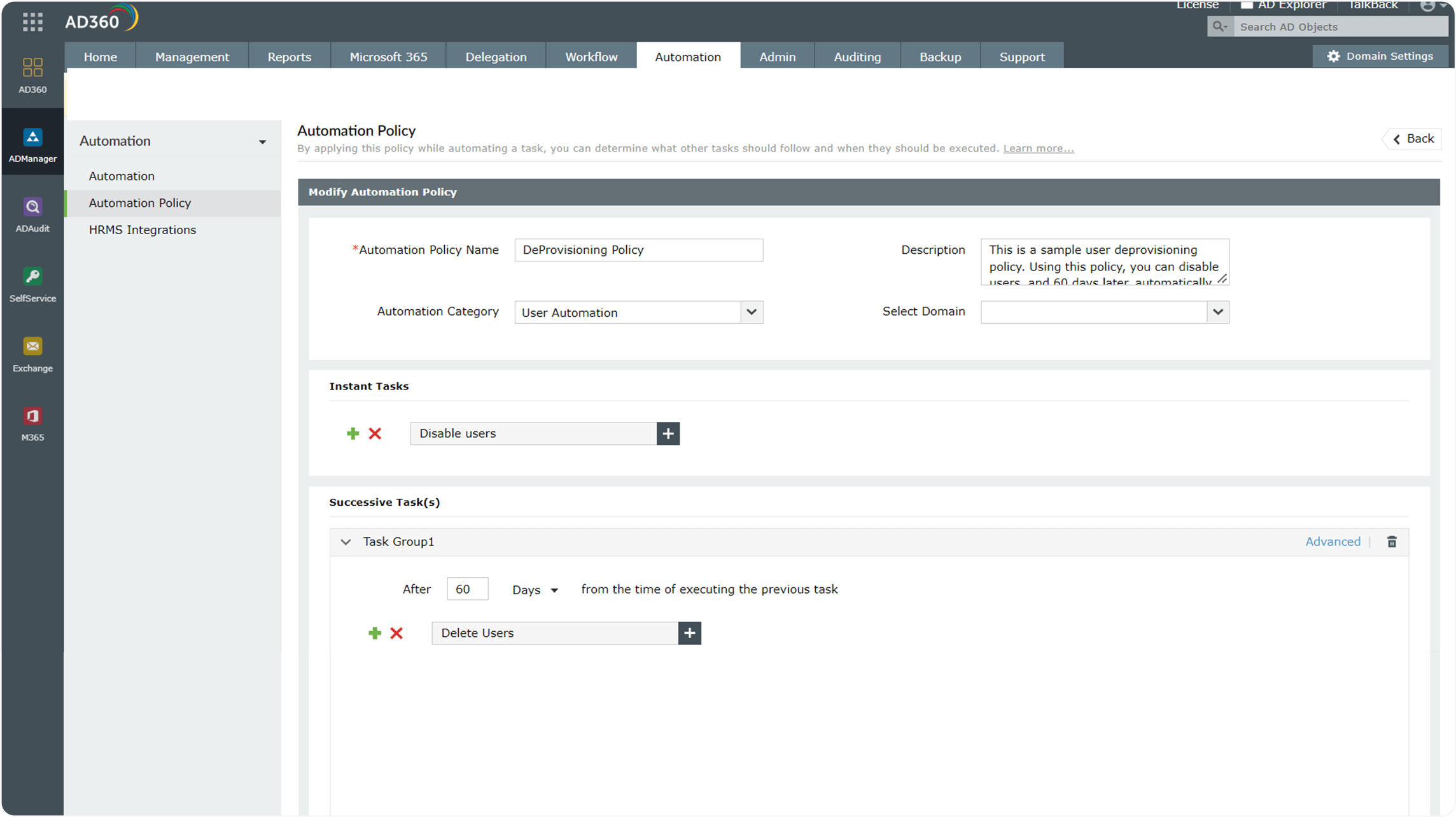

- Automatisez la désactivation de comptes d’utilisateur inactifs, leur transfert à une autre OU et leur suppression globale.

Authentification basée sur le risque

- Évaluez la probabilité de comptes compromis à partir de la connexion d’un utilisateur selon des facteurs comme son type d’appareil, l’heure d’accès, l’adresse IP ou la géolocalisation. Veillez à ce que seuls les utilisateurs autorisés accèdent aux applications d’entreprise.

- Élevez automatiquement la sécurité en cas de connexion à risque en imposant d’autres facteurs d’authentification.

- Obtenez un aperçu global de l’activité de connexion inhabituelle des utilisateurs dans les rapports prédéfinis et permettez aux administrateurs d’appliquer des procédures d’authentification efficaces, pour empêcher un accès non autorisé aux données sensibles.

Détection des menaces internes

- Vérifiez l’utilisation des privilèges et affichez des rapports sur les événements critiques comme la réinitialisation de mot de passe, la gestion des utilisateurs et la réaffectation de privilèges.

- Détectez les indices de mouvement latéral comme une activité de poste de travail distant anormale ou l’exécution de nouveaux processus.

- Activez des alertes qui se déclenchent lorsqu’un utilisateur arrive accidentellement sur un site suspect et exécute un programme malveillant qui peut lancer une attaque de ransomware. Détectez et arrêtez la machine infectée et évitez toute propagation.

Points forts de l’analyse des identités IA dans AD360

- Analyse de l’accès à distance aux hôtes

- Détection d’activité sensible avec alertes instantanées

- Simplification de la détection des menaces internes

- Gestion des utilisateurs inactifs

Recevez des alertes instantanées lorsqu’on accède à distance à un hôte pour la première fois.

Soyez immédiatement averti par courrier ou SMS d’une activité sensible comme la suppression de fichiers.

Exécutez des scripts pour automatiser les mesures réactives comme l’arrêt d’un appareil ou la désactivation d’un compte.

Établissez des modèles d’activité d’utilisateur et décelez les légères anomalies.

Pour configurer une série de tâches à exécuter à intervalles prédéfinis, créez une stratégie d’automatisation et déployez-la dans l’onglet Automatisation.

AD360 et l’analyse des identités IA permettent de :

- Identifier un comportement d’utilisateur inhabituel qui peut indiquer un risque d’attaque.

- Renforcer la sécurité en ajoutant plusieurs niveaux de vérification lorsqu’un tel comportement est détecté.

- Détecter les menaces internes potentielles et avertir automatiquement le personnel concerné.

- Améliorer la productivité globale et l’efficacité de l’environnement de travail en automatisant le nettoyage.

- Satisfaire à des audits de conformité avec plus de 1 000 rapports prédéfinis tout en suivant l’accès aux données vitales.