Réglez l'utilisation des services

cloud avec la protection cloud de DataSecurity Plus

- Découverte d'applications cloud

- Filtrage de contenu Web

- Sécurité du cloud

- Analyse de l'utilisation des applications Web

Découverte d'applications cloud

- Surveillez l'utilisation des applications cloud sur les terminaux et obtenez des informations sur le trafic Web chiffré de votre organisation.

- Assurez-vous que toutes les applications cloud utilisées sont conformes aux pratiques de sécurité de votre organisation, c'est-à-dire avec des niveaux de chiffrement adéquats et des certificats tiers fiables.

- Suivez les services cloud dans plusieurs catégories telles que les sites et blogs personnels, les services juridiques, les moteurs de recherche, la sécurité informatique, etc.

- Auditer les différentes demandes d'accès ayant échoué et réussies faites à la fois aux applications sanctionnées et non autorisées.

Filtrage de contenu Web

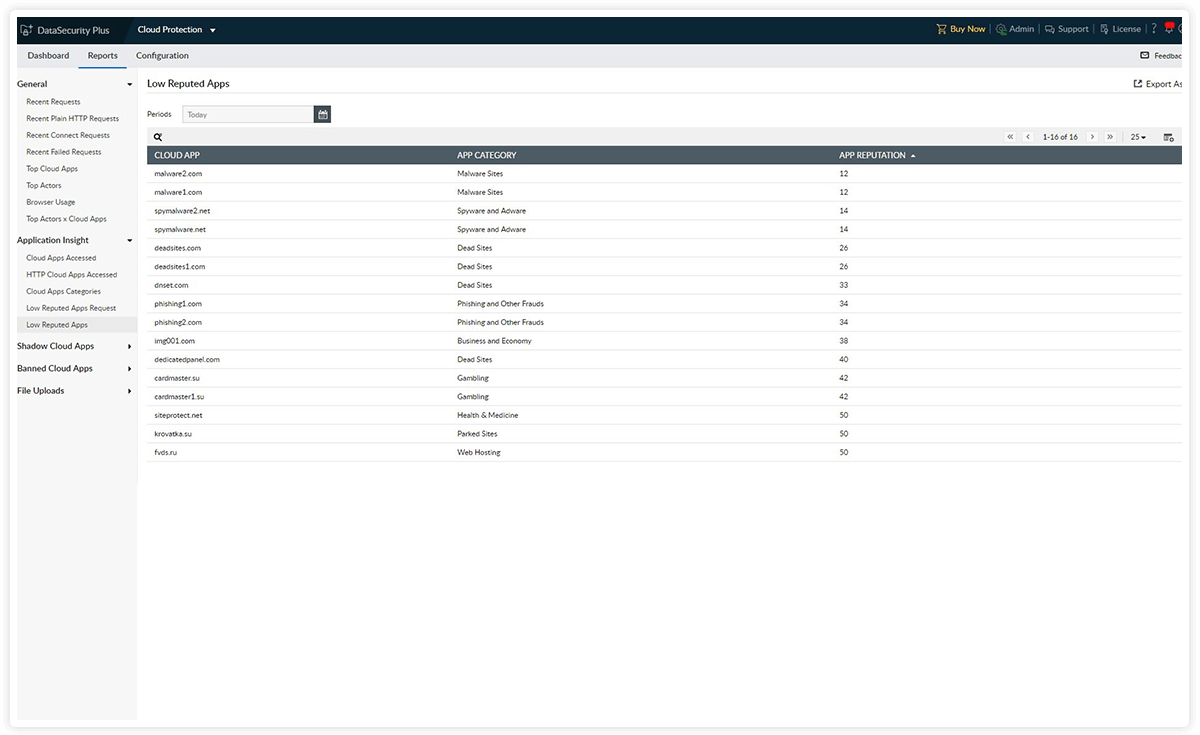

- Estimez le score de réputation de chaque application cloud accessible en fonction de son historique, de son âge, des URL sous-jacentes et plus encore à l'aide de notre base de données d'analyse des menaces.

- Agissez en temps réel et arrêtez l'utilisation sans entrave des services cloud à haut risque en bloquant l'utilisation d'applications interdites ou non autorisées à partir d'un emplacement central.

- Analysez les demandes adressées aux applications cloud avec de faibles scores de réputation, ainsi que les détails des activités de téléchargement via celles-ci.

- Améliorez la productivité de la main-d'œuvre en bloquant l'utilisation de services cloud non professionnels tels que les réseaux sociaux, le commerce électronique et les sites Web de diffusion en direct.

Sécurité du cloud

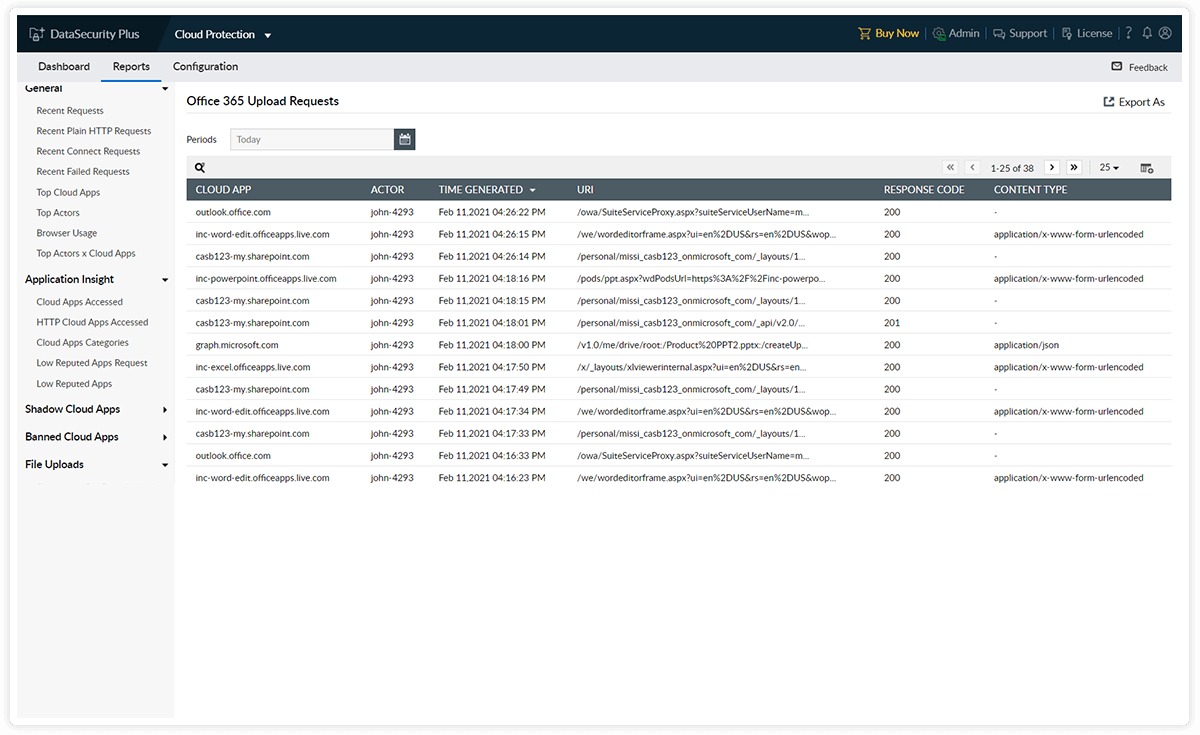

- Générez des rapports détaillés sur les demandes de téléchargement effectuées sur SharePoint, Exchange, OneDrive, DropBox, Box et d'autres services Web.

- Bloquez le trafic Web vers des sites Web dangereux tels que les sites de spam et de logiciels malveillants ou ceux dont le contenu est inapproprié

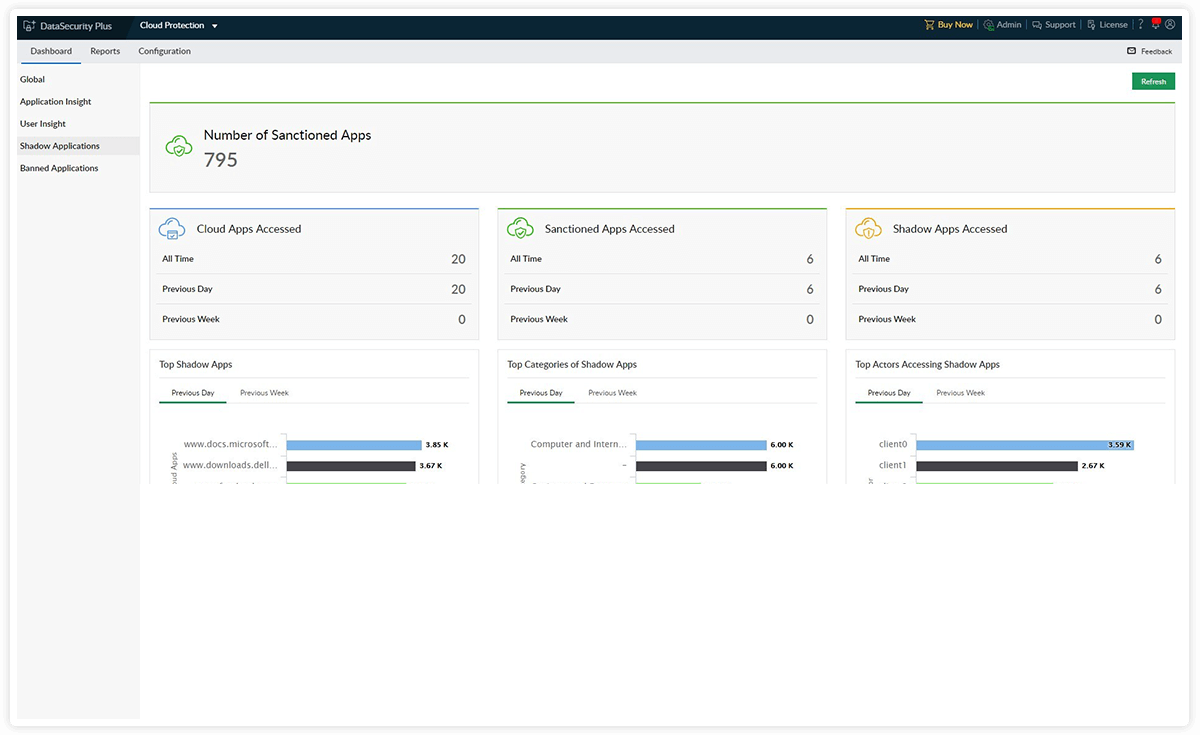

- Gardez un œil attentif sur l'utilisation des services Shadow IT et sur les principaux acteurs qui les utilisent pour identifier le risque qu'ils représentent pour la sécurité des données de votre organisation.

- Générez des informations de sécurité critiques sur l'acteur qui a accédé à quelles applications Web et à quel moment. Analysez les navigateurs et les méthodes utilisés pour accéder aux applications cloud.

Analyse de l'utilisation des applications Web

- Utilisez une inspection détaillée des paquets pour analyser la manière dont les différents acteurs interagissent avec les applications cloud et examinez les détails de l'activité de téléchargement.

- Analysez la différence d'utilisation entre les applications cloud basées sur le Web et natives. Analysez les demandes d'accès faites à partir de navigateurs spécifiques pour vous concentrer sur les événements d'intérêt.

- Analysez les modèles de partage de données via les services Web au sein de votre organisation à l'aide de rapports et de graphiques informatifs.

- Rassemblez des statistiques d'accès aux applications Web telles que l'utilisation du site Web classée par volume de téléchargement, nombre de demandes, etc.

Bénéficiez d’une visibilité détaillée sur vos services

cloud avec DataSecurity Plus

- Découverte d'applications cloud

- Filtrage de contenu Web

- Sécurité du cloud

- Analyse de l'utilisation des applications Web

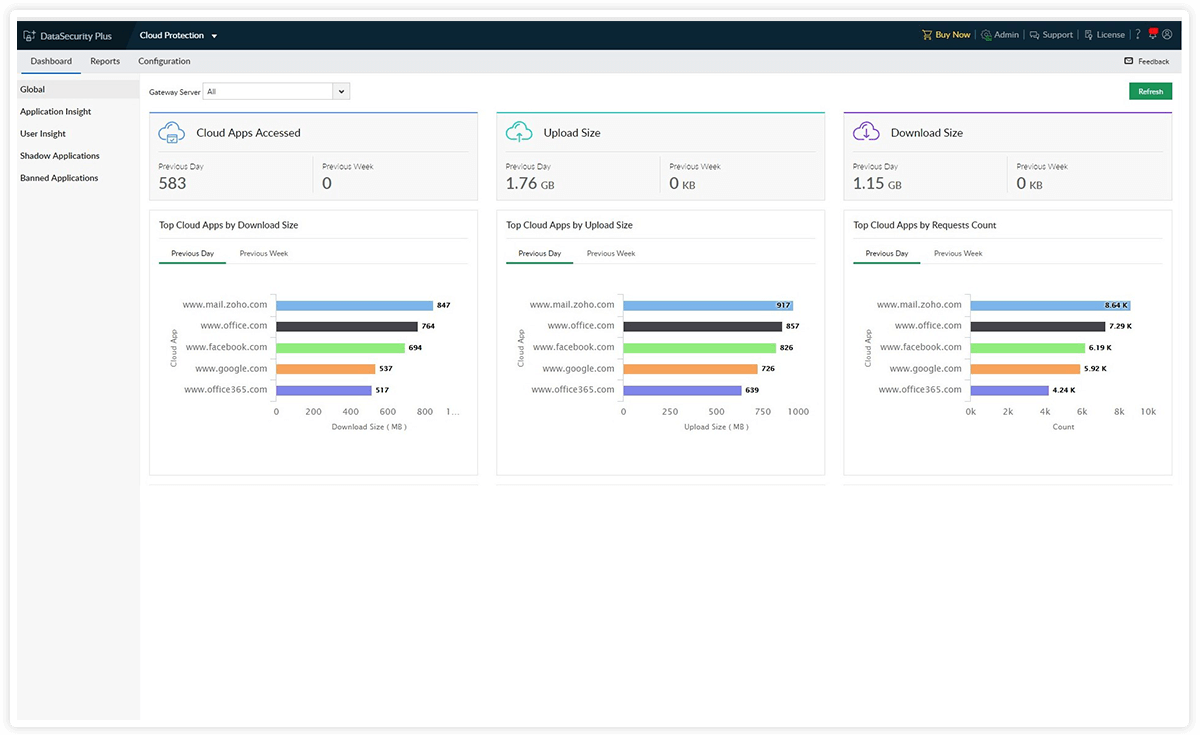

Visibilité sur l'utilisation des applications cloud

Utilisez nos graphiques détaillés pour comprendre quelles applications cloud sont couramment utilisées et par qui.

Analyser l'activité cloud

Suivez les détails de téléchargement et d'autres activités sur les plates-formes de stockage et de productivité dans le cloud telles que Box, Dropbox et Microsoft 365.

Examiner les comportements suspects

Analysez les activités inhabituelles telles que les demandes répétées d'accès aux applications cloud interdites et les niveaux élevés d'utilisation des applications fantômes.

Gérer l'accès aux ressources

Examinez à la fois les accès réussis et échoués aux applications cloud de faible réputation. Localisez et bloquez les sites Web inutiles et malveillants.

Catalogue des applications cloud utilisées

Identifiez les catégories d'applications cloud les plus couramment utilisées, ainsi que des détails sur les activités de transfert de données à travers elles.

Tableau de bord Cloud Analytics

Utilisez le tableau de bord d'analyse pour afficher des mesures clés sur le nombre total d'applications cloud auxquelles vous avez accédé, ainsi que des informations de téléchargement.

Analyse basée sur le temps

Comparez la différence entre les modèles d'utilisation des services cloud sur des périodes prédéfinies.

Nous vous remercions !

Votre demande a été traitée. Nous vous contacterons dès que possible.

Autres solutions proposées par DataSecurity Plus

Prévention des fuites de données

Détectez, interrompez et évitez les fuites de données sensibles via les terminaux, c'est-à-dire les clés USB et les e-mails.

Évaluation des risques liés aux données

Analysez le contenu et le contexte des fichiers et classez les fichiers en fonction de leur vulnérabilité.

Analyse de fichier

Analysez les fichiers et identifiez les données inutiles pour désencombrer l'espace de stockage.

Audit du serveur de fichiers

Supervisez, analyser et signaler tous les accès et modifications au serveur de fichiers.

Protection du cloud

Suivez le trafic Web de votre organisation et bloquez les applications Web malveillantes

Voir toutes les solutions

Découvrez les différentes solutions proposées par DataSecurity Plus

En savoir plusRessources susceptibles de vous intéresser

EBOOK

Utilisez notre guide détaillé pour développer une stratégie efficace de prévention des pertes de données.

COMMENT

Comment empêcher le vol de données par les employés à l'aide de DataSecurity Plus

LES MEILLEURES PRATIQUES

Les 7 meilleures pratiques pour la sécurité des applications cloud

INFOGRAPHIE

Comment protéger votre organisation contre les ransomwares