Points forts de la solution DataSecurity Plus

Protection des données renforcée

Protégez les données au repos, en cours d’utilisation et en transit avec notre solution unifiée de suivi et de sécurité des données.

Identification de l’activité interne

Analysez l’activité des fichiers, l’utilisation d’appareils et le déplacement de données pour déceler les événements internes.

Examen forensique facilité

Tenez un registre d’audit détaillé de toute l’activité des fichiers pour reconstituer et analyser les incidents de sécurité.

Visibilité et sécurité inégalée avec

DataSecurity Plus et son outil de gestion des menaces internes

Identifier les indices de menace interne

Détection de comportement inhabituel des utilisateurs

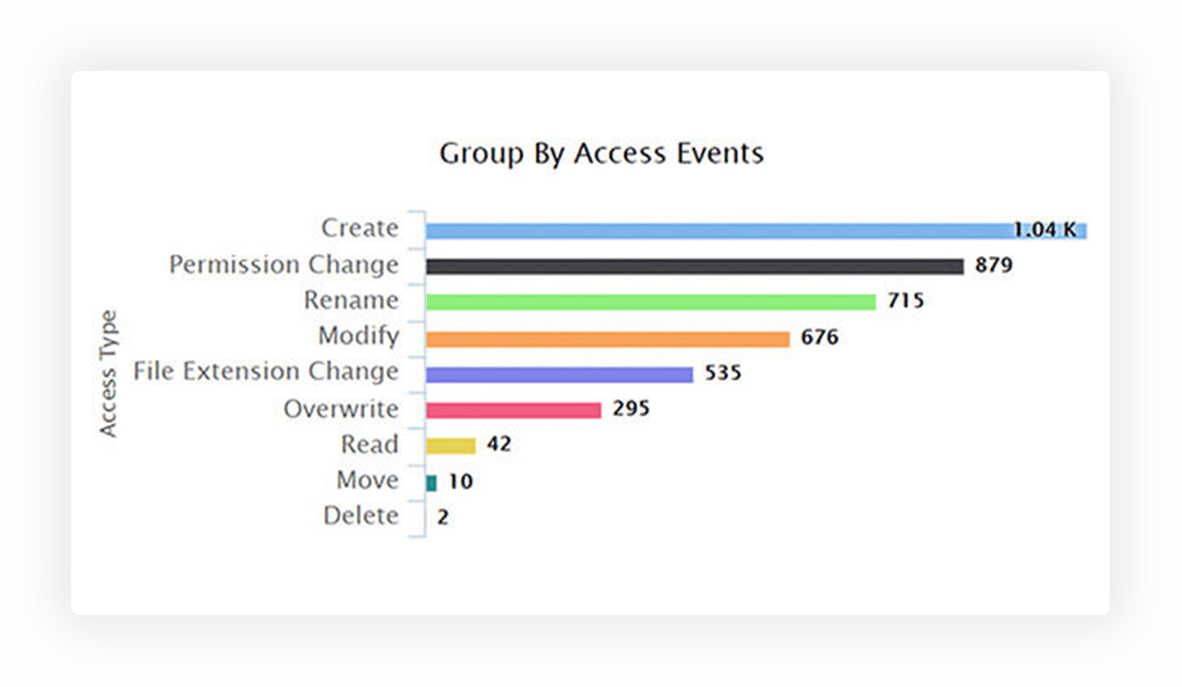

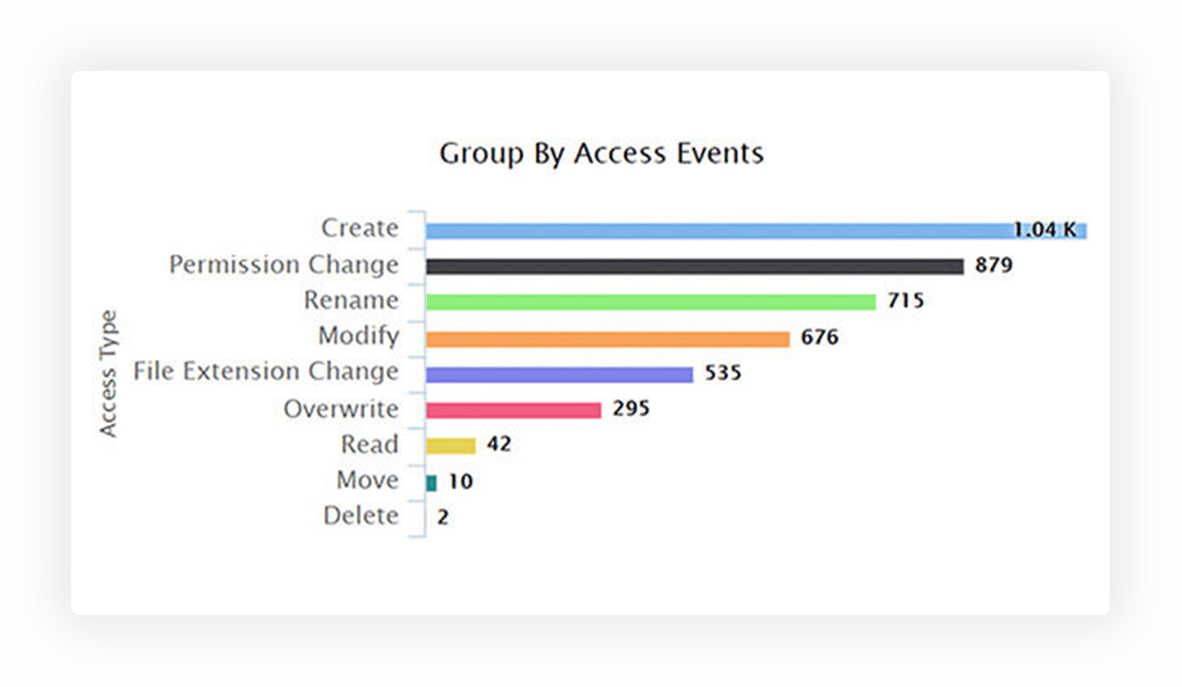

Examinez l’activité interne suspecte comme la copie de fichiers sensibles sur des périphériques USB, un pic soudain de renommages et suppressions ou des modifications d’autorisations répétées.

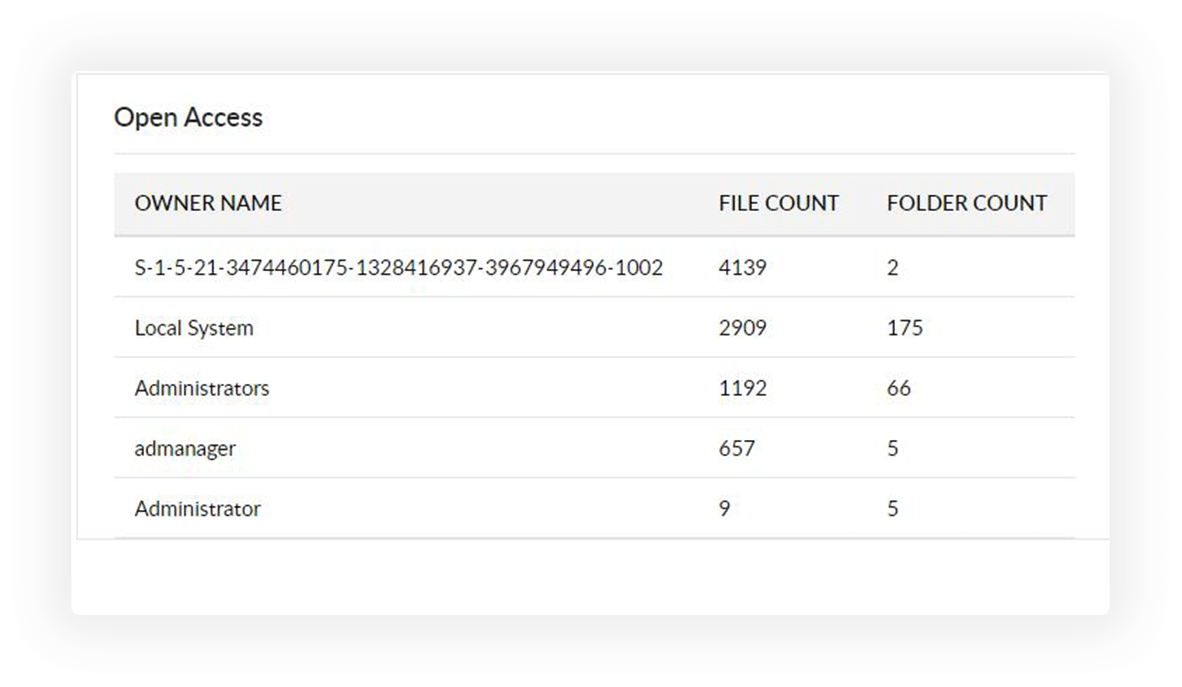

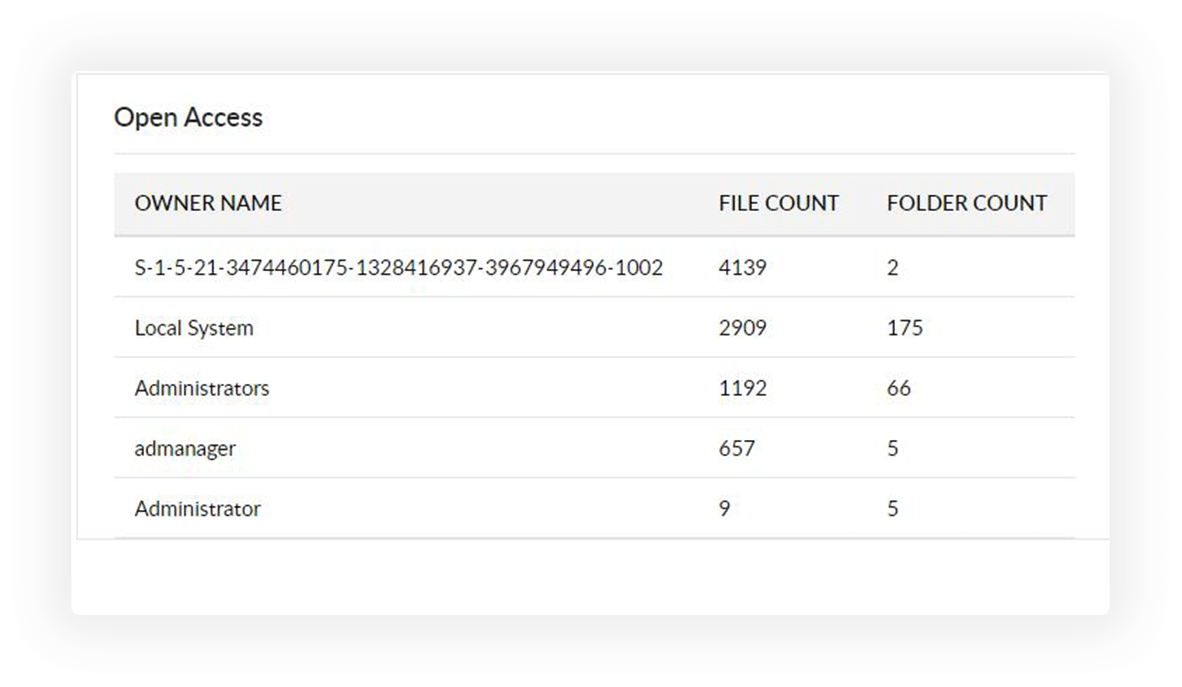

Suivi des autorisations d’utilisateur élevées

Identifiez les utilisateurs ayant un niveau d’accès élevé, comme contrôle total et fichiers accessibles à tous, pour éviter les cas d’usage abusif d’autorisations.

Détection des violations d’utilisation de données

Déterminez comment les utilisateurs interagissent avec les données en analysant les accès aux fichiers et le déplacement de données entre des serveurs, des périphériques USB et des systèmes locaux.

Adopter les outils DLP pour protéger les données sensibles

Prévention du vol de données interne

Détectez et bloquez le vol de données via des points de sortie comme le Presse-papiers, les périphériques USB ou le courrier (Outlook) pour arrêter les utilisateurs mal intentionnés.

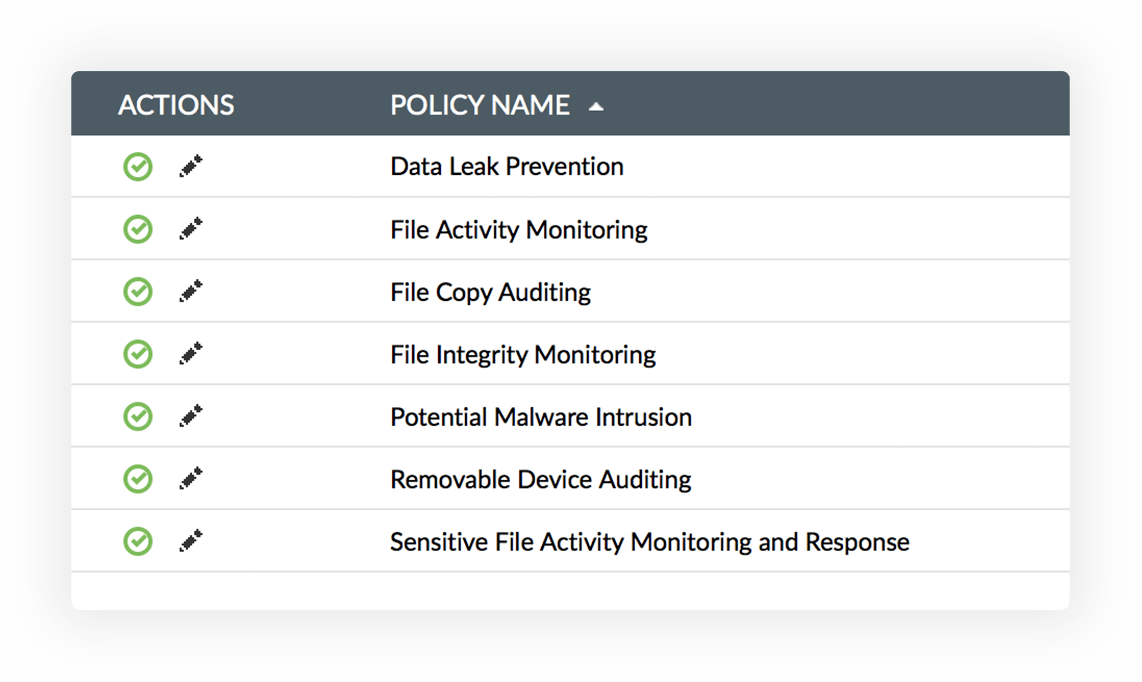

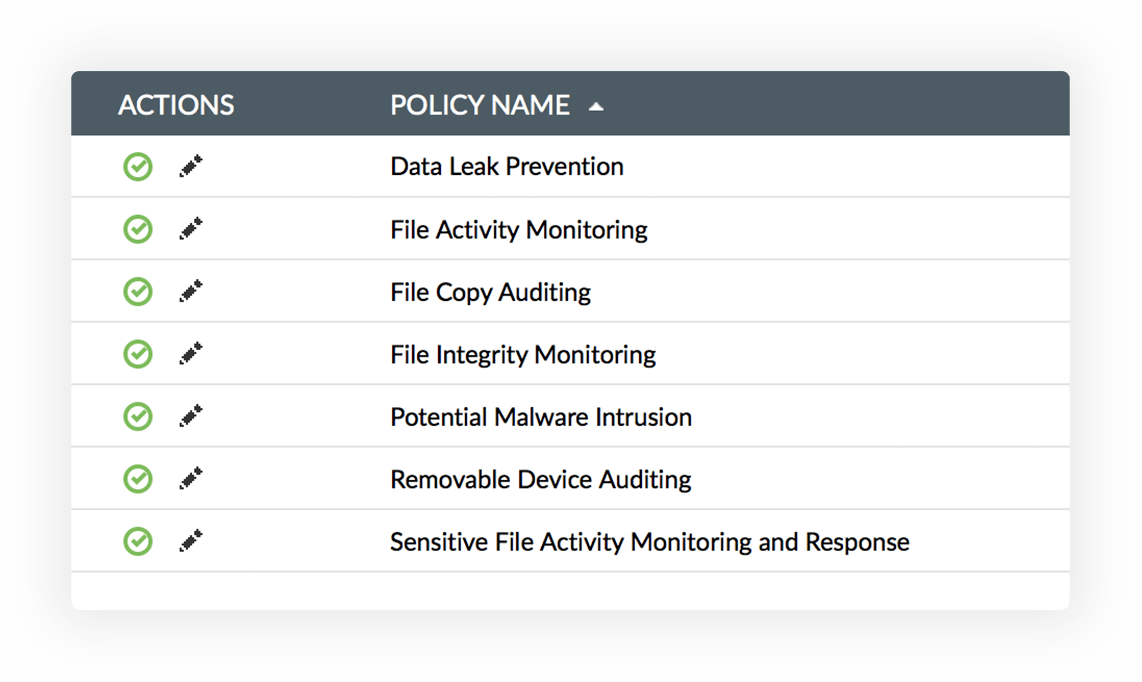

Application de stratégies de prévention des fuites de données

Utilisez des stratégies de prévention des fuites de données (DLP) prédéfinies pour identifier de façon proactive les signes de compromission et y remédier, comme les tentatives d’exfiltration de données ou les échecs d’accès à des données sensibles.

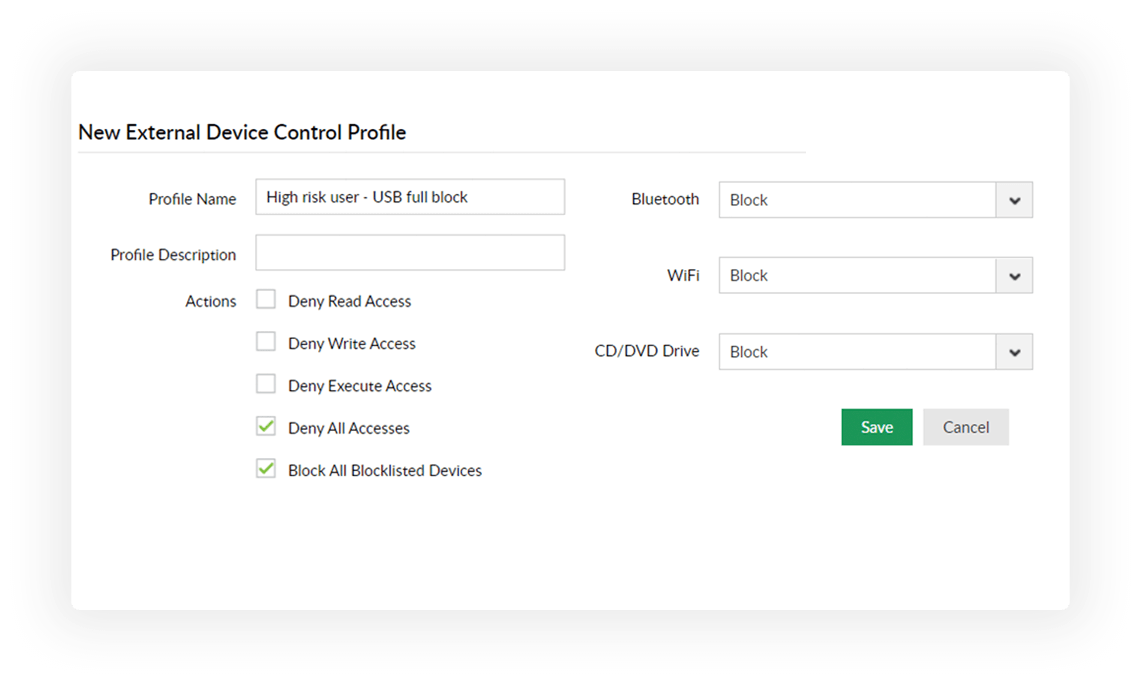

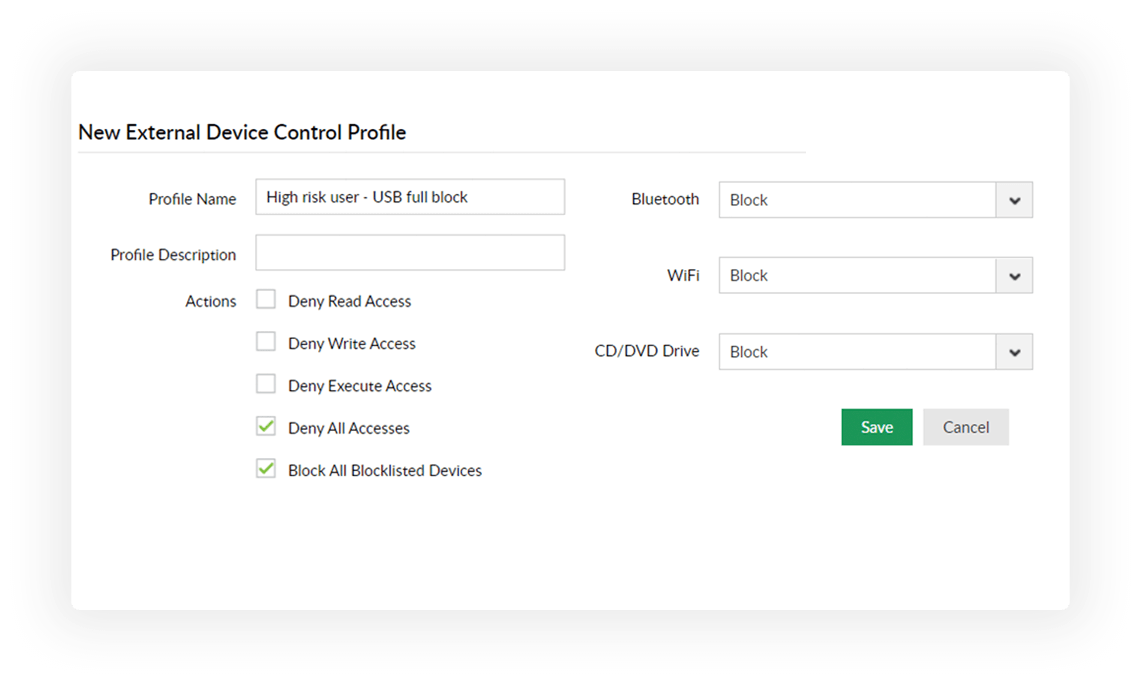

Restriction des appareils et processus non approuvés

Empêchez l’utilisation de périphériques USB à risque en les ajoutant à une liste de blocage. Limitez aussi l’exécution d’applications et de processus inconnus sur des périphériques de stockage amovibles.

Déployer une protection complète

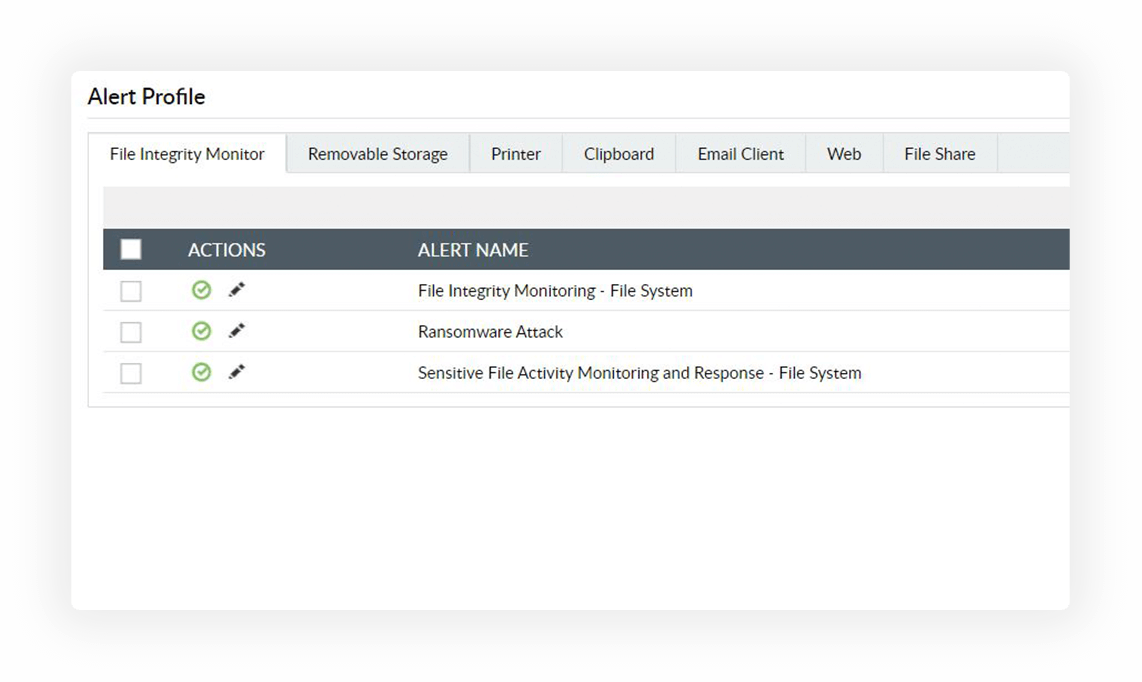

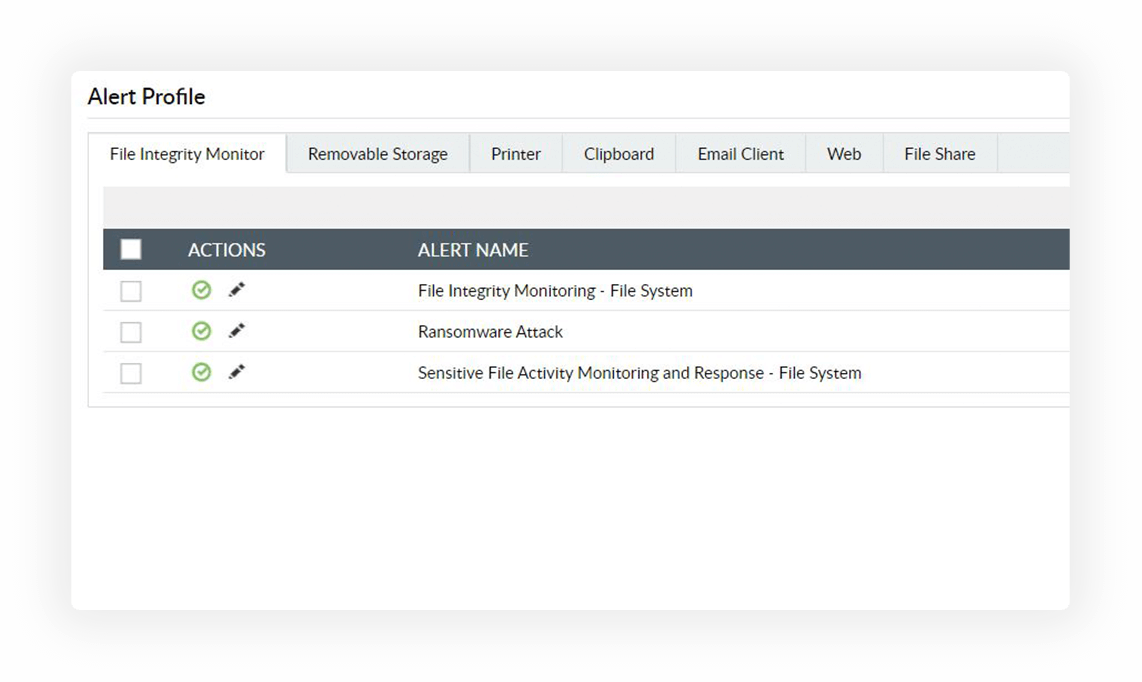

Prévention des attaques de ransomware

Évitez les menaces de sécurité de type phishing ou ransomware en les détectant en temps réel et arrêtez l’infection en isolant les appareils infectés.

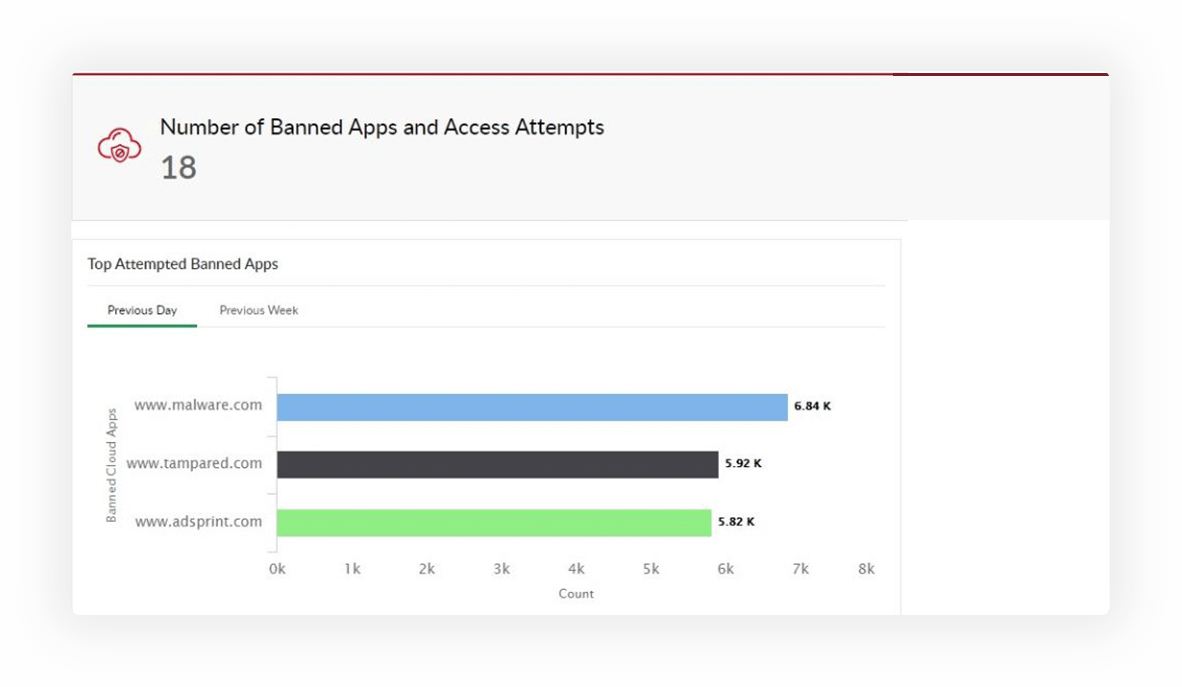

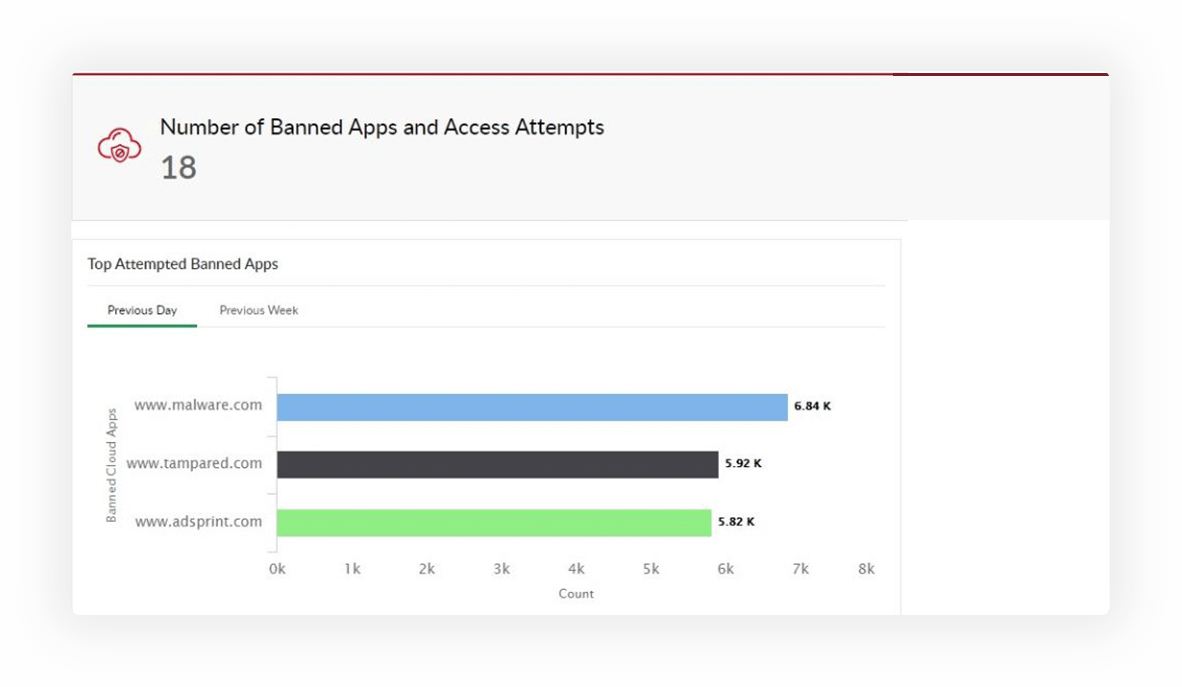

Réduction de la surface d’attaque cloud

Analysez les divers services cloud auxquels accède le personnel et bloquez les demandes concernant des sites Web non sécurisés (spam, malware ou phishing).

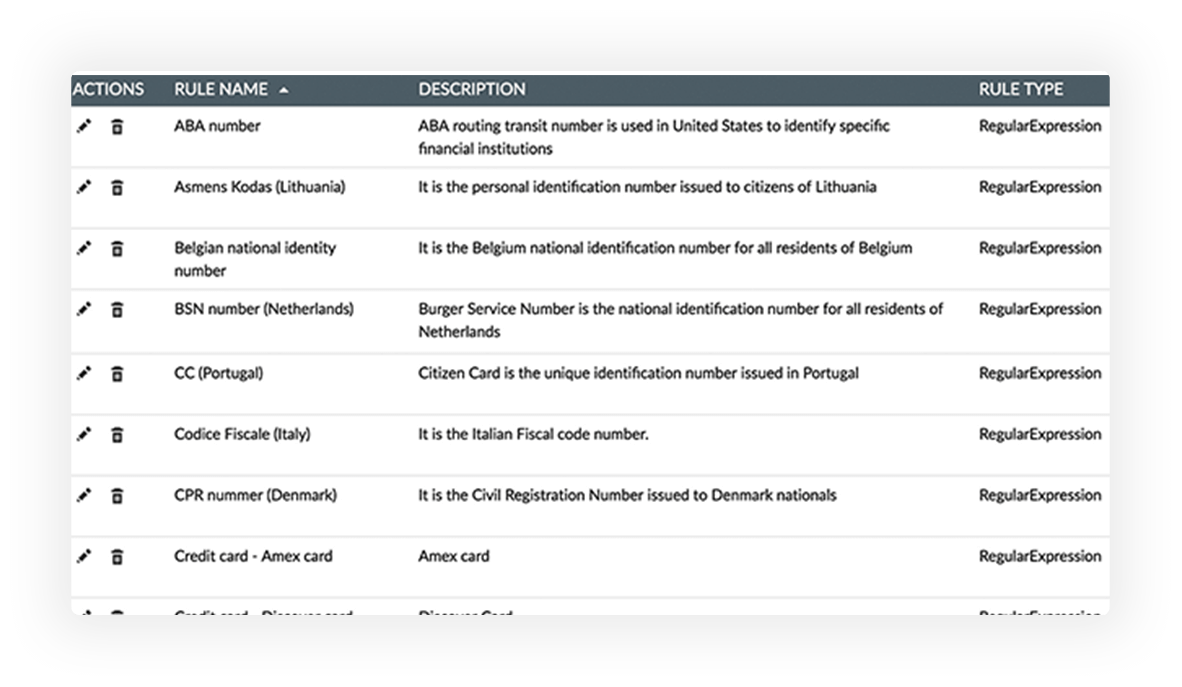

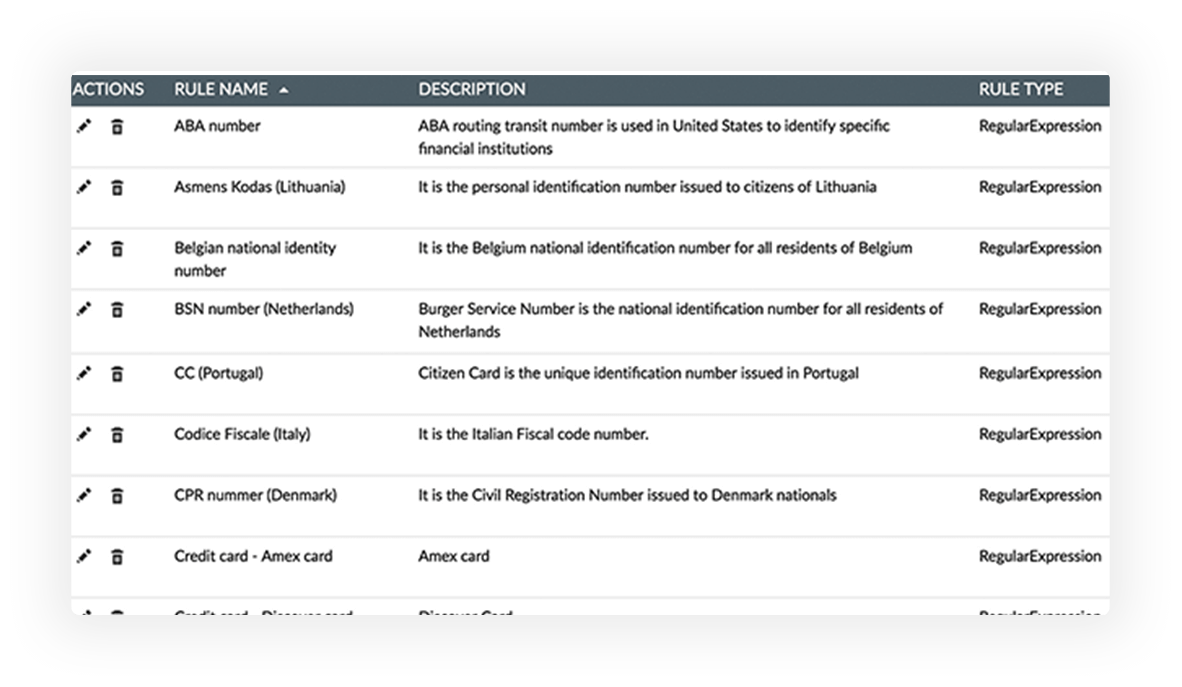

Application d’une protection selon le contenu

Identifiez et classez les fichiers contenant des données personnelles sensibles, comme celles médicales ou bancaires, et renforcez les mesures de sécurité là où elles résident.

Questions fréquentes

1. Puis-je bloquer des actions de copie de fichiers entre des périphériques USB, des partages réseau, etc. ?

Oui, DataSecurity Plus permet de limiter les actions de copie de fichiers risquées entre des partages réseau et locaux. Outre le blocage, on peut utiliser des messages système pour mettre en garde le personnel contre la copie injustifiée de fichiers sensibles.

2. Puis-je placer des périphériques USB en lecture seule pour éviter le vol de données ?

Oui, on peut sélectivement limiter les fonctions des périphériques comme les placer en lecture seule ou arrêter les exécutables qu’ils contiennent.

3. Quelle activité le produit suit-il pour détecter les menaces internes ?

DataSecurity Plus permet d’analyser le comportement illicite, comme :

- Déplacement de données entre des terminaux

- Modèles d’accès aux fichiers

- Taux d’utilisation de périphériques USB

- Utilisation d’applications cloud

- Tendances de consommation de stockage

- Interactions avec des données précieuses (par exemple, médicales ou bancaires)

4. Puis-je empêcher des utilisateurs d’accéder à des sites Web de phishing, spam ou autre présentant un contenu malveillant ?

DataSecurity Plus peut restreindre l’utilisation d’applications cloud à mauvaise réputation (domaines connus pour héberger des kits d’exploits, contenir des charges malveillantes, etc.) en les ajoutant à des listes de blocage.

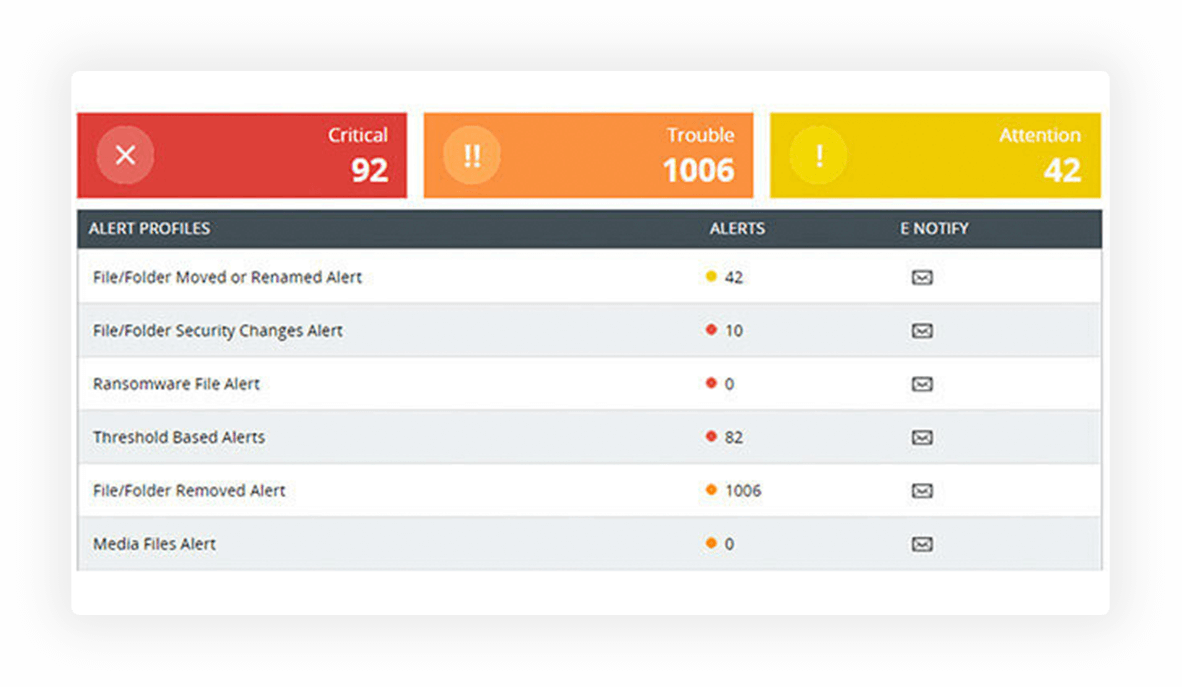

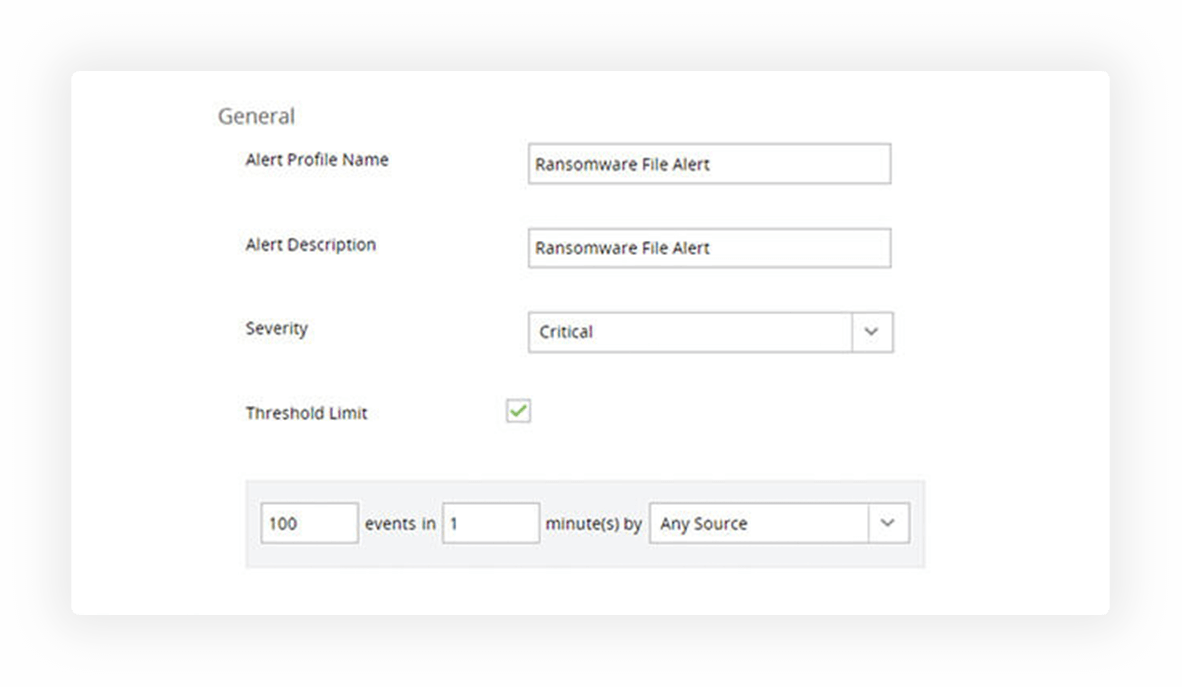

5. Puis-je détecter des attaques de rançongiciel à venir ?

DataSecurity Plus identifie rapidement d’éventuelles infections de ransomware grâce à des alertes basées sur des seuils déclenchées par des signes révélateurs d’attaque.

6. Que faire si je ne trouve pas de réponse à ma question ici ?

Pas de problème ! Remplissez simplement ce formulaire avec autant de détails que possible et nous vous contacterons pour vous renseigner.

Solution de sécurité des données complète, riche en fonctionnalités utiles

Protection contre le vol de données USB

Vérifiez et contrôlez l’utilisation de périphériques et autres pour prévenir le risque de vol de données.

Lear morePrévention des fuites de données

Évitez les fuites de données sensibles via des périphériques USB, le courrier, des applications Web ou des imprimantes.

Lear moreContrôle d’intégrité des fichiers

Suivez chaque modification de fichier avec des détails sur l’auteur, l’objet, le moment et l’origine.

Lear moreDétection de ransomware

Détectez et parez instantanément aux attaques de ransomware avec une réponse automatique aux menaces.

Lear moreData discovery

Locate and classify files containing sensitive personal data such as PII, ePHI, and PCI.

Lear moreProtection cloud

Suivez l’utilisation d’applications cloud et bloquez les sites avec du contenu à risque ou inapproprié.

Lear more

Recherchez-vous une solution SIEM unifiée qui intègre aussi des outils DLP ? Évaluez Log360 maintenant !

Évaluation gratuite de 30 joursQuestions? Let's talk.

Have a question about features, trials, or licensing?Go ahead, ask us anything.