- Accueil

- SIEM capacités

- Réponse aux incidents

Accélérer la réponse aux incidents avec Log360

Prévenez les attaques en détectant et répondant instantanément aux incidents de sécurité grâce à Log360, solution SIEM unifiée.

La réponse aux incidents fait référence aux mesures prises par un centre d'opérations de sécurité pour détecter et répondre à une cyberattaque, limiter les dommages qui pourraient être causés et empêcher que des attaques similaires ne se reproduisent à l'avenir. Les attaquants tirent parti du temps qu'il faut à une équipe de sécurité pour découvrir une activité malveillante sur son réseau : Plus l'équipe de sécurité met de temps à détecter une violation et à y répondre, plus il est coûteux pour l'organisation de se remettre de la cyberattaque.

Un plan de réponse aux incidents efficace peut aider une organisation à détecter, enquêter et répondre rapidement aux incidents de sécurité, évitant ainsi l'exfiltration de données et des dommages irréversibles à la réputation de l'organisation.

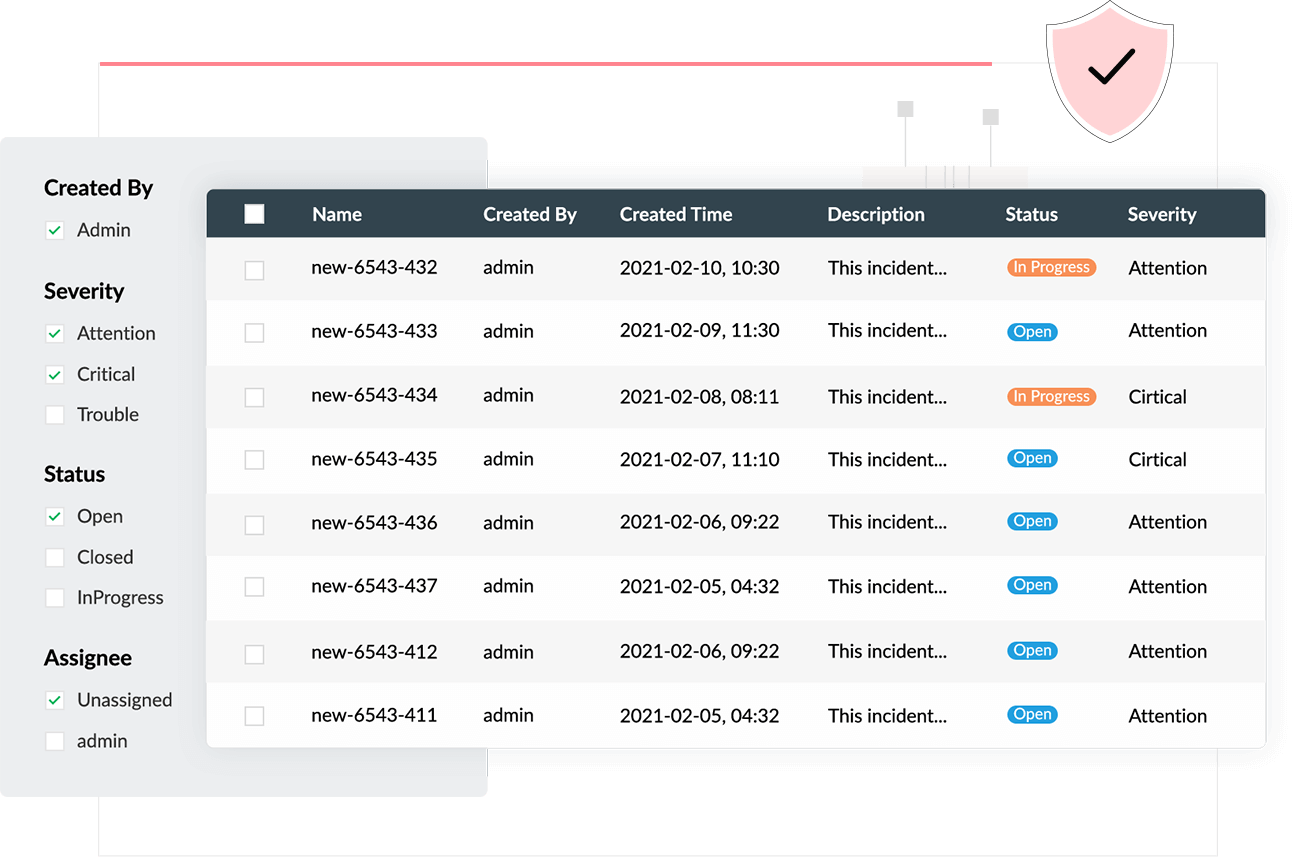

Tableau de bord intuitif des incidents de sécurité

Le tableau de bord de Log360 affiche des détails précis sur chaque incident de sécurité du réseau. Triant les incidents de sécurité par priorité et source, il aide à suivre chacun d’eux de la détection à la résolution.

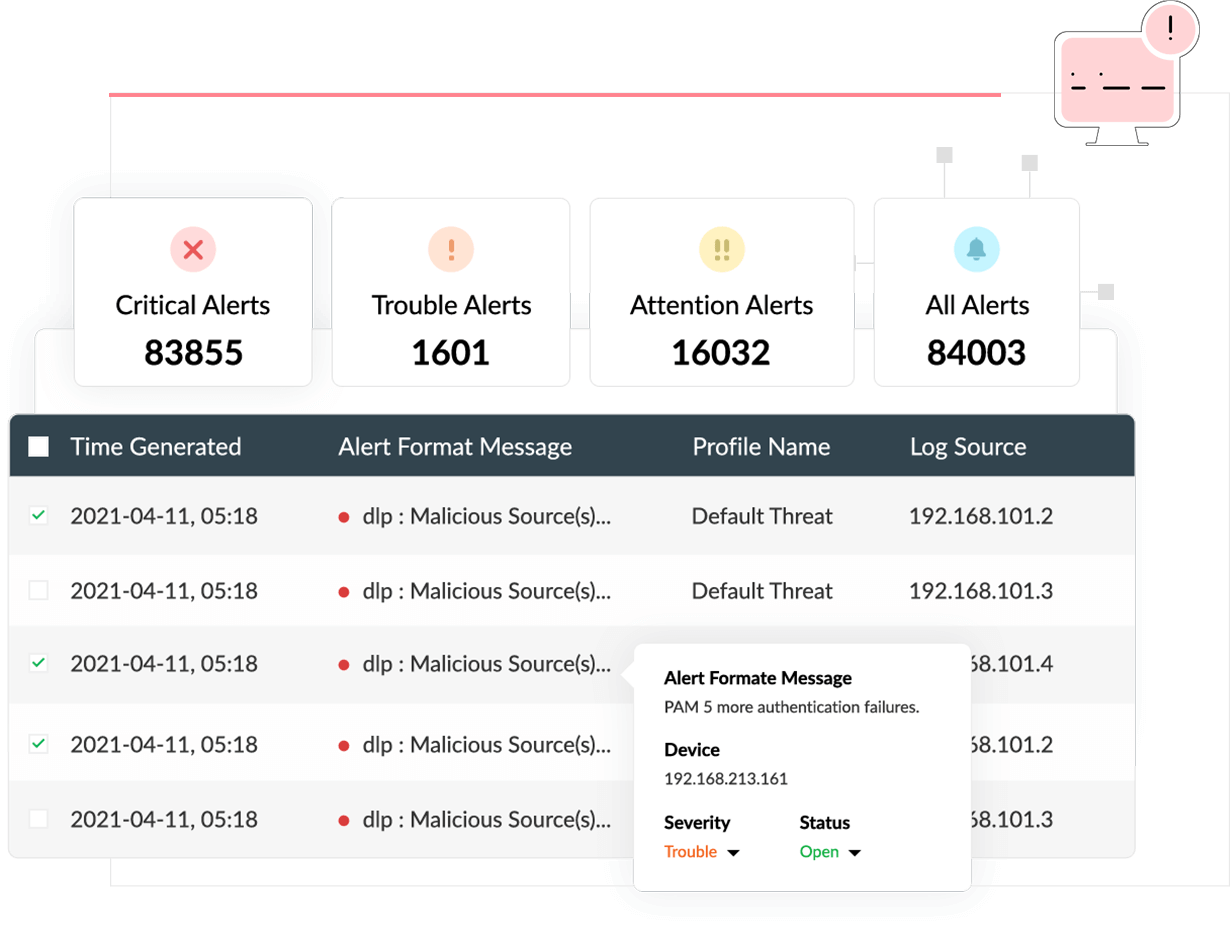

Alertes et notifications en temps réel

Recevez des notifications instantanées par courrier ou SMS lorsqu’un incident de sécurité survient dans le réseau de l’organisation. Log360 offre plus de 1 000 critères d’alerte prédéfinis, couvrant un large éventail de cas d’usage de sécurité. Les alertes se classant dans trois niveaux de gravité (avertissement, problème et critique), on peut prioriser les incidents à haut risque et remédier rapidement aux menaces. Log360 permet aussi de créer et personnaliser de nouveaux profils d’alerte selon vos besoins.

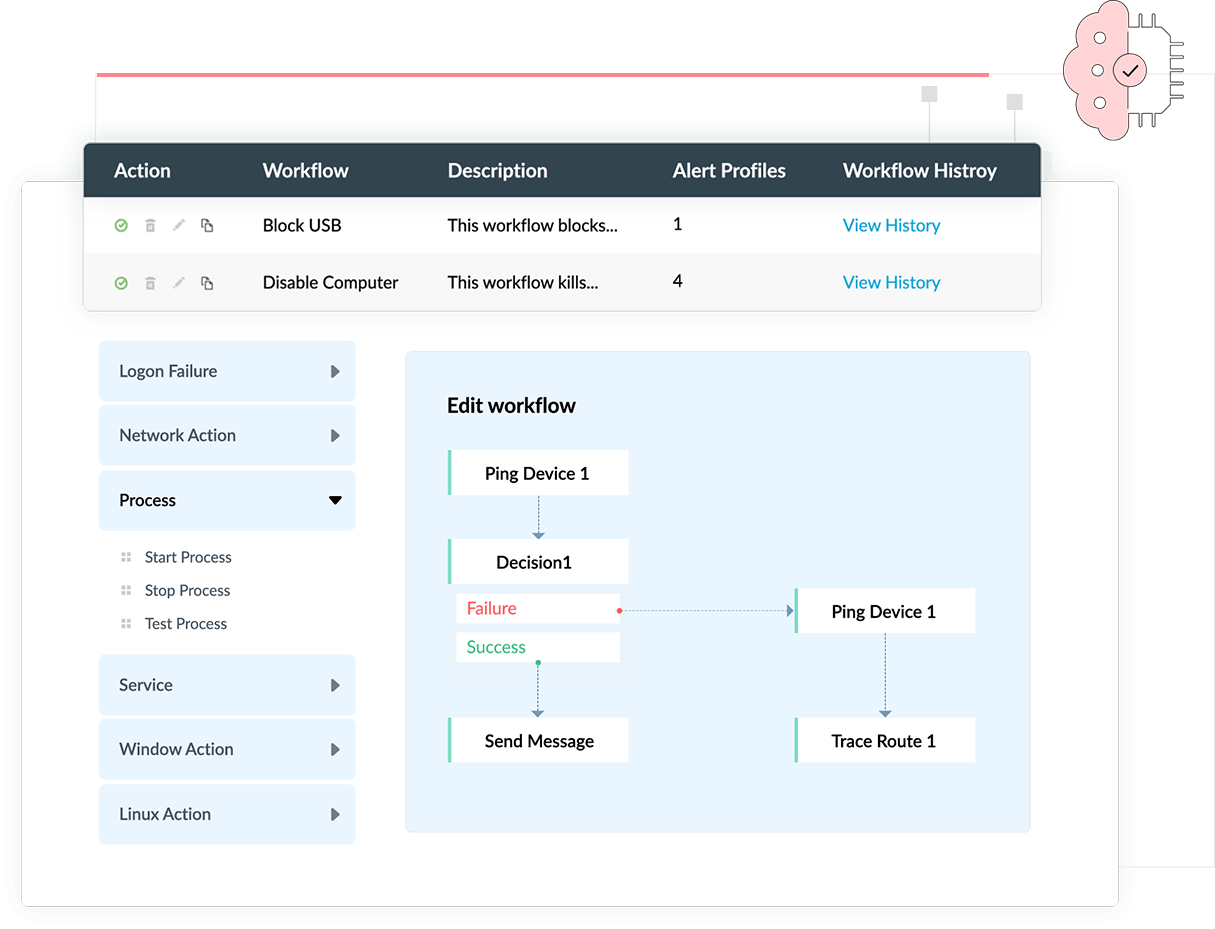

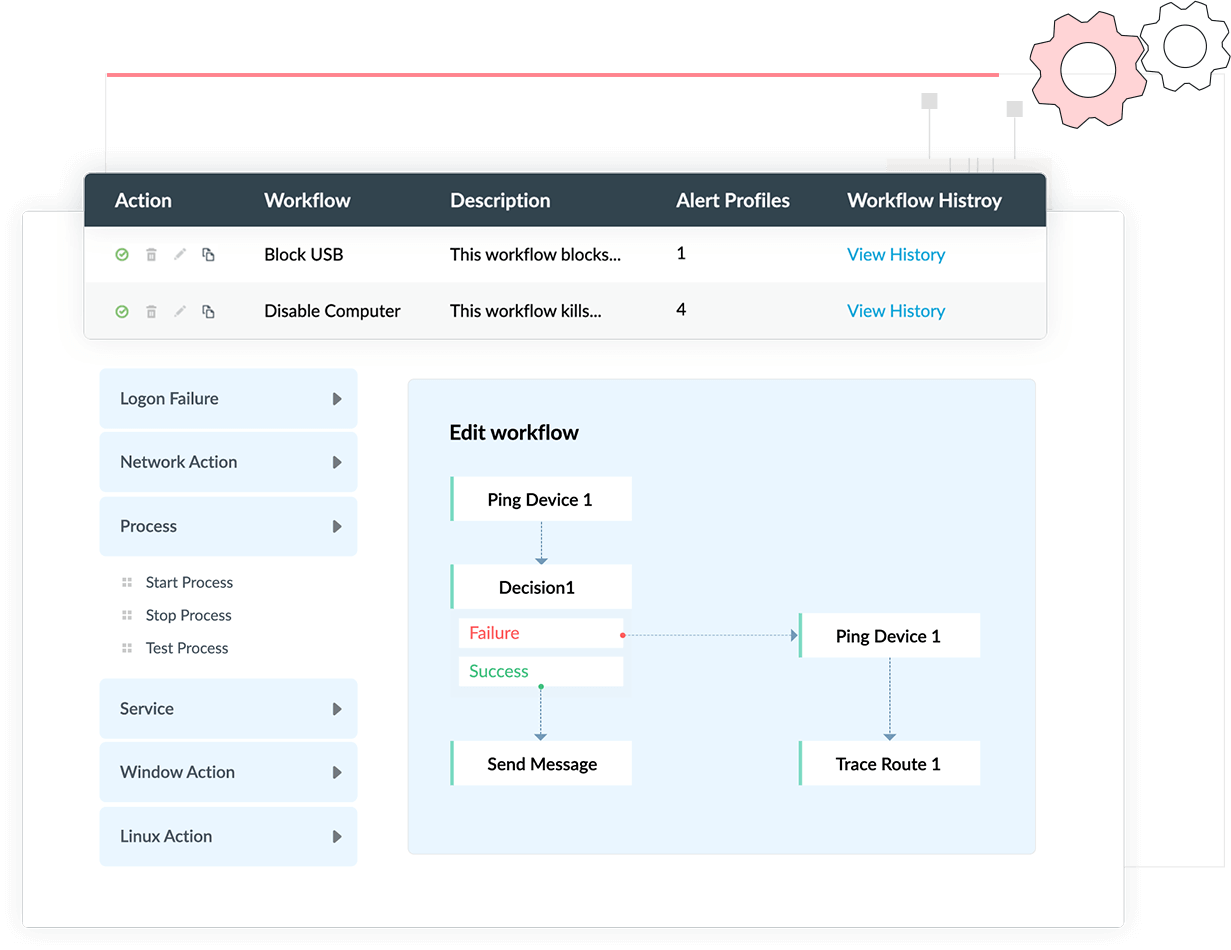

Workflows de réponse automatique aux incidents

Log360 offre une option pour définir des workflows personnalisés via une interface interactive simple pour atténuer l’impact d’une cyberattaque. Ces workflows d’incident se déclenchent automatiquement à l’émission d’une alerte et apportent une réponse immédiate à un incident de sécurité avant l’intervention d’un administrateur. On peut automatiser les mesures correctives comme l’arrêt d’appareils compromis, la désactivation de ports USB, la modification de règles de pare-feu ou la suppression de comptes d’utilisateur compromis.

On peut aussi intégrer les workflows à d’autres applications et plateformes, dont

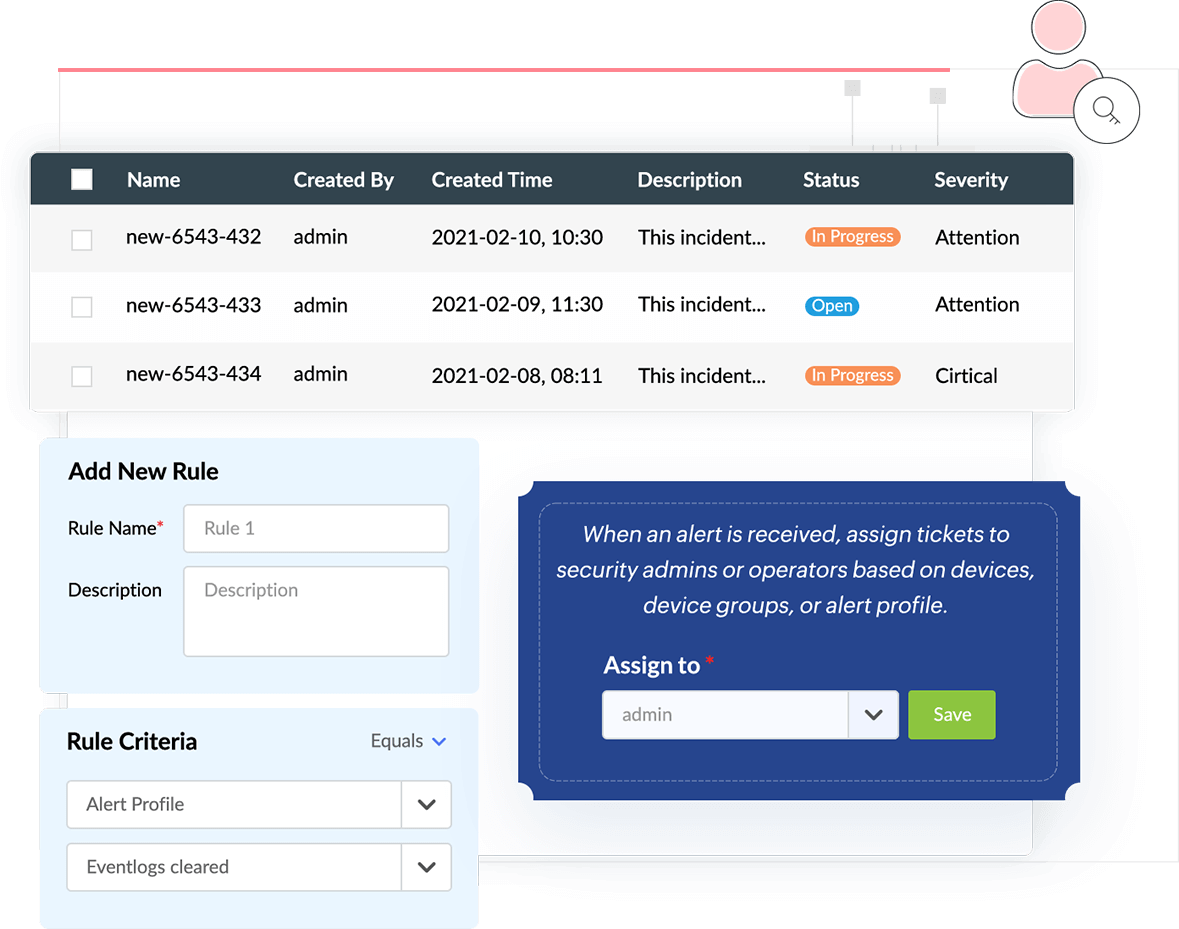

Affectation de tickets automatique

Log360 génère automatiquement des tickets à l’émission d’une alerte. Les tickets sont affectés à l’administrateur de sécurité concerné selon l’appareil ou le groupe d’appareils à l’origine de l’alerte. On peut aussi suivre l’état du ticket dans le tableau de bord des incidents

Intégration à des workflows d’outils d’assistance externes

Outre la capacité de créer des tickets dans sa console, on peut intégrer Log360 à d’autres outils d’assistance externes pour générer automatiquement des tickets à l’émission d’alertes. On peut ensuite les affecter à l’administrateur de sécurité concerné de l’organisation pour leur résolution.

Log360 prend en charge les outils d’assistance suivants :

Raisons pour lesquelles choisir Log360 pour la réponse aux incidents

Analyse de sécurité

Obtenez des aperçus précis des événements clés du réseau avec plus de 1 000 rapports prédéfinis. De plus, respectez les réglementations informatiques comme PCI DSS, HIPAA et le RGPD en utilisant les modèles de rapport prêts à l’audit prédéfinis de Log360 ou en définissant les vôtres.

Veille sur les menaces avancée

L’intégration à des flux de menaces open source et commerciaux permet une veille qui accélère la détection des incidents en émettant des alertes en temps réel lorsqu’une adresse IP malveillante interagit avec le réseau.

Corrélation d’événements en temps réel

Identifiez divers modèles d’attaque dans le réseau avec le puissant moteur de corrélation des journaux qu’offre Log360. Intégrant plus de 30 règles de corrélation et un générateur de règles personnalisées, Log360 aide à détecter rapidement les menaces du réseau.

Analyse comportementale des utilisateurs et des entités

Grâce à des techniques d’apprentissage automatique, le module UEBA de Log360 permet de détecter un comportement anormal dans le réseau de l’organisation.