Découvrir l’outil

d’examen des menaces tridimensionnel de Log360

Conçu pour assurer une analyse et résolution des menaces efficace et rapide

Obtenir une version d’évaluation gratuitePour l’entreprise, la gestion de la sécurité réseau implique un processus cyclique d’analyse des incidents, de détection, de vérification des cas de menace, de résolution et de recherche proactive. Dans ce processus, la recherche proactive et la vérification des cas de menace restent manuelles et chronophages, exigeant des investigations poussées.

La console d’incidents de Log360 offre un outil analytique avancé qui :

- Réduit nettement le temps que prend la collecte des données essentielles à un examen efficace.

- Améliore l’analyse avec un moteur ML de données contextuelles.

Fonctionnalités de l’outil

Analyse unifiée des entités numériques de base

La console d’incidents est le module d’examen de Vigil IQ, moteur TDIR (détection, examen et réponse aux menaces) de Log360. Elle permet d’ajouter, de comparer et d’analyser des entités numériques de base comme des utilisateurs, des appareils et des processus.

- Assistant d’examen : on peut l’appeler de n’importe où dans la console SIEM de Log360 lorsqu’on parcourt différents tableaux de bord comme Rapports, Recherche de journaux, Conformité, Corrélation et autres.

- Accès simplifié : offre la flexibilité d’un mécanisme simple de sonde pour choisir une entité et explorer en détail d’autres données analytiques.

Intégrations avancées

Outre l’analyse unifiée, l’outil d’examen des menaces enrichit les données analytiques via les intégrations suivantes :

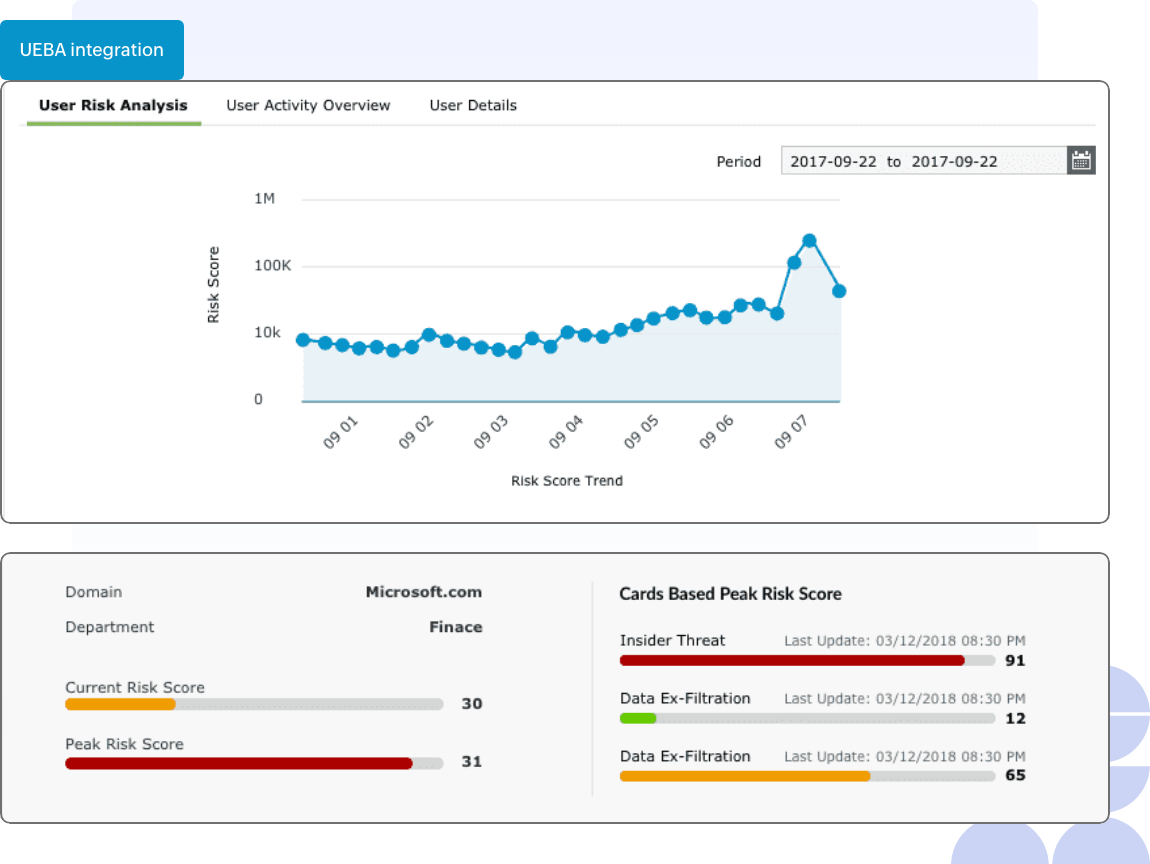

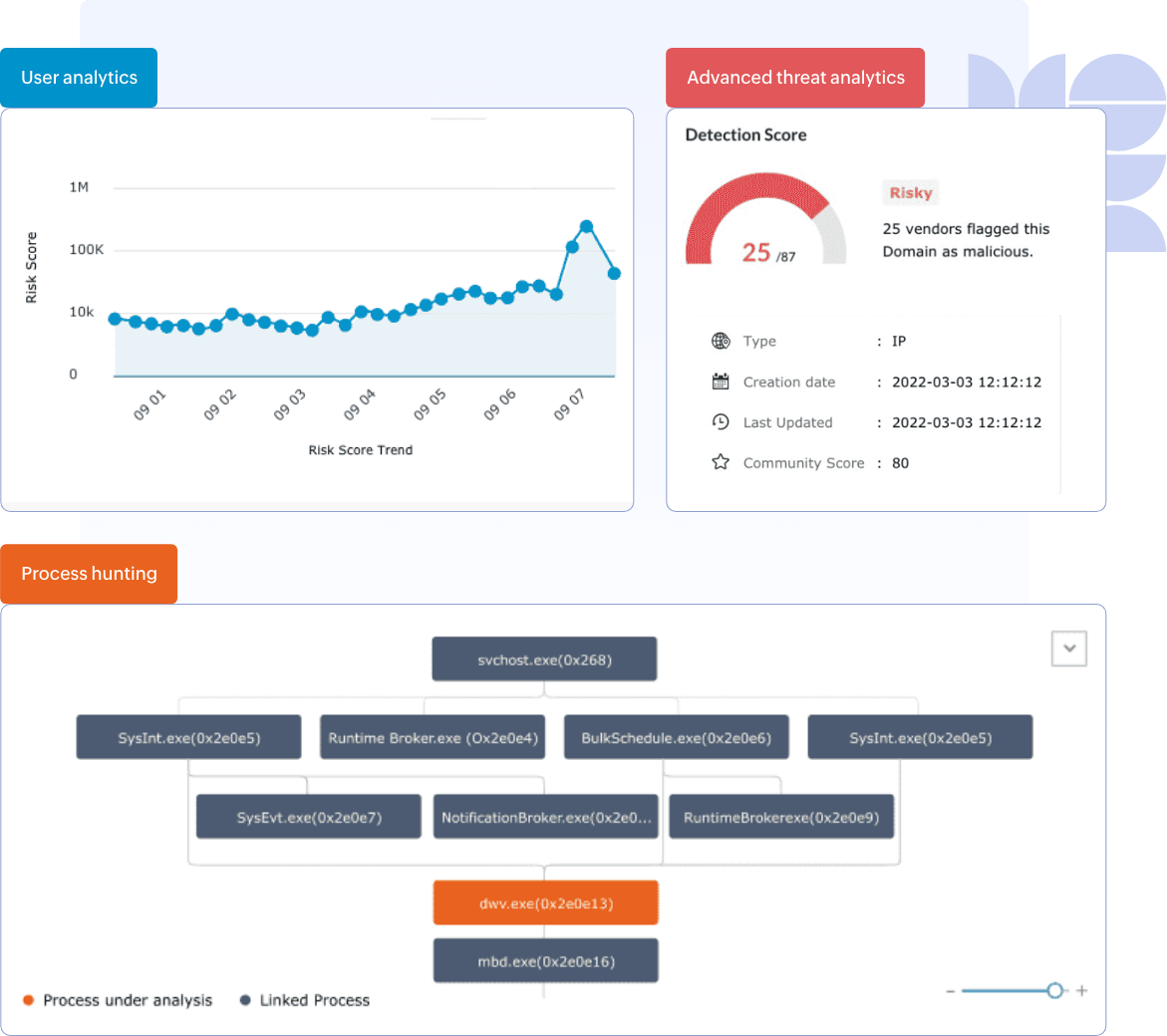

- Intégration d’analysedes utilisateurs à moteur ML : module UEBA de la suite Log360

Les données UEBA intégrées offrent un aperçu de l’activité des utilisateurs pour la période choisie, de l’analyse comportementale des risques et de la tendance des indices de risque.

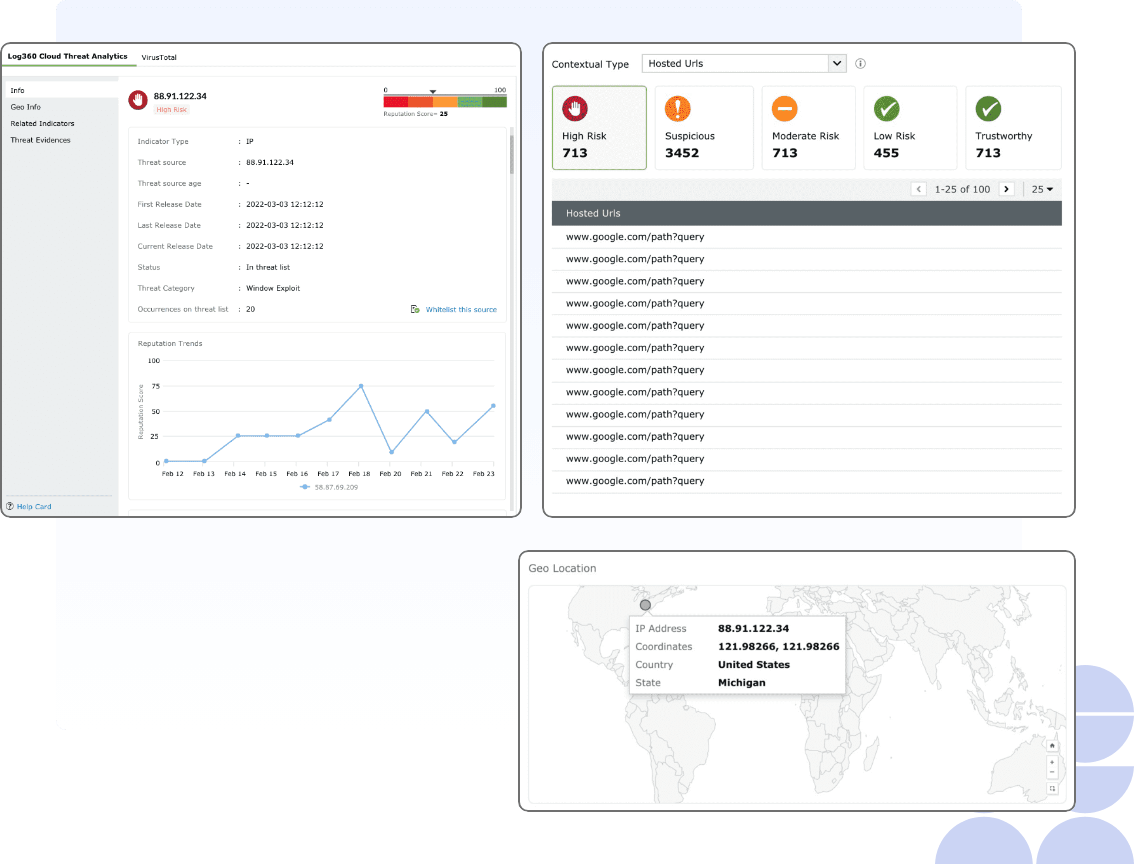

- Intégration de veille sur les menaces avancée : VirusTotal, outil tiers

Analysez les adresses IP avec les intégrations de veille sur les menaces avancée de Log360, dont VirusTotal, l’un des principaux flux de menaces en direct offrant des indices de risque de domaine fusionnés de plusieurs fournisseurs de sécurité, l’identification de la source et les fichiers associés.

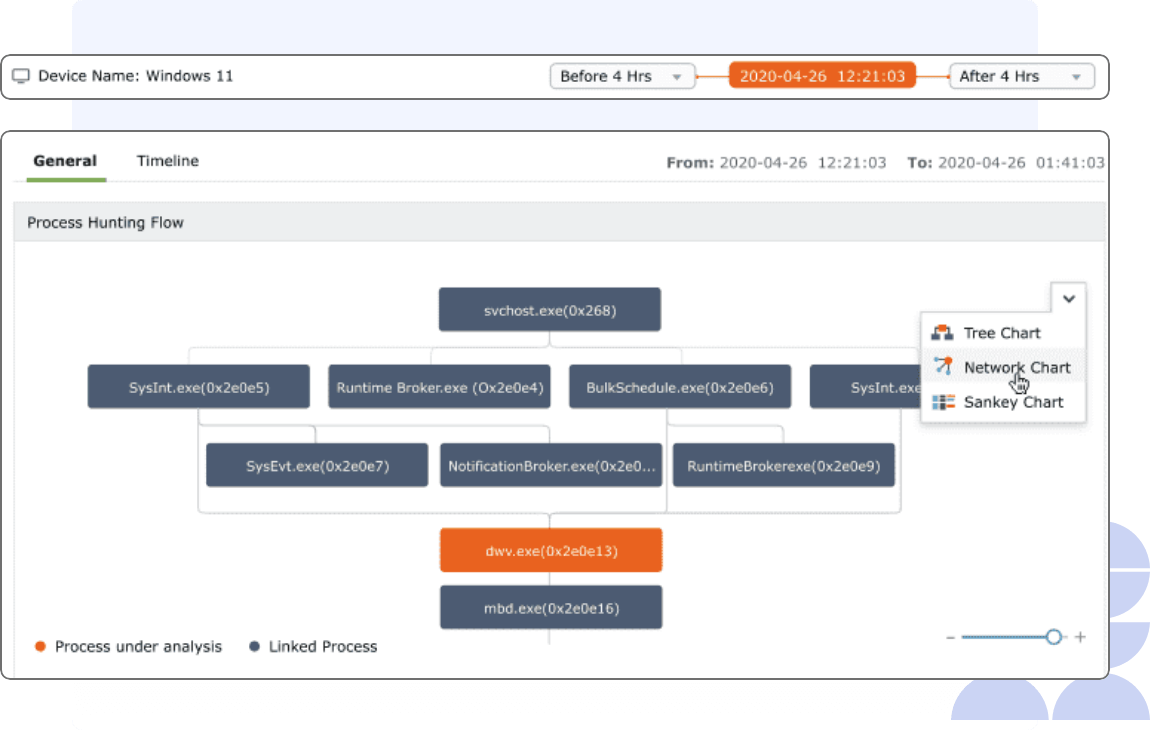

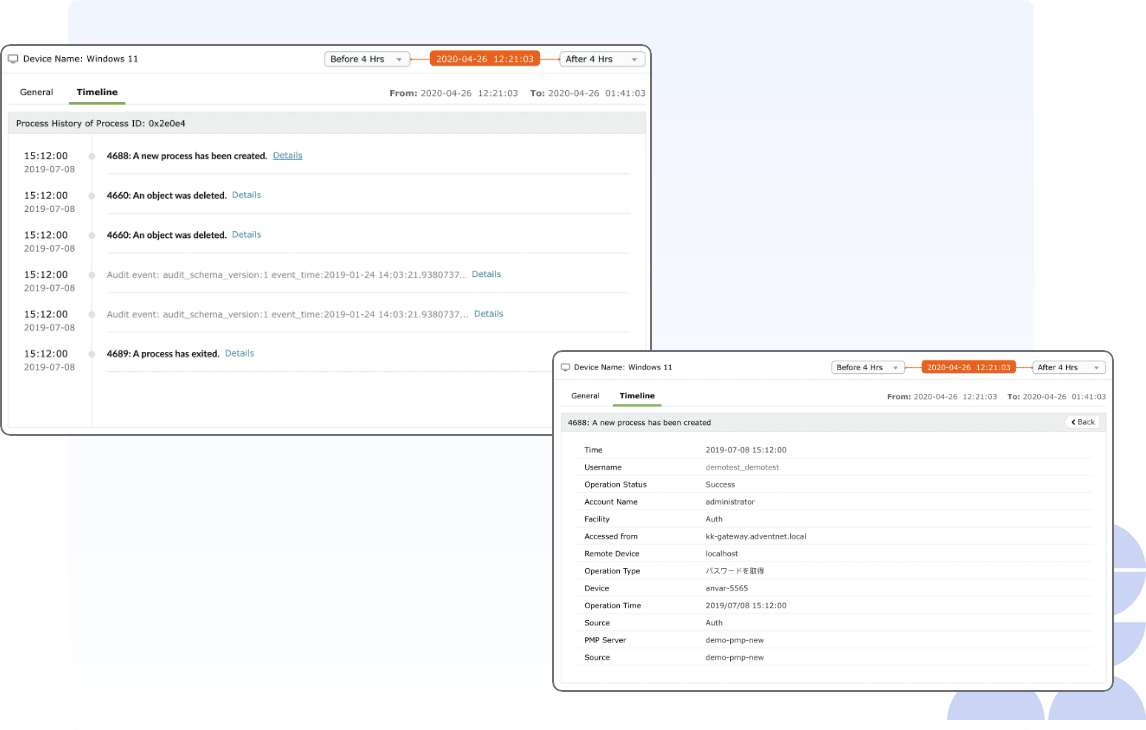

Recherche de processus

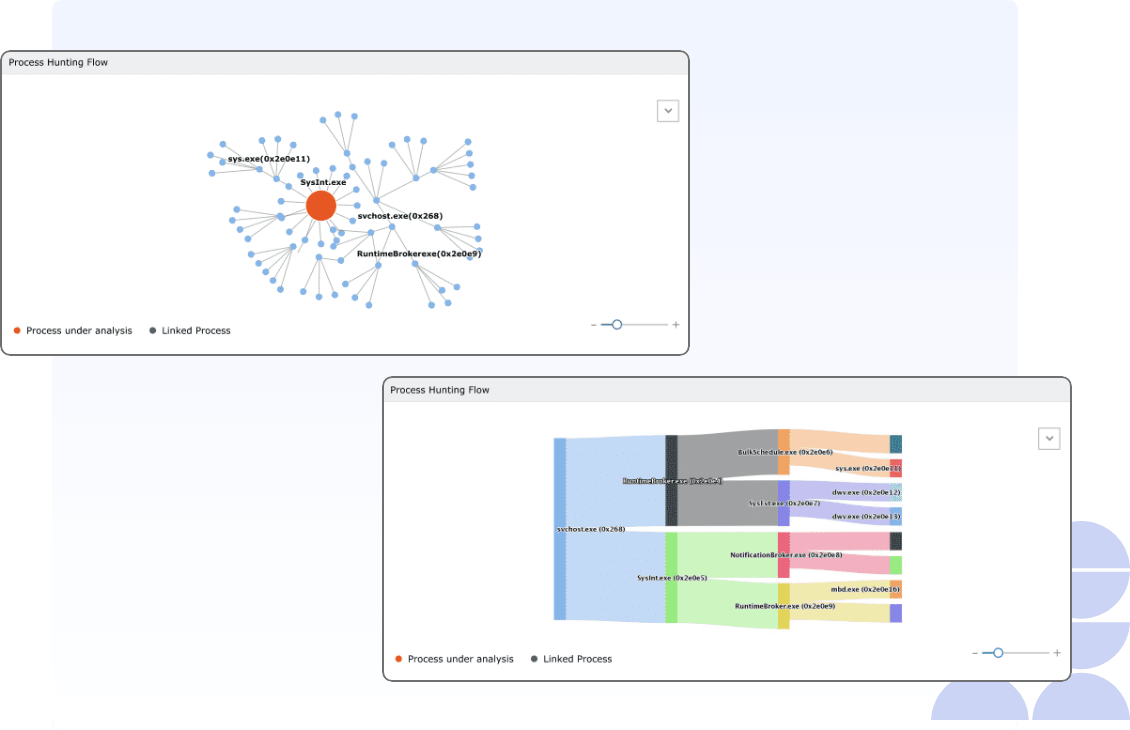

Cette recherche, mécanisme d’examen des menaces crucial qui fournit des détails contextuels sur la génération de processus suspecte, est souvent négligée à cause des difficultés de mappage des relations parent-enfant. Log360 y remédie en offrant un suivi des flux de processus dans l’outil d’examen des menaces dans un format graphique comme :

- Arborescence parent-enfant.

- Clusters de processus.

- Flux de processus à diagrammes de Sankey.

L’outil affiche aussi le calendrier des événements et leurs détails. Cela réduit beaucoup le temps que les analystes en sécurité consacrent à déceler l’activité malveillante en sondant des processus.

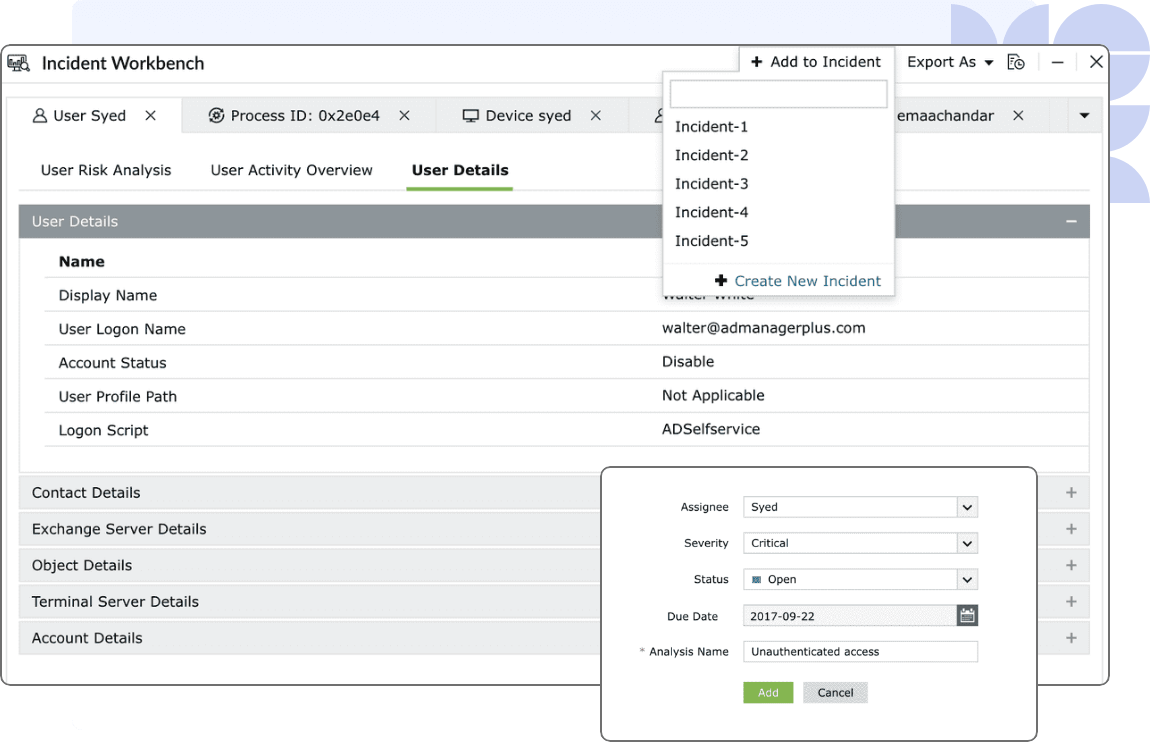

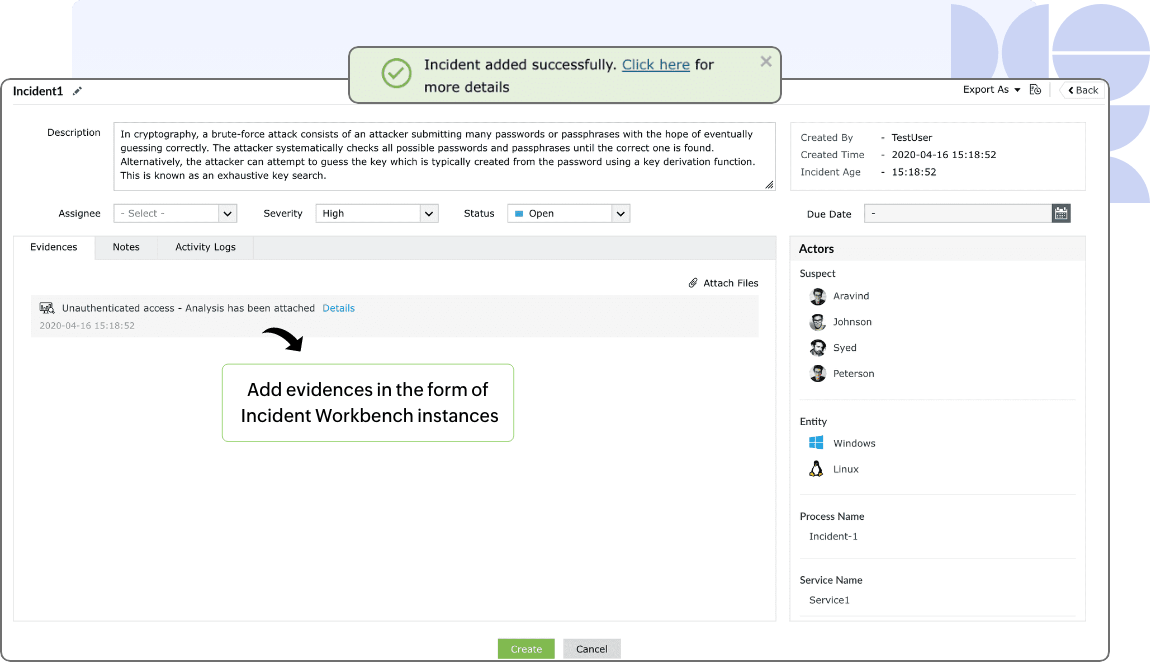

Création d’incident enrichie

L’outil d’examen des menaces peut aussi servir à collecter des preuves en ajoutant ses instances à la console de gestion des incidents. On peut créer jusqu’à 20 onglets contenant des données analytiques de différentes sources à l’outil et l’enregistrer. Au lieu d’obtenir les incidents de divers rapports, une seule instance de l’outil contient l’aperçu global.

Pourquoi choisir Log360 pour l’examen des menaces ?

- Console centrale

- Suite TDIR

- Recherche de processus

- Orienté SOC

Console centralisée d’examen factuel

Log360 est une suite SIEM qui intègre l’analyse de sécurité des réseaux d’entreprise à une console centralisée. Elle permet un examen factuel en collectant, triant et analysant les journaux de plus de 750 sources. Elle organise convenablement ce flot de données pour offrir un aperçu utile via plusieurs tableaux de bord analytiques.

Fonctions avancées accélérant l’examen

Un aspect clé de l’examen des menaces consiste à vérifier les cas signalés par les modules d’alerte SIEM. Log360 ajuste méthodiquement les alertes via sa fonction de seuils adaptatifs à moteur ML, exploitant Vigil IQ, pour atténuer l’examen de fausses menaces chronophage et gourmand en ressources.

Suite de recherche de processus

L’outil d’examen des menaces permet d’analyser l’arborescence parent-enfant, le moteur de corrélation offrant quant à lui plus de 30 règles prédéfinies pour identifier des processus suspects générés par d’autres parents et enfants illégitimes. Log360 offre ainsi une suite complète de recherche de processus.

Solution orientée SOC

Log360 permet aux analystes d’accéder à des centaines de rapports, d’alertes et de règles de corrélation prédéfinis pour un démarrage rapide, avec l’option de personnaliser la solution selon différents environnements. Les améliorations constantes des fonctionnalités et de l’interface, avec des ajouts comme l’outil d’examen des menaces, en font une solution orientée SOC pour traiter les problèmes en temps réel.

Questions fréquentes

Qu’est-ce que l’examen des menaces ?

L’examen des menaces consiste à analyser systématiquement les incidents de cybersécurité et à y remédier dans des réseaux d’entreprise en identifiant et détectant l’activité malveillante ou les vulnérabilités. Ce processus opère de façon proactive et régulière pour évaluer l’état de sécurité du réseau, avec une détection des violations pour connaître la cause première et la piste d’attaque.

Quels sont les freins à un examen des menaces actif ?

Voici quelques obstacles que rencontre une organisation pour l’examen des menaces :

- Surface d’attaque étendue avec de gros volumes de données de journal, empêchant l’analyse des informations.

- Outils de sécurité complexes qui créent des problèmes en termes de configuration, de surcharge fonctionnelle et d’intégrations, et interface peu intuitive.

- Temps important consacré à vérifier les alertes, très souvent des faux positifs.

- Manque de compétences et de sensibilisation des analystes.

- Investissement dans un trop grand nombre d’outils de sécurité en sous-utilisant leurs fonctionnalités.

Comment les solutions SIEM facilitent-elles l’examen des menaces ?

Les solutions SIEM comme Log360 offrent les outils et les avantages suivants pour faciliter l’examen :

- Regroupement de données en centralisant la collecte des journaux via des agents ou des méthodes sans agent à API.

- Tableaux de bord analytiques avec des rapports sur les événements du réseau.

- Détection des anomalies via des alertes et des règles de corrélation prédéfinies et UEBA.

- Flux de veille sur les menaces intégrés.

- Analyse forensique avec des moyens de recherche de journaux.

- Console de gestion des incidents pour créer, valider et répondre aux incidents.

En outre, l’outil d’examen des menaces de Log360 optimise le processus avec une console analytique complète qui permet d’obtenir aisément des données et d’arriver à des conclusions rapides.

Évaluer gratuitement Log360

Découvrez les fonctionnalités complètes de gestion SIEM unifiée qu’offre Log360.

Télécharger maintenantAperçu avec les experts

Prévoyez un appel privé avec nos experts du produit pour découvrir Log360.

Prévoir une démoCalcul de ROI

Curieux de connaître le retour sur investissement d’un déploiement de Log360 ?