Élimination des identifiants en dur

Une organisation dépend à présent d’un grand nombre d’applications métier, de services Web et de solutions logicielles spécifiques pour satisfaire ses besoins de communication et opérationnels.

Normalement, diverses applications doivent souvent accéder à des bases de données et d’autres applications pour obtenir des données d’entreprise. On automatise en général ce processus de communication en intégrant les identifiants de l’application en clair dans les fichiers et scripts de configuration. Les administrateurs estiment souvent difficile d’identifier, de modifier et de gérer les mots de passe. Les identifiants restent donc inchangés, d’où un risque d’accès non autorisé à des systèmes sensibles. En conclusion, les identifiants en dur peuvent faciliter la tâche des techniciens, mais aussi celle des pirates !

Password Manager Pro élimine l’usage de mots de passe en dur avec des API sécurisées pour la gestion des mots de passe entre applications et d’application à base de données.

Élimination du codage en dur et possibilité pour les applications d’obtenir des mots de passe en toute sécurité de Password Manager Pro

Le produit offre des API sécurisées pour la gestion automatique des mots de passe entre applications. Inutile d’intégrer les identifiants d’accès aux fichiers de configuration. Ils sont en effet stockés dans la base de données de Password Manager Pro. Lorsqu’une application doit se connecter à d’autres applications ou des bases de données, elle interroge et récupère les mots de passe de Password Manager Pro via les API. Ainsi, les mots de passe font l’objet de bonnes pratiques de sécurité comme la rotation régulière et l’affectation de mots de passe uniques forts sans exiger de nombreuses mises à jour manuelles.

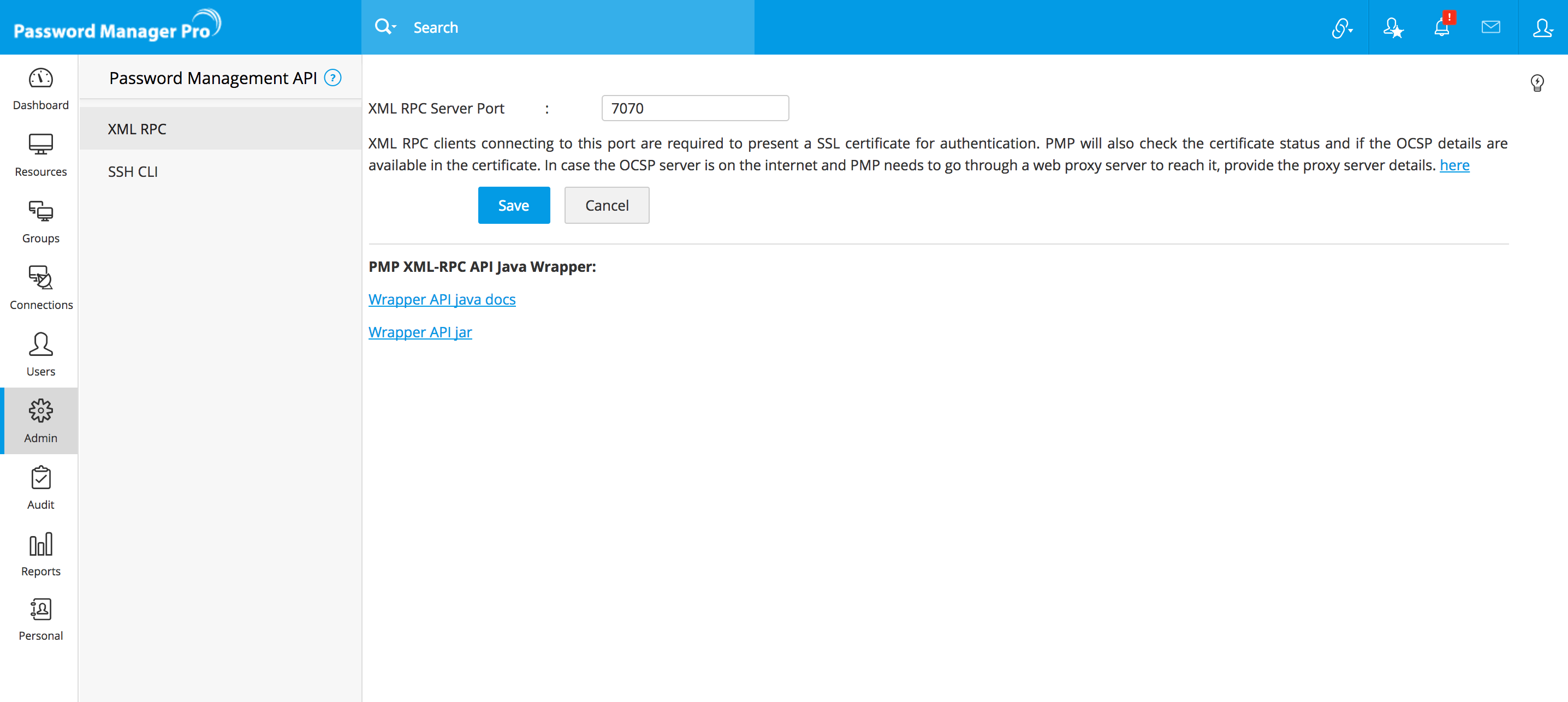

Password Manager Pro offre actuellement trois types d’API :

- Une API d’application complète, utilisant XML-RPC via HTTPS (intègre une API de classe enveloppe Java).

- Une interface de ligne de commande pour scripts SSH (Secure Shell).

- Une API REST (Representational State Transfer).

Application de contrôles d’accès et de privilèges limités aux identifiants d’application

L’utilisation d’API de gestion des mots de passe exige de créer au préalable des comptes d’utilisateur uniques dans Password Manager Pro. Ces comptes d’utilisateur subissent aussi un contrôle d’accès et ne peuvent accéder qu’à des mots de passe pour lesquels ils possèdent une autorisation, via l’API. Les options disponibles comprennent la récupération, la modification et la création.

Respect des normes de conformité et des exigences internes

Diverses normes sectorielles ou réglementaires imposent de ne pas coder en dur des données sensibles. L’élimination des mots de passe en dur et la réinitialisation régulière des identifiants d’application aident l’organisation à satisfaire les exigences d’audit interne et de conformité.