ManageEngine figure dans le Gartner® Magic Quadrant™ 2022 sur la gestion de l’accès privilégié

Téléchargez un exemplaire gratuit du rapport ici.

Une piste d’audit d’une session privilégiée consiste en un enregistrement chronologique des événements qui fournit des détails de base pour suivre toute l’activité survenant dans la session. Les données d’audit d’une session privilégiée peuvent comprendre le type d’événement, l’utilisateur ou l’application d’origine (dont l’adresse IP et le type d’appareil), les opérations exécutées pendant toute la session et la date et l’heure de l’événement.

Impératif de pistes d’audit complètes pour la sécurité informatique

Un défaut de suivi de l’accès et des abus pose un problème grave à la plupart des systèmes. Il faut enregistrer toute l’activité des utilisateurs privilégiés pour identifier et éviter les écarts de conduite potentiellement nuisibles. Les organisations doivent documenter les privilèges accordés aux utilisateurs, les actions exécutées avec ces privilèges et l’impact de ces actions sur leur environnement informatique. Les méthodes classiques de journalisation de l’activité des utilisateurs ne répondent pas pleinement à ces exigences.

Les pistes d’audit permettent d’identifier une conduite suspecte. Grâce à l’analyse en temps réel et aux journaux d’audit automatisé, l’administrateur identifie les problèmes de déploiement de système ou opérationnels, les événements inhabituels ou suspects et d’autres erreurs système.

Diverses normes de conformité, comme HIPAA, SOX et PCI DSS, obligent les organisations à suivre et enregistrer toutes les actions exécutées par des comptes privilégiés.

Facilitation des audits internes réguliers et configuration de notifications d’alerte instantanées

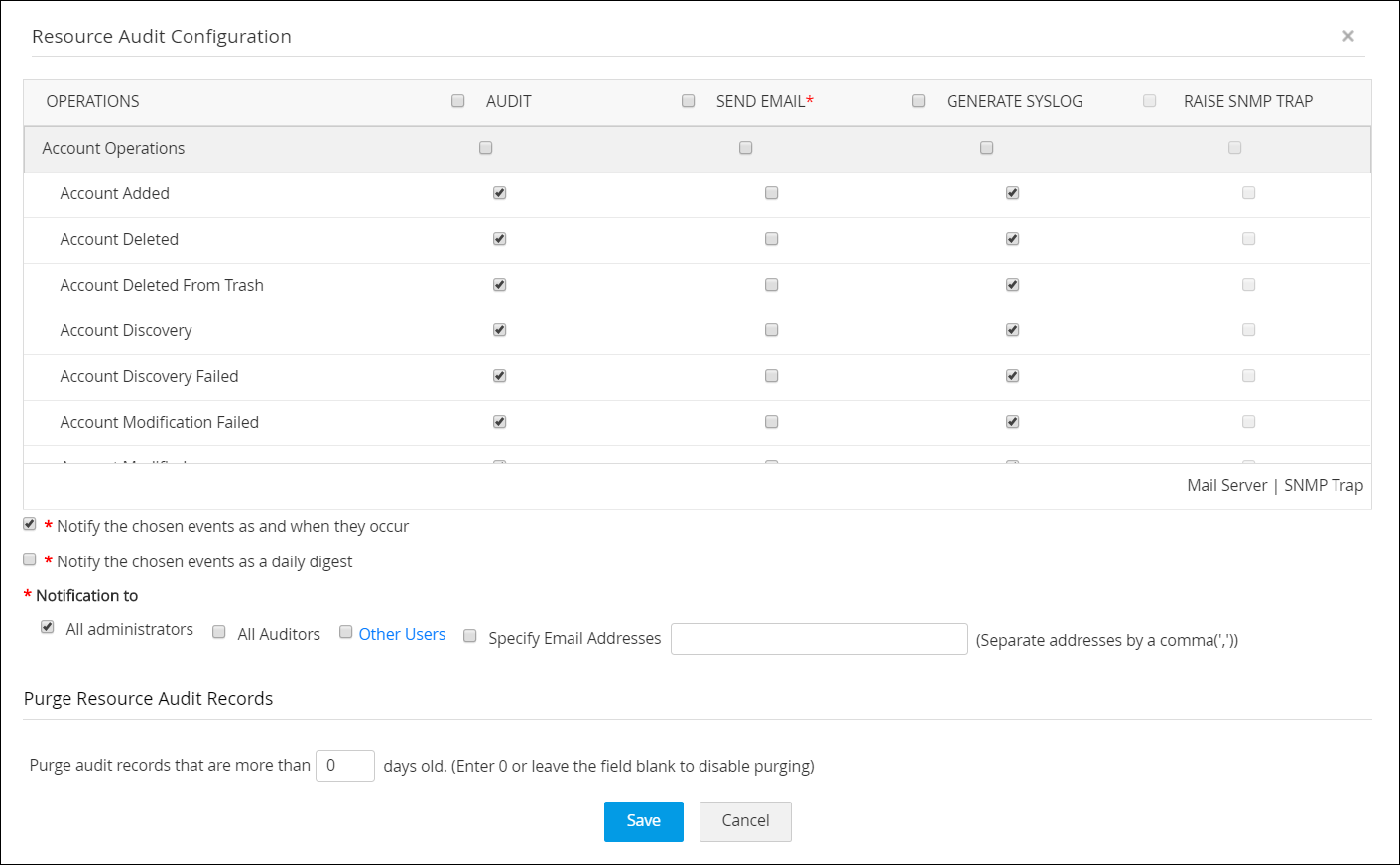

Les pistes de PAM360 enregistrent instantanément tous les événements liés à l’activité des comptes privilégiés, aux tentatives de connexion et aux tâches prévues ou terminées. Ces données aident à répondre aux audits internes réguliers et aux examens forensiques, indiquant qui a eu accès à une ressource ou un fichier donné, où, quand et pourquoi.

Seul un administrateur peut afficher toutes les actions réalisées par d’autres utilisateurs. Des notifications dans le produit servent à informer les utilisateurs de leur activité. PAM360 permet d’envoyer des notifications par courrier instantanées à des destinataires précis lorsque certains événements ont lieu.

Mise en conformité optimale avec des pistes d’audit infalsifiables

Les normes réglementaires comme HIPAA et SOX exigent la bonne tenue de registres électroniques et la mise en œuvre de mécanismes pour un processus de conformité et d’audit adéquat. PAM360 fournit des journaux d’audit inaltérables que l’on peut transmettre aux auditeurs pour prouver la conformité.

Envoi de messages Syslog et d’interruptions SNMP aux systèmes SIEM et de gestion réseau

Si l’organisation utilise un outil tiers de gestion des événements et des informations de sécurité (SIEM), elle peut intégrer PAM360 à cet outil pour envoyer des messages Syslog sur les divers événements survenant dans PAM360. On peut aussi intégrer l’outil de gestion réseau à PAM360 pour recevoir des interruptions SNMP.

Ces outils analysent et corrèlent les données sur l’accès privilégié avec d’autres données d’événement venant de toute l’entreprise, aidant les équipes de sécurité à obtenir un aperçu global de l’accès privilégié et déceler l’activité suspecte.

Purge régulière des pistes d’audit pour éviter l’encombrement du stockage

Dans une organisation de grande taille, la croissance des pistes d’audit enregistrées affiche un rythme naturellement supérieur. On peut purger les journaux d’audit après le nombre de jours fixé pour libérer de l’espace disque. On peut aussi stocker ces journaux sur le lecteur local et les déplacer ou les supprimer au besoin.