- Accueil

- Fonctionnalités

- MFA adaptative

Améliorer la sécurité informatique et l’expérience utilisateur avec la MFA adaptative

Raisons de l’importance de l’authentification adaptative

Le contexte actuel de menaces évolutives a fait de l’authentification multifacteur (MFA) une norme de sécurité courante. La MFA est une méthode bien connue, mais cela ne signifie pas que toutes les organisations savent comment bien l’appliquer. Il ne suffit pas de déployer une solution MFA, car il faut élaborer une stratégie détaillée pour en tirer pleinement parti afin de rendre le réseau impénétrable. Un autre défi réside dans l’adoption d’une solution MFA qui renforce l’accès aux ressources informatiques, mais sans nuire à la productivité des utilisateurs.

ADSelfService Plus à lui seul répond à tous vos besoins MFA

- Vaste gamme d’authentificateurs

- Déploiement facile et personnalisable

- MFA conditionnelle

- Authentification sans mot de passe

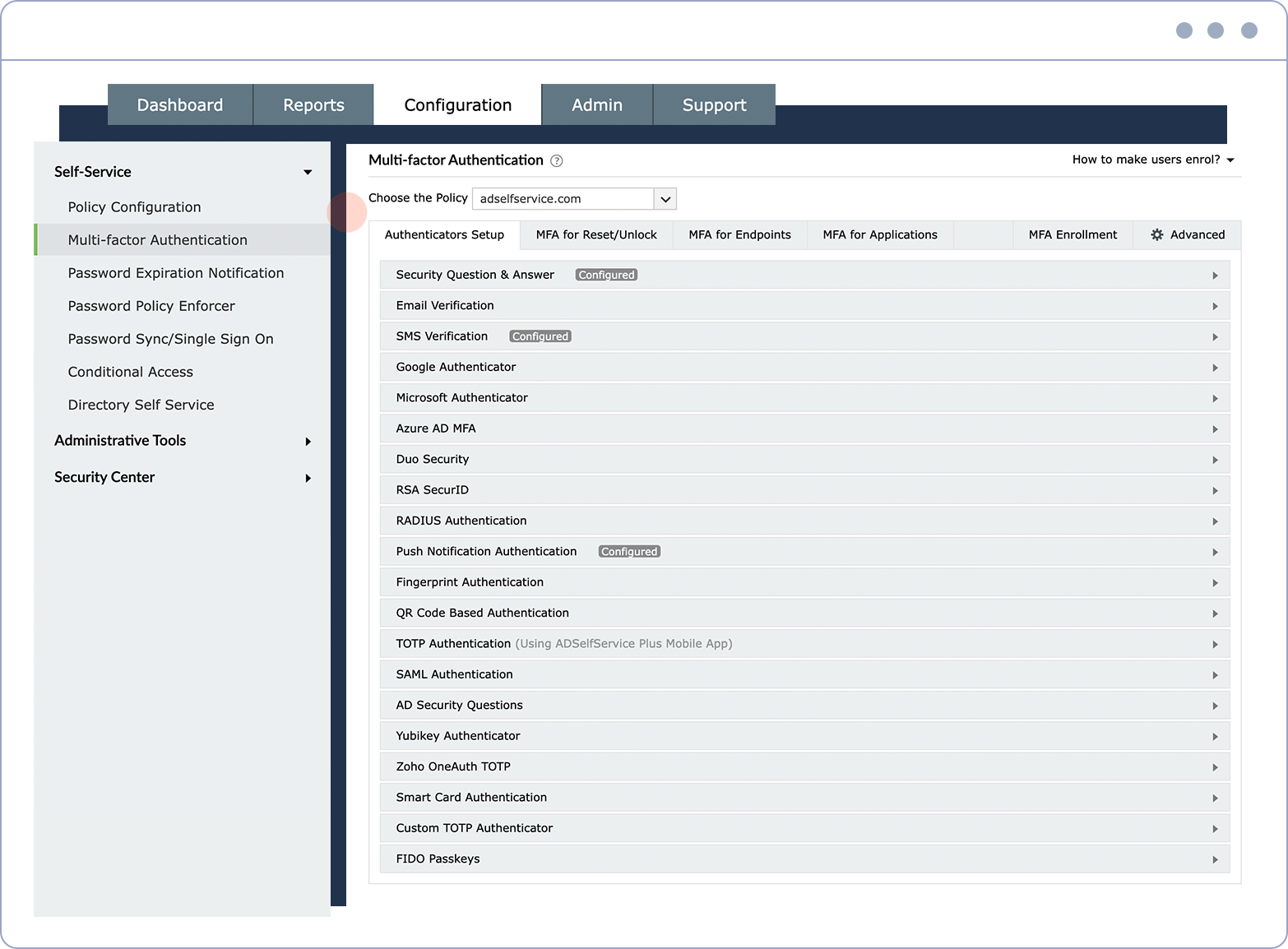

Vaste gamme d’authentificateurs

ADSelfService Plus offre 20 facteurs d’authentification différents pour vérifier les identités, notamment les clés d’accès FIDO et la biométrie.

Déploiement facile et personnalisable

Configurez la MFA pour un VPN, OWA, et des connexions de machine en quelques clics dans la console conviviale. Définissez différents flux MFA pour différents groupes ou services de l’entreprise.

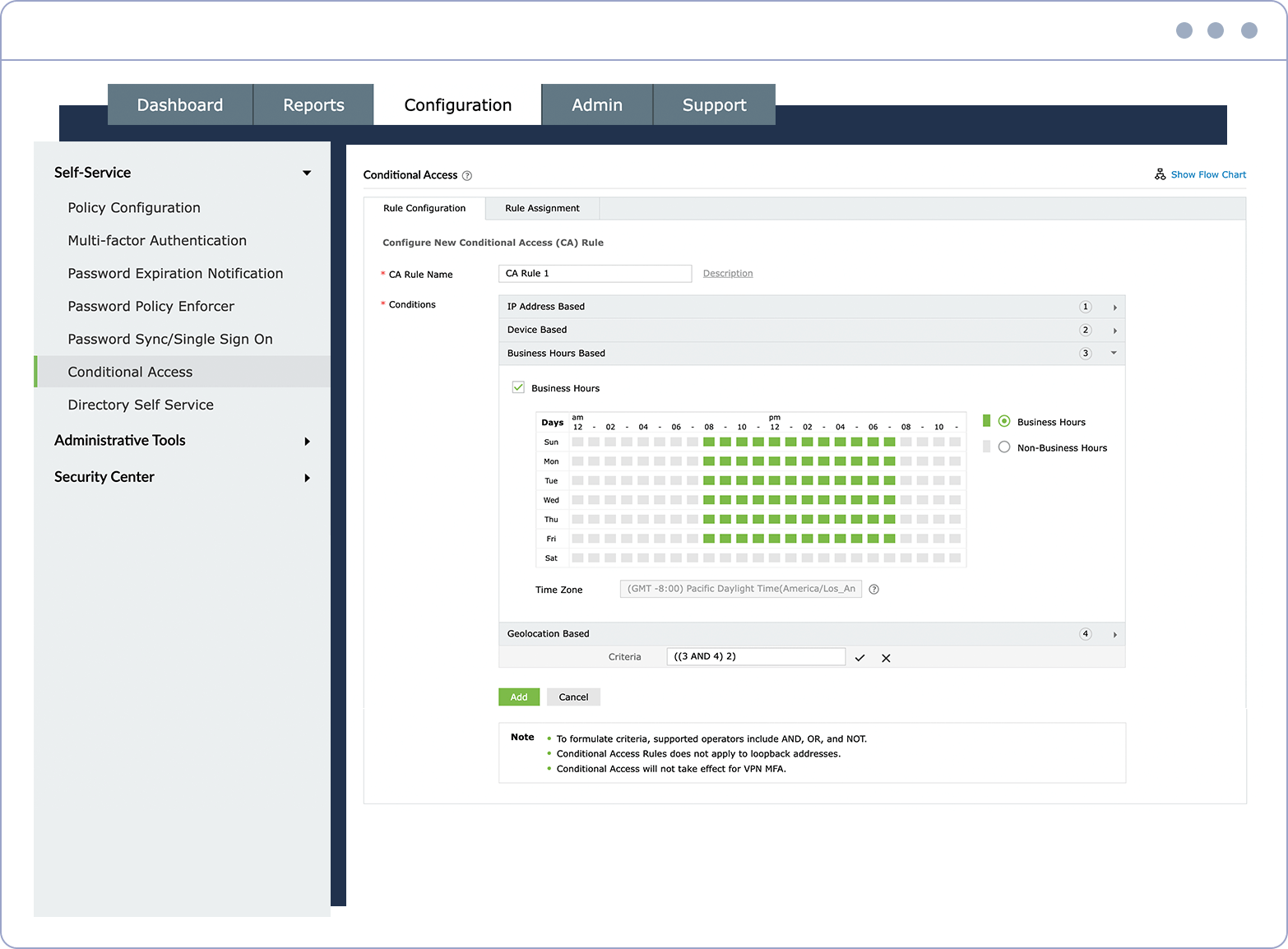

MFA conditionnelle

Affinez les règles d’accès aux ressources informatiques comme des applications et des terminaux selon le lieu d’un utilisateur, l’adresse IP, l’heure d’accès et l’appareil utilisé.

En savoir plusAuthentification sans mot de passe

Permettez la connexion sans mot de passe à des applications cloud ou sur site via la SSO.

En savoir plusFonctionnement de l’authentification adaptative dans ADSelfService Plus

Flux d’authentification adaptative

La MFA adaptative, appelée aussi MFA basée sur le risque, offre à l’utilisateur des facteurs d’authentification adaptés chaque fois qu’il se connecte selon son niveau de risque calculé en fonction de données contextuelles. Voici des exemples de données contextuelles :

- Nombre d’échecs de connexion consécutifs.

- Emplacement physique (géolocalisation) de l’utilisateur demandant l’accès.

- Type d’appareil.

- Jour de la semaine et heure du jour.

- Adresse IP.

Les facteurs d’authentification proposés à l’utilisateur reposent sur le niveau de risque calculé avec les facteurs contextuels ci-dessus. Par exemple, considérons un utilisateur en congé tentant de se connecter à sa machine de travail à une heure inhabituelle. La géolocalisation de l’utilisateur et son heure d’accès différant, il se voit automatiquement présenter d’autres facteurs d’authentification pour prouver son identité.

Parfois, lorsque les conditions de connexion de l’utilisateur sont vérifiées et aucun risque détecté, le processus MFA peut lui être évité. Sinon, si l’activité de l’utilisateur semble suspecte, il peut se voir refuser l’accès à la ressource demandée.

ADSelfService Plus offre une console conviviale enrichie.

- Accès conditionnel

- MFA fiable

- Gamme d’authentificateurs MFA

Accès conditionnel

Conditions configurables Choisissez parmi une large gamme de conditions comme l’adresse IP, les heures de bureau et la géolocalisation.

Règles personnalisables Créez vos propres règles selon la forme d’authentification adaptative effectuée.

MFA fiable

MFA personnalisable Indiquez le nombre et le type des méthodes MFA via lesquelles les utilisateurs doivent s’authentifier pour accéder aux ressources.

Actions en libre-service sécurisées Configurez la MFA pour les opérations en libre-service comme la réinitialisation de mot de passe et le déverrouillage de compte.

Terminaux sécurisés Configurez la MFA pour les terminaux comme les connexions machine, VPN, RDP et OWA.

Gamme d’authentificateurs MFA

Vaste gamme d’authentificateurs Choisissez parmi 20 facteurs d’authentification différents pour vérifier l’identité des utilisateurs.

Avantages de déployer la MFA adaptative avec ADSelfService Plus

MFA à l’échelle du réseau

Adoptez une MFA contextuelle pour les utilisateurs se connectant à des terminaux, des applications cloud et sur site un VPNs; ou OWA.

Adoption facile

Déployez une solution MFA qui utilise les sources de vérification d’identité actuelles comme Face ID, Google Authenticator ou Azure AD MFA pour faciliter l’adoption par les utilisateurs.

Aucun souci au sujet des mots de passe compromis

Rendez les mots de passe compromis inoffensifs avec un facteur d’authentification secondaire. Permettez l’ authentification sans mot de passe et résolvez ainsi tous vos problèmes de gestion des mots de passe.

Conformité réglementaire simplifiée

Aidez votre entreprise à respecter diverses normes de conformité comme NIST SP 800-63B, PCI DSS, et HIPAA.

Outre l’authentification adaptative, ADSelfService Plus offre :

Authentification unique d’entreprise

Permettez aux utilisateurs d’accéder à toutes les applications d’entreprise via un seul flux d’authentification sécurisé.

En savoir plusFacilitation du télétravail

Améliorez le télétravail avec des mises à jour d’identifiants en cache, la connexion sécurisée et la gestion des mots de passe mobiles.

Sécurité et gestion des mots de passe

Simplifiez la gestion des mots de passe avec la réinitialisation et le déverrouillage de compte en libre-service, des stratégies de mots de passe forts et des notifications d’expiration.

En savoir plus

Libre-service d’entreprise

Déléguez des mises à jour de profil et des abonnements de groupe à des utilisateurs et suivez les opérations en libre-service avec des workflows d’approbation.

Intégrations performantes

Établissez un environnement informatique efficace et sûr grâce à l’intégration à des outils SIEM, ITSM et IAM.

Zero Trust

Créez un environnement Zero Trust avec des techniques de vérification d’identité avancées et protégez vos réseaux des menaces.