I sistemi di rilevamento delle intrusioni (Intrusion Detection System, IDS) e i sistemi di prevenzione delle intrusioni (Intrusion Prevention System, IPS) sono tra i dispositivi più sofisticati in uso al momento per la sicurezza reti. Ispezionano i pacchetti di rete, bloccano quelli sospetti e avvisano gli amministratori riguardo ai tentativi di attacco. I registri di questi sistemi contengono informazioni preziose sulle minacce alla rete, con dettagli riguardo il tipo di attacco, i dispositivi presi di mira e molto altro.

Grazie a ManageEngine EventLog Analyzer, puoi monitorare i registri IDS e IPS ed estrarre le informazioni che offrono per migliorare la sicurezza della tua rete. Il monitoraggio dei dispositivi di rete è reso più semplice dalla raccolta automatica dei registri IDS/IPS, che vengono archiviati in modo centralizzato. I report predefiniti forniscono informazioni su vari aspetti della tua rete e ti aiutano a ottenere una prospettiva migliore sulle prestazioni di sicurezza complessive della tua rete. Gli avvisi istantanei ti consentono di sapere immediatamente quando viene rilevato qualcosa di sospetto. Per esempio, gli avvisi sul traffico malevolo ti informano dei tentativi di accesso alla tua rete da parte di intrusi. EventLog Analyzer ti consente anche di effettuare ricerche nei registri raccolti utilizzando numerose potenti opzioni di ricerca e archivia i registri per tutto il tempo necessario.

EventLog Analyzer offre supporti pronti all’uso per molti fornitori IDS/IPS:

EventLog Analyzer genera report di sicurezza IDS/IPS che forniscono informazioni su:

Questi report ti aiutano a comprendere a quali tipi di attacchi è più sensibile la tua rete, per quali dispositivi di rete è necessario un aumento della sicurezza, su quali fonti di traffico malevolo concentrare le attenzioni e molto altro ancora.

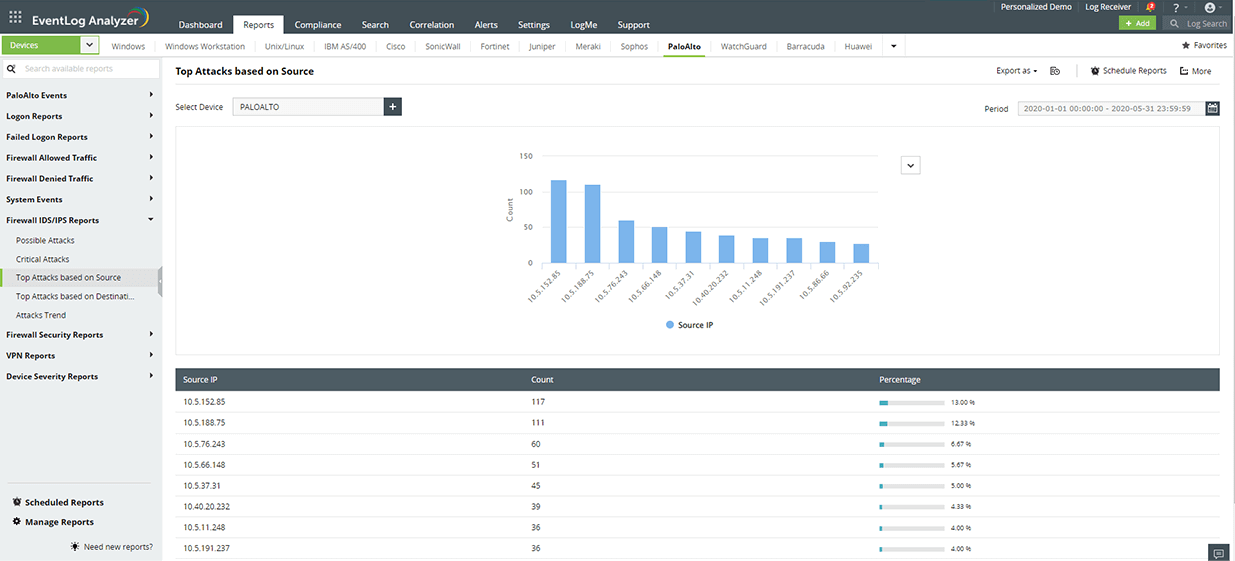

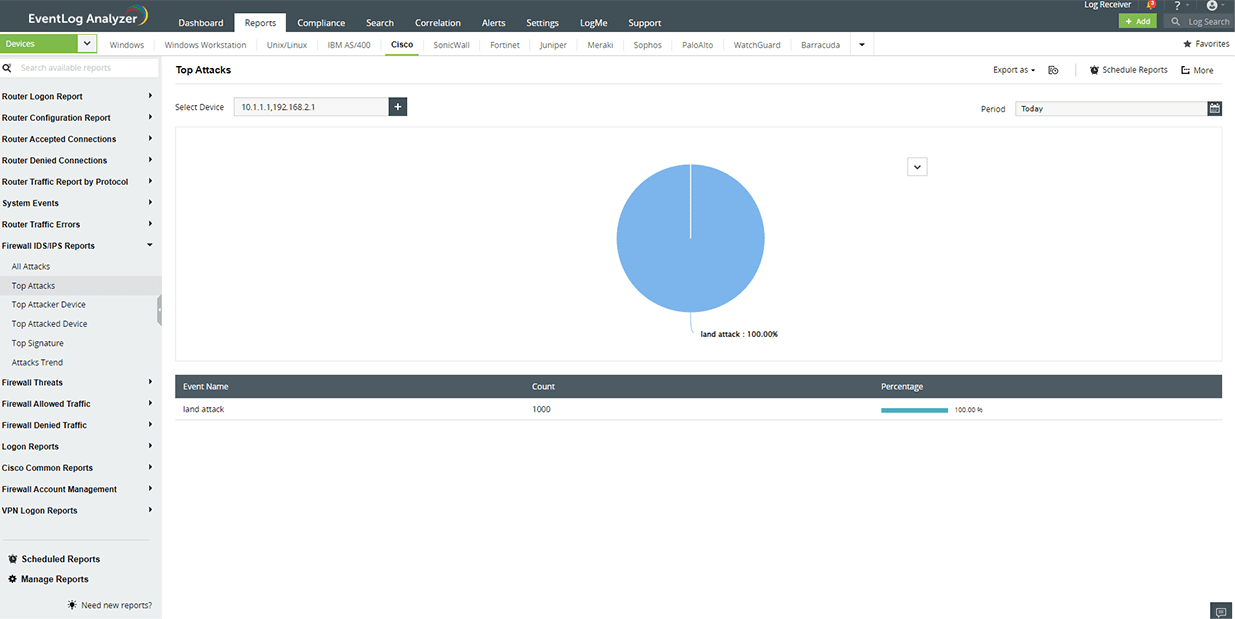

Impedisci le intrusioni di rete analizzando gli attacchi subiti dalla tua rete, classificati in base agli indirizzi di origine e destinazione.

Monitora e proteggi i dispositivi della tua rete che sono stati presi di mira più di frequente durante gli attacchi.

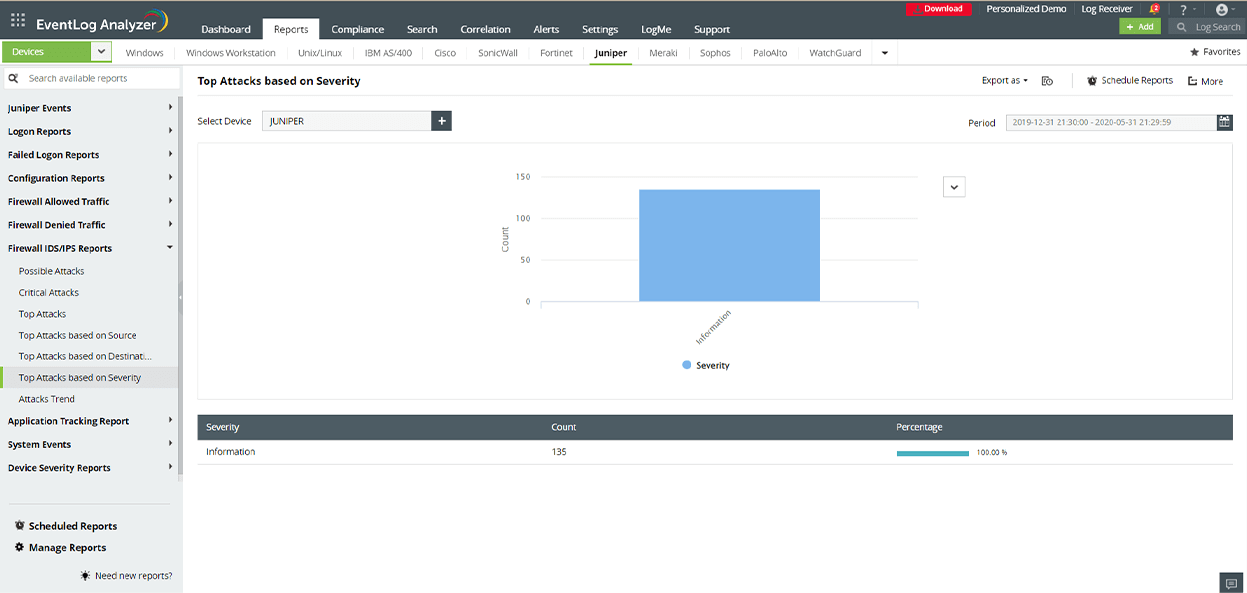

Analizza gli attacchi ai tuoi dispositivi IDS/IPS suddividendoli in categorie in base del loro stato: Emergency, Alert, Critical, Error, Warning, Notice, Information o Debug.

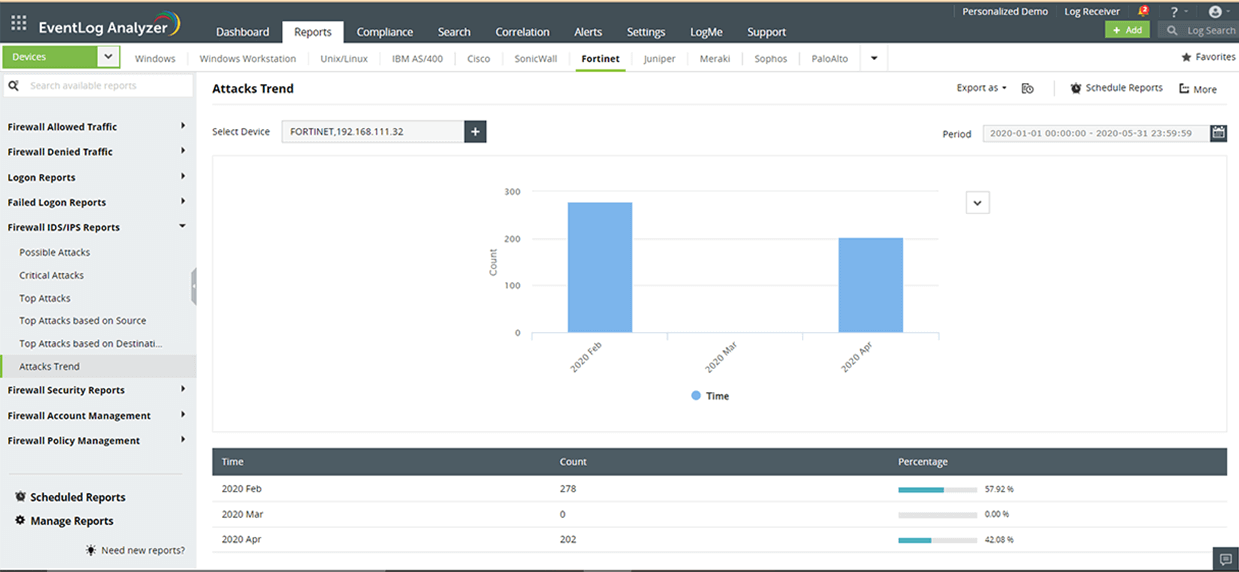

Il report delle tendenze degli attacchi ti offre una cronologia dei vari attacchi subiti in un determinato periodo di tempo.

Monitoraggio di router e switch: tieni sotto controllo e analizza il traffico, le richieste di connessione, le modifiche alle configurazioni, gli accessi e lo stato dei collegamenti dei tuoi router e switch, utilizzando report e avvisi predefiniti.

Analisi informatica forense: effettua ricerche nei registri con dati sia formattati che non elaborati, utilizzando il potente motore di ricerca di EventLog Analyzer e avvia un'analisi delle cause principali per identificare le causa degli attacchi.

Garantisci la conformità alle norme ISO 27001, HIPAA, FISMA, PCI DSS, GLBA e molte altre grazie ai report di conformità predefiniti e agli avvisi automatici delle violazioni.

Visualizza i dati dei registri raccolti da più fonti e ottieni utili approfondimenti sugli eventi di sicurezza di rete grazie ai pannelli di controllo intuitivi e ai report grafici di EventLog Analyzer.

Ottieni informazioni operative sulle attività della tua rete effettuando la raccolta, il parsing e l'analisi dei registri provenienti da un insieme eterogeneo di dispositivi all'interno della rete della tua organizzazione.

Ulteriori informazioniVisualizza informazioni importanti sulla sicurezza ottenute dai tuoi registri sotto forma di report grafici. EventLog Analyzer è dotato di oltre 1.000 report predefiniti, generati automaticamente al momento della raccolta dei registri.

Ulteriori informazioniIdentifica le attività sospette nella rete della tua organizzazione ricercando le correlazioni dei registri tra i vari dispositivi. Usa le oltre 30 regole di correlazione predefinite o creane di nuove in base alle tue esigenze grazie allo strumento di creazione delle regole di correlazione di EventLog Analyzer.

Ulteriori informazioniLimita il tempo necessario per individuare e risolvere i problemi di sicurezza grazie al sistema di rilevazione e risposta agli incidenti di EventLog Analyzer. Gestisci in modo rapido gli incidenti relativi alla sicurezza assegnando automaticamente i ticket agli amministratori di sicurezza più appropriati.

Effettua un'integrazione con i feed delle minacce sia commerciali che open source per rilevare i tentativi di interazione malevoli per la rete della tua organizzazione.

Intrusion Detection System (IDS) e Intrusion Prevention System (IPS) sono componenti di rete che monitorano il traffico della rete della tua organizzazione per individuare le attività pericolose e prevenire le violazioni.

I sistemi di rilevamento delle intrusioni (IDS) sono considerati sistemi di monitoraggio. Sono responsabili del monitoraggio e dell'analisi del traffico di rete per le minacce dannose. Quando viene rilevata un'attività sospetta, attivano un avviso per avvisare il team di sicurezza in modo che la minaccia possa essere mitigata immediatamente. I sistemi di rilevamento delle intrusioni possono essere implementati in due modi diversi: sistemi di rilevamento delle intrusioni basati su host e sistemi di rilevamento delle intrusioni basati sulla rete.

I sistemi di prevenzione delle intrusioni (IPS) sono di natura proattiva e sono spesso indicati come sistemi di controllo. Monitorano il traffico di rete e quando viene rilevata un'attività anomala, avvisano gli amministratori della sicurezza e rimediano alla minaccia attraverso azioni automatizzate come il blocco di quella particolare fonte dannosa o la modifica del firewall per fermare attacchi simili in futuro.