I protocolli di rete sono un insieme di regole, convenzioni e strutture di dati che definiscono il modo in cui i dispositivi si trasmettono i dati in rete. In altre parole, i protocolli di rete possono essere equiparati ai linguaggi che due dispositivi devono comprendere per comunicare le informazioni senza interruzioni, indipendentemente dalle loro differenze infrastrutturali e di progettazione.

Per comprendere le sfumature caratteristiche dei protocolli di rete, è indispensabile conoscere innanzitutto il modello Open Systems Interconnection (OSI). Considerato il modello architettonico principale per le comunicazioni in Internet, la maggior parte dei protocolli di rete utilizzati oggi si basa strutturalmente sul modello OSI.

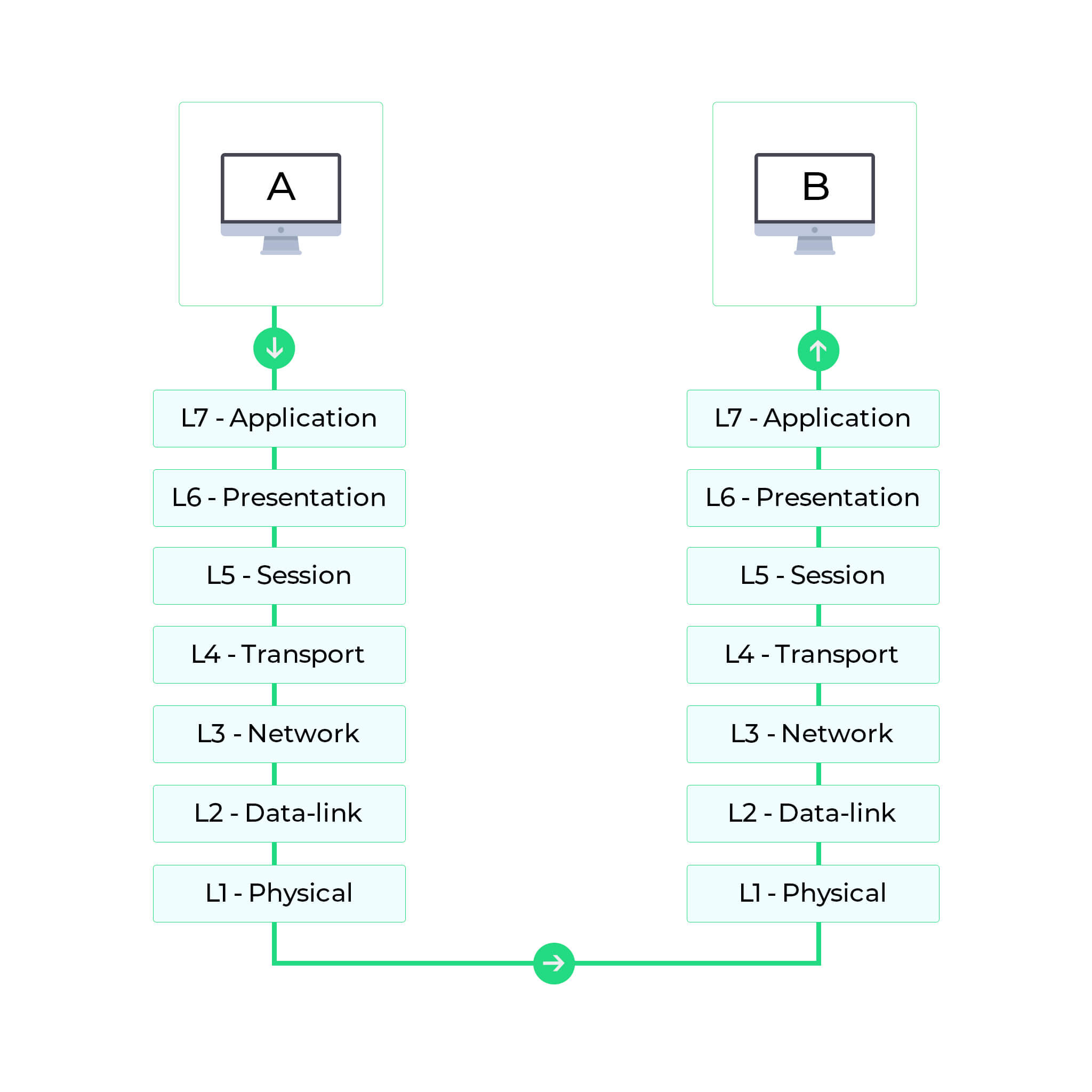

Il modello OSI suddivide il processo di comunicazione tra due dispositivi di rete in 7 livelli. A ciascuno di questi 7 livelli viene assegnato un compito o un gruppo di compiti. Tutti i livelli sono autonomi e i compiti ad essi assegnati possono essere eseguiti in modo indipendente.

A questo proposito, ecco una rappresentazione del processo di comunicazione tra due dispositivi di rete secondo il modello OSI:

I sette livelli del modello OSI possono essere suddivisi in due gruppi: livelli superiori, che comprendono i livelli 7, 6 e 5, e livelli inferiori, che comprendono i livelli 4, 3, 2 e 1. I livelli superiori si occupano delle applicazioni, mentre quelli inferiori del trasporto dei dati.

Il protocollo di rete divide il processo di comunicazione in compiti specifici per ogni livello del modello OSI. Uno o più protocolli di rete svolgono la loro funzione in ogni livello dello scambio di comunicazioni.

Di seguito sono riportate le descrizioni dettagliate del funzionamento del protocollo di rete di un computer per ogni livello del modello OSI:

| Livello 7: Protocolli di rete di livello applicativo |

|

| Livello 6: Protocolli di rete del livello di presentazione |

|

| Livello 5: Protocolli di rete del livello di sessione |

|

| Livello 4: Protocolli di rete del livello di trasporto |

|

| Livello 3: Protocolli di rete del livello di rete |

|

| Livello 2: Protocolli di rete del livello di collegamento dati |

|

| Livello 1: Protocolli di rete del livello fisico |

|

Sebbene alcuni sostengano che il modello OSI sia ormai obsoleto e meno rilevante rispetto al modello di rete Transmission Control Protocol (TCP)/IP, ancora oggi si fa riferimento al modello OSI, poiché la sua struttura aiuta a impostare le analisi dei protocolli e a confrontare le varie tecnologie.

Ora che si conosce il funzionamento del modello OSI, si può passare direttamente alla classificazione dei protocolli. Di seguito sono elencati alcuni dei principali protocolli utilizzati nella comunicazione di rete.

Il DHCP è un protocollo di comunicazione che consente agli amministratori di rete di automatizzare l'assegnazione degli indirizzi IP in una rete. In una rete IP, ogni dispositivo che si connette a Internet deve disporre di un IP univoco. Il DHCP consente agli amministratori di rete di distribuire gli indirizzi IP da un punto centrale e di inviare automaticamente un nuovo indirizzo IP quando un dispositivo si collega da un punto diverso della rete. DHCP utilizza il modello client-server.

Vantaggi dell'utilizzo di DHCP

Svantaggi dell'utilizzo di DHCP

Il protocollo DNS aiuta a tradurre o a mappare i nomi degli host in indirizzi IP. Il DNS funziona secondo un modello client-server e utilizza un database distribuito su una gerarchia di server di nomi.

Gli host vengono identificati in base ai loro indirizzi IP, ma memorizzare un indirizzo IP è difficile a causa della sua complessità. Anche gli IP sono dinamici, il che rende ancora più necessaria la mappatura dei nomi di dominio agli indirizzi IP. Il DNS aiuta a risolvere questo problema convertendo i nomi di dominio dei siti web in indirizzi IP numerici.

Vantaggi

Svantaggi

Il File Transfer Protocol consente la condivisione di file tra host, sia locali che remoti, e si basa sul protocollo TCP. Per il trasferimento dei file, FTP crea due connessioni TCP: controllo e connessione dati. La connessione di controllo viene utilizzata per trasferire informazioni di controllo come password, comandi per il recupero e l'archiviazione dei file e così via, mentre la connessione dati viene utilizzata per trasferire il file vero e proprio. Entrambe le connessioni funzionano in parallelo durante l'intero processo di trasferimento dei file.

Vantaggi

Svantaggi

HTTP è un protocollo di livello applicativo utilizzato per sistemi informativi distribuiti, collaborativi e ipermediali. Funziona secondo un modello client-server, in cui il browser web funge da client. Dati come testo, immagini e altri file multimediali vengono condivisi sul World Wide Web tramite HTTP. Essendo un protocollo di tipo richiesta e risposta, il client invia una richiesta al server, che viene poi elaborata dal server prima di inviare una risposta al client.

HTTP è un protocollo stateless, ovvero il client e il server si conoscono solo quando la connessione tra loro è intatta. Dopodiché, sia il client che il server si dimenticano dell'esistenza dell'altro. Per questo motivo, il client e il server non possono conservare le informazioni tra una richiesta e l'altra.

Vantaggi

Svantaggi

IMAP è un protocollo di posta elettronica che consente agli utenti finali di accedere e manipolare i messaggi archiviati su un server di posta dal proprio client di posta elettronica come se fossero presenti in locale sul proprio dispositivo remoto. IMAP è basato su un modello client-server e consente a più client di accedere contemporaneamente ai messaggi di un server di posta comune. IMAP include operazioni per la creazione, l'eliminazione e la ridenominazione delle caselle di posta; controllare la presenza di nuovi messaggi; rimuovere definitivamente i messaggi; impostare e rimuovere i flag; e molto altro ancora. La versione attuale di IMAP è la versione 4 revision 1.

Vantaggi

Svantaggi

Il Post Office Protocol è anche un protocollo di posta elettronica. Utilizzando questo protocollo, l'utente finale può scaricare le e-mail dal server di posta al proprio client di posta elettronica. Una volta scaricate in locale, le e-mail possono essere lette senza una connessione a Internet. Inoltre, una volta spostate localmente, le e-mail vengono eliminate dal server di posta, liberando spazio. POP3 non è progettato per eseguire manipolazioni estese dei messaggi sul server di posta, a differenza di IMAP4. POP3 è l'ultima versione del Post Office Protocol.

Vantaggi

Svantaggi

SMTP è un protocollo progettato per trasferire la posta elettronica in modo affidabile ed efficiente. SMTP è un protocollo push ed è usato per inviare le e-mail, mentre POP e IMAP sono usati per recuperare le e-mail dal lato utente finale. SMTP trasferisce le e-mail tra i sistemi e notifica le e-mail in arrivo. Utilizzando SMTP, un client può trasferire un'e-mail a un altro client sulla stessa rete o su un'altra rete attraverso un accesso relay o gateway disponibile per entrambe le reti.

Vantaggi

Svantaggi

Telnet è un protocollo di livello applicativo che consente all'utente di comunicare con un dispositivo remoto. Sul computer dell'utente è installato un client Telnet che accede all'interfaccia della riga di comando di un altro computer remoto che esegue un programma server Telnet.

Telnet è utilizzato soprattutto dagli amministratori di rete per accedere e gestire i dispositivi remoti. Per accedere a un dispositivo remoto, un amministratore di rete deve inserire l'IP o il nome dell'host del dispositivo remoto, dopodiché gli verrà presentato un terminale virtuale in grado di interagire con l'host.

Vantaggi

Svantaggi

SNMP è un protocollo di livello applicativo utilizzato per gestire nodi, come server, workstation, router, switch e così via, su una rete IP. SNMP consente agli amministratori di rete di monitorare le prestazioni della rete, identificare i problemi e risolverli. Il protocollo SNMP è composto da tre componenti: un dispositivo gestito, un agente SNMP e un gestore SNMP.

L'agente SNMP risiede sul dispositivo gestito. L'agente è un modulo software che ha una conoscenza locale delle informazioni di gestione e le traduce in una forma compatibile per il gestore SNMP. Il gestore SNMP presenta i dati ottenuti dall'agente SNMP, aiutando gli amministratori di rete a gestire efficacemente i nodi.

Attualmente esistono tre versioni di SNMP: SNMP v1, SNMP v2 e SNMP v3. Le versioni 1 e 2 hanno molte caratteristiche in comune, ma SNMP v2 offre dei miglioramenti come operazioni di protocollo aggiuntive. La versione 3 di SNMP (SNMP v3) ha introdotto delle funzionalità di sicurezza e di configurazione remota rispetto alle versioni precedenti.

Il Lightweight Presentation Protocol aiuta a fornire un supporto ottimizzato per i servizi applicativi OSI nelle reti che utilizzano i protocolli TCP/IP per alcuni ambienti limitati. LPP è stato progettato per una particolare classe di applicazioni OSI, ovvero quelle entità il cui contesto applicativo contiene solo un Association Control Service Element (ACSE) e un Remote Operations Service Element (ROSE). LPP non è applicabile alle entità il cui contesto applicativo è più ampio, ossia contiene un elemento di servizio di trasferimento affidabile.

RPC è un protocollo per richiedere un servizio a un programma in un computer remoto attraverso una rete e può essere utilizzato senza dover comprendere le tecnologie di rete sottostanti. RPC utilizza TCP o UDP per trasportare i messaggi tra i programmi comunicanti. Anche RPC utilizza il modello client-server. Il programma richiedente è il client e il programma che fornisce il servizio è il server.

Vantaggi

Svantaggi

Il TCP è un protocollo di livello di trasporto che fornisce un servizio affidabile di consegna di flussi e di connessione virtuale alle applicazioni attraverso l'uso di riconoscimenti in sequenza. Il TCP è un protocollo orientato alla connessione, in quanto richiede che venga stabilita una connessione tra le applicazioni prima del trasferimento dei dati. Attraverso il controllo del flusso e la conferma dei dati, il TCP fornisce un ampio controllo degli errori. Il TCP garantisce la sequenzialità dei dati, il che significa che i pacchetti di dati arrivano in ordine all'estremità ricevente. Con TCP è possibile anche la ritrasmissione dei pacchetti di dati persi.

Vantaggi

Svantaggi

UDP è un protocollo di livello di trasporto senza connessione che fornisce un servizio di messaggi semplice, ma inaffidabile. A differenza di TCP, UDP non aggiunge funzioni di affidabilità, controllo del flusso o recupero degli errori. UDP è utile in situazioni in cui i meccanismi di affidabilità del TCP non sono necessari. La ritrasmissione di pacchetti di dati persi non è possibile con UDP.

Vantaggi

Svantaggi

IPv4 è un protocollo del livello rete che contiene informazioni sull'indirizzo e di controllo, che aiutano i pacchetti a essere instradati in una rete. IP lavora in tandem con TCP per distribuire i pacchetti di dati attraverso la rete. Nell'ambito dell'IP, a ogni host viene assegnato un indirizzo a 32 bit composto da due parti principali: il numero di rete e il numero di host. Il numero di rete identifica una rete ed è assegnato da Internet, mentre il numero di host identifica un host sulla rete ed è assegnato da un amministratore di rete. L'IP è responsabile solo della consegna dei pacchetti, mentre il TCP li ordina correttamente.

Vantaggi

Svantaggi

L'IPv6 è l'ultima versione dell'Internet Protocol, un protocollo di livello di rete che possiede informazioni sull'indirizzo e di controllo per consentire l'instradamento dei pacchetti nella rete. L'IPv6 è stato creato per far fronte alle problematiche dell'IPv4. Aumenta la dimensione dell'indirizzo IP da 32 a 128 bit per supportare più livelli di indirizzamento.

Vantaggi

Svantaggi

ICMP è un protocollo di supporto del livello di rete utilizzato dai dispositivi di rete per inviare messaggi di errore e informazioni operative. I messaggi ICMP consegnati in pacchetti IP sono utilizzati per messaggi fuori banda relativi al funzionamento o al malfunzionamento della rete. ICMP viene utilizzato per annunciare errori di rete, congestioni e timeout e per aiutare nella risoluzione dei problemi.

Vantaggi

Svantaggi

L'Address Resolution Protocol aiuta a mappare gli indirizzi IP con gli indirizzi fisici dei computer (o con un indirizzo MAC per Ethernet) riconosciuti nella rete locale. Una tabella chiamata ARP cache viene utilizzata per mantenere una correlazione tra ogni indirizzo IP e il corrispondente indirizzo MAC. ARP offre le regole per effettuare queste correlazioni e aiuta a convertire gli indirizzi in entrambe le direzioni.

Vantaggi

Svantaggi

SLIP è utilizzato per le connessioni seriali point-to-point utilizzando il protocollo TCP/IP. SLIP viene utilizzato su collegamenti seriali dedicati e talvolta per scopi dial-up. SLIP è utile per consentire a un insieme di host e router di comunicare tra loro; ad esempio, host-host, host-router e router-router sono tutte configurazioni di rete SLIP comuni. SLIP è solo un protocollo di framing dei pacchetti: Definisce una sequenza di caratteri che forma i pacchetti IP su una linea seriale. Non fornisce indirizzamento, identificazione del tipo di pacchetto, rilevamento o correzione degli errori o meccanismi di compressione.

Vantaggi

Svantaggi

ManageEngine OpManager è uno strumento completo per il monitoraggio della rete che controlla l'integrità, le prestazioni e la disponibilità di tutti i dispositivi di rete in una rete IP, fin dall'inizio. OpManager utilizza per funzionare la maggior parte dei protocolli sopra elencati, consentendo all'utente di avere un controllo completo sui dispositivi di rete. Per saperne di più su OpManager, registrati per una demo gratuita o scarica una prova gratuita.