Monitoreo de cambios en Active Directory

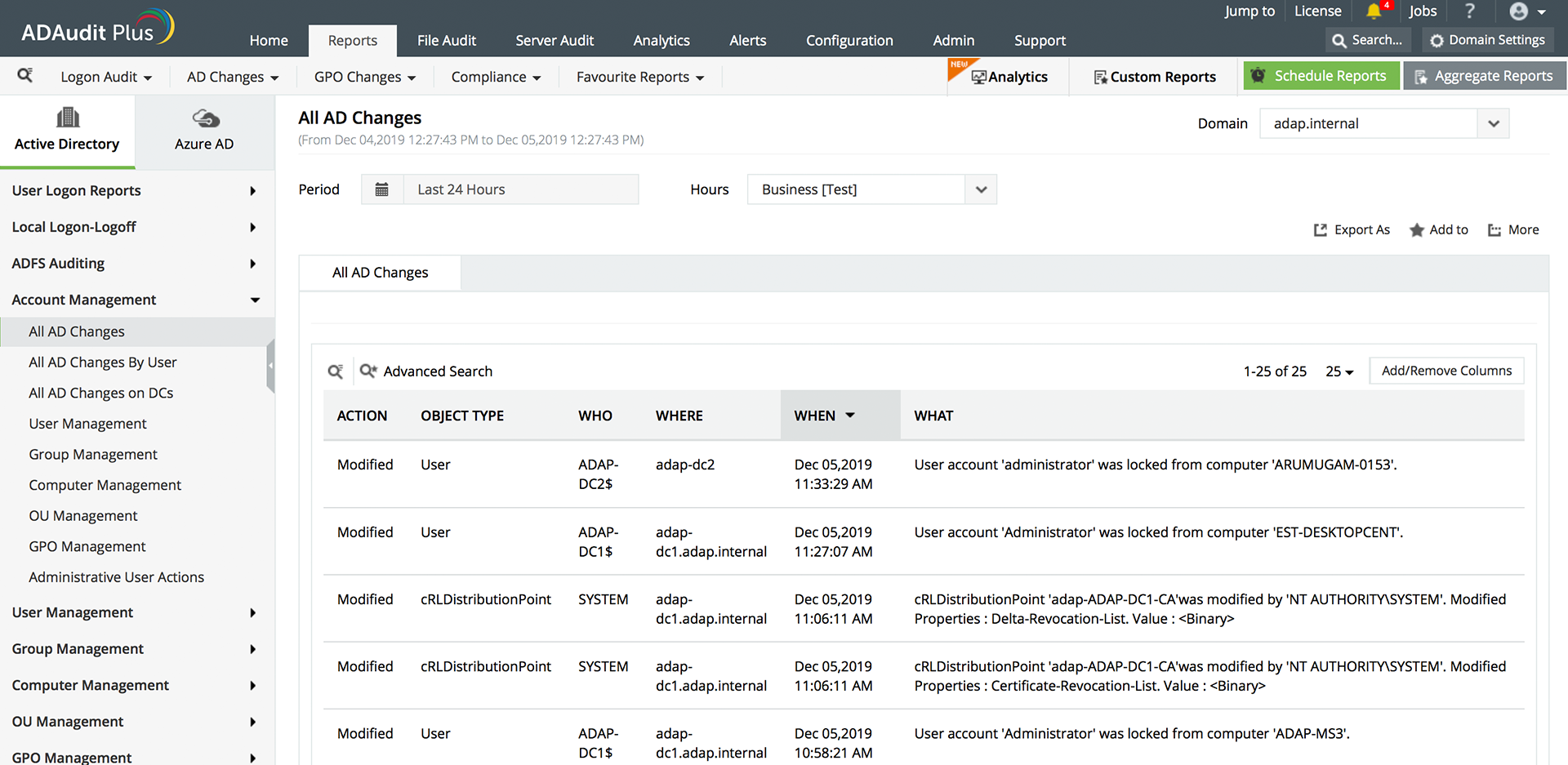

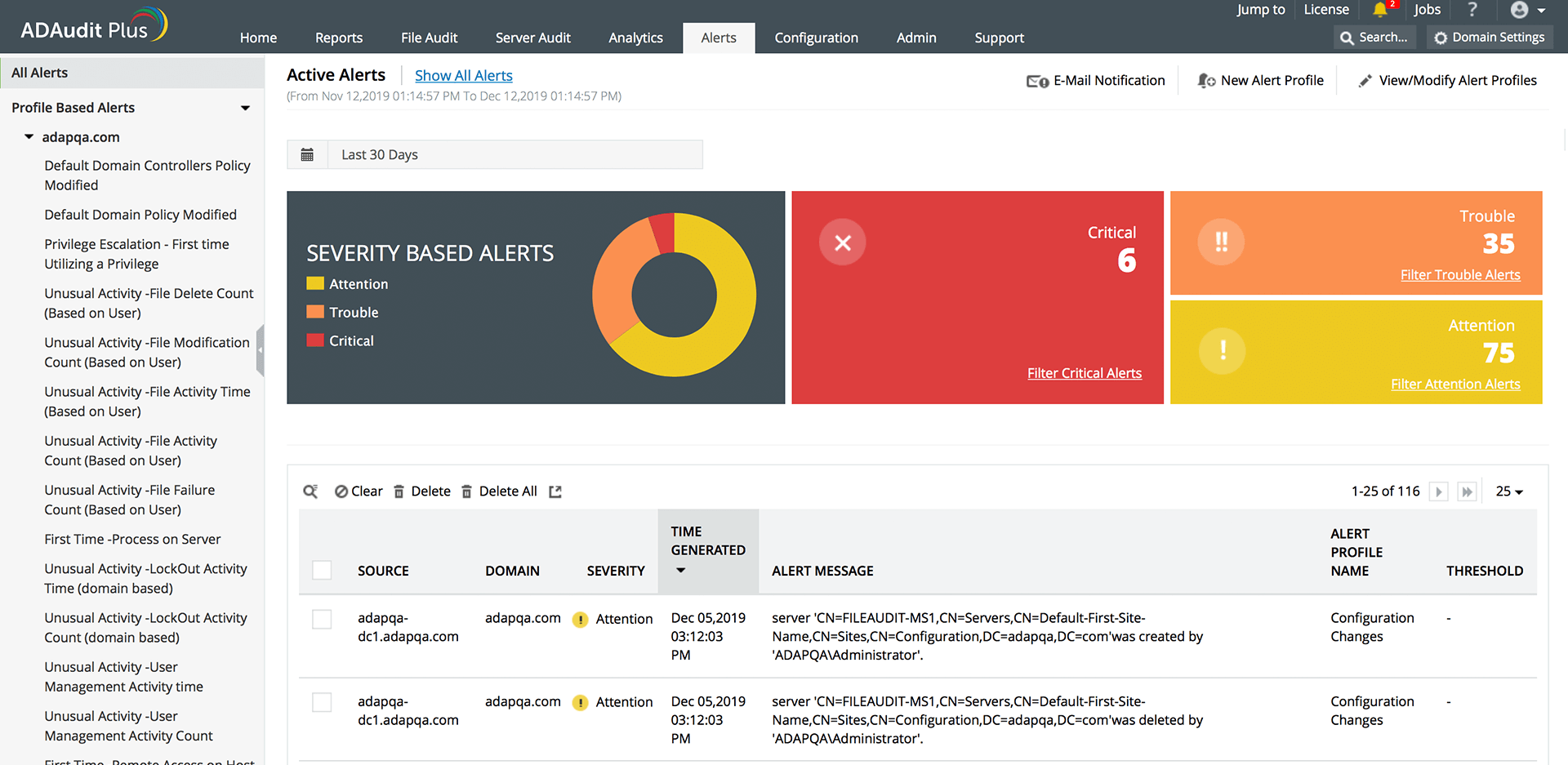

Controle y registre de forma proactiva cualquier cambio realizado en Active Directory (AD), incluyendo los efectuados en sus usuarios, equipos, grupos, OU, GPO, esquema, sitios, configuración, roles de FSMO y más.

Realice un seguimiento al instante de los cambios realizados en Active Directory con ADAudit Plus

Detecte los cambios en las cuentas de usuario

Monitoree y genere informes sobre las modificaciones críticas de las cuentas de usuario, como la creación de varios de ellos con una contraseña que nunca caduca o los eventos de cambio de nombre de usuario, junto con sus valores antiguos y nuevos.

Audite los cambios en el ajuste de GPO

Monitoree en tiempo real las modificaciones críticas en el ajuste del Objeto de Directiva de Grupo (GPO), como la política de contraseñas, la política de bloqueo de cuentas, los ajustes de asignación de derechos de usuario, las plantillas administrativas, etc.

Controle los cambios y restablecimientos de contraseña

Evite las principales brechas de seguridad monitoreando de cerca los intentos de establecimiento y restablecimiento de contraseña para todas sus cuentas de usuario críticas en tiempo real.

Documente el historial de cambios de objetos de AD

Obtenga visibilidad instantánea de los cambios realizados en sus objetos de AD, como equipos, grupos, unidades organizativas (OU), GPO, DNS, instancias de bloqueo de cuentas con sus fuentes, etc. en tiempo real.

Aumente la seguridad y la visibilidad con el informador de cambios de Active Directory

Supervise los cambios de permisos críticos

Reciba notificaciones de los cambios repentinos de permisos en los objetos de AD, incluyendo usuarios, grupos, OU, equipos, contenedores y más, junto con los permisos antiguos y nuevos para realizar un análisis eficaz.

Garantice el principio del mínimo privilegio

Audite y localice a los usuarios añadidos a los grupos de seguridad de alto privilegio, y reduzca proactivamente el riesgo de que los actores maliciosos obtengan acceso a sus recursos vitales.

Analice los cambios de configuración de AD

Detecte y responda oportunamente a los cambios repentinos e involuntarios en el esquema de AD, los roles de operación de maestro único flexible (FSMO) o los cambios de configuración que podrían indicar la presencia de un agente interno malicioso.

Inteligencia de cambios de Azure AD

Audite y reciba notificaciones de todos los cambios críticos en sus entornos de Active Directory, ya sea on-premise o en la nube, junto con los detalles de quién, qué, cuándo y dónde.

Monitoree y alerte sobre los cambios injustificados en los siguientes objetos mediante el control de cambios de AD:

- Usuarios

- Equipos

- Grupos

- OU

- GPOs

- Esquema de AD

- Contenedor

- Contacto

- Espacio de nombre del DFS

- Objetos de PSO

- Roles de FSMO

- Sitios, y más

Pruebe gratis la herramienta de monitoreo de cambios de AD en tiempo real de ADAudit Plus

Obtener una prueba gratuitaprueba completamente funcional de 30 días

Otras soluciones que ofrece ADAudit Plus

Auditor de Active Directory

Obtenga informes y alertas al instante sobre los cambios en los objetos de AD, incluidos los usuarios, los grupos, las OU y los GPO, entre otros.

Herramienta de bloqueo de cuentas

Detecte y diagnostique más rápidamente los bloqueos de cuentas de AD identificando su causa raíz.

Monitoreo de inicios de sesión

Monitoree, controle y genere informes sobre los intentos de inicio de sesión exitosos y fallidos en tiempo real.

Auditoría de Azure AD

Monitoree y controle todos los inicios de sesión y eventos de Azure Active Directory en entornos de nube o híbridos.

Auditoría de cambios de GPO

Audite y genere informes sobre qué configuración de GPO se ha modificado con los valores anteriores y posteriores, todo ello en tiempo real.

Monitoreo de usuarios privilegiados

Monitoree y genere informes sobre las acciones críticas realizadas por los administradores o las cuentas y grupos privilegiados.

Auditoría del servidor de archivos

Audite todos los accesos a archivos en servidores de archivos Windows, failover clusters, NetApp y entornos EMC.

Auditoría de los permisos de archivos

Audite todos los cambios en los permisos de archivos y carpetas. Conozca quién hizo esos cambios, cuándo y desde dónde.

Monitoreo de la integridad de los archivos

Monitoree y alerte sobre los accesos o modificaciones injustificadas de los archivos con la auditoría de cambios en tiempo real.

Monitoreo de los cambios en archivos

Obtenga visibilidad instantánea de todas las modificaciones e intentos de acceso fallidos a sus archivos críticos.

Requisitos de cumplimiento

Genere informes de cumplimiento out-of-the-box para regulaciones como HIPAA, PCI DSS, GDPR y más.

Análisis forense

Investigue los incidentes de seguridad más rápido con los datos de auditoría precisos y accionables.

Auditoría del servidor de Windows

Audite y monitoree todas las actividades del usuario en el entorno de Windows Server en tiempo real.

Auditoría de dispositivos extraíbles

Monitoree el uso de los dispositivos de almacenamiento extraíbles, como USB, y genere informes sobre sus actividades de archivos.

Monitoreo de impresoras

Monitoree el uso de la impresora para determinar quién imprimió qué archivos críticos en la red Windows.

Auditoría de ADFS

Monitoree y genere informes de los intentos de autenticación de ADFS exitosos y fallidos en tiempo real.

Auditoría del seguimiento de procesos

Supervise los eventos de creación y terminación de procesos críticos con detalles sobre quién lo inició y cuándo.

Monitoreo de la integridad de los archivos

Monitoree y alerte sobre los accesos o modificaciones injustificadas de los archivos con la auditoría de cambios en tiempo real.

Auditoría de estaciones de trabajo

Audite, alerte y genere informes sobre las actividades críticas de los usuarios en las estaciones de trabajo en tiempo real.

Monitoreo de inicios y cierres de sesión

Monitoree y supervise las actividades de inicio y cierre de sesión de todos los usuarios para detectar aquellas que sean anómalas.

Monitoreo de la integridad de los archivos

Garantice la integridad de los archivos controlando los cambios realizados en el sistema, archivos de programa y mucho más.

Monitoreo del historial de inicio de sesión del usuario

Supervise, registre y mantenga una pista de auditoría con detalles del historial de inicio de sesión de todos los usuarios.

Auditoría del seguimiento de procesos

Supervise los eventos de creación y terminación de procesos críticos con detalles sobre quién lo inició y cuándo.

Software de control del tiempo del empleado

Mida la productividad de sus empleados haciendo un seguimiento del tiempo de inactividad y las horas que realmente trabajan.