Principle Of Least Privilege (POLP) - Principio de Mínimo Privilegio

Para construir un entorno de TI robusto y seguro, es esencial establecer unos cimientos basados en principios básicos de seguridad. Según Forrester, 80% de las brechas de seguridad están relacionadas con las credenciales de cuentas privilegiadas. Con lo mucho que está en juego, se ha vuelto crucial adoptar un principio de seguridad para prevenir estos ataques. El principio del mínimo privilegio (POLP) es uno de esos conceptos que, cuando se aplica correctamente, puede minimizar considerablemente la superficie de ataque.

¿Qué es el principio del mínimo privilegio (POLP)?

El principio del mínimo privilegio se refiere al concepto de reducir los privilegios de toda la empresa al mínimo necesario para realizar el trabajo de una entidad. No solo afecta a los usuarios, sino también a los sistemas, procesos, aplicaciones, servicios y otros dispositivos.

¿Por qué es necesario el principio del mínimo privilegio?

Normalmente, los privilegios se asignan a los usuarios en función de su rol, departamento, posición jerárquica, etc. Aunque se trata de una práctica habitual, puede estar perjudicando más de lo que creemos. Según un estudio, el 99 por ciento de los privilegios de los usuarios no se utilizan y suponen un riesgo potencial para la red. Además de ser estrictas a la hora de conceder privilegios, las autoridades deben conocer a fondo la empresa, los empleados y los requisitos de su trabajo antes de asignar el acceso a los privilegios.

¿Cómo implementar el principio del mínimo privilegio (POLP) en una organización?

Tras cuantificar y cualificar las necesidades de cada empleado, el POLP recomienda convertir la mayoría de las cuentas de usuario en cuentas "estándar" o de "usuario con mínimos privilegios". Estas cuentas de usuario con mínimos privilegios solo tendrán los privilegios necesarios para realizar las actividades diarias críticas para el negocio, sin acceso para administrar otros recursos de la red. Así es cómo una organización puede implementar el POLP:

- El primer paso para establecer el principio del mínimo privilegio sería identificar dónde se han distribuido excesivamente los privilegios.

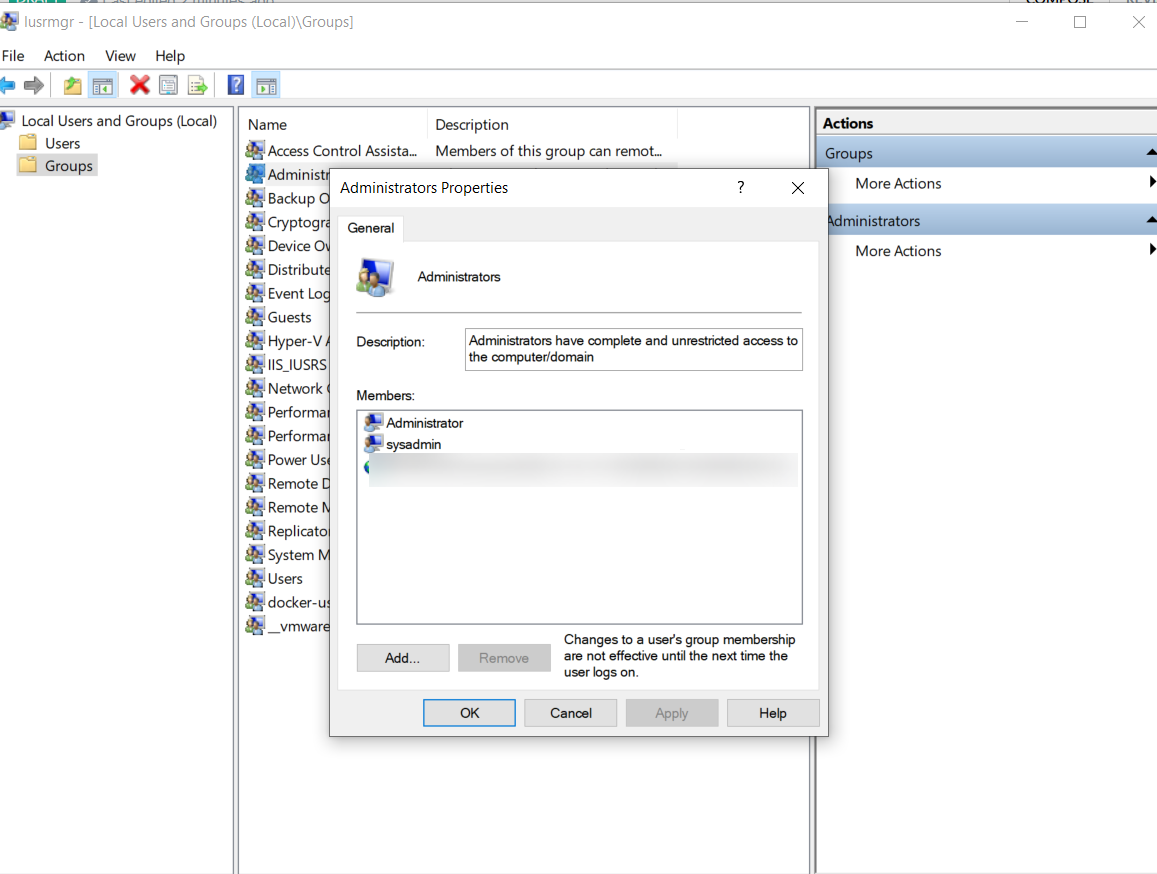

- Se deben descubrir todas las cuentas de administrador local y de dominio que existan en una red. La organización debe validar su existencia analizando cuidadosamente las necesidades de los usuarios que las manejan. Las cuentas de administrador innecesarias se deben eliminar al instante para garantizar que los usuarios no tengan más privilegios de los necesarios.

- Las cuentas de administrador de dominio poseen derechos de administrador sobre todos los endpoints del dominio. Las organizaciones deben ser cautelosas al añadir usuarios a este grupo, y deben eliminar estrictamente a cualquiera que no requiera un control total.

- Las cuentas de administrador local tienen autoridad total sobre el computador en el que existen. Al ser el tipo de privilegio más explotado, las organizaciones deben ser rigurosas al gestionarlas. Eliminar todas las cuentas de administrador locales innecesarias es la parte más crucial para establecer el POLP.

Las cuentas de usuario locales creadas y añadidas al grupo de administradores en un computador se consideran cuentas de administrador local. Los privilegios se pueden revocar bien moviéndolas manualmente al grupo de usuarios estándar o bien implementando scripts para ello.

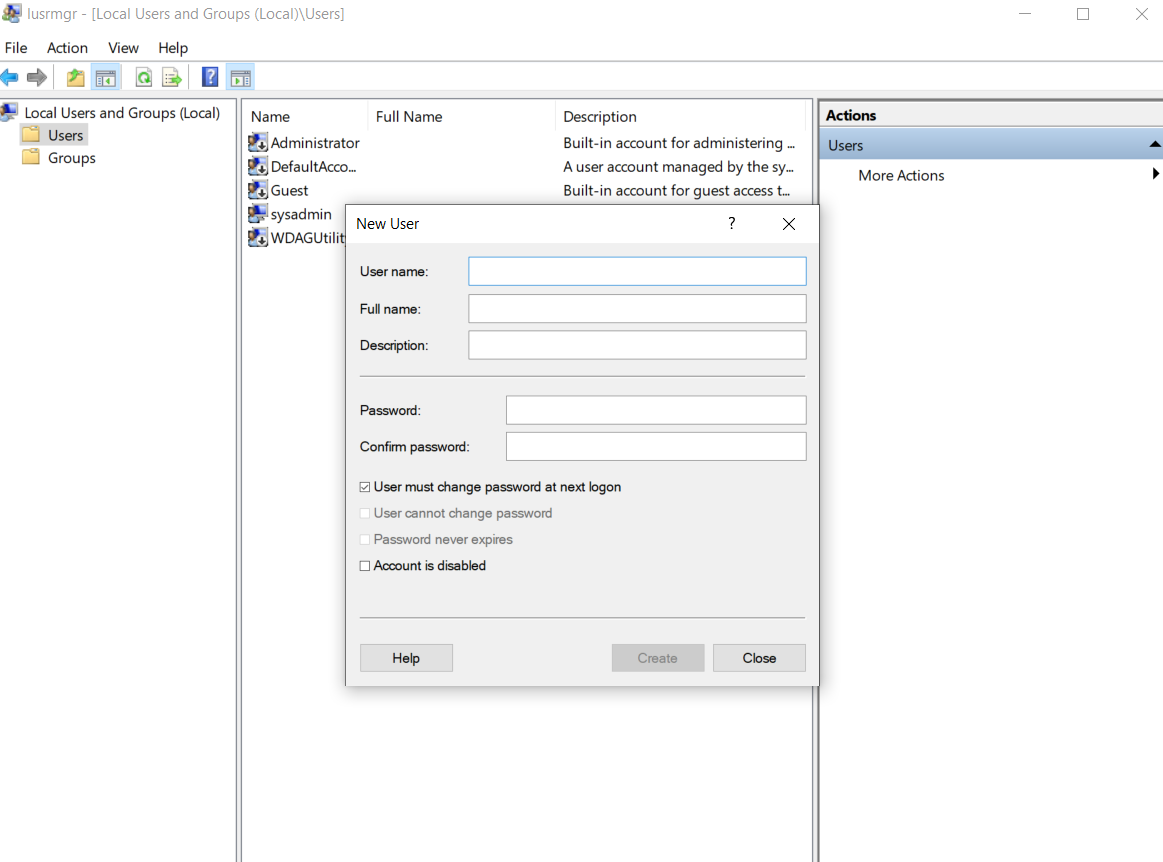

Para eliminar manualmente las cuentas de administrador innecesarias:

Edite los usuarios y grupos locales

Identifique y elimine las cuentas innecesarias del grupo de administradores y añádalas en su lugar al grupo de usuarios estándar.

- Sin embargo, localizar y gestionar las cuentas de administrador local puede resultar laborioso, ya que se pueden crear y ocultar varias cuentas de este tipo en cada computador. En su lugar, las organizaciones pueden emplear herramientas capaces de descubrir y eliminar estas cuentas de toda la red, a través de una única consola.

Al eliminar estas cuentas de administrador, todos los empleados se quedarán solo con los privilegios mínimos que necesitan para realizar sus funciones. Sin embargo, no es tan sencillo. Aunque es una gran ventaja para la postura de seguridad de una organización, el principio del mínimo privilegio tiene sus contratiempos.

Implemente el control de mínimo privilegio sin comprometer la productividad

Muchas empresas tienen problemas al establecer el POLP debido a las consecuencias que puede tener en la productividad. Tener solo cuentas de administrador limitadas puede mejorar la seguridad, pero ¿qué ocurre cuando las cuentas de usuarios estándar requieren privilegios de nivel de administrador para tareas críticas de última hora? Bien hay que proporcionarles credenciales de administrador privilegiado o bien hay que añadirlas de nuevo al grupo de administradores.

Además de ser inconveniente y llevar mucho tiempo, re-elevar estas cuentas privilegiadas puede suponer importantes amenazas para la seguridad, ya que rara vez se revocan una vez cumplidos esos requisitos. Para garantizar la productividad sin comprometer la seguridad, se puede establecer el POLP limitando la elevación de privilegios.

En este enfoque, en lugar de elevar la cuenta de todo el usuario, a los usuarios estándar solo se les concederán los privilegios elevados que necesiten, bajo demanda. Los privilegios otorgados y el comportamiento asociado de los usuarios se deben monitorear adecuadamente. Una vez cumplido el requisito, los privilegios se revocarán automáticamente.

¿Qué es la acumulación de privilegios innecesarios?

Si los privilegios no se revocan una vez satisfecha la demanda, los usuarios podrían acumular privilegios innecesarios para sus actividades cotidianas. A esta acumulación de privilegios innecesarios también se le conoce como "privilege creep", y se debe eliminar por completo, ya que los ataques de malware dirigidos a estas cuentas pueden afectar a toda la empresa.

Ventajas del principio del mínimo privilegio (POLP)

- Las vulnerabilidades de las aplicaciones se han vuelto casi tan omnipresentes como las propias aplicaciones. Incluso con el parcheo de software, siguen produciéndose exploits. Sin embargo, dado que más del 80% de las vulnerabilidades de los parches en los sistemas operativos requieren privilegios de administrador para que la explotación sea exitosa, reducir la cantidad de cuentas de administrador puede disminuir la posibilidad de tales explotaciones.

- Incluso si se produce un ataque, con el principio del mínimo privilegio implementado, no se permitirá que el malware se ejecute con privilegios de administrador. Esto puede reducir sustancialmente los daños que podrían producirse y también evitar su propagación a otros recursos de la red.

- Además, el 91% de los ciberataques se producen debido a spear phishing y la mayoría de las veces las víctimas son empleados no técnicos de bajo nivel. Mantener los mínimos privilegios para estos usuarios ayuda a reducir el impacto de tales ataques.

- Aplicar los privilegios mínimos también puede ayudar a las empresas a cumplir múltiples normativas. Incluso si no es necesario que las empresas cumplan tales mandatos, establecer el principio del mínimo privilegio funcionará definitivamente a la hora de fortalecer el panorama de seguridad de la red.

¿Cómo ayuda Application Control Plus a lograr el principio del mínimo privilegio?

Application Control Plus juega un papel importante a la hora de limitar los privilegios con respecto a las aplicaciones y su acceso privilegiado, lo que permite a las empresas establecer el POLP sin preocuparse por las pérdidas de productividad.

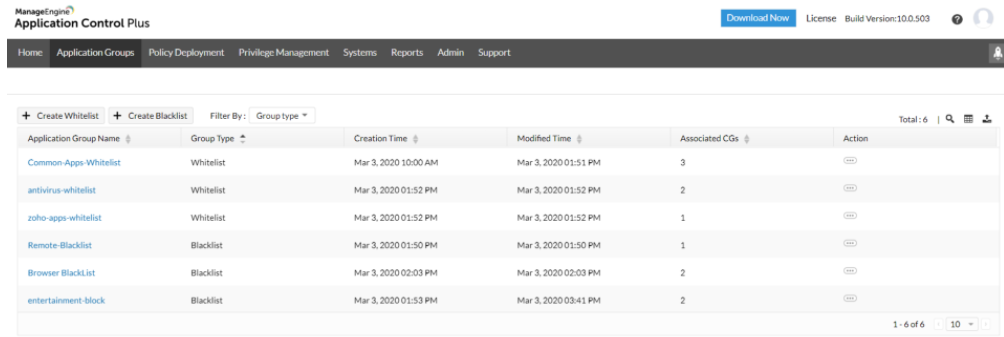

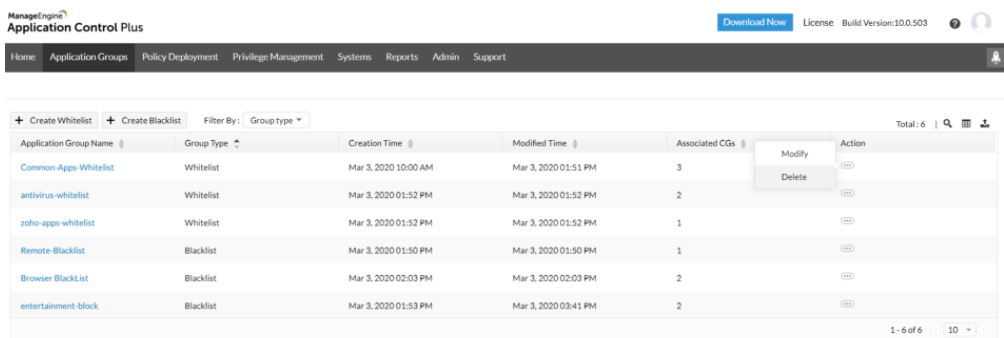

Controle el acceso a las aplicaciones

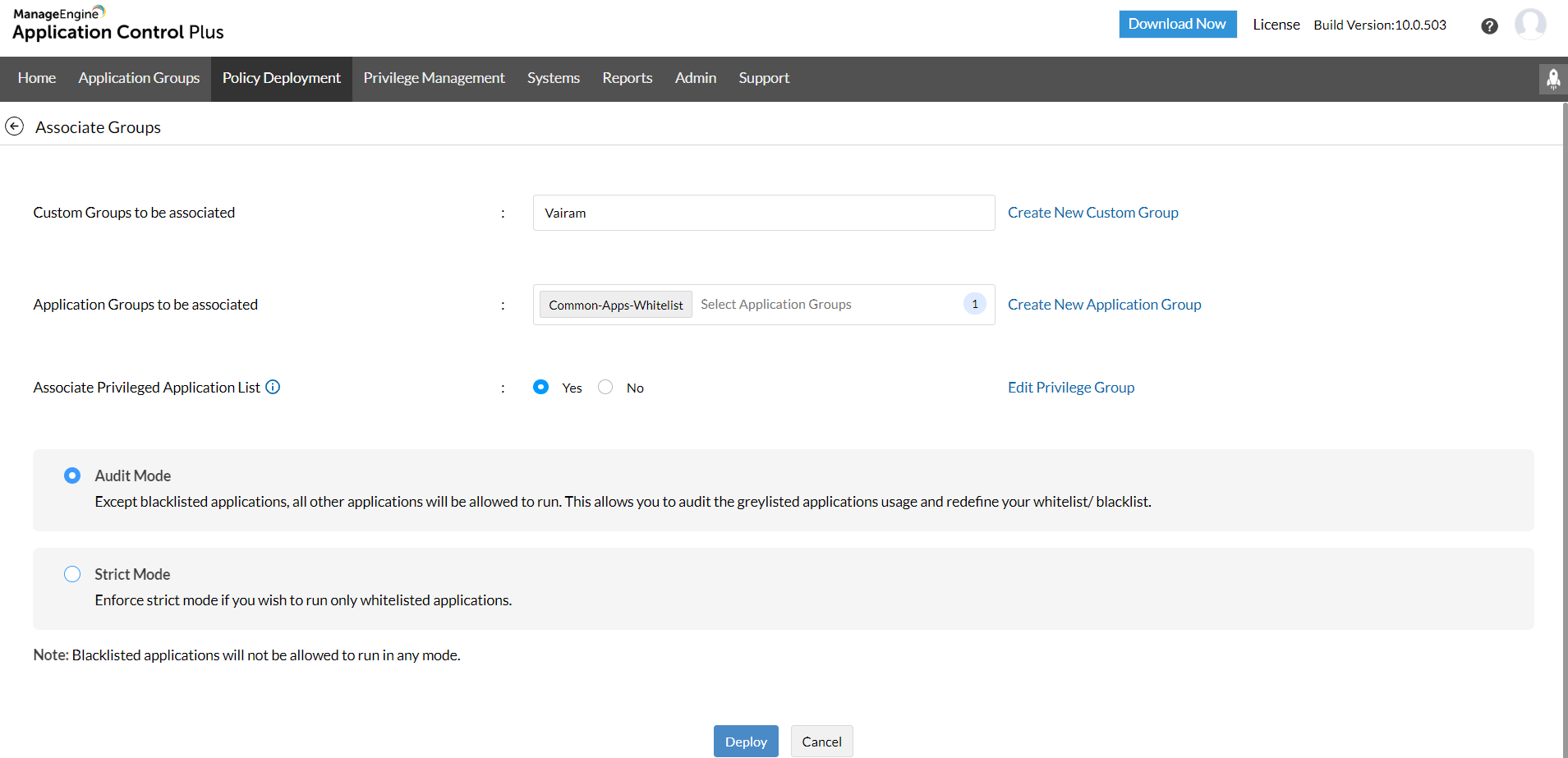

Las funciones de lista de aplicaciones permitidas y lista de aplicaciones bloqueadas también se pueden aprovechar para crear listas orientadas a la confianza, que controlan quién tiene el privilegio de ejecutar qué aplicación.

Gestione el acceso privilegiado a nivel de aplicación

Una vez establecido el POLP moviendo a todos los empleados al grupo de usuarios estándar, Application Control Plus garantiza que no se obstaculice ninguno de los avances críticos para el negocio. Mediante la gestión de privilegios de endpoints, en lugar de elevar a los usuarios, se pueden elevar los privilegios específicos de las aplicaciones cuando sea necesario. Esto permite a los usuarios autorizados ejecutar aplicaciones esenciales como administradores desde sus cuentas de usuario estándar. Con Application Control Plus podrá:

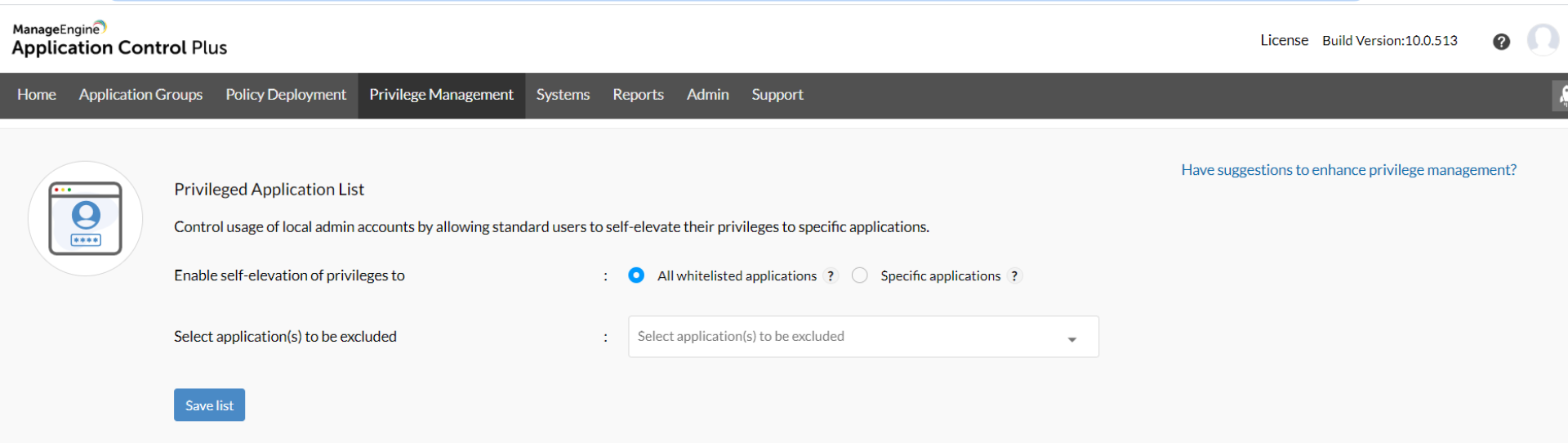

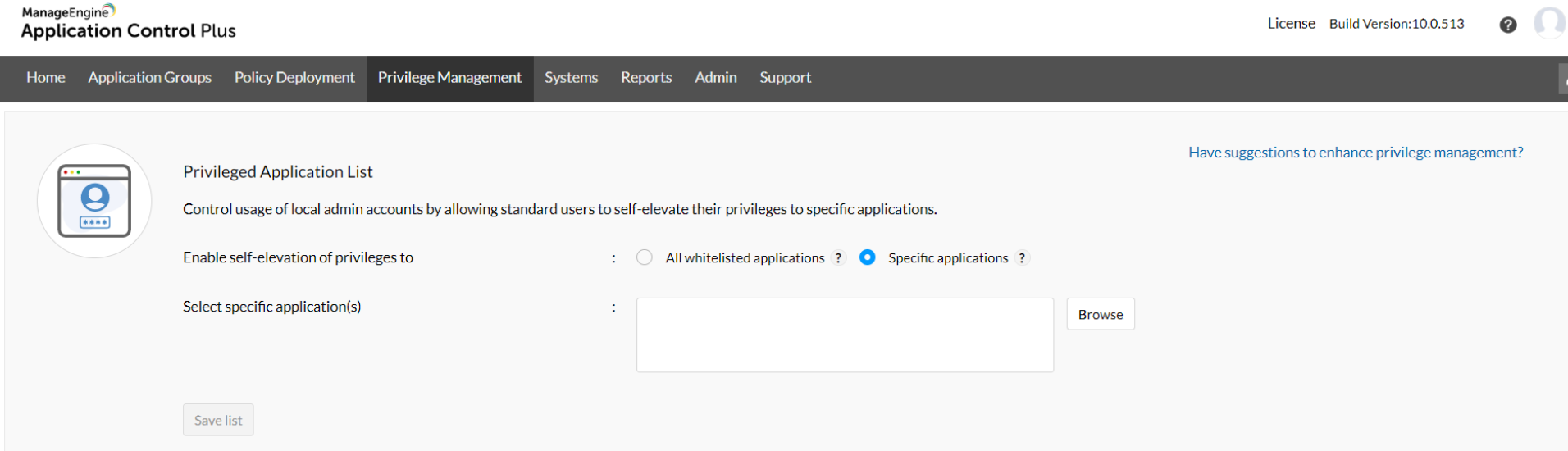

Permitir la auto-elevación de privilegios para todas las aplicaciones permitidas

Permitir la auto-elevación de privilegios para aplicaciones específicas

Habilitar el acceso privilegiado

Revocación de privilegios

Borrar las políticas creadas después de cumplir los requisitos puede evitar la acumulación de privilegios innecesarios.

¡Pruebe Application Control Plus gratis durante 30 días, y proteja su red!