Aspectos destacados de la solución contra amenazas internas de DataSecurity Plus

Protección de datos mejorada

Proteja los datos en reposo, en uso y en movimiento con la ayuda de esta plataforma unificada de visibilidad y seguridad de los datos.

Detecte las actividades de los atacantes internos

Monitoree las actividades de los archivos, el uso de los dispositivos y el movimiento de los datos para detectar posibles actividades de atacantes internos.

Agilice las investigaciones forenses

Mantenga un registro de auditoría detallado de todas las actividades en los archivos para reconstruir y analizar los incidentes de seguridad.

Visibilidad y seguridad inigualables con la

solución contra amenazas internas de DataSecurity Plus

Identifique los indicadores de amenazas internas

Detecte el comportamiento errático de los trabajadores

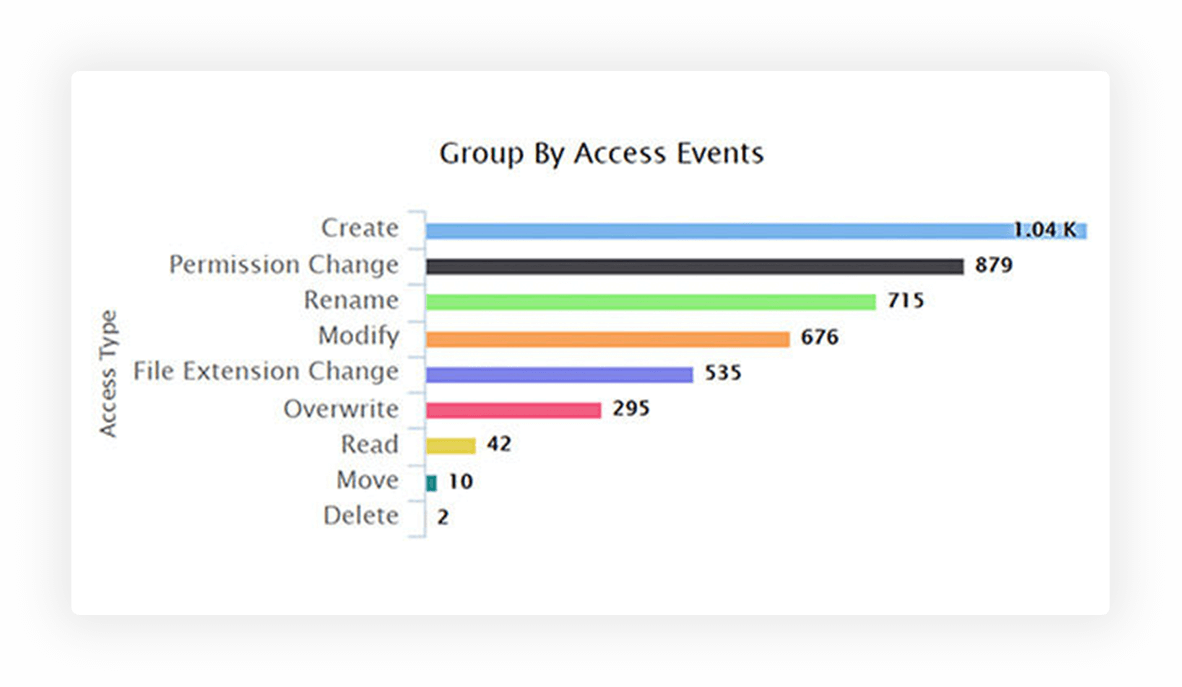

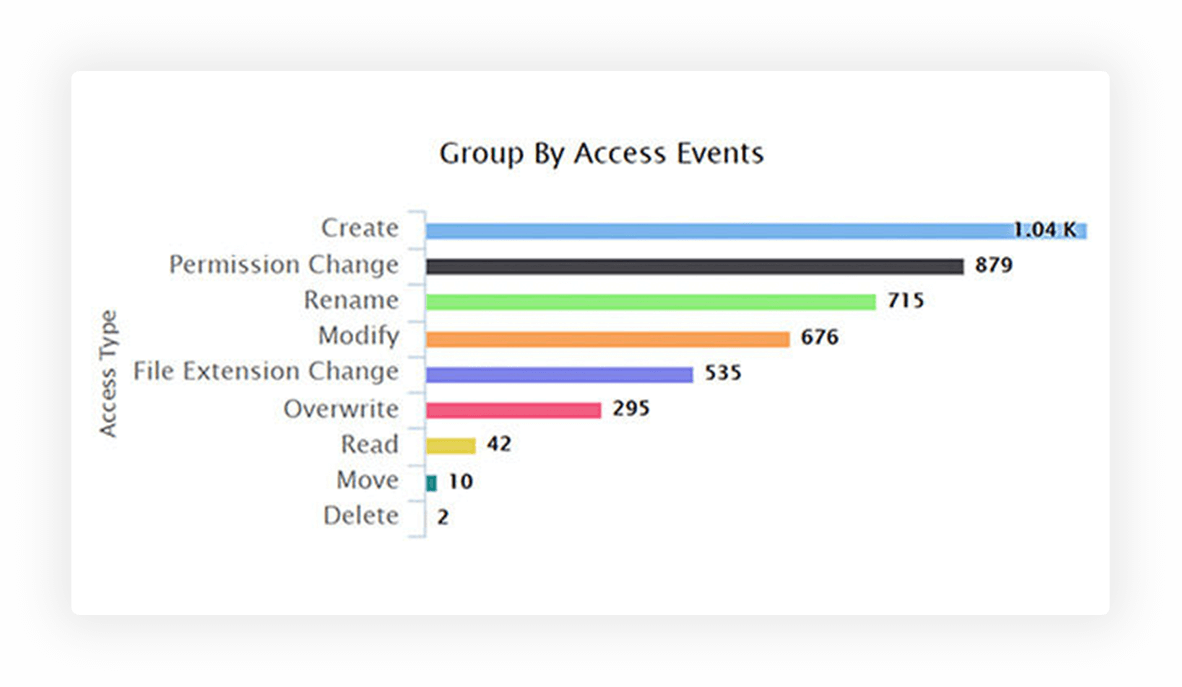

Analice las actividades sospechosas de los empleados, como la copia de archivos de alto riesgo en USB, los picos repentinos de renombramiento y eliminación de archivos, o los cambios repetitivos en los permisos de los archivos.

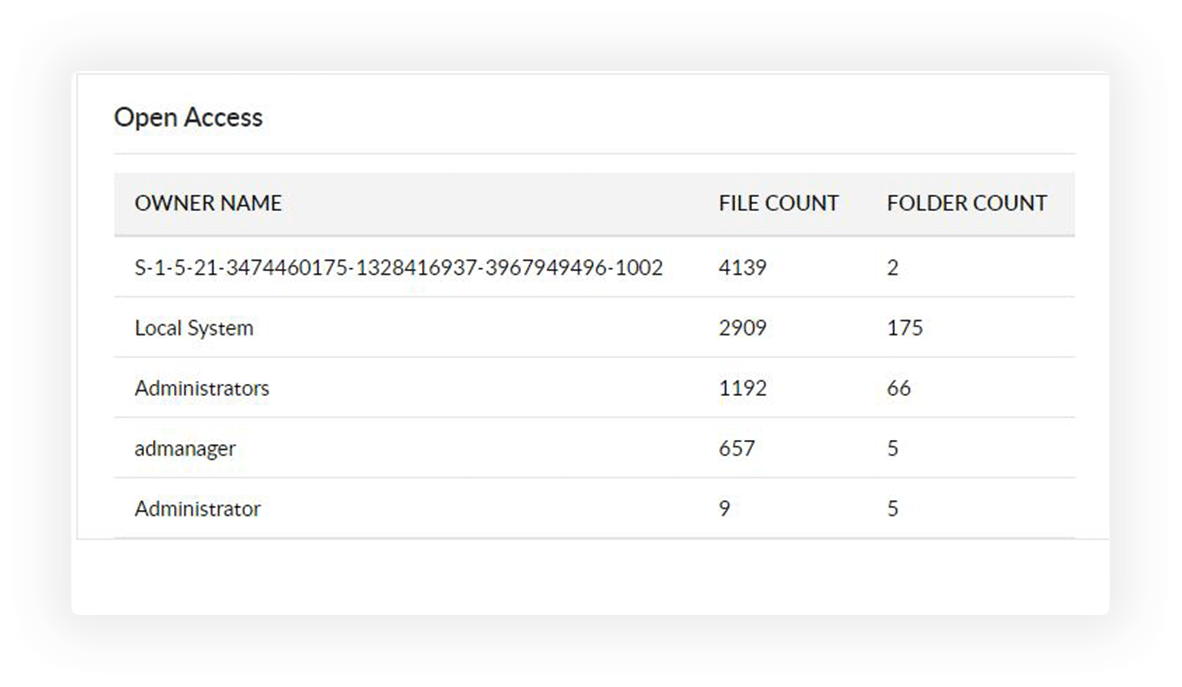

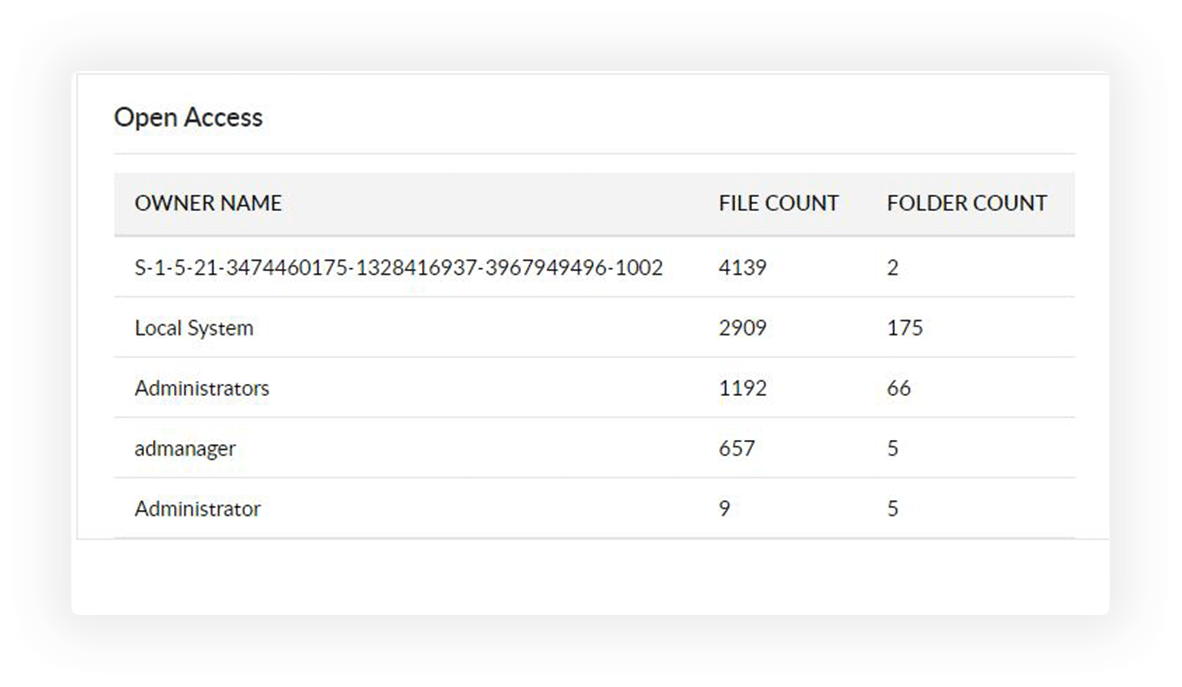

Controle el exceso de permisos de los usuarios

Identifique a los empleados con niveles de acceso elevados, como el control total y los archivos de acceso público, para mitigar los casos de abuso de permisos.

Detecte las violaciones en el uso de los datos

Determine cómo interactúan sus usuarios con los datos monitoreando los accesos a los archivos y el movimiento de datos en los servidores de archivos, los dispositivos USB y los sistemas locales.

Habilite la DLP para proteger sus datos valiosos

Evite el robo de datos por parte de personas con información privilegiada

Detecte y detenga el robo de datos a través de puntos de salida como el portapapeles, los dispositivos USB o el correo electrónico (Outlook) para disuadir a los empleados con intenciones maliciosas.

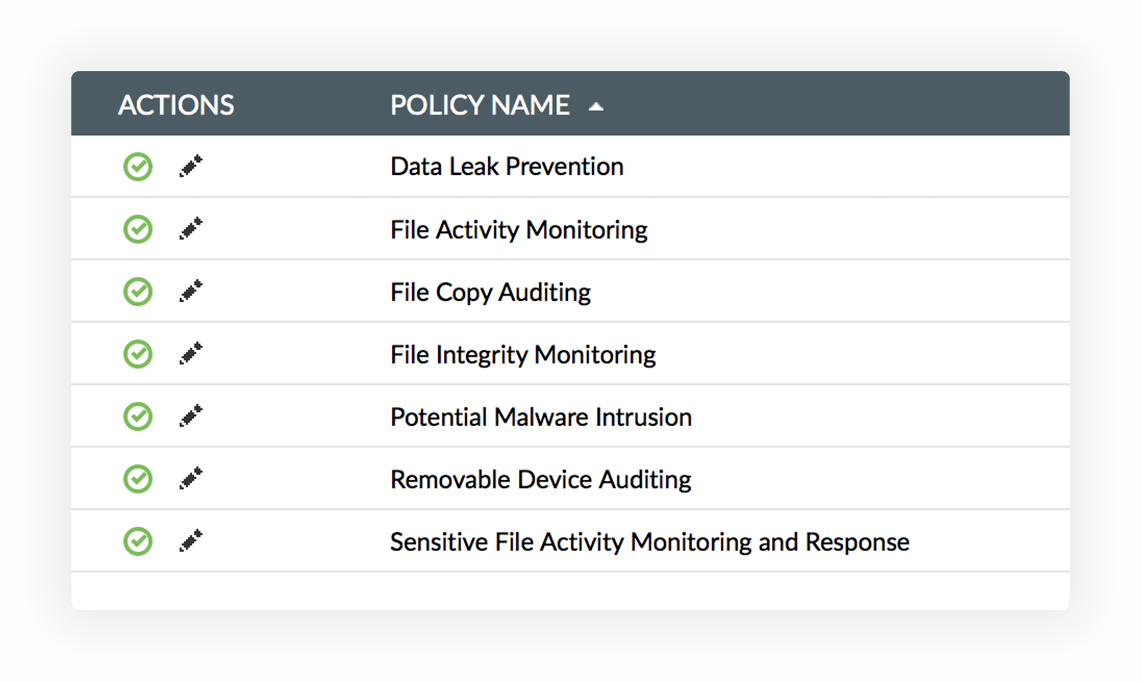

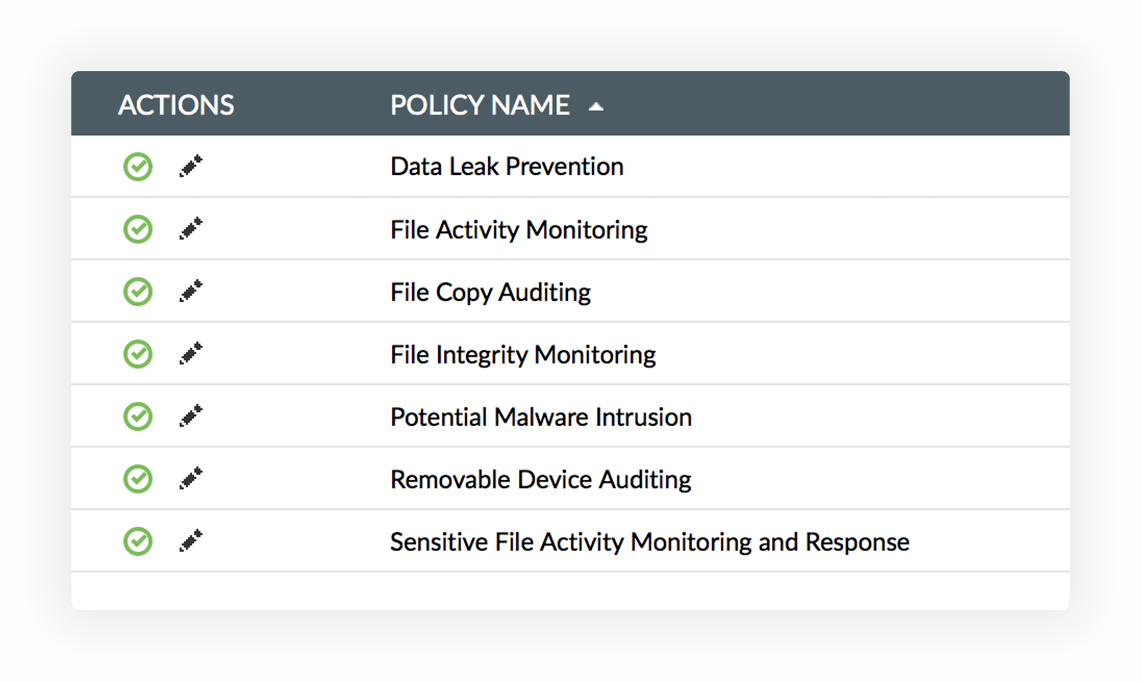

Aplique políticas de prevención de filtración de datos

Utilice políticas preconfiguradas de prevención de filtración de datos (DLP) para reconocer y responder proactivamente a los signos de compromiso, como los intentos de exfiltración de datos o los intentos fallidos de acceder a datos críticos.

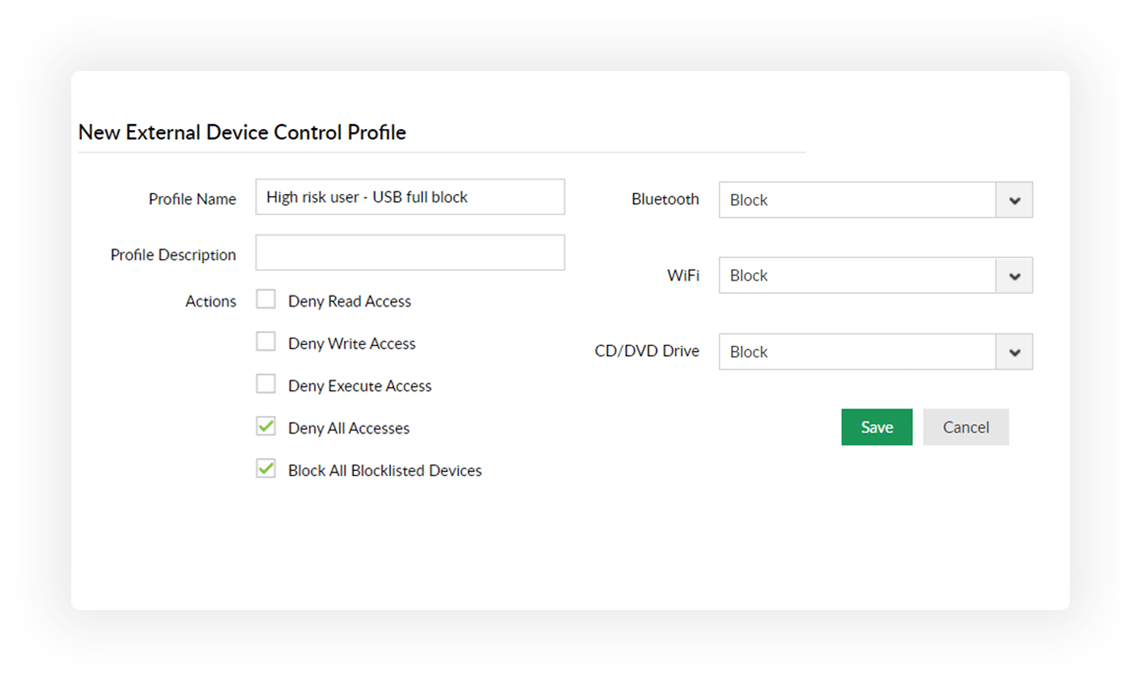

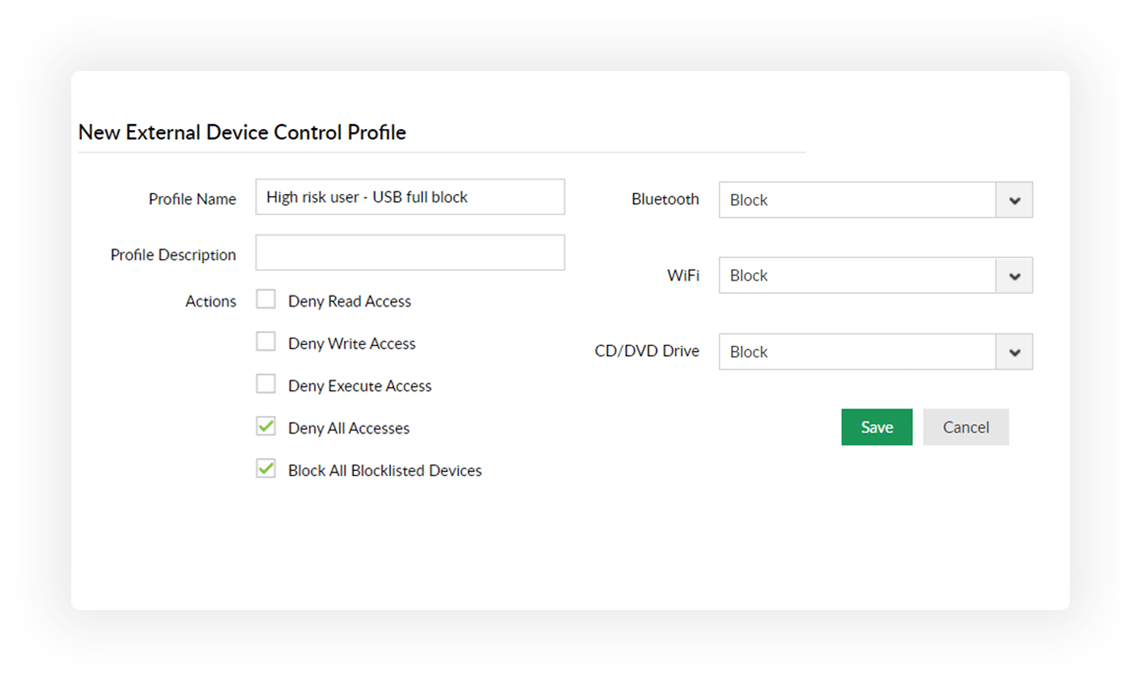

Restrinja los dispositivos y procesos que no son de confianza

Bloquee el uso de memorias USB de alto riesgo poniéndolas en una lista de bloqueo. Restrinja también la ejecución de aplicaciones y procesos desconocidos dentro de los dispositivos de almacenamiento extraíbles.

Implemente una protección completa

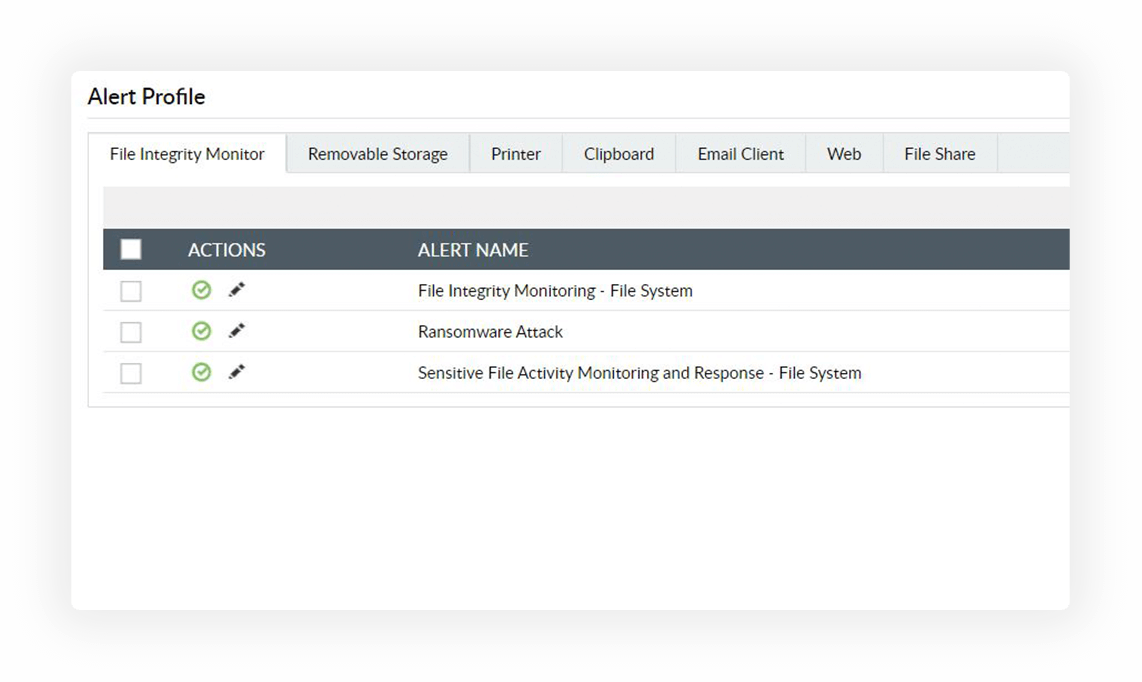

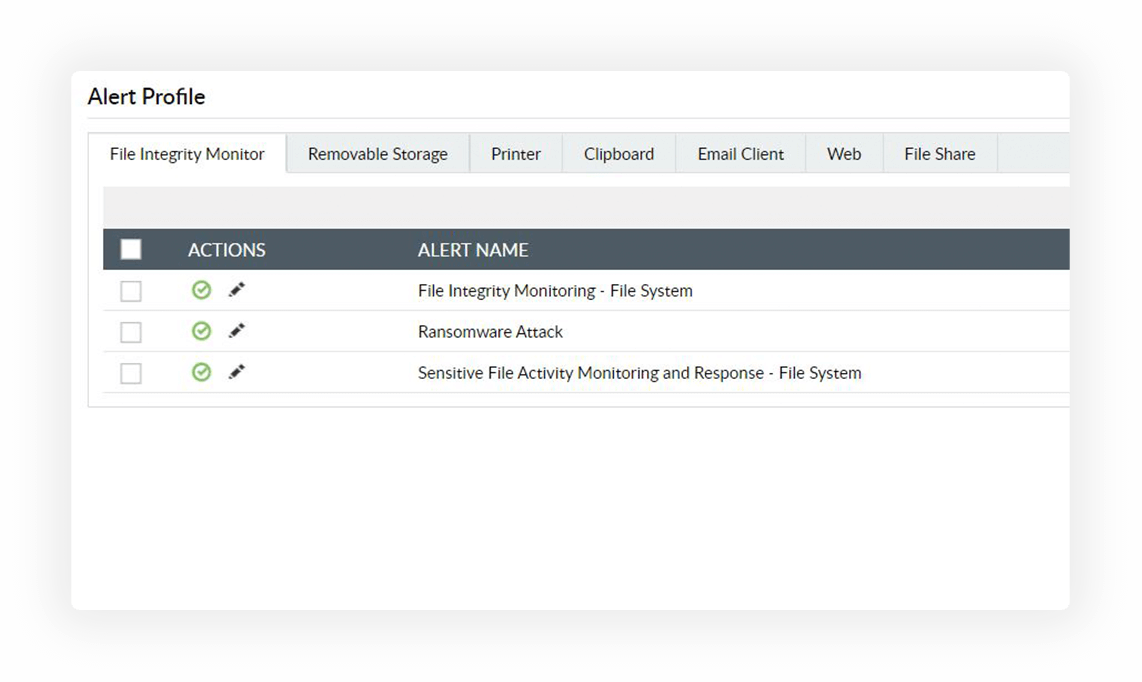

Mitigue los ataques de ransomware

Afronte a las amenazas de seguridad de phishing, como el ransomware, detectándolas en tiempo real y frenando la infección mediante el aislamiento de los dispositivos infectados.

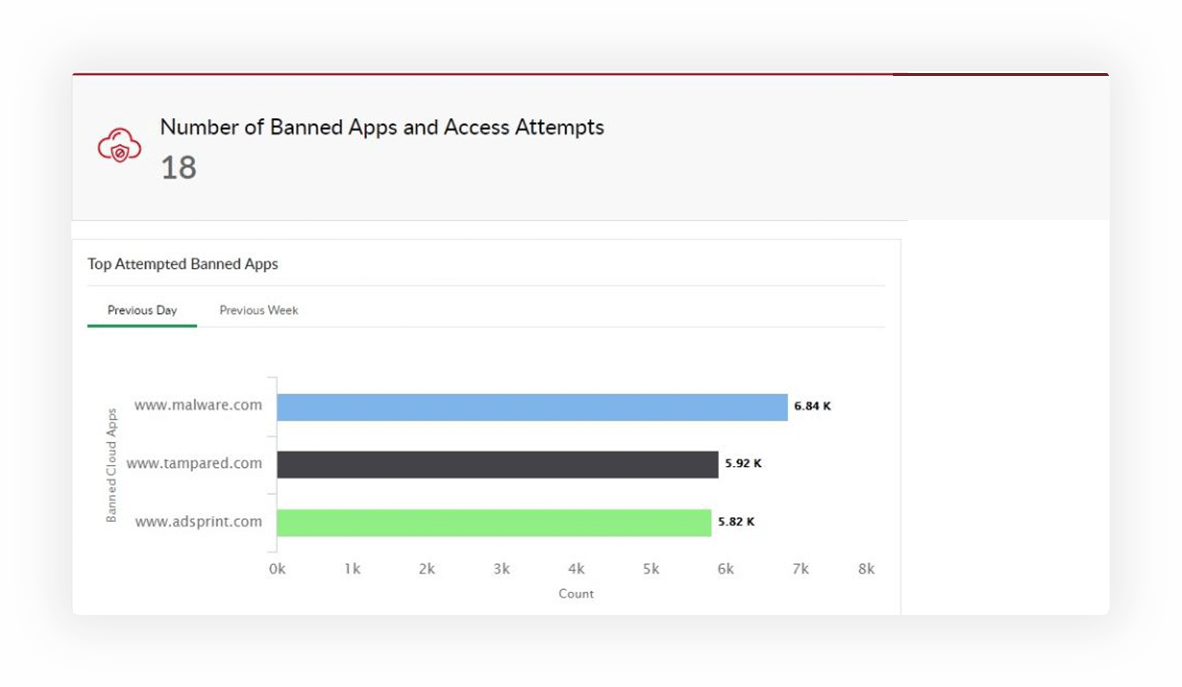

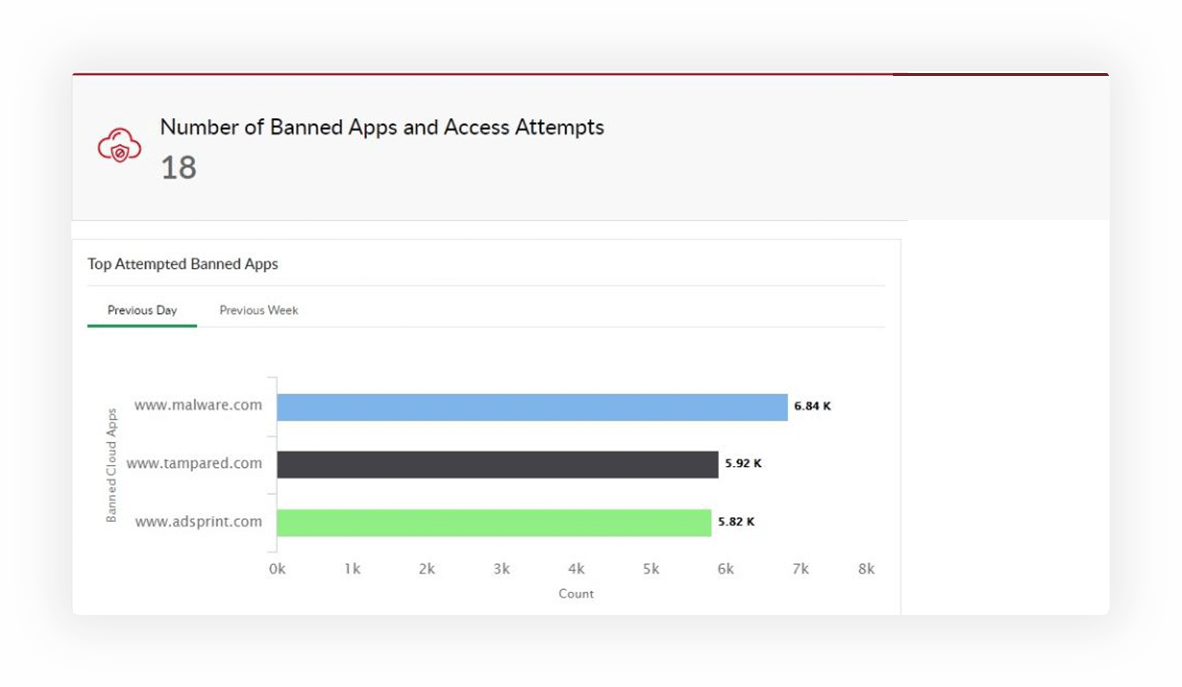

Reduzca la superficie de ataque en la nube

Analice los distintos servicios en la nube a los que acceden sus empleados y bloquee las solicitudes realizadas a sitios web inseguros como el spam, el malware y los sitios de phishing.

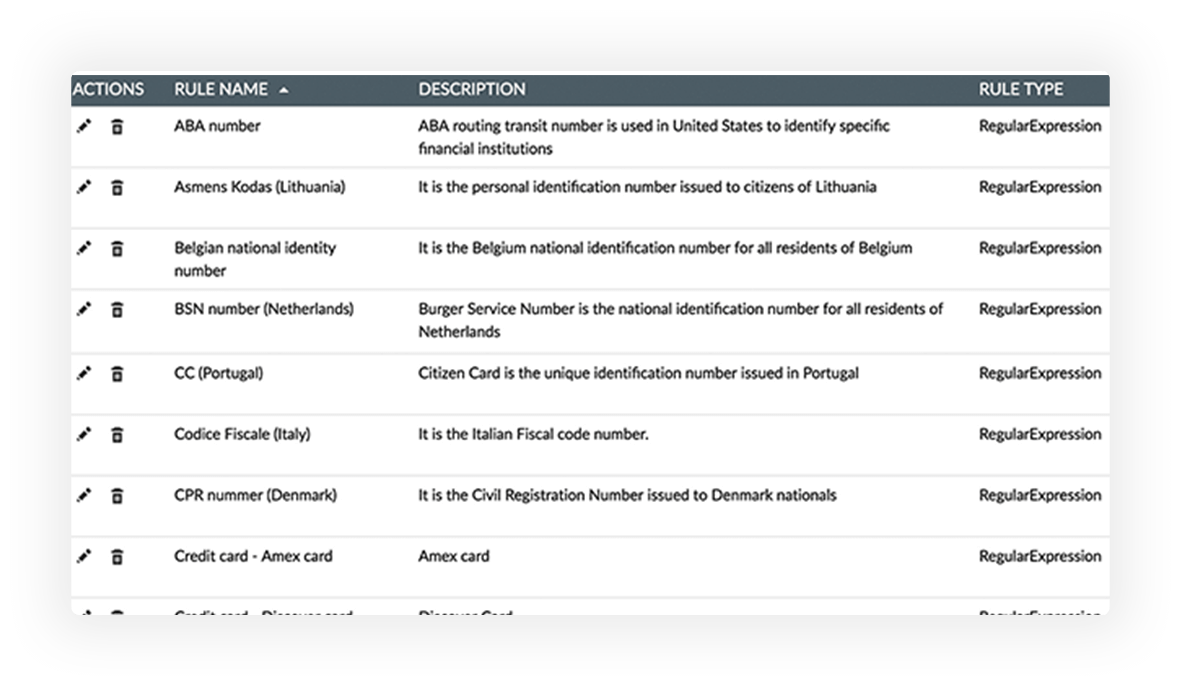

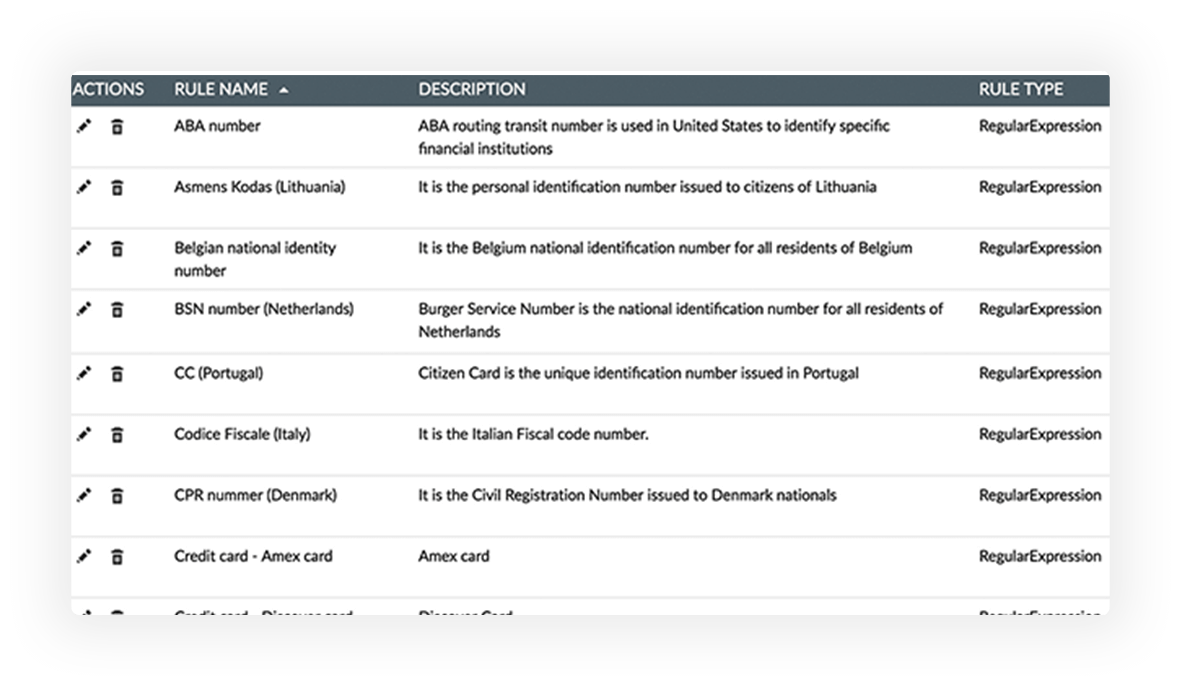

Aplique la protección de contenidos

Identifique y clasifique los archivos con datos personales sensibles—como PII, ePHI y PCI—y refuerce las medidas de seguridad de los datos en todas sus sedes.

Preguntas frecuentes

1. ¿Puedo bloquear las acciones de copia de archivos a través de USB, recursos de red y más?

Sí, DataSecurity Plus le permite restringir las acciones de copia de archivos de alto riesgo a través de recursos compartidos locales y de red. Además de bloquear, también puede utilizar los avisos del sistema para advertir a los empleados para que no realicen copias injustificadas de los archivos críticos para la empresa.

2. ¿Puedo hacer que las memorias USB sean de sólo lectura para evitar el robo de datos?

Sí, puede limitar ciertas funcionalidades de los dispositivos USB, como hacerlos de sólo lectura, impedir que se ejecuten los ejecutables en los USB, etc.

3. ¿Qué actividades supervisa DataSecurity Plus para detectar posibles amenazas internas?

DataSecurity Plus ayuda a monitorear lo siguiente para detectar posibles comportamientos ilícitos:

- Data movement across endpoints

- File access patterns

- USB device usage rates

- Cloud application usage

- Storage consumption trends

- Interactions with data of high business value, e.g., PII/ePHI/PCI And so much more.

4. ¿Puedo bloquear el acceso de los usuarios a sitios web de phishing, spam y otros que contienen cargas maliciosas?

DataSecurity Plus puede restringir el uso de aplicaciones en la nube de baja reputación, es decir, dominios conocidos que alojan kits de explotación, entregan cargas maliciosas, etc., añadiéndolos a listas de bloqueo.

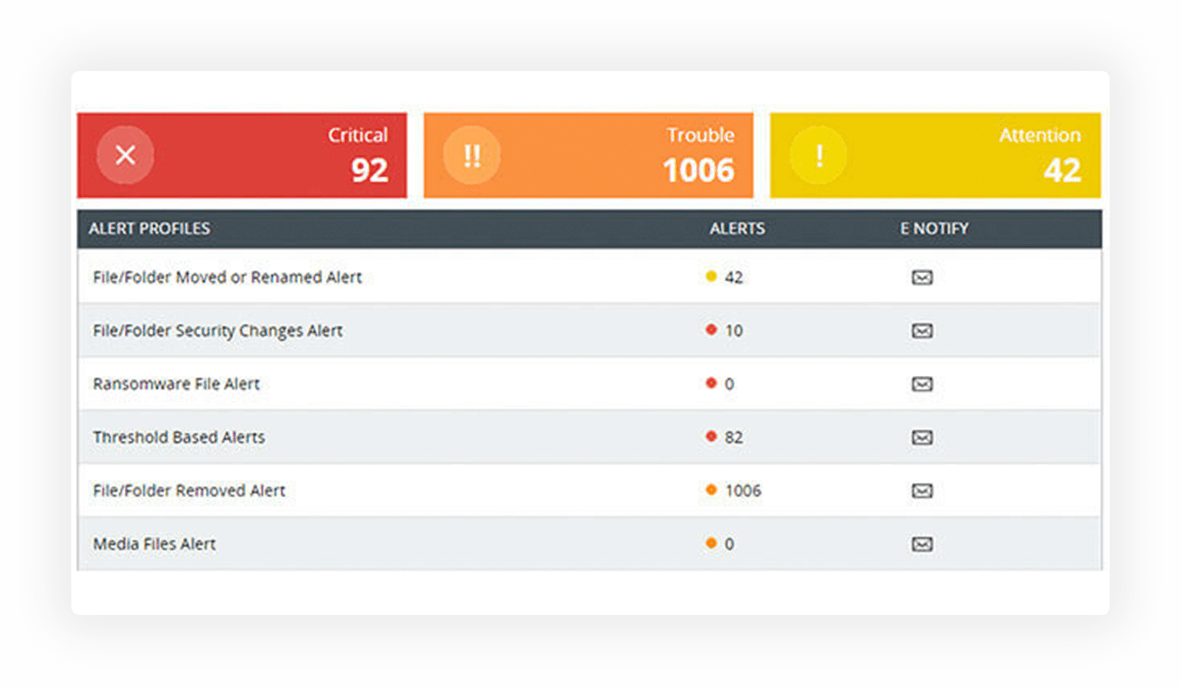

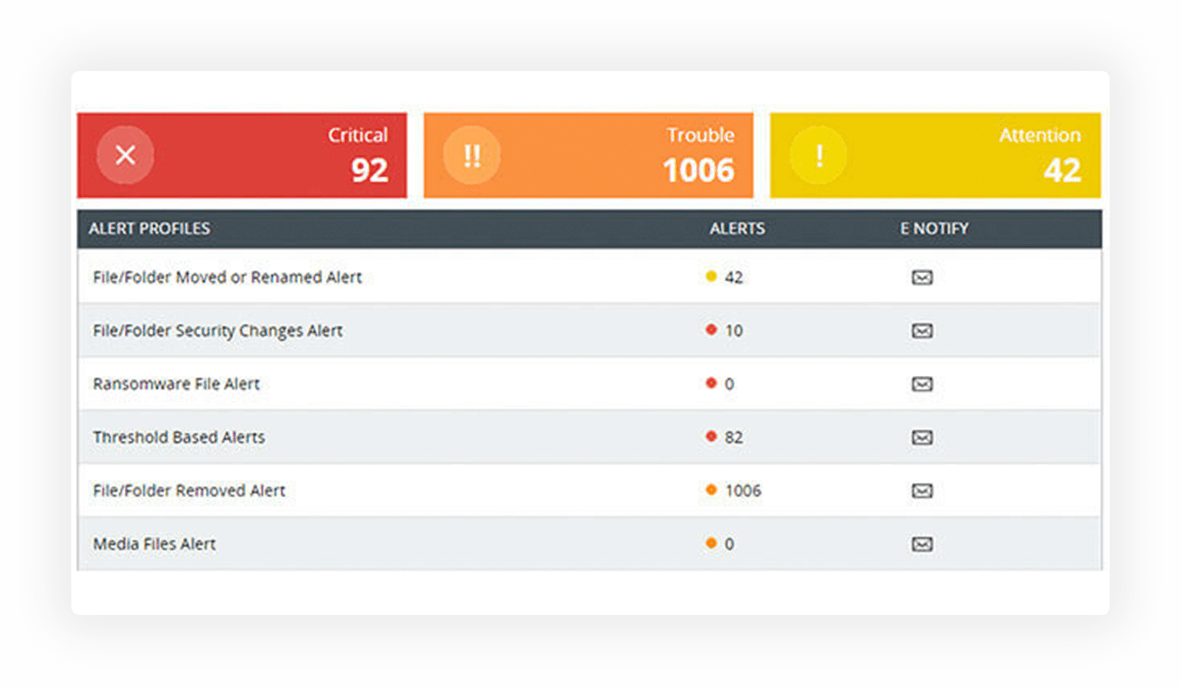

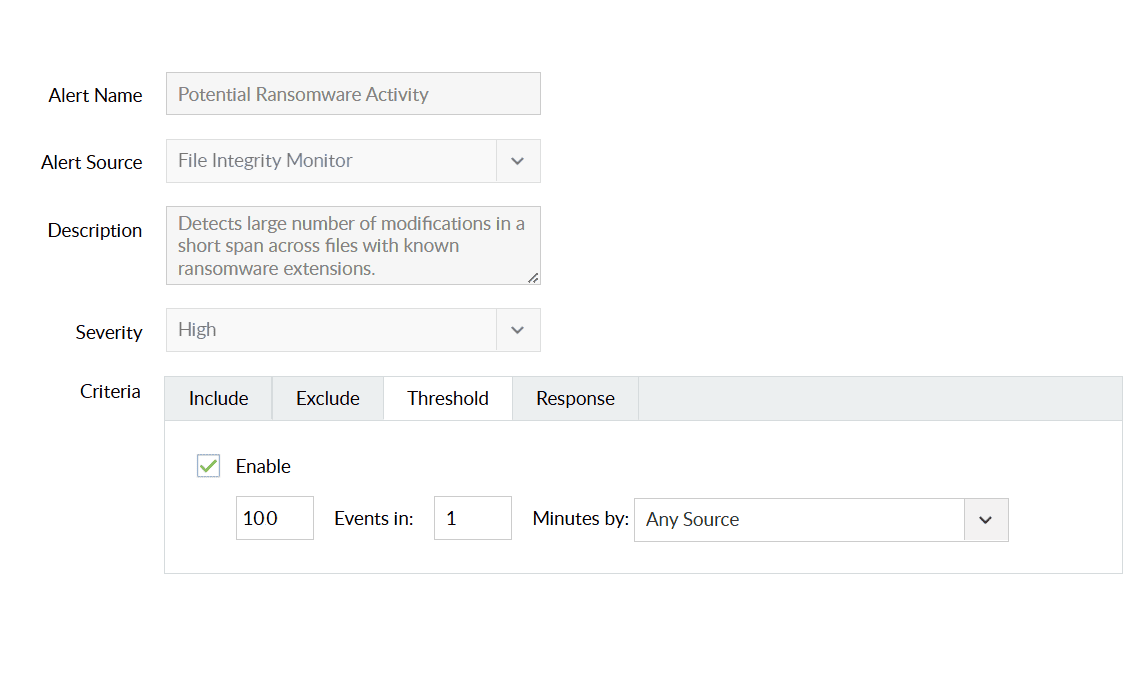

5. ¿Puedo detectar futuros ataques de ransomware?

DataSecurity Plus identifica rápidamente cualquier potencial infección de ransomware con la ayuda de las alertas basadas en umbrales que se activan por indicadores de ataques de ransomware.

6. ¿Qué pasa si no puedo encontrar una respuesta a mi pregunta?

¡No hay problema! Simplemente complete este formulario con la mayor cantidad de información posible y nos pondremos en contacto para darle las respuestas que necesita.

Explore las funciones de DataSecurity Plus

Descargue esta ficha técnica para obtener más información sobre DataSecurity Plus, incluida su lista completa de funciones.

DESCARGAR LA FICHA TÉCNICAUna solución de seguridad de datos integral con potentes funciones

Protección contra el robo de datos a través de USB

Audite y controle el uso de USB y otros dispositivos periféricos para mitigar el riesgo de robo de datos.

Más informaciónPrevención de filtración de datos

Evite la filtración de datos sensibles a través de dispositivos USB, correos electrónicos, aplicaciones web, impresoras, etc.

Más informaciónMonitoreo de la integridad de los archivos

Controle todas las modificaciones realizadas en los archivos con información como quién accedió a qué, cuándo y desde dónde.

Más informaciónDetección de ransomware

Detecte y detenga los ataques de ransomware instantáneamente con una respuesta ante amenazas automatizada.

Más informaciónDescubrimiento de datos

Localice y clasifique los archivos que contienen datos personales sensibles como PII, ePHI y PCI.

Más informaciónProtección en la nube

Controle el uso de las aplicaciones en la nube y bloquee los sitios web que tienen contenido inseguro e inapropiado.

Más información