Vulnerabilidad de firmware

Nota: para la sincronización de vulnerabilidades de firmware, obtenemos datos de la base de datos de ManageEngine Network Configuration Manager: https://ncm.nimbuspop.com. Los clientes deben permitir este dominio para obtener esos datos.

Las vulnerabilidades de firmware pueden poner los datos sensibles de su compañía y clientes en riesgo, derivando en una entrada fácil para los hackers, disminución de las ventas, pérdida de la reputación y multas. Con el fin de evitar estos percances, es importante identificar estas vulnerabilidades de firmware y tomar medidas correctivas regularmente.

Con Network Configuration Manager, usted puede ahora identificar posibles vulnerabilidades de seguridad de firmware en sus dispositivos de red y tomar medidas. Network Configuration Manager actúa como un analizador de estas vulnerabilidades y funciona de acuerdo con la gestión de vulnerabilidades del NIST (Instituto Nacional de Estándares y Tecnología) al buscar datos de vulnerabilidades de firmware y correlacionándolos con los dispositivos de red que se gestionan en la actualidad en su infraestructura. En la actualidad, Network Configuration Manager ayuda a gestionar la vulnerabilidad de firmware para los proveedores en la siguiente tabla.

| Proveedor |

|---|

| Cisco |

| Juniper |

| Palo Alto |

| HP |

| Aruba |

| Arista |

| Fortinet |

| Dell |

| Citrix |

| Mikrotik |

| F5 |

Ver las vulnerabilidades de firmware en su red

Network Configuration Manager brinda información sobre todas las vulnerabilidades detectadas por el escaneo de vulnerabilidades de firmware en la página Vulnerabilidades de firmware. Usted podrá verlas de tres formas.

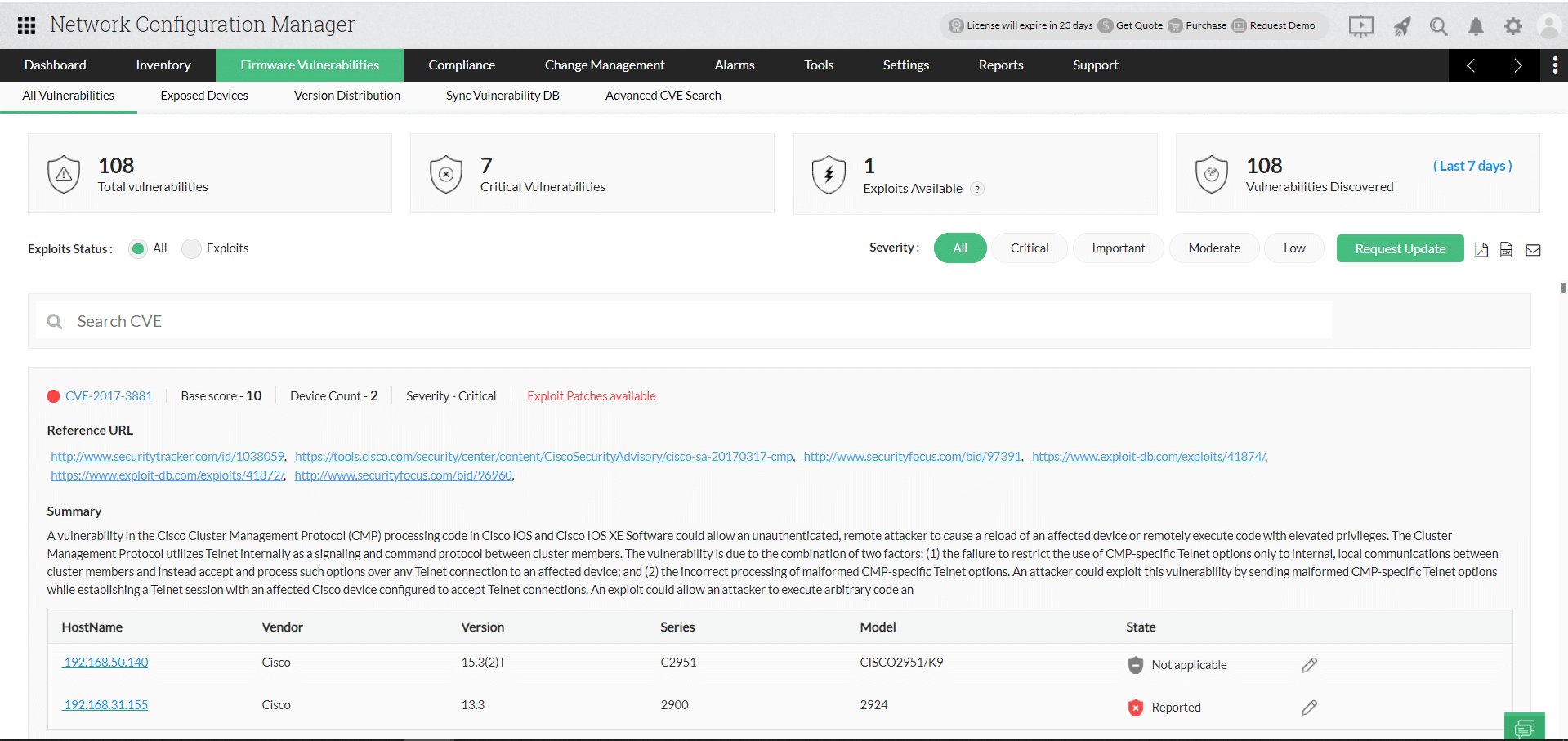

1. Gestión de vulnerabilidades de firmware en dispositivos - todas las vulnerabilidades:

Bajo la pestaña "Todas las vulnerabilidades", usted podrá ver todas las CVE ID/vulnerabilidades en su red que están en consonancia con la gestión de vulnerabilidades del NIST. Al hacer clic en la ID CVE, podrá ver todos los dispositivos asociados a esa ID CVE. Esto le proporciona una completa gestión de vulnerabilidades de firmware en el dispositivo.

- Estado de exploit: Usted puede escoger ver todas las ID CVE o las que tienen información exploit disponible. Cuando se asigna el "Estado de exploit" como "Exploit", Network Configuration Manager muestra solo las ID CVE que tienen información sobre cómo uno puede hackear/ingresar a una red dada por el usuario que primero informó la vulnerabilidad. Dichas vulnerabilidades son graves y se deben priorizar sobre el resto.

- Solicitar actualización: Algunas veces, usted puede ser consciente de ciertas vulnerabilidades que corresponden a proveedores particulares, pero es posible que no se enumeren en Network Configuration Manager. En dicho caso, usted puede enviarnos el nombre del proveedor, el tipo y versión del SO del dispositivo cuya vulnerabilidad no está enumerada. Una vez que nos actualice, automáticamente buscaremos y actualizaremos los datos de vulnerabilidades para el proveedor/versión o tipo de SO.

- Búsqueda/Filtro: Network Configuration Manager le permite buscar ID CVE en el cuadro de búsqueda "Buscar CVE", lo que le ayuda a mostrar las vulnerabilidades asociadas con la CVE buscada. Asimismo, puede también filtrar su búsqueda con base en la gravedad y disponibilidad de exploit.

- Vulnerabilidades descubiertas: Bajo "Vulnerabilidades descubiertas", usted puede ver el número total de vulnerabilidades descubiertas durante un periodo particular.

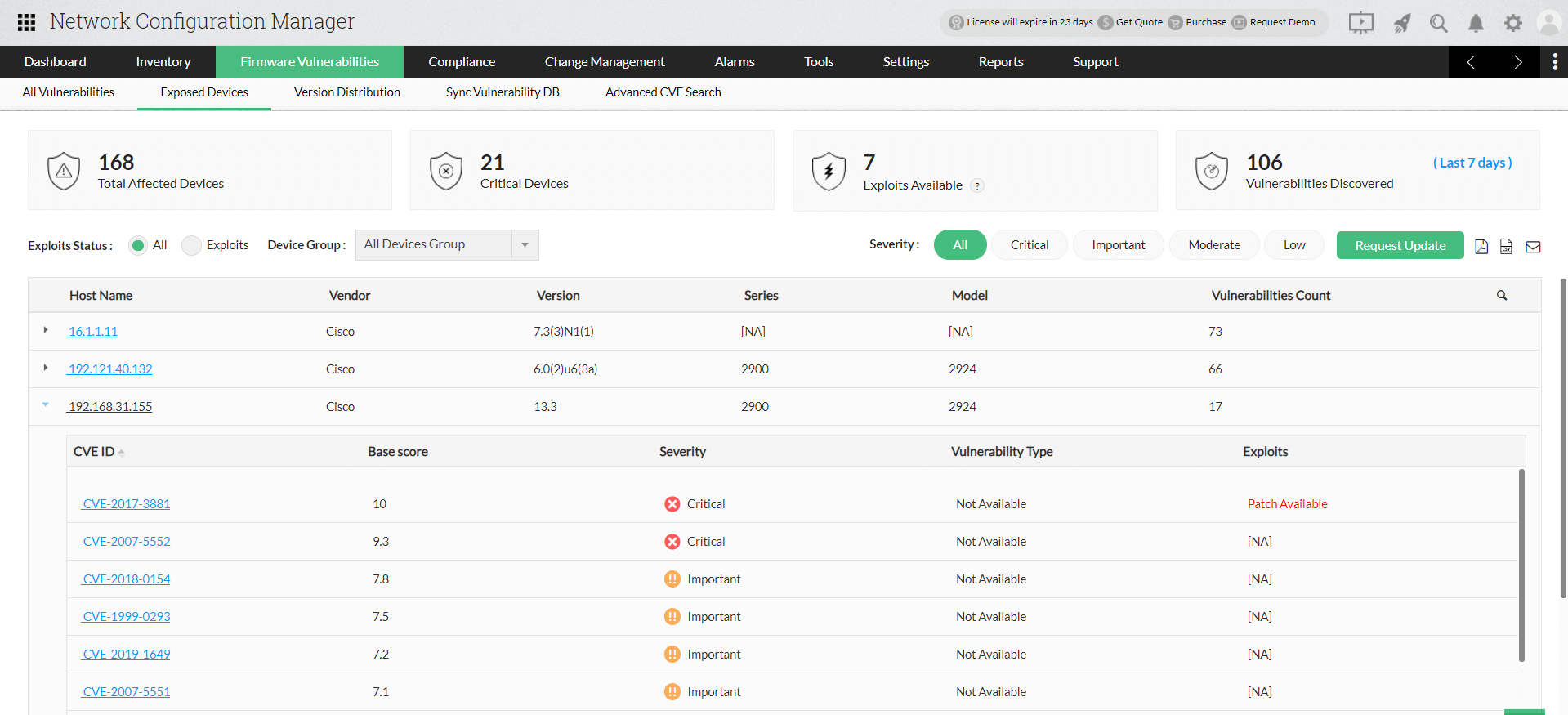

2. Dispositivos expuestos en la gestión de vulnerabilidades de firmware

Bajo la pestaña "Dispositivos expuestos", usted puede tener una vista de las vulnerabilidades con base en los dispositivos, donde Network Configuration Manager enumera los dispositivos que tienen una vulnerabilidad de firmware. Al examinar detalladamente, usted podrá ver todas las ID CVE (vulnerabilidades) de un dispositivo en particular. Esto le ayuda a saber el número de dispositivos en su red que las tienen.

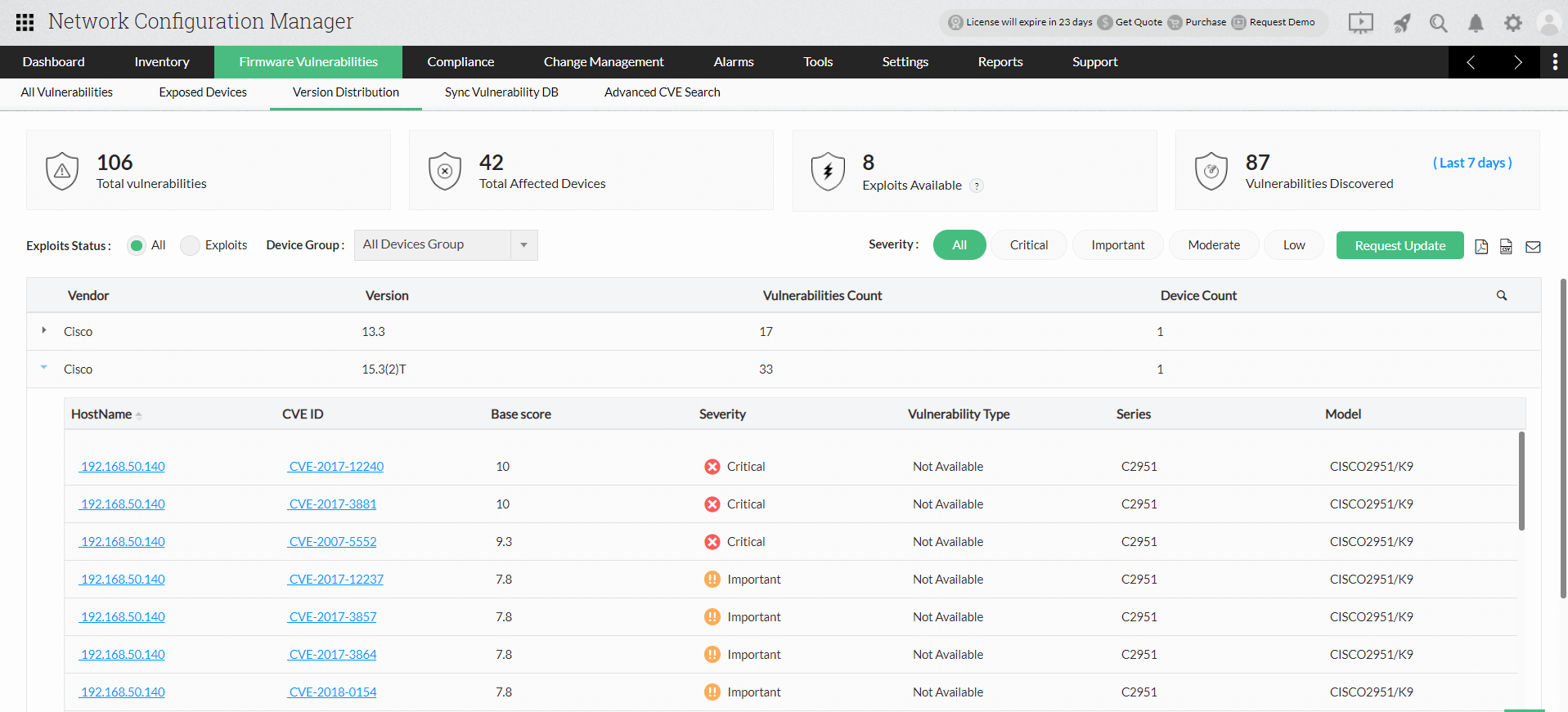

3. Distribución de la versión

Bajo la pestaña "Distribución de la versión", Network Configuration Manager enumera todas las versiones afectadas en su entorno. Todas las vulnerabilidades de seguridad de firmware se agruparán con base en la versión de firmware en la que entren y se mostrarán. Al examinar detalladamente, podrá ver todos los dispositivos junto con sus ID CVE, que pertenecen a la misma versión.

Vea los detalles de la ID CVE y tome medidas correctivas

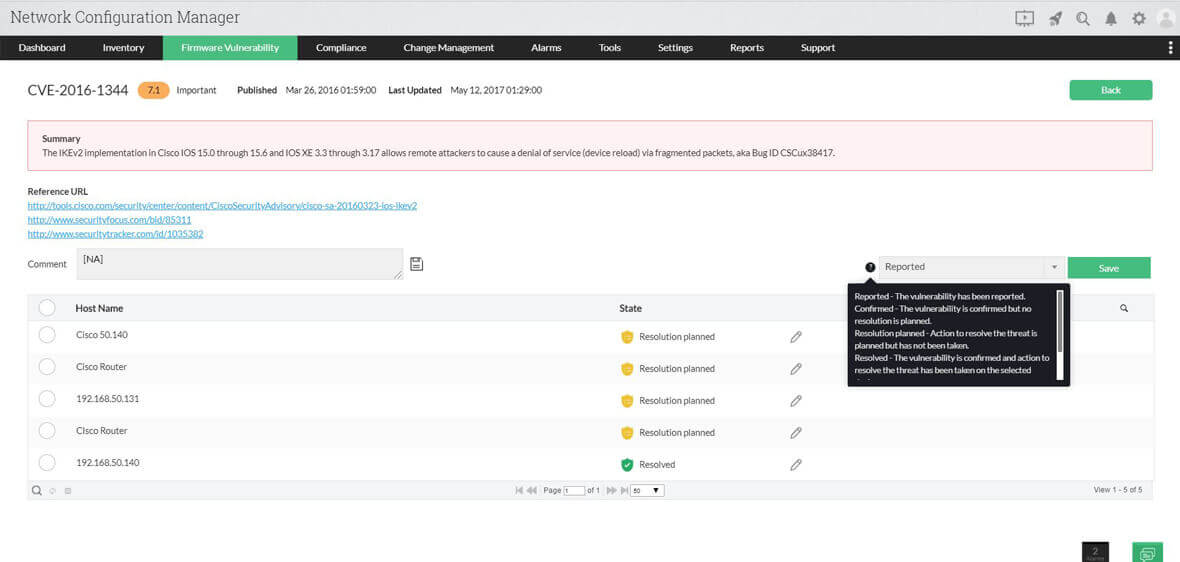

Al hacer clic en la ID CVE, usted puede obtener información detallada sobre la gestión de vulnerabilidades de firmware de un dispositivo.

Fecha de publicación/modificación: En la página de detalles de CVE, usted puede ver la fecha en la que se publicó y se modificó por última vez la ID CVE.

Resumen de vulnerabilidades: Usted también puede ver el resumen que muestra información sobre cuál es la vulnerabilidad y en qué dispositivo se reportó primero.

URL de referencia: Asimismo, usted puede ver las URL de referencia, que proporciona parches para resolver las vulnerabilidades.

Estado de la vulnerabilidad: Usted puede ver una barra de estado con opciones para marcar el estado de la vulnerabilidad. Puede editar ese estado en cualquier momento.

Cómo Network Configuration Manager categoriza las vulnerabilidades de firmware

Network Configuration Manager categoriza la gravedad de las vulnerabilidades con base en la "Puntuación base", que se calcula teniendo en cuenta unas pocas métricas como Exploitability Metrics (ataque, complejidad y autenticación) e Impact Metrics (confidencialidad, integridad y disponibilidad). He aquí el desglose de cómo se categoriza la gravedad:

- Puntuación base 9.0 - 10 - Crítica

- Puntuación base 7.0 - 8.9 - Importante

- Puntuación base 4.0 - 6.9 - Moderada

- Puntuación base 0 - 3.9 - Baja

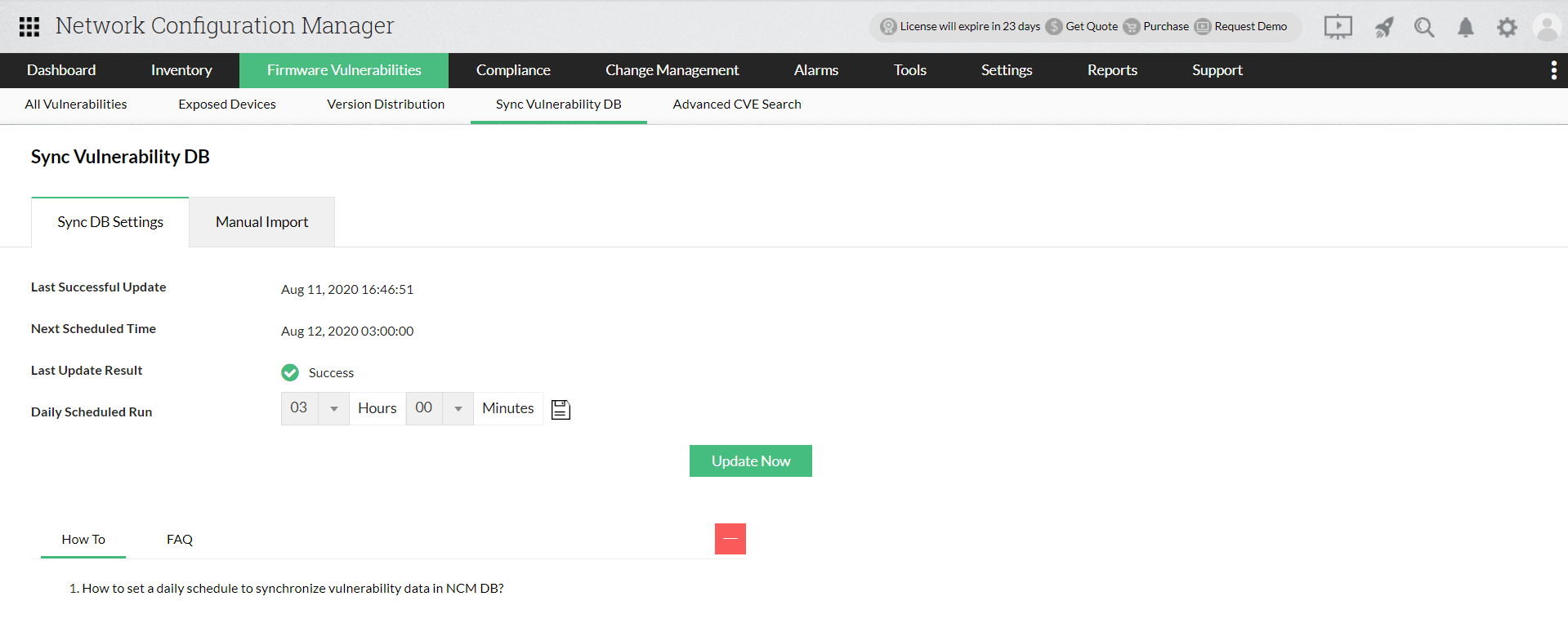

Sincronización de la DB con vulnerabilidades de firmware

Los datos de las vulnerabilidades de firmware de la gestión de vulnerabilidades del NIST se pueden sincronizar con la DB de Network Configuration Manager. Los usuarios pueden establecer el tiempo del cronograma con el fin de sincronizar datos a diario. Cuando se establece un horario determinado, la sincronización se produce automáticamente en el momento exacto del cronograma. Network Configuration Manager también le permite editar/cambiar el tiempo del cronograma según su conveniencia. Si no se establece ninguna hora de programación, la sincronización se realiza cada noche a las 2 a.m. por defecto.

Si desea actualizar los datos de vulnerabilidades en la UI de NCM inmediatamente en lugar del tiempo programado, usted puede hacer clic en la opción "Actualizar ahora". Cuando se da la opción "Actualizar ahora", se actualizarán los últimos datos sobre vulnerabilidades de seguridad de firmware en la DB de Network Configuration Manager.

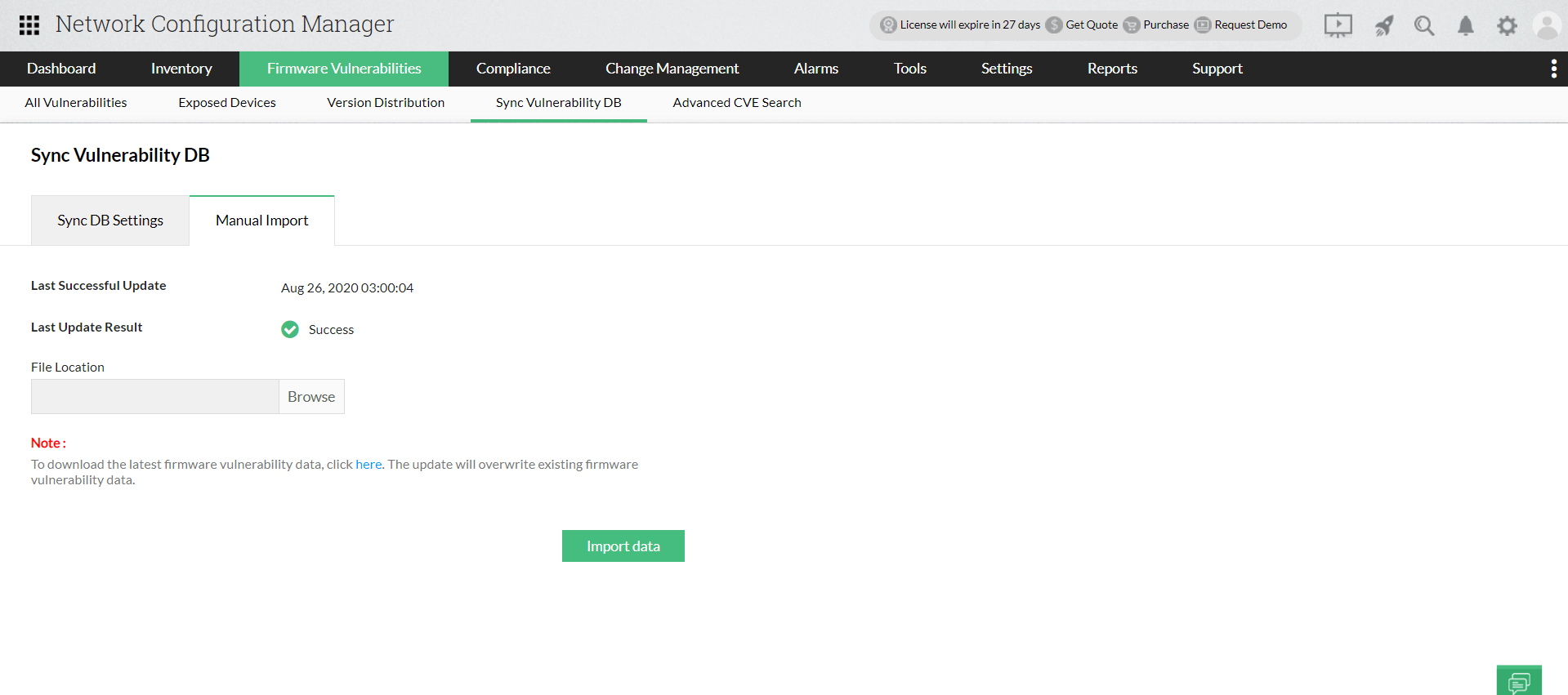

Sincronización de la DB de vulnerabilidades para redes cerradas: Si su red es cerrada, no podrá actualizar la base de datos de vulnerabilidades automáticamente utilizando el análisis de vulnerabilidades con datos de la gestión de vulnerabilidades del NIST. En dicho caso, tiene que usar la importación manual de datos de vulnerabilidad.

- Descargue los datos de vulnerabilidades de firmware en este enlace (el enlace se dará también en UI de NCM).

- Importe el archivo descargado. Una vez importe el nuevo archivo, el volcado previo se eliminará y remplazará con los últimos datos.

Nota: La modificación del volcado importado por parte del cliente puede conllevar a una corrupción del volcado de vulnerabilidades presente en Network Configuration Manager.

Informes de vulnerabilidades de firmware

Network Configuration Manager, que actúa como un scanner de vulnerabilidad de firmware, proporciona informes de vulnerabilidades de firmware que le ayudan a obtener claridad sobre los dispositivos afectados, su estado y la corrección de la vulnerabilidad. Usted puede exportar estos informes en PDF o CSV. Asimismo, los puede enviar a su correo electrónico.

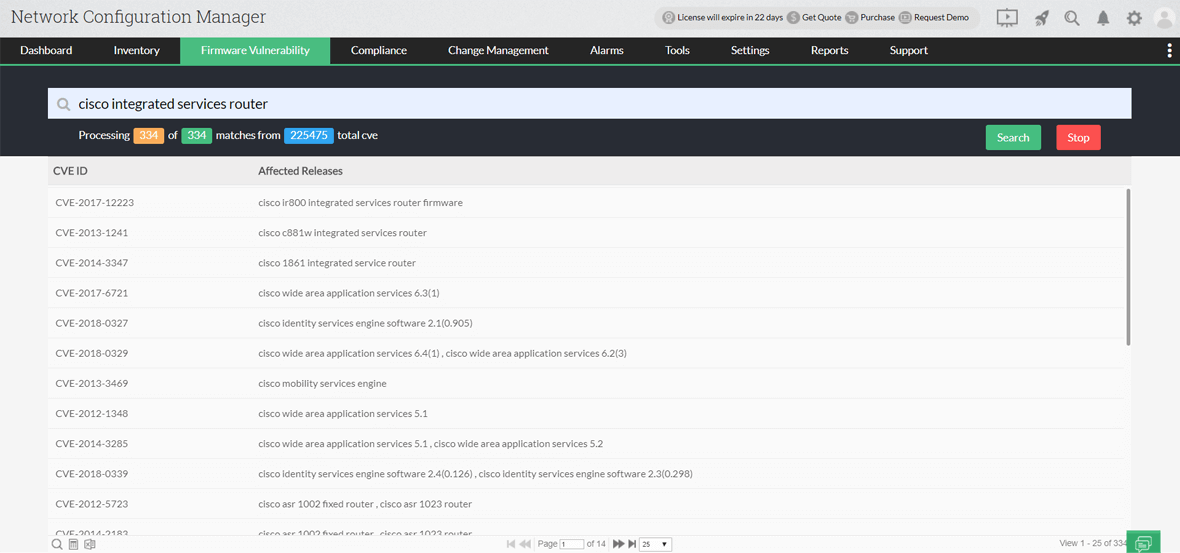

Con la "Búsqueda avanzada de CVE" usted puede buscar globalmente todas las vulnerabilidades utilizando el nombre del proveedor, la ID CVE, el número o versión del SO del dispositivo, o un modelo. Por ejemplo: Si busca "Cisco IOS 7000", se enumerarán todas las vulnerabilidades de seguridad de firmware presentes en ese modelo particular. Al hacer clic ahí, podrá ver todos los detalles de la vulnerabilidad correspondiente a una ID CVE particular.

Por tanto, Network Configuration Manager le ayuda a lograr un escaneo y gestión detallados de las vulnerabilidades de firmware. Asimismo, compruebe la actualización de firmware y la función de widgets de vulnerabilidades de firmware para saber sobre la actualización masiva de firmware y los dashboards de vulnerabilidades. ¡Pruebe Network Configuration Manager con la prueba gratuita de 30 días y vea cómo puede gestionar las vulnerabilidades de seguridad de firmware en su red!