ManageEngine fue nombrado como Challenger en el Cuadrante Mágico™ de Gartner® de 2025 para Gestión de acceso privilegiado

Descargue una copia gratuita del informe aquí.

Las infraestructuras de TI normalmente están compuestas por varias aplicaciones, procesos y scripts que están en constante comunicación con otras apps, sistemas, bases de datos y dispositivos de red para garantizar que las operaciones corporativas se realizan sin problemas. Esta comunicación requiere acceso a credenciales como contraseñas o claves de SSH con los cuales varios componentes se pueden autenticar entre sí.

Una práctica común es incrustar las credenciales de autenticación en el código fuente de la aplicación o almacenarlas en texto sin formato dentro de archivos de configuración y scripts en sistemas locales. Se cree que las credenciales incrustadas aceleran la comunicación de aplicación a aplicación, especialmente en implementaciones a gran escala, por lo que los equipos de TI se resisten a rotarlas con el temor de que frenen o detengan las operaciones. Esta es la razón por la que estas credenciales, una vez creadas, con frecuencia permanecen sin cambios y quedan a disposición de una audiencia amplia, creando un enorme riesgo de acceso no autorizado a sistemas de misión crítica.

PAM360 ayuda a las empresas a eliminar el uso de credenciales incrustadas en el código fuente y de contraseñas almacenadas en equipos locales en sus redes al dar API protegidos para la gestión de credenciales de aplicación a aplicación y aplicación a base de datos.

Logre la continuidad operativa sin credenciales privilegiadas incrustadas en el código

PAM360 proporciona APIs seguras que permiten a las aplicaciones y los procesos de terceros recuperar las credenciales privilegiadas para operaciones corporativas, eliminando la necesidad de tener contraseñas sensibles incrustadas en los códigos fuente de las aplicaciones o archivos de configuración. Al aprovechar el amplio rango de APIs disponibles, los procesos y aplicaciones se pueden comunicar oportunamente entre sí, verificando las credenciales privilegiadas desde la base de datos de PAM360 cuando se requiera para garantizar velocidad y agilidad.

PAM360 actualmente ofrece dos tipos de API:

- Una interfaz de línea de comando para scripts sobre secure shell (SSH).

- API de transferencia de estado representativo (REST).

Gestión end to end para credenciales de aplicaciones con seguridad aumentada

Al incorporar una ruta de acceso basada en gateway para las comunicaciones de aplicación a aplicación se garantiza que las credenciales sensibles estén consolidadas en una ubicación protegida y central, y que siempre permanecen en el radar de los administradores de TI. Adicionalmente, estas credenciales de aplicaciones están sujetas a las mejores prácticas de seguridad como lo son una rotación frecuente, políticas seguras y demás, erradicando la prevalencia de contraseñas obsoletas sin la necesidad de realizar actualizaciones manuales tediosas.

Aplique controles de acceso y privilegios detallados en las credenciales de las aplicaciones

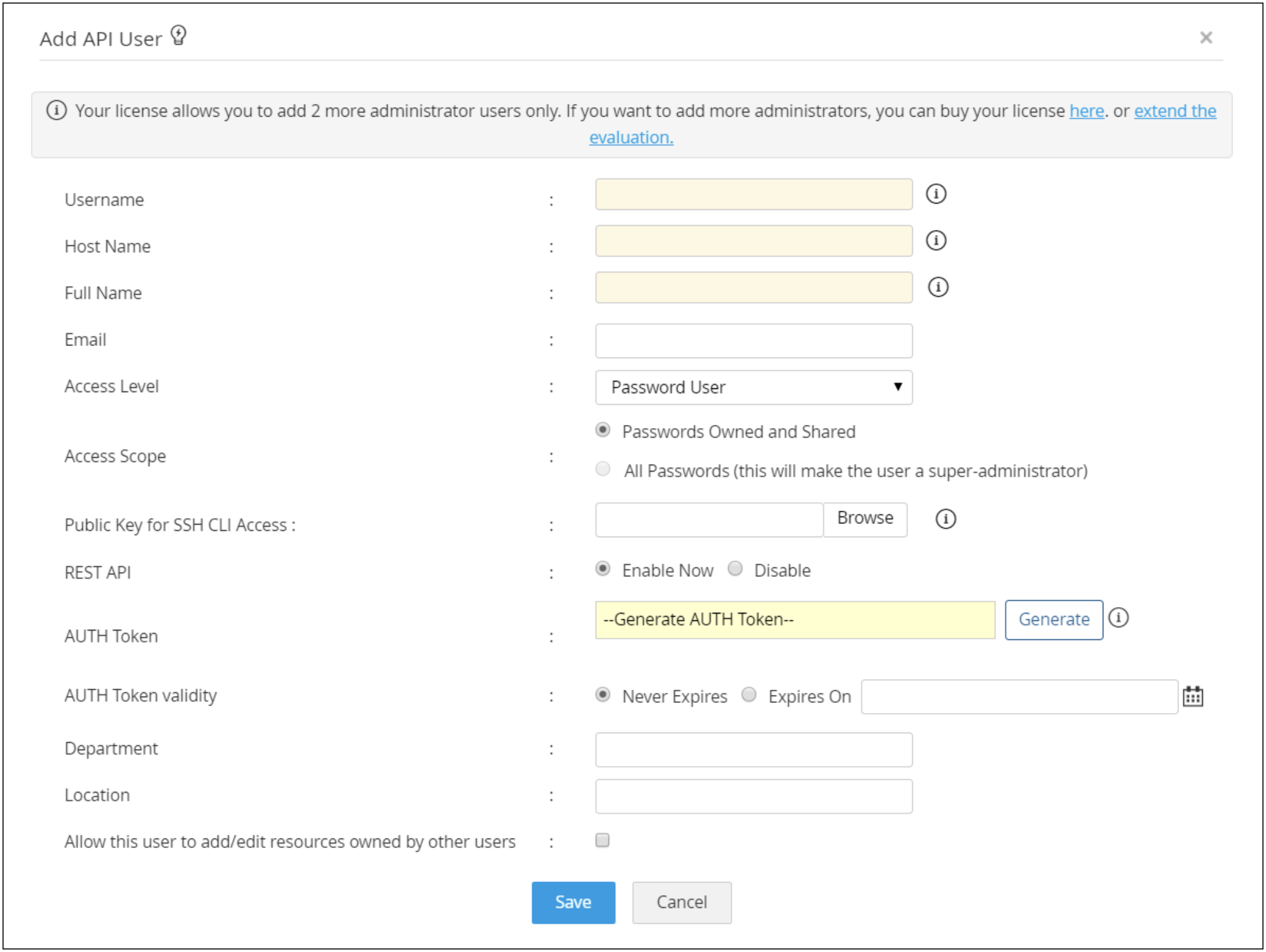

Para acceder a credenciales de aplicaciones mediante API, PAM360 requiere que los usuarios establezcan cuentas de usuarios nativas dentro del producto y mapearlas a los endpoints desde donde se solicitarán los API. Estas cuentas de usuarios tienen acceso controlado y permiten el acceso a las credenciales según los privilegios dados a ellos por el administrador. Los privilegios disponibles incluyen varios niveles operativos como recuperación, modificación y creación.

Satisfaga las obligaciones de cumplimiento y los requisitos internos.

Varias regulaciones gubernamentales y de la industria exigen que la información sensible no esté incrustada en el código fuente. Eliminar las contraseñas incrustadas y someter las credenciales de las aplicaciones a rotaciones periódicas puede ayudar a las organizaciones a satisfacer tanto auditorías internas como requisitos de cumplimiento externos.