¿Las contraseñas de sus empleados son lo suficientemente seguras como para resistir los ataques a credenciales?

Las contraseñas utilizadas por los empleados pueden asegurar o deshacer la seguridad de datos en una organización. Sin embargo, no es sorprendente saber que los empleados no suelen seguir una buena higiene cibernética. Desde el establecimiento de contraseñas débiles y genéricas hasta la laxitud de las reglas impuestas en herramientas como las políticas de grupos de Active Directory (AD) de Windows, varios factores suponen una amenaza para la seguridad de las contraseñas y ponen en riesgo la información sensible de las empresas.

Brechas de seguridad en las políticas de contraseñas de Active Directory

¿Cuáles son los requisitos de la política de contraseñas de Active Directory?

- Longitud mínima de la clave

- Antigüedad mínima de la clave

- Antigüedad máxima de la clave

- Requisitos de complejidad de las claves

- Aplicación del historial de contraseñas

- Cifrado reversible para almacenar contraseñas

¿Por qué no bastan las políticas de claves de Active Directory?

- No existe una política de contraseñas única. Deben personalizarse para adaptarse a las distintas jerarquías, regiones geográficas y departamentos de una empresa. Las políticas de claves de AD no tienen esta capacidad: no son aplicables a las OU.

- Las palabras del diccionario, los patrones y los palíndromos no pueden restringirse.

- No se puede evitar la repetición consecutiva del mismo carácter.

- Los administradores no pueden aplicar la política de contraseñas durante el restablecimiento de las mismas en la consola Usuarios y Equipos de Active Directory (ADUC).

- La configuración de la política no puede imponer el número de caracteres de un tipo específico.

- Debido a su limitada configuración de claves y bloqueo de cuentas, no pueden cumplir las normativas de cumplimiento de contraseñas como NIST, GDPR, PCI DSS e HIPAA.

- No pueden evitar los sofisticados y modernos ataques a las claves, como los ataques de diccionario y fuerza bruta.

- En general, es un reto para los administradores controlar las políticas de contraseñas asignadas en un dominio concreto.

Garantice contraseñas seguras con ADSelfService Plus

Password Policy Enforcer de ManageEngine ADSelfService Plus supera los inconvenientes de las políticas de contraseñas integradas de Active Directory. Permite aplicar una política personalizada y avanzada que se integra de manera eficiente con las políticas mencionadas. Fortifica sus claves de Active Directory para garantizar que los recursos de su organización estén protegidos de posibles ataques cibernéticos.

Cómo configurar políticas de contraseñas en ADSelfService Plus para fortalecer las claves de los usuarios

Las políticas de contraseñas de ADSelfService Plus pueden configurarse para que cumplan los siguientes requisitos:

- Restringir los caracteres

- Restringir la repetición

- Restringir el patrón

- Restringir la longitud

- Restringir las contraseñas

comprometidas

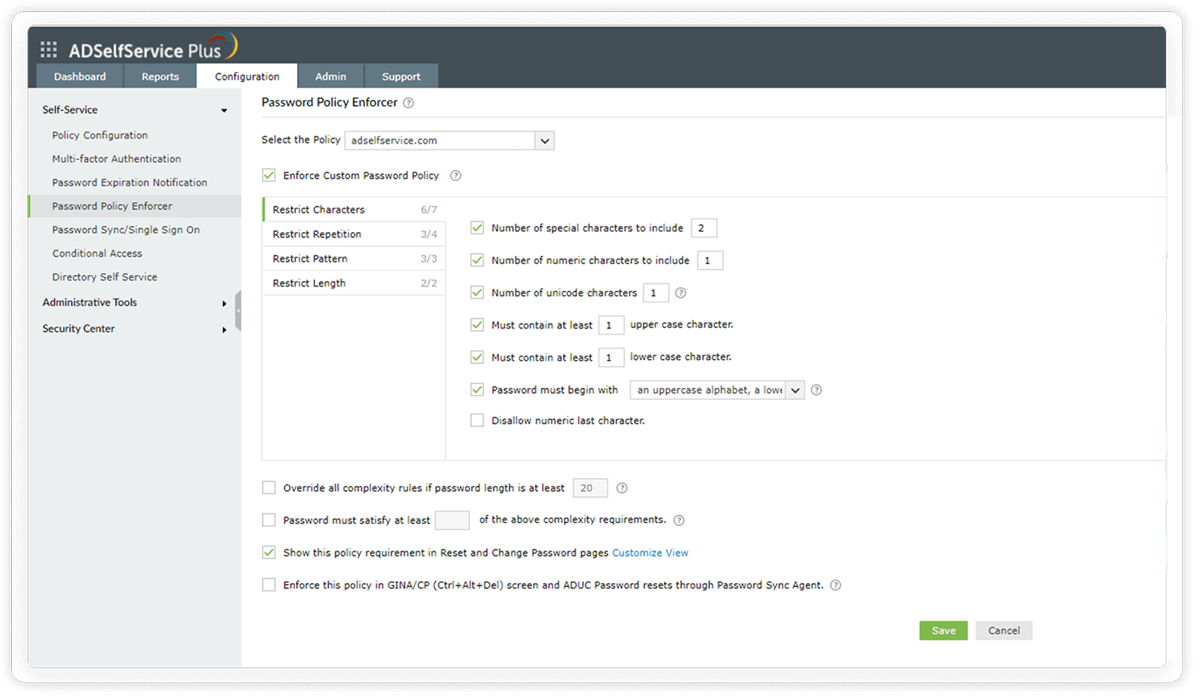

Restringir los caracteres: esta configuración de la política de claves incluye la obligatoriedad del número de caracteres especiales, numéricos y Unicode. También puede establecer el tipo de carácter con el que debe comenzar la contraseña.

Configure la inclusión de caracteres alfanuméricos en contraseñas.

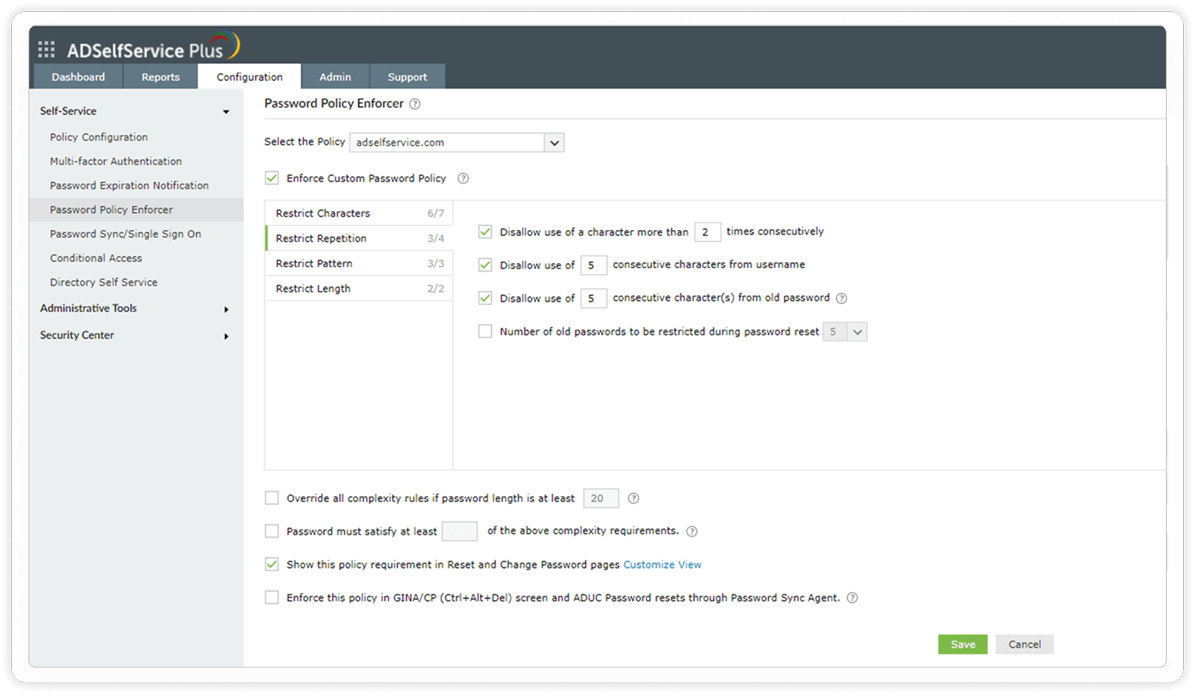

Restringir la repetición: estos ajustes prohíben el uso de caracteres consecutivos de nombres de usuario o contraseñas anteriores. También pueden restringir la repetición consecutiva del mismo carácter.

Impida que los usuarios vuelvan a utilizar contraseñas pasadas durante la creación de claves.

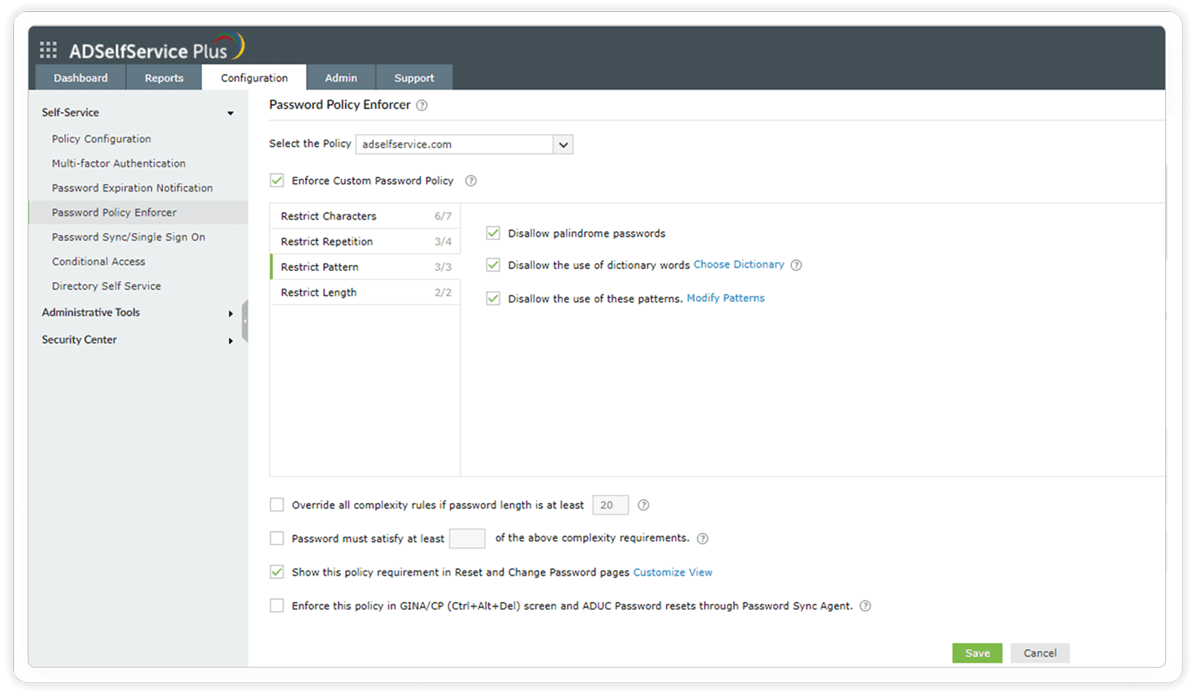

Restringir el patrón: los ajustes de esta pestaña restringen las palabras, patrones y palíndromos del diccionario personalizados que se utilizan habitualmente.

Impida que los usuarios utilicen patrones comunes, palabras de diccionario y palíndromos en sus contraseñas.

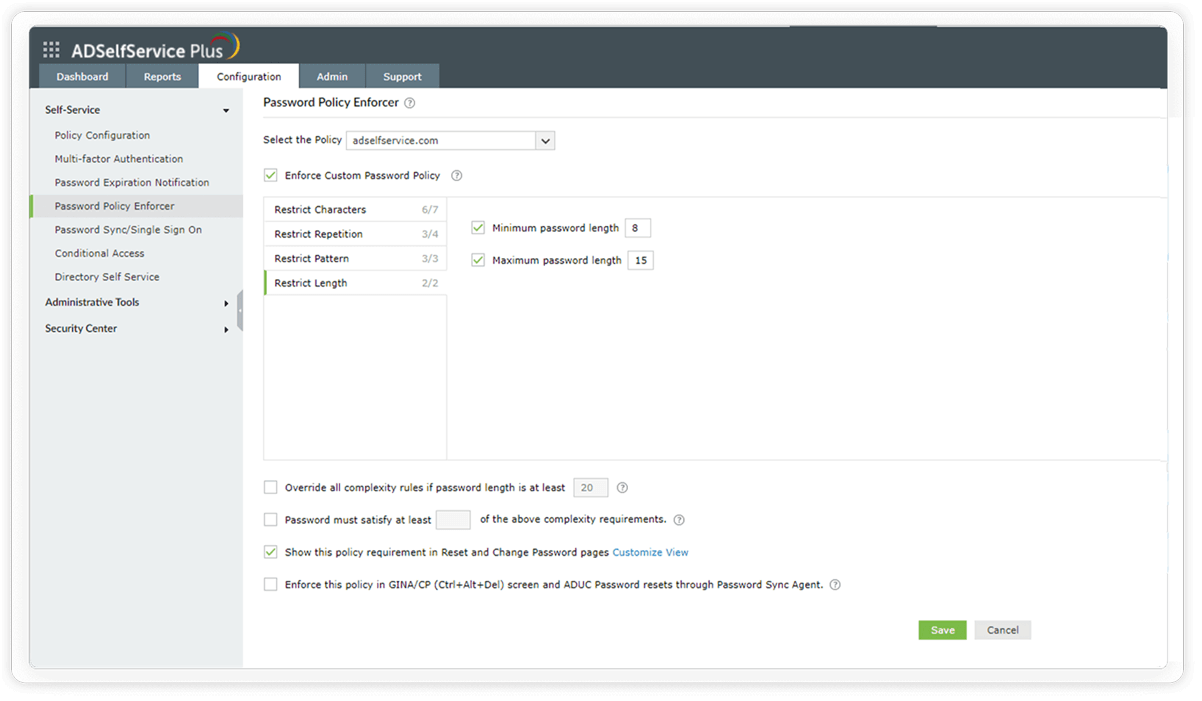

Restringir la longitud: estas reglas permiten establecer un número mínimo y máximo de caracteres para la contraseña.

Configure la longitud mínima y máxima para satisfacer las pautas del marco NIST.

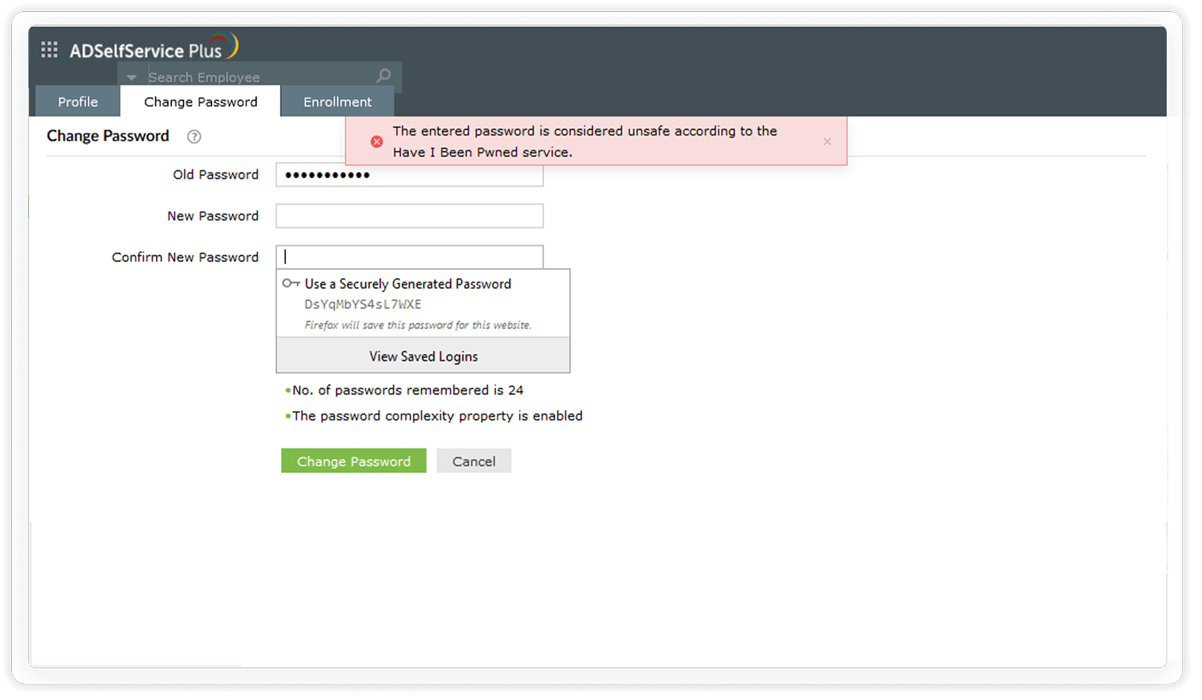

Restringir las contraseñas comprometidas: ADSelfService Plus puede integrarse con el servicio 'Have I been Pwned?', que puede prohibir el uso de contraseñas implicadas en hackeos anteriores y evitar así los ataques de relleno de credenciales.

Ventajas de utilizar el Password Policy Enforcer de ADSelfService Plus

Preguntas frecuentes

1. ¿Qué es una política de contraseñas?

Es un conjunto de normas creadas y aplicadas para reforzar las claves de los usuarios. Se considera que una contraseña que satisface todas las reglas de una política aplicada protege mejor los datos subyacentes frente a posibles ataques con credenciales. Una política debe incluir reglas que especifican la longitud mínima de la clave, su antigüedad máxima, sus detalles de complejidad y los requisitos del historial de contraseñas.

2. ¿Qué es un ataque de contraseña y cuáles son sus distintos tipos?

Un ataque de contraseña es un actor de amenaza que intenta autenticarse maliciosamente en su cuenta utilizando una clave comprometida. Hay diferentes tipos: ataques de diccionario, de fuerza bruta, de man-in-the-middle, de keylogger, relleno de credenciales, phishing, pulverización de contraseñas e interceptación de tráfico.

3. ¿Qué es un ataque de diccionario?

Un ataque de diccionario implica que un actor de amenazas intente hackear una cuenta de usuario probando repetidamente varias combinaciones de palabras del diccionario. Las palabras utilizadas no son necesariamente palabras del diccionario, sino opciones predecibles —tales como nombres o lugares de nacimiento— que los usuarios tienden a utilizar. Se aconseja a los usuarios que eviten este tipo de palabras al establecer sus claves.

4. ¿Qué se entiende por complejidad de la contraseñas de Active Directory?

Los requisitos de complejidad de las claves de Active Directory son configuraciones que obligan a los usuarios a incluir determinados caracteres especiales —tales como mayúsculas, minúsculas o caracteres no alfanuméricos— y evitar el uso de sus nombres de usuario en sus contraseñas. Los usuarios han elegido claves seguras cuando se cumplen los requisitos de complejidad de la política de contraseñas del dominio aplicada.

5. ¿Son suficientes las contraseñas para proteger los datos y las identidades?

Proteger una cuenta de usuario o un endpoint de datos con solo una contraseña hace que sea más vulnerable. Sin embargo, implementar mecanismos de autenticación multifactor (MFA) es una buena práctica para que las credenciales comprometidas resulten inútiles a los hackers. Cabe señalar que los mecanismos avanzados de verificación, tales como la biometría, han hecho posible la autenticación segura de usuarios sin clave.

6. ¿Cuál es la diferencia entre la política de claves de dominio de Active Directory y una política de contraseñas detallada (FGPP)?

La política de claves de dominio predeterminada de Active Directory define reglas configurables para la creación de contraseñas de cuentas de usuario. Esta política sólo es aplicable al dominio al que está vinculado. No puede personalizarse para un conjunto específico de usuarios, grupos u OU. La FGPP de AD supera este inconveniente y permite adaptar las políticas de contraseñas a los distintos usuarios y grupos del dominio.