-

Metoda inspekcji natywnej usługi AD

-

Metoda z użyciem ADAudit Plus

ADAudit Plus to internetowe oprogramowanie do raportowania zmian w usłudze Windows Active Directory w czasie rzeczywistym umożliwiające przeprowadzanie inspekcji, śledzenie i tworzenie raportów dotyczących systemu Windows (Active Directory, logowanie/wylogowanie stacji roboczych, serwery plików i serwery), użytkowników archiwizujących NetApp i serwerów EMC, aby pomóc zaspokoić najważniejsze potrzeby w zakresie zabezpieczeń, inspekcji i zgodności. Śledź autoryzowane/nieautoryzowane zmiany w ramach zarządzania usługą AD, dostęp użytkowników, obiekty zasad grupy, grupy, komputery i jednostki organizacyjne. Śledź także każdą modyfikację plików i folderów oraz zmiany dostępu i uprawnień za pomocą ponad 200 szczegółowych raportów specyficznych dla danego zdarzenia i natychmiastowych alertów e-mail. Te raporty można eksportować do formatów XLS, HTML, PDF i CSV, co pomoże w ich interpretacji i informatyce śledczej.

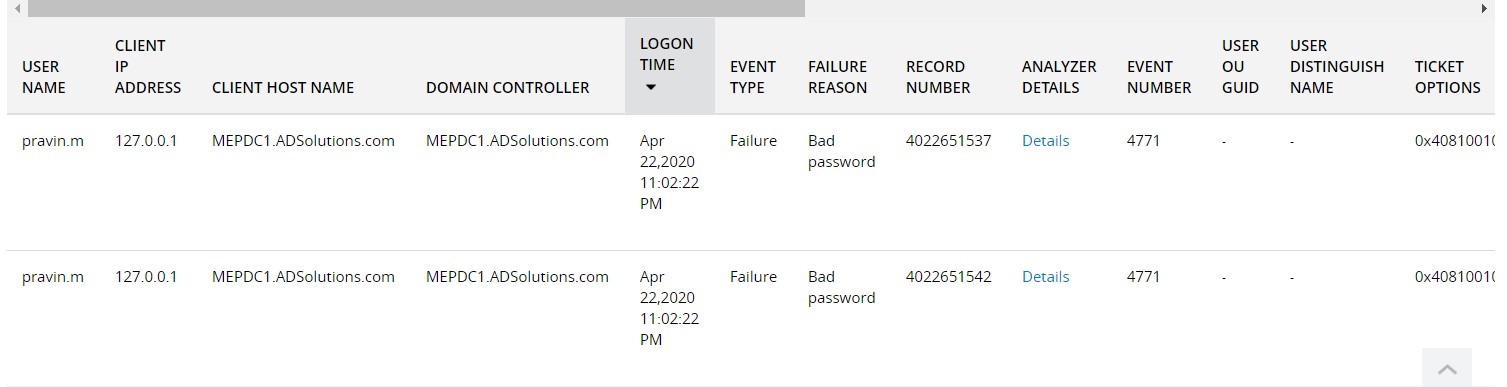

ADAudit Plus pozwala administratorom zobaczyć wszystkie nieudane próby logowania z informacjami o tym, kto próbował się zalogować, na jaki komputer próbowano się zalogować, kiedy miało to miejsce i jaka była przyczyna niepowodzenia logowania.

-

Zaloguj się do programu ADAudit Plus ➔ Przejdź do karty Raporty ➔ Przejdź do obszaru Raporty o logowaniach użytkowników ➔ Przejdź do opcji Niepowodzenia logowania.

-

Wybierz domenę.

-

Wybierz opcję Eksportuj jako, aby wyeksportować raport w dowolnym z preferowanych formatów (CSV, PDF, HTML, CSVDE i XLSX).

-

Ten raport zawiera następujące informacje:

-

Nazwa użytkownika konta, na które nie udało się zalogować

-

Adres IP użytkownika

-

Czas niepowodzenia logowania

-

Komputer lub serwer, na którym logowanie się nie powiodło

-

Przyczyna niepowodzenia logowania

-

Oto jak można śledzić nieudane próby logowania w ramach inspekcji natywnej.

-

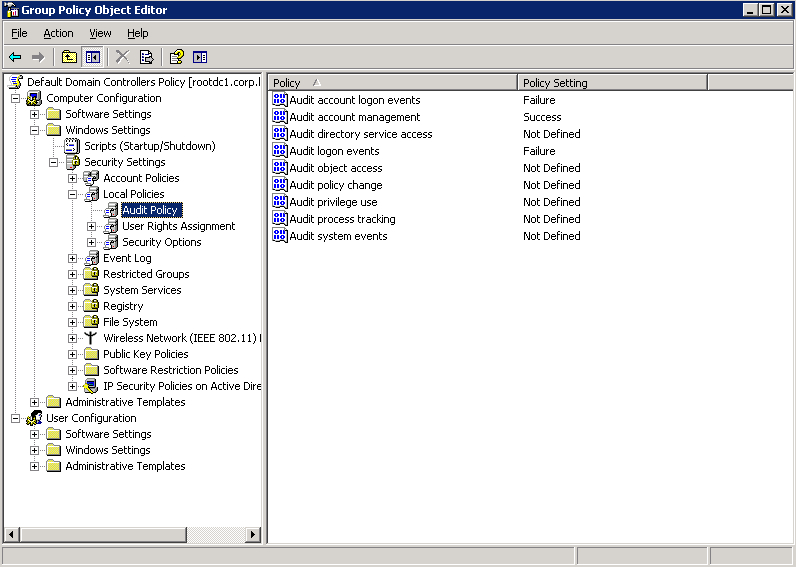

Krok 1: Włącz inspekcję niepowodzeń logowania

-

Zaloguj się do kontrolera domeny z uprawnieniami administracyjnymi i uruchom Konsolę zarządzania zasadami grupy.

-

Kliknij prawym przyciskiem myszy odpowiedni Obiekt zasad grupy połączony z kontenerem kontrolerów domeny i wybierz Edytuj.

-

Rozwiń pozycję Konfiguracja komputera → Ustawienia systemu Windows → Ustawienia zabezpieczeń → Zasady lokalne → węzeł Zasady inspekcji.

-

Skonfiguruj zasady inspekcji w następujący sposób:

-

Zarządzanie kontem: Powodzenie

-

Inspekcja zdarzeń logowania na konto: Niepowodzenie

-

Inspekcja zdarzeń logowania: Niepowodzenie

-

-

Krok 2: Przejrzyj zdarzenia w Podglądzie zdarzeń systemu Windows

Po włączeniu inspekcji można przejrzeć dzienniki i zbadać zdarzenia, korzystając z Podglądu zdarzeń. Wykonaj następujące czynności:

-

Otwórz Podgląd zdarzeń

-

Rozwiń Dzienniki systemu Windows > Zabezpieczenia

-

Utwórz widok niestandardowy dla identyfikatora zdarzenia 4625. Ten identyfikator oznacza niepowodzenie logowania.

-

Kliknij dwukrotnie zdarzenie. Możesz wyświetlić szczegółowe informacje o aktywności, takie jak nazwa konta, data i godzina niepowodzenia logowania.