Przechowuj i zarządzaj logami sieciowymi z chmury dzięki ManageEngine Log360 Cloud.

Oparte na chmurze rozwiązanie SIEM zapewnia funkcje SIEM jako usługę. Rozwiązania SIEM w chmurze zabezpieczają sieć, zapewniają informacje o zagrożeniach, oferują konsolę do wykrywania, ustalania priorytetów i rozwiązywania incydentów bezpieczeństwa oraz pomagają zachować zgodność z wymogami prawnymi - a wszystko to z poziomu chmury. Rozwiązania chmurowe SIEM oferują większą elastyczność i łatwość dostępu podczas zarządzania cyberbezpieczeństwem zarówno w środowiskach lokalnych, jak i w chmurze.

Log360 Cloud to oparte na chmurze rozwiązanie SIEM firmy ManageEngine, które ma na celu zapewnienie kompleksowej widoczności i zarządzania bezpieczeństwem zarówno w środowiskach lokalnych, jak i chmurowych na jednej platformie.

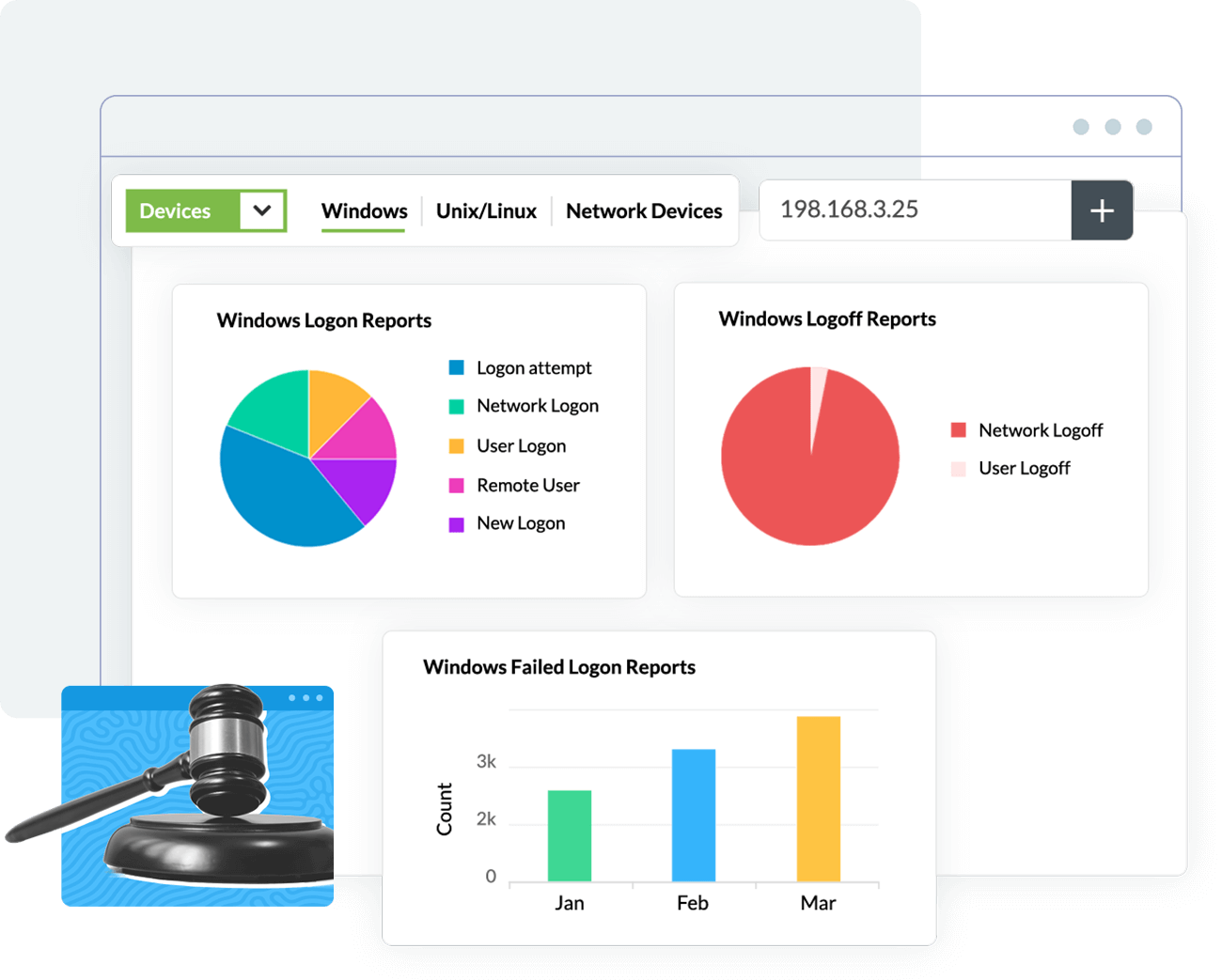

Log360 Cloud zapewnia kompleksowy wgląd w bezpieczeństwo sieci w czasie rzeczywistym dzięki wielu automatycznie aktualizowanym, graficznym pulpitom nawigacyjnym. Uzyskaj pełny wgląd w swoje środowisko IT z dowolnego miejsca dzięki wielu pulpitom nawigacyjnym bezpieczeństwa.

Dzięki Log360 Cloud możesz:

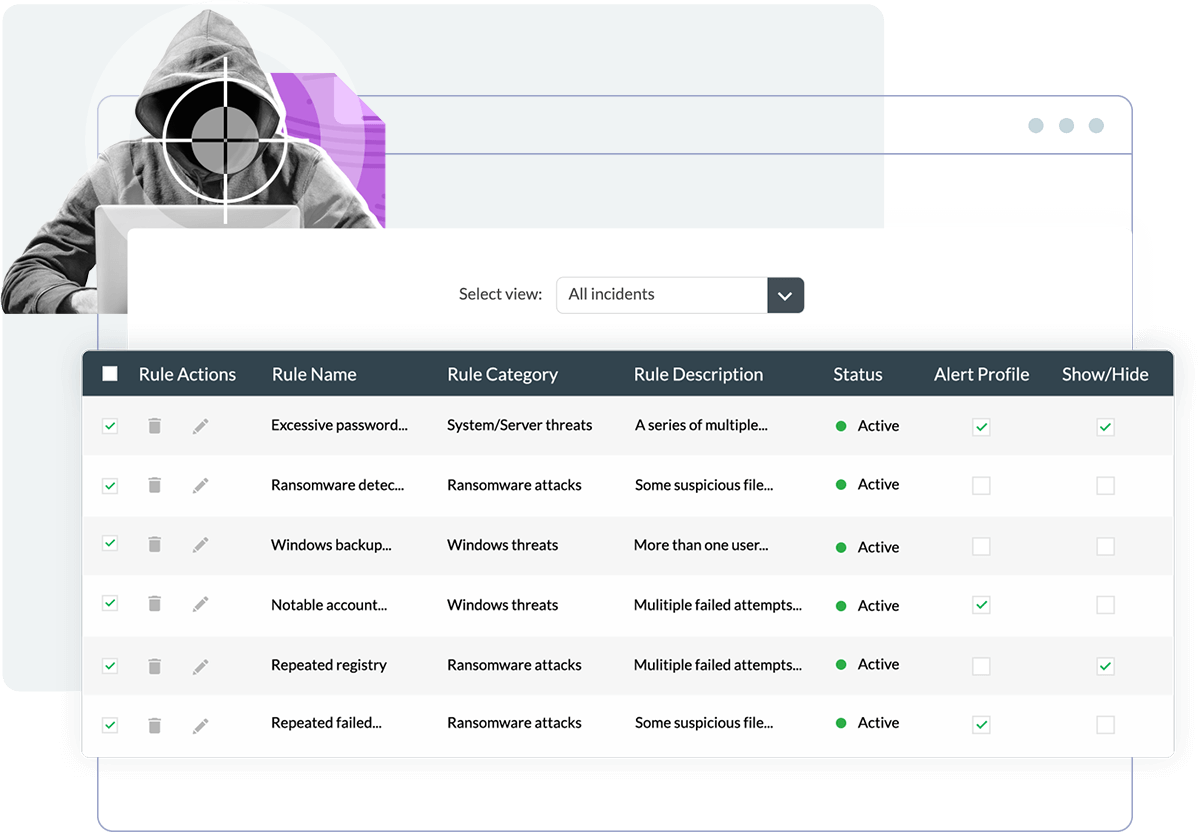

Wykrywanie zagrożeń oparte o reguły odbywa się poprzez zastosowanie zestawu reguł i obserwowanie czy zdarzenia w sieci spełniają kryteria reguły. Technika ta jest dobrze znana i szeroko stosowana do wykrywania znanych zagrożeń i wskaźników naruszenia bezpieczeństwa, takich jak ataki brute-force i ataki ransomware.

Log360 Cloud posiada potężny silnik korelacji który pozwala na:

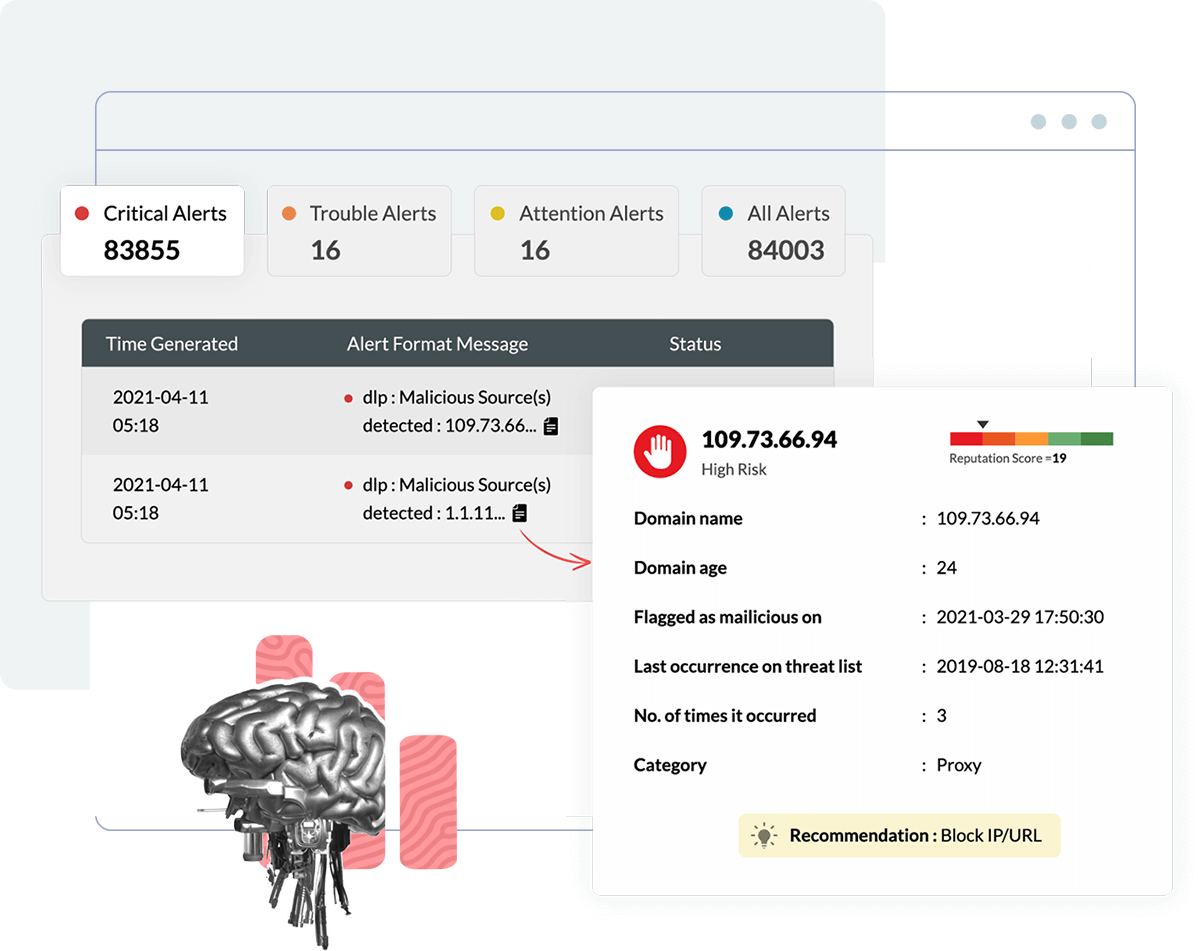

Inteligencja zagrożeń to repozytorium informacji o wszystkich znanych zagrożeniach na całym świecie. Dzięki możliwości dostarczania kontekstu do danych dziennika, analiza zagrożeń umożliwia organizacjom decydowanie o tym, które wskaźniki powinny być traktowane priorytetowo, a które należy zignorować.

Log360 Cloud zawiera w pełni skonfigurowany moduł analizy zagrożeń, który automatycznie aktualizuje dane o zagrożeniach z zaufanych źródeł open source i komercyjnych. Posiada również dodatek zaawansowanej analityki zagrożeń, który zapewnia dopracowaną listę złośliwych adresów IP, adresów URL i domen z wynikami reputacji pokazującymi, jak poważne może być potencjalne zagrożenie.

Dzięki Log360 Cloud możesz:

Organizacje są często zobowiązane do wykazania zgodności z różnymi standardami bezpieczeństwa i przepisami podczas audytów zgodności poprzez sporządzanie odpowiednich raportów, przechowywanie danych dzienników przez długi czas i monitorowanie naruszeń w celu zapewnienia, że ich firma nie utraci zgodności.

System zarządzania zgodnością pomaga osiągnąć te cele, ponieważ będziesz kontrolować zgodność przez cały czas. Log360 Cloud posiada zintegrowany system zarządzania zgodnością, który pomaga spełnić wymagania dotyczące zgodności z wymogami regulacyjnymi, takimi jak PCI DSS, FISMA, GLBA, SOX, HIPAA i ISO 27001.

Dzięki Log360 Cloud możesz:

Rozszerz swoje usługi bezpieczeństwa dzięki Log360 Cloud MSSP edition. Wdrażaj scentralizowane zarządzanie dziennikami, analizę zagrożeń i zarządzanie zgodnością na dużą skalę.

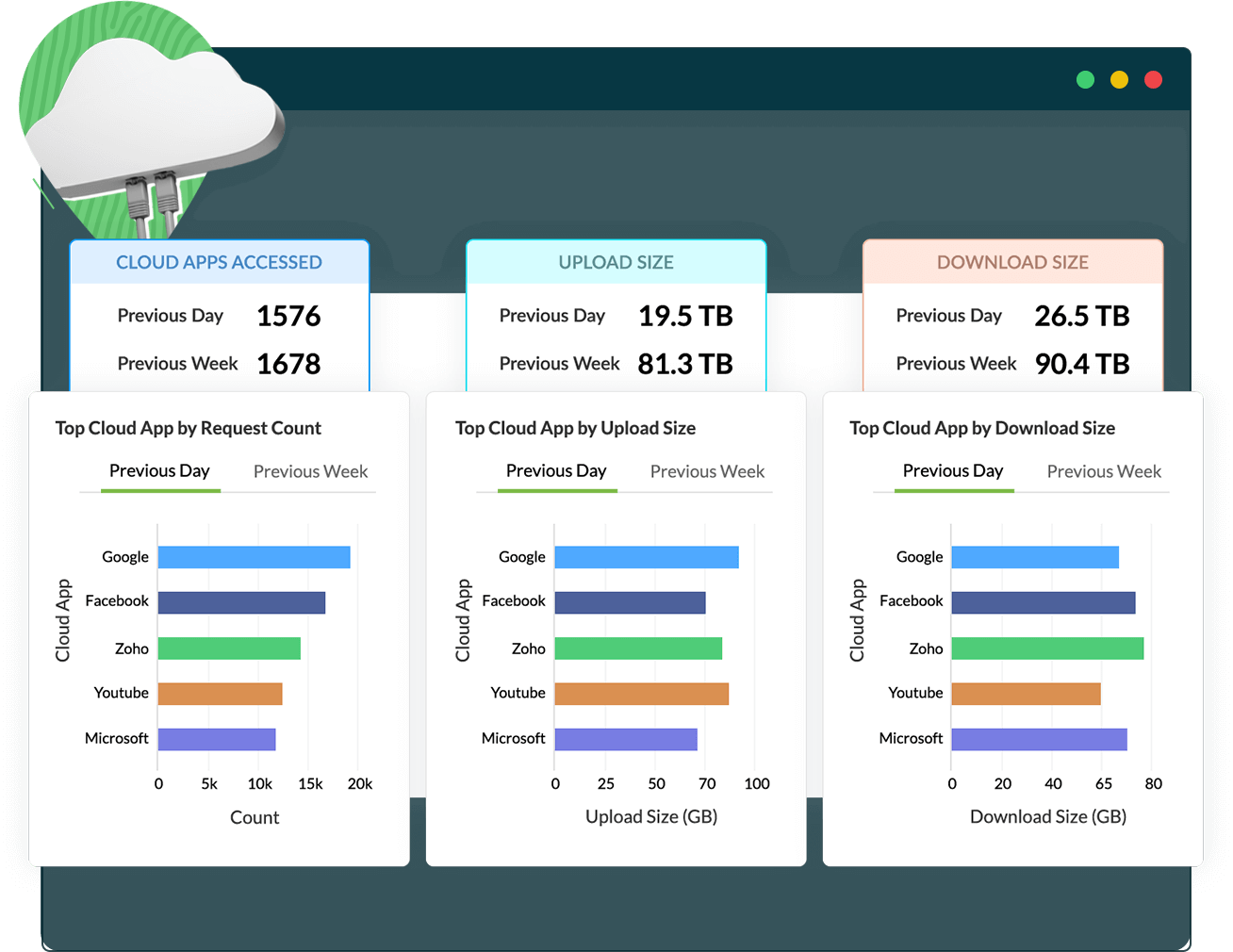

Wypróbuj za darmoMonitorowanie wykorzystania aplikacji w chmurze jest niezbędne do regulowania dostępu do wrażliwych danych w chmurze. Niesankcjonowane korzystanie z aplikacji lub shadow IT zmniejsza widoczność aktywności użytkowników, ułatwiając podmiotom stanowiącym zagrożenie na łatwą realizację swoich niegodziwych planów.

CASB daje możliwość wykrywania aplikacji w tle i ich głównych użytkowników. Dzięki rozwiązaniu SIEM w chmurze, takiemu jak Log360 Cloud, dane te można wykorzystać do zbudowania szerszego kontekstu wokół działań podmiotów stanowiących zagrożenie, co ułatwia wykrywanie złośliwych działań w sieci.

Dzięki Log360 Cloud możesz:

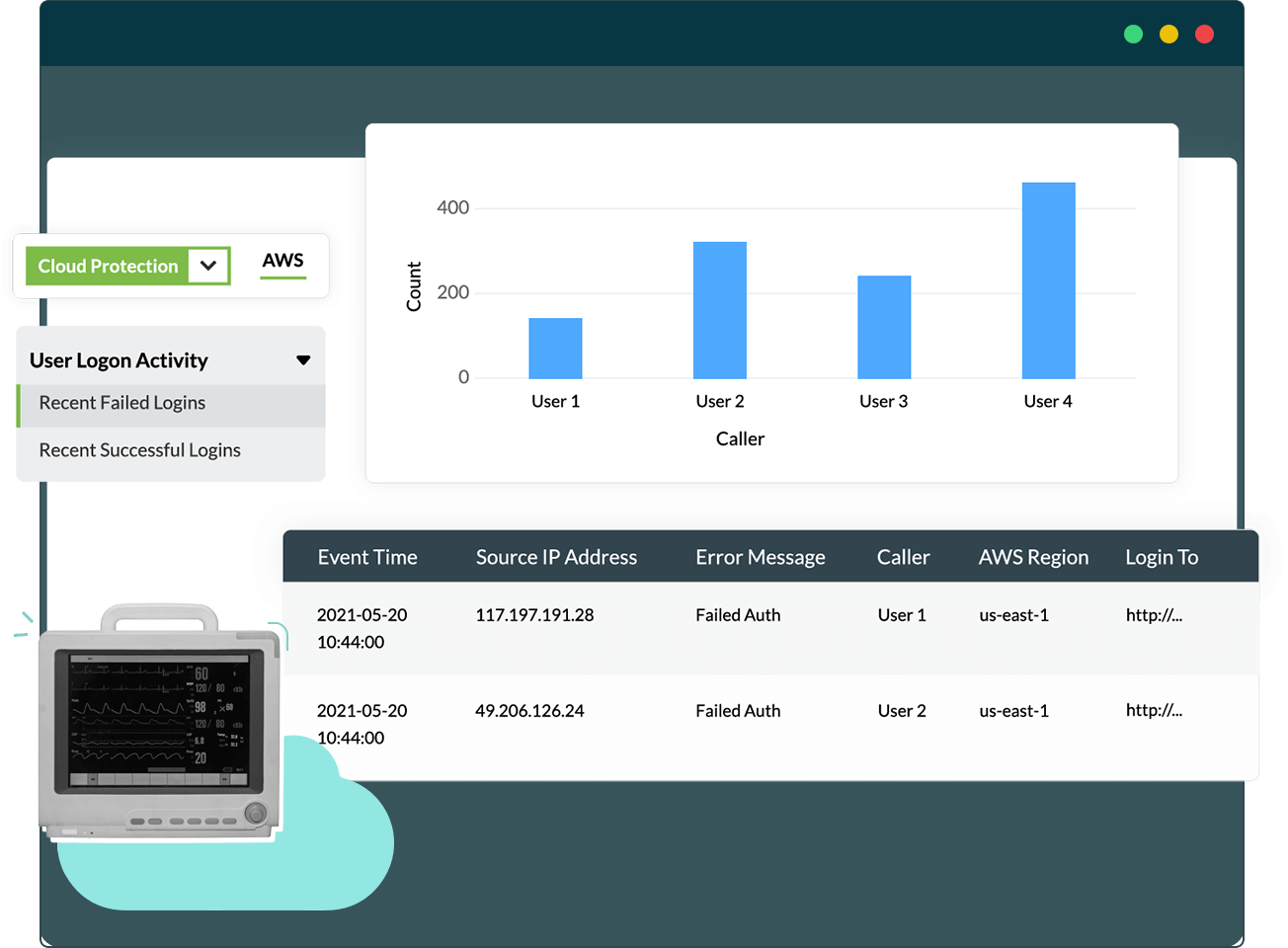

Dzienniki AWS CloudTrail, dzienniki dostępu do serwera S3 i dzienniki dostępu do Elastic Load Balancing (ELB) rejestrują dostęp do danych i zawierają szczegóły każdego żądania, takie jak typ żądania, zasoby określone w żądaniu, czas i data przetworzenia żądania, ścieżka żądania i natężenie ruchu. Dzienniki te są bardzo cenne w celu zrozumienia wzorców dostępu do danych, przeprowadzania audytów bezpieczeństwa, analizowania błędów konfiguracji i nie tylko.

Log360 Cloud wspiera bezagentowe zbieranie dzienników dla trzech typów logów AWS: Dzienniki AWS CloudTrail, dzienniki AWS S3 i dzienniki dostępu ELB. Zapewnia również:

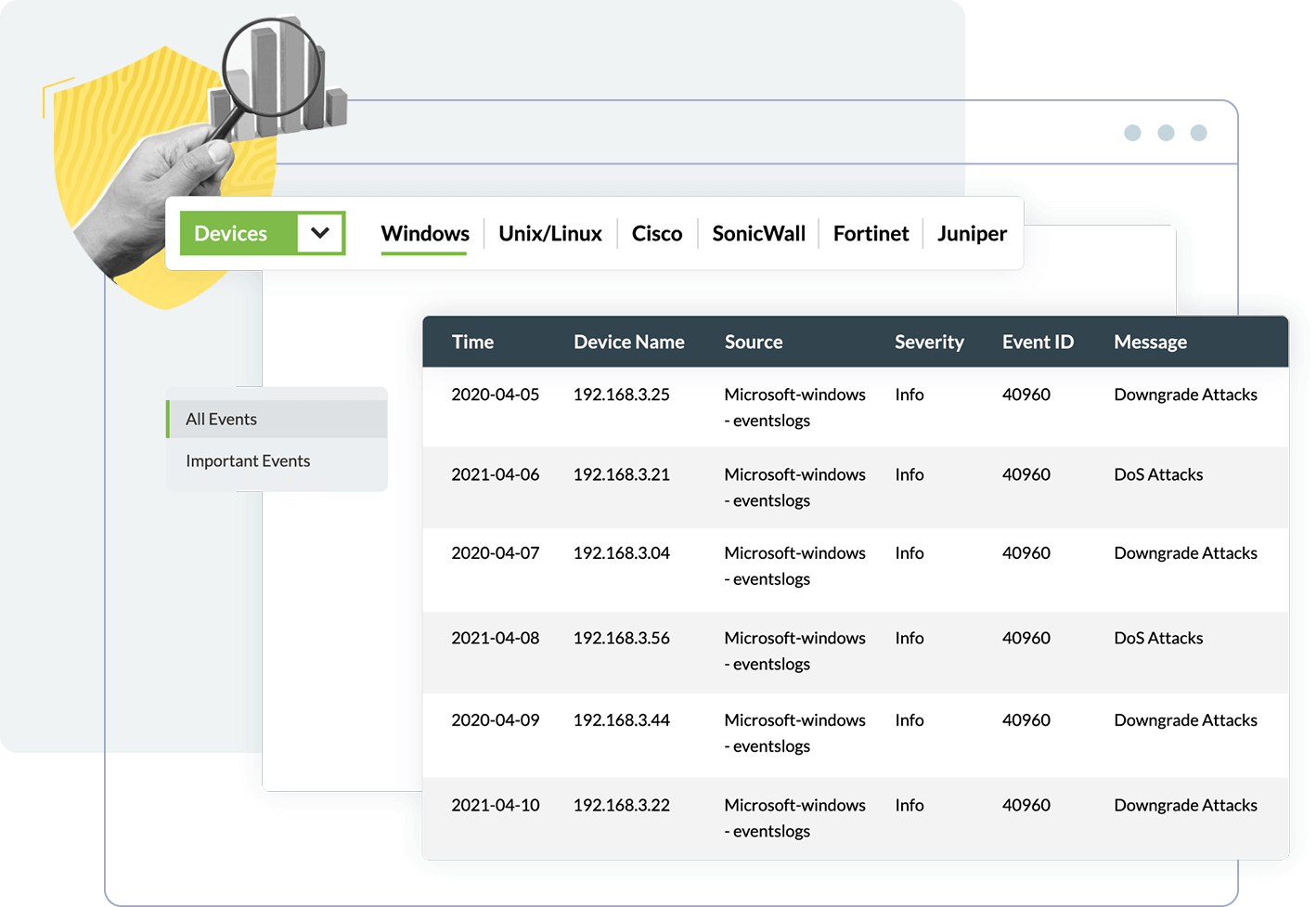

Łącz dzienniki z krytycznych urządzeń i bezpiecznie przechowuj je na naszej platformie w chmurze. Log360 Cloud pozwala archiwizować dzienniki odpowiednio do potrzeb, w celu zapewnienia zgodności i innych celów.

Log360 Cloud również posiada intuicyjne i elastyczne wyszukiwanie, które szybko sprawdza surowe dzienniki i uzyskuje wyniki dla twojego kryterium wyszukiwania. Kryteria wyszukiwania mogą składać się z symboli wieloznacznych, fraz i operatorów logicznych. Administrator bezpieczeństwa może wyszukiwać korzystając z numerów ID zdarzeń, wagi, źródeł, nazw użytkownika, adresów IP lub korzystając z kombinacji powyższych w celu spełnienia wymogów wyszukiwania.

Log360 Cloud pozwala na:

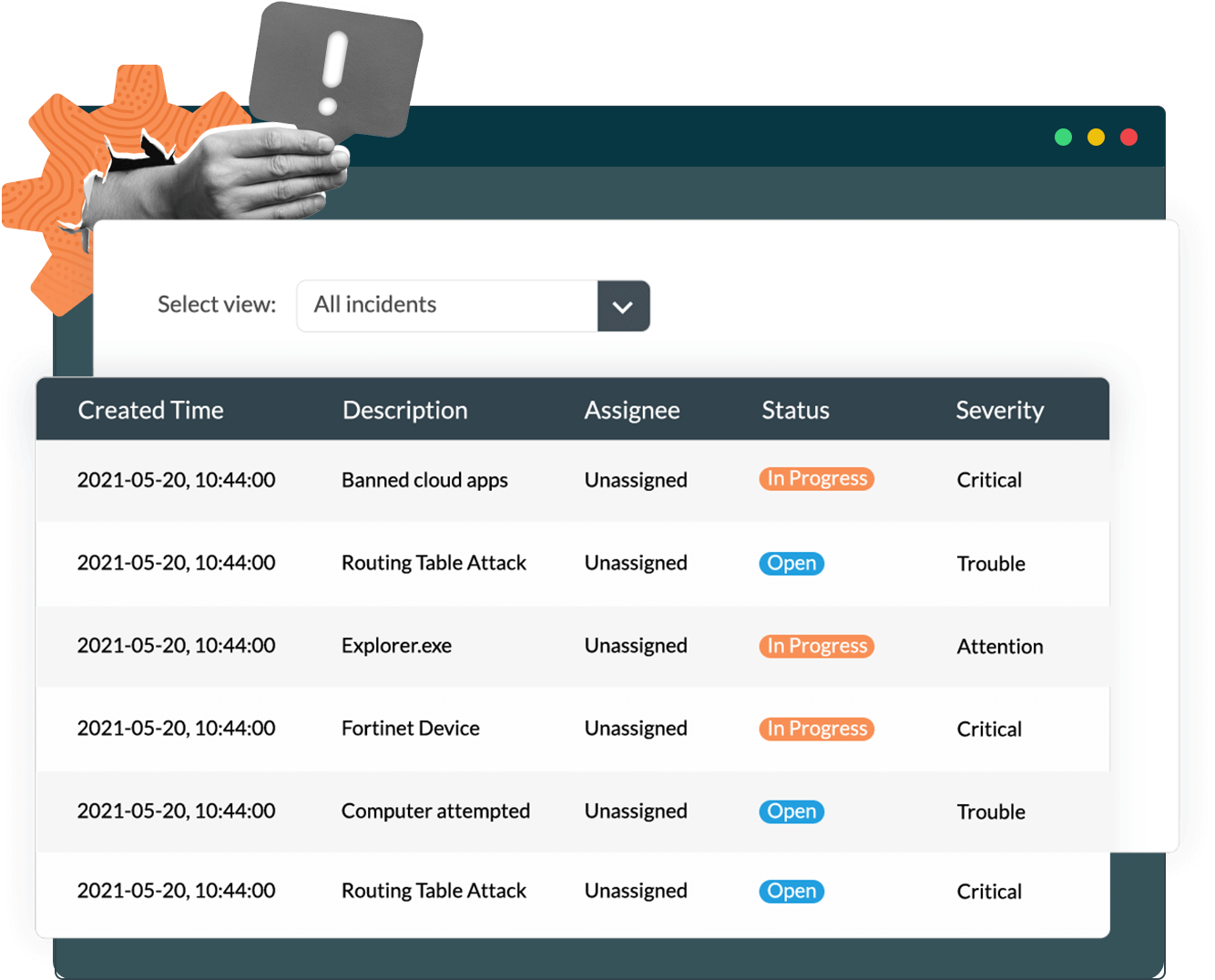

Zarządzanie incydentami to proces identyfikowania, przypisywania i rozwiązywania incydentów w sieci. Możliwości zarządzania incydentami w Log360 Cloud zapewniają metodyczną i łatwą obsługę wszelkich incydentów związanych z bezpieczeństwem. Administratorzy bezpieczeństwa mogą przypisywać incydenty do techników i śledzić ich postępy. Mogą również automatycznie konfigurować reguły przypisywania zgłoszeń do krytycznych spraw pod ich nadzorem.

Log360 Cloud pomaga przyspieszyć proces rozwiązywania incydentów. Można:

Aby uzyskać więcej niż 20 000 GB (20 TB) pamięci masowej, prosimy o kontakt z naszym zespołem ds. sprzedaży ( sales@manageengine.com)