Дата последнего обновления: 25 август 2021 г.

Определение реагирования на инциденты

Реагирование на инциденты (IR) - это системный подход, который помогает ИТ-отделам подготовиться к ИТ-инцидентам, таким как прерывание обслуживания, нарушение системы безопасности организации или кибератака, а также выработать соответствующий план действий. Ввиду текущей ситуации, когда бизнесу пришлось перейти на удаленную работу, ни одна организация не защищена полностью от ИТ-инцидентов, особенно от тех, которые касаются безопасности. Последствия инцидентов, связанных с безопасностью, почти всегда катастрофические, поскольку они связаны с уничтожением данных, нарушением конфиденциальности и значительным ущербом для производительности и финансового состояния организации. Вернуться к прежнему состоянию после таких инцидентов очень сложно. Однако при наличии действенного плана IR реагировать на такие ситуации можно более эффективно, а восстанавливать нормальное состояние - быстрее. В отчете Ponemon о стоимости утечки данных подтверждается, что организациям с надежным планом IR удалось снизить затраты, связанные с нарушением безопасности, в среднем на 2 миллиона долларов США.

Поэтому организации должны в приоритетном порядке разработать четкий план действий IR и разработать соответствующий процесс, в котором будет обозначено, что рассматривается организацией как инцидент, сформировать команду специалистов, ответственных за реагирование на инциденты, и назначить каждому соответствующие роли, а также обучить их в кратчайшие сроки.

Этапы процесс реагирования на инциденты

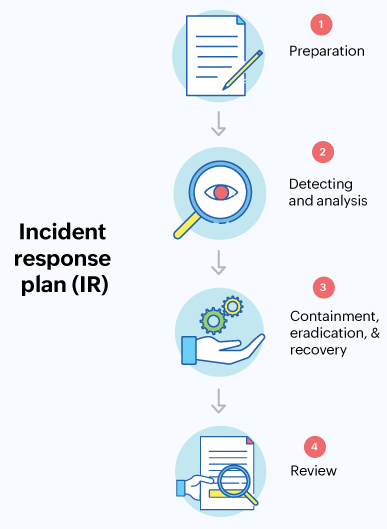

Подход, который организация применяет в отношении реагирования на инциденты, известный как ответные меры, существенно влияет на последствия инцидента. Обычно процесс реагирования на инциденты начинается с создания плана IR с учетом потребностей и функционирования организации, а также делегирования ролей и обязанностей участникам команды реагирования на инциденты. Ниже указаны различные этапы реагирования на инциденты безопасности, предлагаемые Национальным институтом стандартов и технологии (NIST) (США).

1. Подготовка

Подготовка является самым важным этапом реагирования на инциденты. Выработка стратегии, ее документирование, формирование команды реагирования на инциденты, назначение ролей и распределение обязанностей, организация надлежащей коммуникации и обучения, а также подготовка необходимого программного обеспечения и оборудования - все это часть плана реагирования на инциденты и подготовке к устранению нарушения безопасности.

2. Обнаружение и анализ

На этом этапе выполняется фактическое реагирование на инцидент, начиная с поиска инцидентов безопасности и сообщения о них. Здесь возникает вопрос о том, кто сообщает об инциденте и каким образом.

Все сотрудники организации должны быть знакомы с имеющимся планом IR и должны немедленно сообщать о любых подозрениях относительно нарушения безопасности. Важно поделиться планом IR и с клиентами, чтобы они также держали руку на пульсе. И сотрудники, и клиенты должны сообщать об проблемах безопасности, обнаруженных ими в своей рабочей среде. Ниже приведен ряд сценариев, когда проблему не следует игнорировать, а сообщить о ней как можно скорее, чтобы оперативно устранить ее.

- Клиенты сообщают о проблемах безопасности по каналам службы поддержки организации

- Угрозы данным клиентов ввиду проблем с безопасностью, обнаруженных внутри организации

- Оповещения безопасности от различных систем обнаружения вторжений и средств мониторинга

- Сообщения электронной почты, в которых могут содержаться вирусы

- Обнаружение вредоносных программ на любых устройствах организации

Когда сотрудники сталкиваются с инцидентами безопасности, им следует незамедлительно сообщить об этом команде IR. Организации следует использовать различные способы обнаружения инцидентов безопасности, такие как веб-формы на портале самообслуживания, электронные письма, чаты, телефонные звонки, цифровые рабочие пространства для совместной работы, включая Microsoft Teams , а также многое другое. Все это необходимо четко определить в плане IR и опубликовать как для сотрудников, так и для клиентов.

NIST предлагает пять шагов для этапа обнаружения и анализа:

- Обнаружение самых первых признаков инцидента безопасности

- Анализ признаков с целью отличить реальную угрозу от ложной тревоги

- Документирование инцидента с фиксированием всех фактов и соответствующих процедур реагирования, которые следует применить для устранения проблемы

- Определение приоритетов инцидента на основе анализа влияния, учитывая его последствия для бизнеса и конфиденциальности, а также время и усилия, которые требуются для восстановления

- Уведомление команд и отдельных специалистов, привлеченных командой IR, разъяснение плана IR и необходимых действий для быстрого восстановления

3. Сдерживание, ликвидация и восстановление

Под сдерживанием понимаются действия, позволяющие взять инцидент под контроль как можно скорее и заблокировать его, чтобы исключить дальнейший ущерб. Для этого требуется точно определить системы, подвергшиеся атаке, а также локализовать последствия сдерживания, ликвидации и восстановления в рамках плана IR. Для ликвидации проблемы можно использовать средства эффективного управления инцидентами, а также использовать решения, предлагаемые в статьях базы знаний службы поддержки. Чтобы инцидент безопасности считался исчерпанным, требуется стратегия восстановления. Этот этап также включает проверку затронутых систем и их возвращение к нормальному функционированию.

В основе всех этих стратегий должны находится такие критерии, как серьезность инцидента безопасности, состояние затронутых систем, влияние на бизнес, протоколирование свидетельств и всей информации об инциденте, а также средства и ресурсы, необходимые для координации стратегии.

4. Оценка (после анализа инцидента)

После каждого инцидента следует организовать обзорное собрание с участием команды IR, руководства организации и каждого отдельного сотрудника, кто участвовал в работе над инцидентом, чтобы сделать соответствующие выводы и проанализировать эффективность плана IR и стратегий на каждом его этапе. Вот несколько моментов, которые следует рассмотреть на этапе оценки:

- Основная причина инцидента и места его возникновения

- Возможность предотвратить инцидент раньше

- Эффективность плана IR и работы команды IR

- Эффективность стратегий на каждом этапе

- Задачи, которые могли остаться незамеченными

- Любые шаги, которые могли бы быть эффективнее, если бы их выполнили по-другому

- Обнаружение угроз для предотвращения подобных инцидентов в будущем

Помимо понимания того, как следует реагировать на инциденты, также важно понять, что реализация эффективного процесса IR невозможна без соответствующих инструментов и средств. Зачастую у организаций наблюдается нехватка специалистов с необходимыми навыками, и поэтому им приходится привлекать внешних подрядчиков по IR. В любом случае, для эффективного реагирования на инциденты требуется комплексное средство для управления инцидентами, которое позволит свести к минимуму ущерб и время простоя.

Комплект для реализации управления инцидентами

Эксклюзивный набор списков функций и презентаций по управлению инцидентами.

-

Список функций

Полный список необходимых функций, который можно использовать для оценки работы своей службы ИТ-поддержки.

-

Советы и рекомендации

Подробные презентации с примерами использования управления инцидентами, которые помогут приступить к работе.