Définition de la gestion centralisée

La centralisation ou la gestion centralisée en matière informatique consiste pour la DSI à prendre des décisions cruciales et à appliquer des stratégies dans l’organisation depuis un seul point de contrôle.

Besoin d’un accès à distance sécurisé et centralisé

Les environnements d’entreprise modernes, complexes et hétérogènes, exigent que les équipes de sécurité gèrent et régissent l’accès à un nombre croissant de serveurs distants, d’ordinateurs et d’autres ressources informatiques. Toutefois, il s’avère inefficace et très risqué en termes de sécurité de se fier à plusieurs outils hérités d’accès à distance. Il faut donc une solution d’accès à distance simple et sûre qui simplifie l’accès privilégié à des systèmes vitaux, peu importe leurs topologies réseau hétérogènes.

Point de contrôle unique

- Access Manager Plus facilite l’administration centralisée de ressources informatiques distribuées avec une solution Web.

- Les utilisateurs privilégiés peuvent mettre à jour, dépanner et gérer des serveurs distants de façon centralisée. Cette activité est enregistrée et stockée sous forme de fichiers vidéo et de journaux d’audit dans l’application.

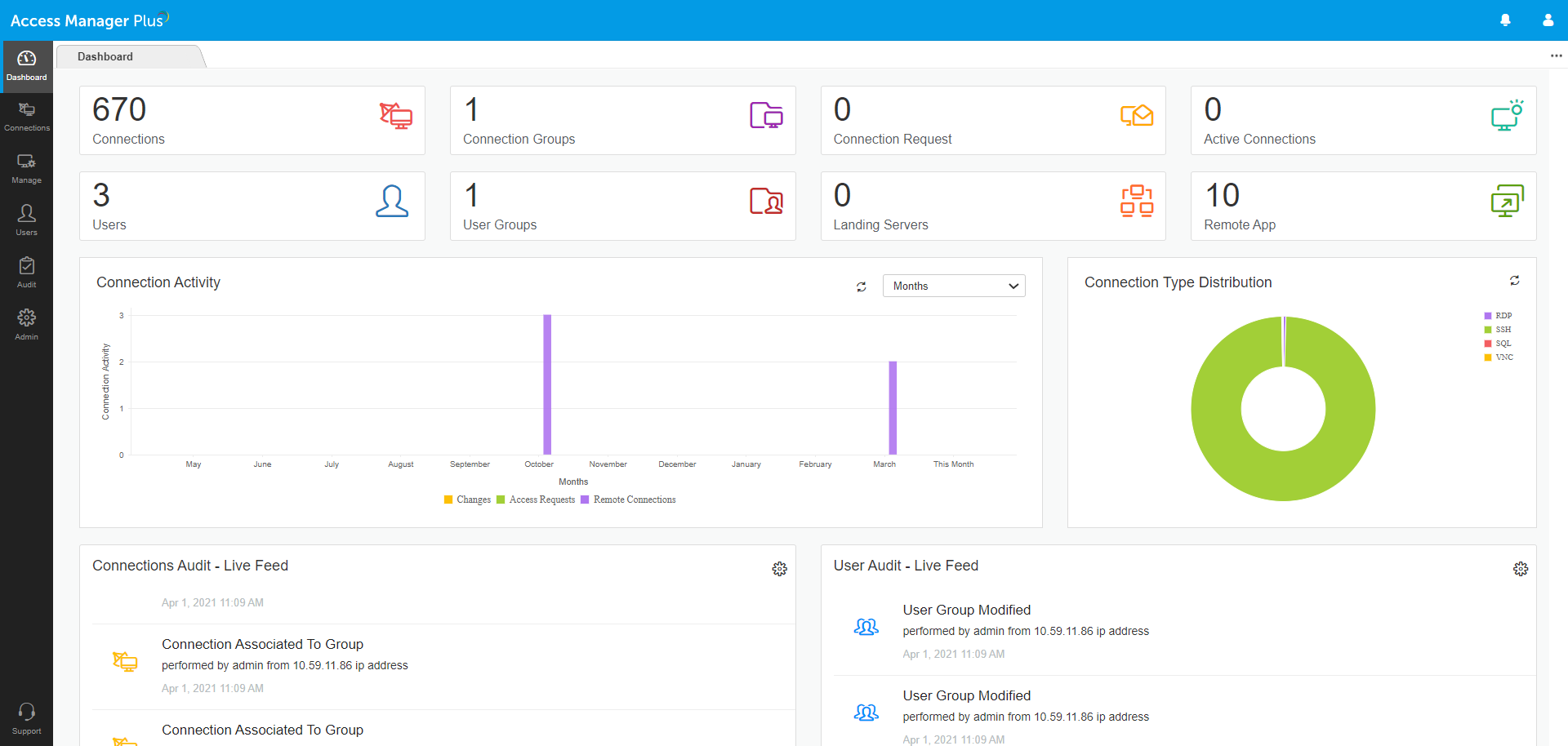

- Le tableau de bord affiche un aperçu global des opérations d’accès privilégié, ce qui permet une gestion rapide et efficace.

- L’administrateur examine la mise à jour automatique de l’accès à distance privilégié et le nombre de connexions, de serveurs d’accueil, de demandes d’accès, etc. directement dans le tableau de bord.

- Des stratégies normalisées et une supervision efficace assurent une meilleure qualité de service et une responsabilité accrue.

Tableau de bord central

Tableau de bord centralDétection, ajout et organisation de connexions à distance

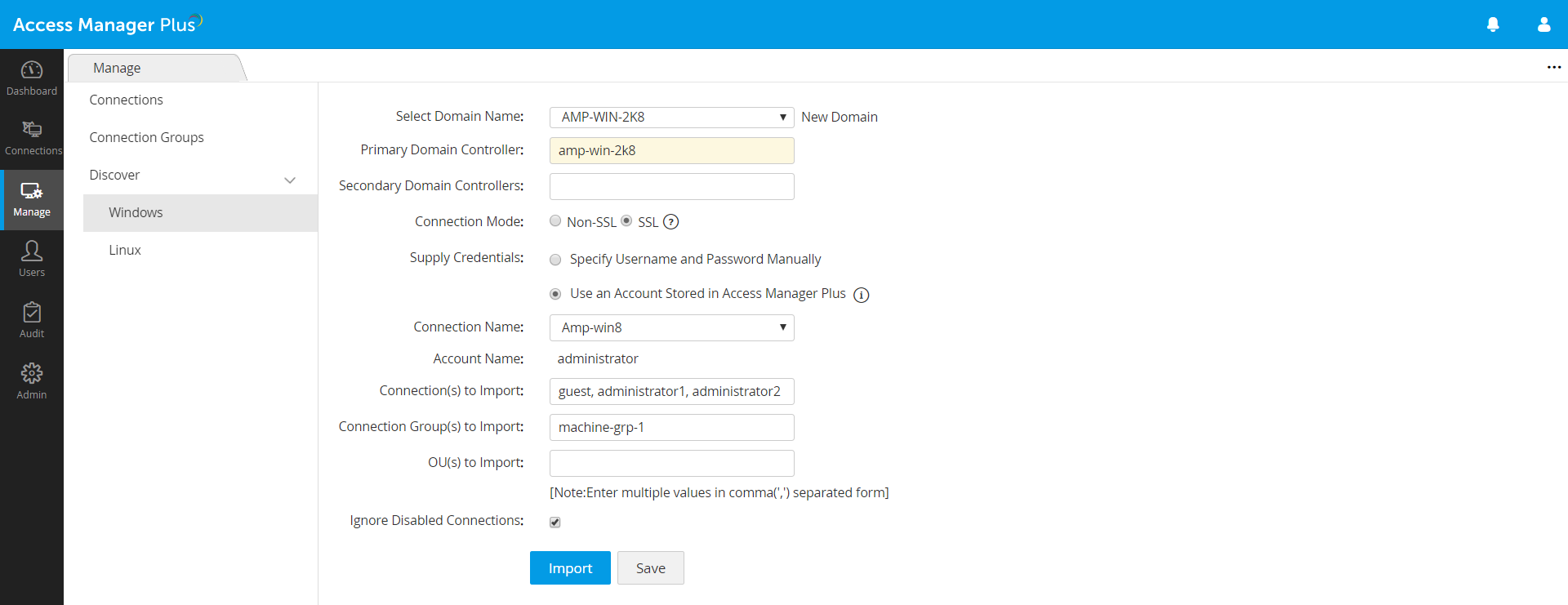

- Analysez les réseaux, détectez automatiquement les divers systèmes Windows et Linux, ainsi que leurs comptes privilégiés connexes, et ajoutez-les comme connexions à distance dans Access Manager Plus.

- On peut aussi ajouter manuellement des connexions ou en importer d’un fichier CSV.

- Désencombrez la base de données avec les options de regroupement d’Access Manager Plus. Organisez les connexions en groupes et configurez simultanément les paramètres requis pour toutes les connexions associées à un groupe donné.

Détection des connexions Windows

Détection des connexions WindowsMise en place d’un contrôle central des voies d’accès

- Abandonnez les divers outils d’accès à distance et permettez des connexions sans VPN à des serveurs et des systèmes distants via des voies RDP, SSH, SQL et VNC sécurisées.

- Offrez aux utilisateurs un accès basé sur le rôle à des systèmes vitaux selon des privilèges et des contrôles d’accès prédéfinis.

- Autorisez ou limitez l’accès d’un système client particulier à Access Manager Plus en mettant en liste verte ou rouge des adresses IP.