Detección de dispositivos no autorizados

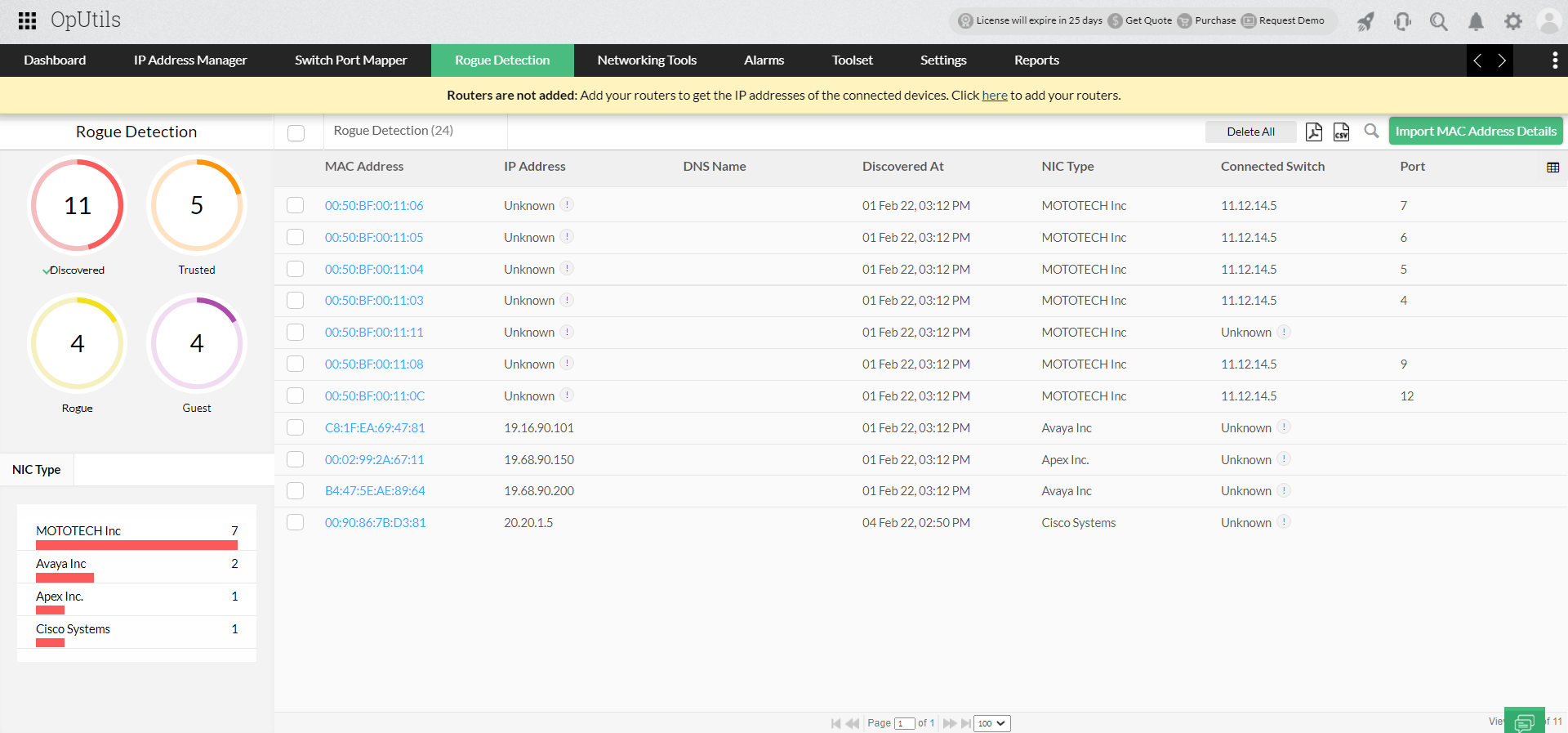

OpUtils escanea periódicamente los enrutadores y subredes para detectar cualquier nuevo sistema o dispositivo que se encuentre en la red. Inicialmente enumera todos los sistemas o dispositivos descubiertos en la red. El administrador debe verificar y marcar todos los sistemas o dispositivos válidos en la red. Durante los análisis posteriores, si se detecta un nuevo dispositivo o sistema en la red, el mismo aparecerá en la lista. Esto incluye todo tipo de dispositivos como desktops o portátiles (con cable), usuarios móviles (inalámbricos), enrutadores, switches, etc.

Funciones de detección de dispositivos no autorizados

- Sistemas confiables?

- Sistema de detección no autorizado

- Permitir acceso de invitado

- Bloquear accesos no autorizados

- Notificación de Alerta Instantánea

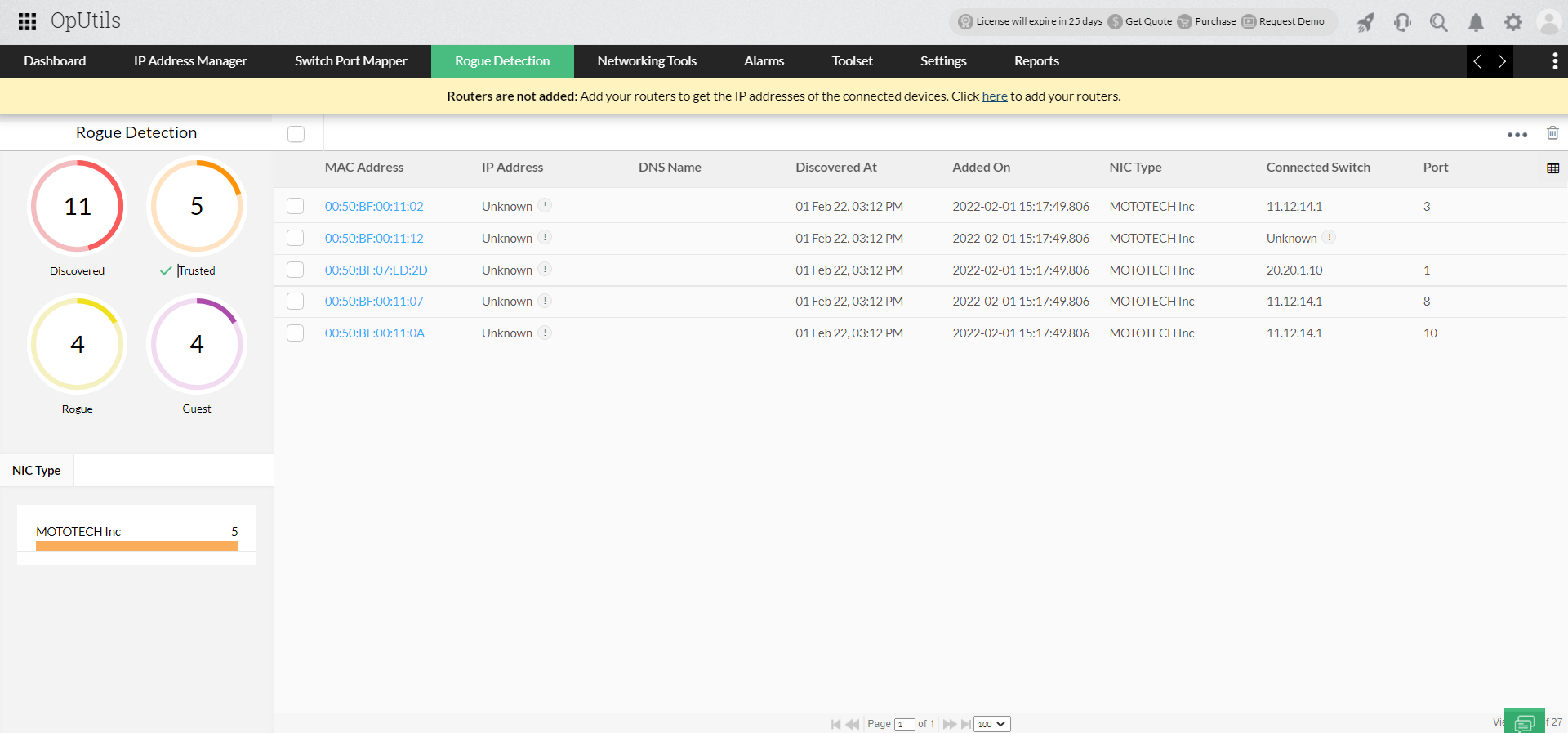

Sistemas Confiables

Inicialmente, OpUtils enumerará todos los sistemas descubiertos al escanear su red con funciones avanzadas de escaneo de IP y escaneo de puertos. El administrador debe verificar y marcar todos los sistemas o dispositivos de red válidos como Trusted (Confiables). Los sistemas o dispositivos que están marcados como de confianza no se mostrarán como no autorizados nuevamente.

Sistema de detección no autorizado

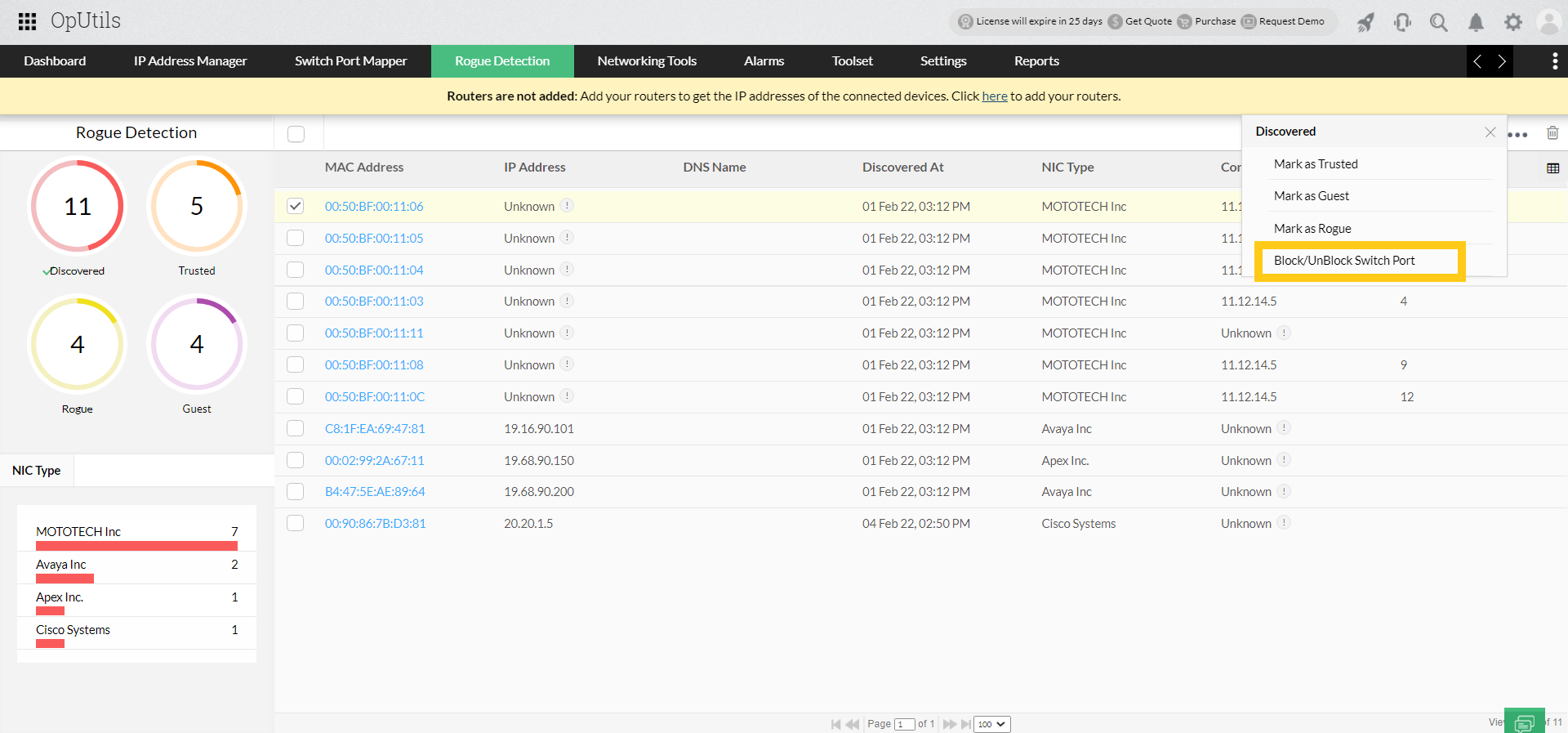

En esta herramienta de detección de dispositivos no autorizados, cuando se encuentra un sistema no autorizado en la red, el administrador puede marcarlos y tomar las medidas adecuadas.

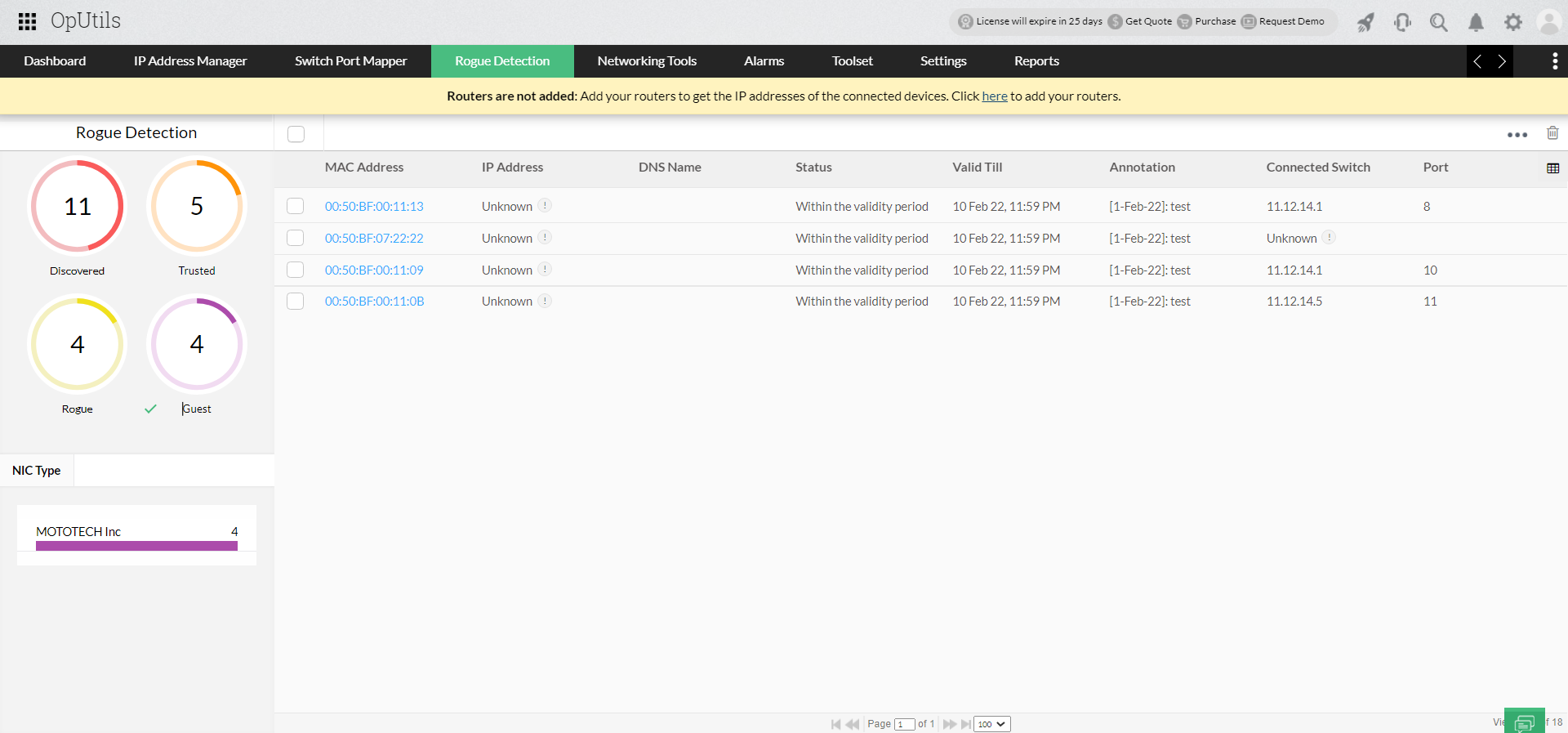

Permitir Acceso de Invitado

En la detección de dispositivos inalámbricos no autorizados, puede haber situaciones en las que sea necesario permitir que ciertos sistemas accedan a los recursos de la red durante un período temporal. Por ejemplo, un miembro del personal de una sucursal diferente visita su oficina durante un mes o un estudiante matriculado para un semestre debe tener acceso hasta que complete el semestre. En tales casos, los administradores pueden especificar un período hasta el cual un sistema en particular debe considerarse válido. Los dispositivos a los que el sistema de detección no autorizado permite el acceso de invitados se pueden mover en cualquier momento a la lista permitida o no autorizada. Los administradores también serán notificados cuando el período permitido expire por el sistema de detección no autorizado.

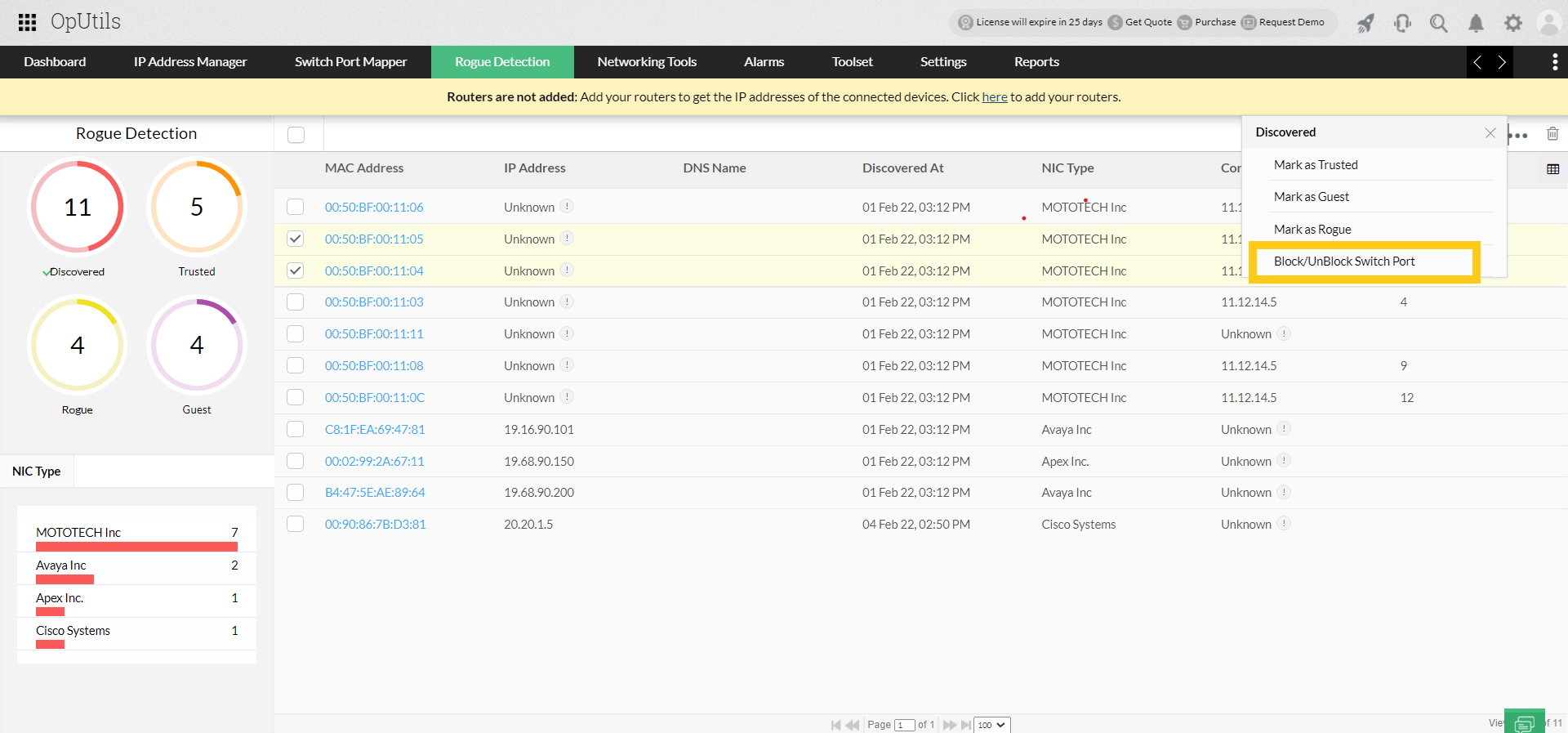

Bloquear accesos no autorizados

En la detección de dispositivos inalámbricos no autorizados, se notifica a los administradores sobre el acceso no autorizado tan pronto como se detecta. Cuando se combina con la asignación de puertos del conmutador, la red de detección de dispositivos no autorizados también proporciona los detalles del conmutador y el puerto a través del cual el sistema no autorizado accede a la red. El puerto del conmutador se puede bloquear o desbloquear desde OpUtils. Esto les permite actuar rápidamente bloqueando el acceso.

Notificación de Alerta Instantánea

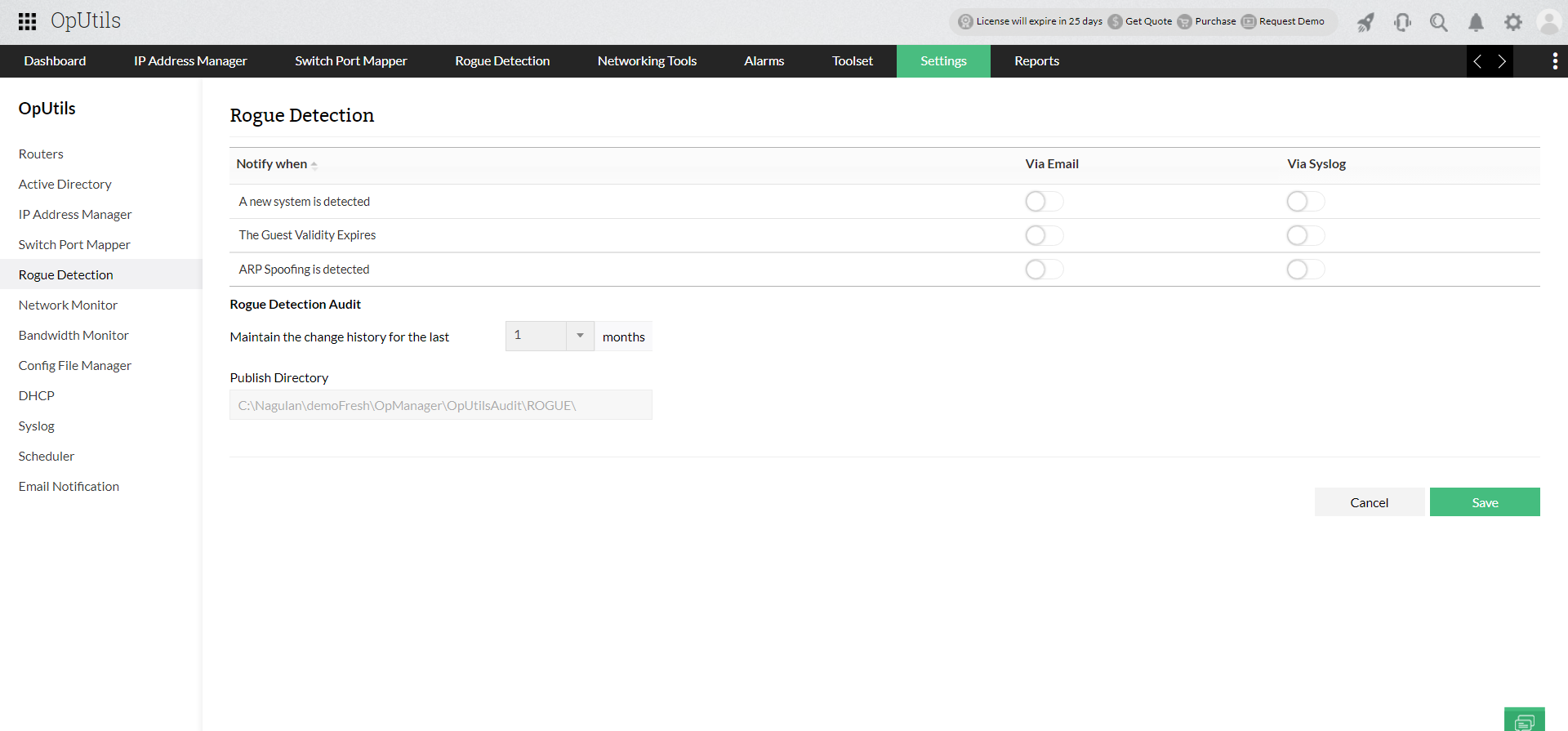

El sistema de detección no autorizado de OpUtils notifica a los administradores sobre la detección de cualquier acceso no autorizado a la red al instante. La notificación puede ser por correo electrónico y/o reproduciendo un sonido. Las notificaciones por correo electrónico pueden realizarse a varias personas. Estas notificaciones se activan cada vez que el escáner de red identifica un intruso en su red.

Para obtener más detalles sobre la detección de accesos no autorizados, consulte el tema Herramienta de detección de accesos no autorizados en la ayuda en línea Consulte la Base de conocimientos de detección para obtener sugerencias de resolución de problemas.

Empiece con la herramienta de detección de Rogue de OpUtils

OpUtils ofrece funciones como administración de puertos de switch, rastreador de direcciones IP, escáner de IP y más de 30 herramientas de red, como herramienta de IP, junto con la herramienta Rogue Detection. Estos lo ayudan a monitorear, escanear, rastrear y solucionar problemas de su entorno de red de manera efectiva.

Si es nuevo en OpUtils, programe una demostración en vivo con un experto o descargue una prueba gratuita de 30 días y comience a usar OpUtils en tan solo una hora. OpUtils se integra a la perfección en su entorno de red existente sin que tenga que realizar muchos cambios en su infraestructura de red existente. ¿Tienes un rango de precios en mente? ¡Háganoslo saber!