Control de acceso basado en roles (RBAC)

El control de acceso basado en roles (RBAC) es el proceso de restringir el acceso de usuarios a configuraciones y recursos de red y proporcionar seguridad RBAC. En este control de acceso, se dan soluciones de RBAC a los usuarios a quienes se les asignan roles según los recursos a los que necesitan acceder. Todas las otras partes de la red son inaccesibles para ellos, lo que garantiza que no se hagan accesos o cambios no autorizados a los recursos de la red.

Niveles de acceso en Network Configuration Manager

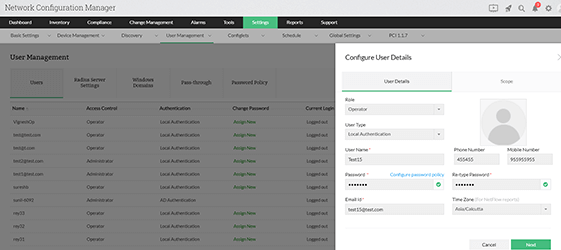

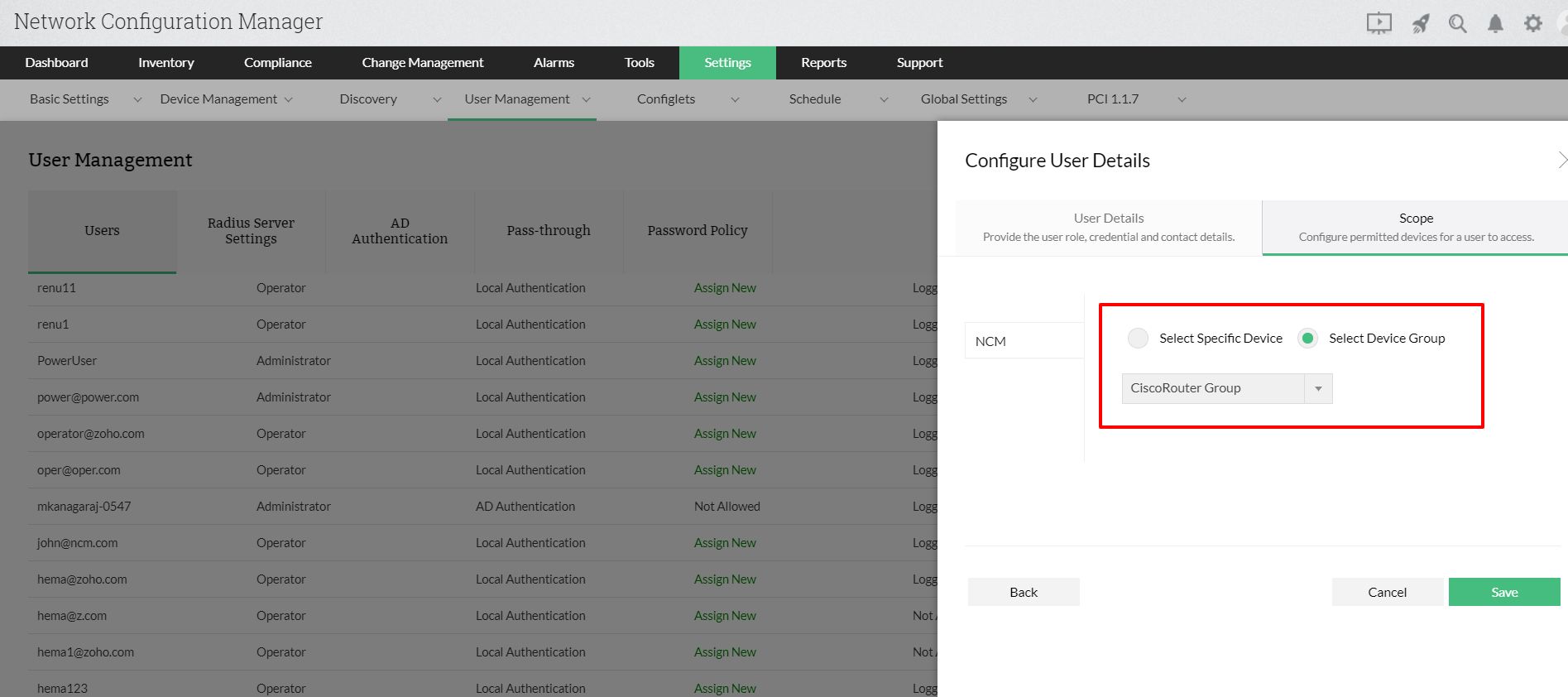

Network Configuration Manager, también conocido como software o herramienta de RBAC, tiene dos controles de acceso predefinidos para el acceso basado en roles que restringe a los usuarios el acceso a ciertos dispositivos o grupos de dispositivos bajo la función de control de acceso basado en roles.

| Nivel de acceso (rol) | Definición |

|---|---|

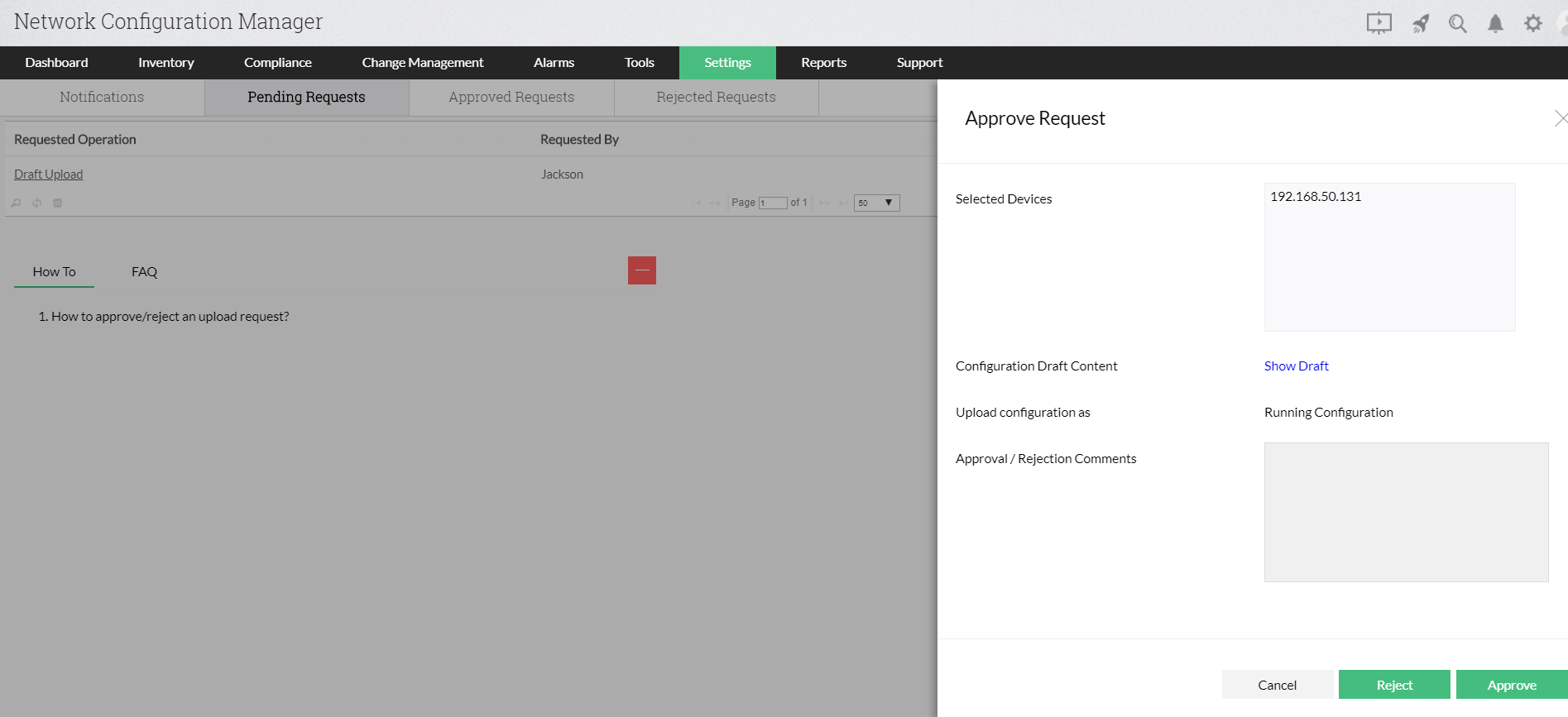

| Administrador | Estos usuarios tienen privilegios para acceder, editar y ejecutar configuraciones para cualquier dispositivo. Solo los administradores pueden añadir dispositivos al inventario, añadir usuarios, asignar roles y dispositivos. Además, los administradores pueden aprobar o rechazar solicitudes pertenecientes a cargas de configuración (ejecución de configuraciones) por parte de operarios. |

| Operario | Estos usuarios tienen privilegios para acceder y editar configuraciones en dispositivos específicos. Pueden también enviar solicitudes para cargas de configuraciones (ejecutar configuraciones) a los administradores. |

¿Por qué el RBAC y la aprobación de configuraciones en Network Configuration Manager son tan importantes?

Ya que Network Configuration Manager se ejecuta en un entorno de red multi usuarios, es vital restringir el acceso a estos a dispositivos de red utilizando un sistema de RBAC. Un cambio incorrecto en la red puede conllevar problemas en esta, causando un desastre en la red o una interrupción total. Revertir dichas interrupciones requiere mucho tiempo, razón por la cual los administradores de red deben verificar y aprobar todos los cambios y el control de acceso basado en roles es necesario.

Ejemplo del control de acceso basado en roles (RBAC)

El control de acceso basado en roles le ayuda a definir el alcance del acceso para los usuarios, por lo que puede controlar qué cambios pueden hacer en la red. Digamos que se asigna un usuario a un grupo de dispositivos Cisco como operario en Network Configuration Manager. El operario puede ver el estado de todos los dispositivos en el grupo de dispositivos, programar backups y solicitar cambios.

Cuando el operario solicita una carga de configuración, el administrador recibe una notificación. En este caso puede comparar los borradores de las configuraciones con la configuración de referencia de los dispositivos. Así como escoger aceptar o rechazar las cargas de configuración con comentarios correspondientes. Una vez se procesan los cambios, los operarios reciben notificaciones con los comentarios del administrador. Todo el proceso de la configuración del RBAC del mecanismo para la aprobación de cambios bajo el control de acceso basado en roles ayuda a mantener el control de lo que sucede en sus dispositivos de red.

Network Configuration Manager ofrece funcionalidades avanzadas para la gestión de cambios en la configuración como Diff View, detección de cambios en tiempo real y notificaciones. Comience a proteger su red de contratiempos e interrupciones por cambios en la configuración con su prueba gratuita de Network Configuration Manager.