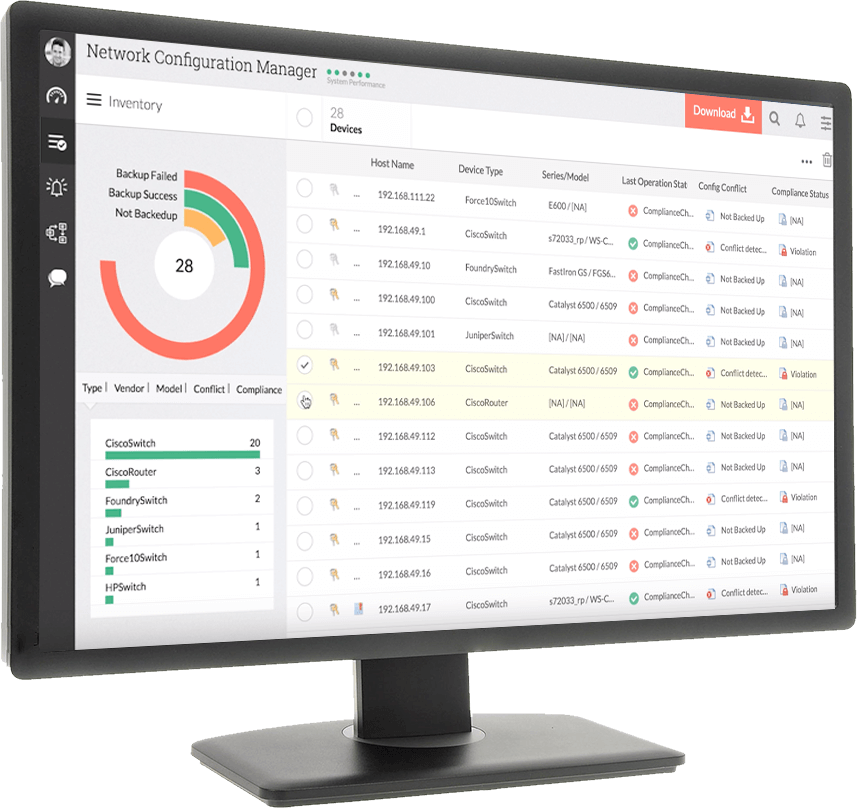

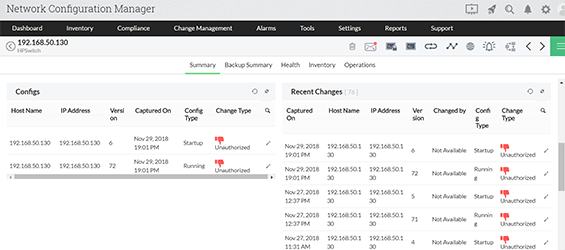

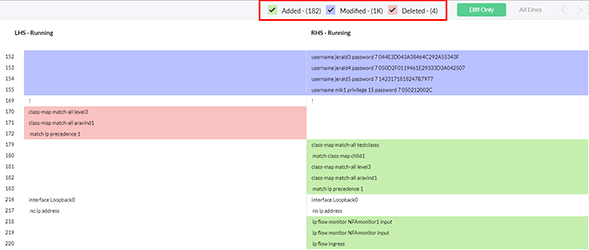

"Network Configuration Manager nos ha ahorrado muchísimo tiempo al implementar cambios de configuración a varios dispositivos de red en minutos en lugar de en horas o incluso días. El método automatizado sobre respaldos nos permite dormir en la noche sabiendo que siempre tenemos las configuraciones más actualizadas de nuestros dispositivos. La interfaz web le da rápidamente una instantánea intuitiva del estado de sus dispositivos, dándole el conocimiento de qué dispositivos están respaldados, no respaldados, tienen conflictos de arranque/ejecución, etc. NCM es por lejos lo más rentable para usted en el mercado. Es una absoluta necesidad para administradores de redes en empresas de todos los tamaños». "

Así, Network Configuration Manager le da todos los aspectos de la gestión de dispositivos de red en una sola consola.

Neil C. Perry, Gerente de TI, Stoops Freightliner-Quality Trailer, Inc