Herramienta de copia de seguridad de red

La inactividad de un dispositivo de red puede generar muchas las consecuencias. Un tiempo de inactividad del dispositivo puede dar lugar a la interrupción de la conectividad de la red, la indisponibilidad de las aplicaciones, la pérdida de datos, etc. Para la empresa, esto se traduce en una pérdida de oportunidades, en una disminución de la lealtad de los clientes, en una reputación dañada y en una disminución de la moral de los empleados. El rendimiento de un dispositivo de red depende de varios factores, como las actualizaciones del sistema operativo del dispositivo, las configuraciones del dispositivo, etc. De todas ellas, las configuraciones de los dispositivos son un área vulnerable, ya que son la parte del dispositivo que se modifica/edita con más frecuencia. De hecho, un asombroso 35% del tiempo de inactividad de los dispositivos de red se debe a errores de configuración provocados por el humano y a fallos de software debidos a interrupciones inoportunas

Restauración de la red sin una herramienta de copia de seguridad de red

El tiempo de inactividad de la red puede reducirse solucionando el problema lo antes posible para que el dispositivo de red pueda estar en funcionamiento. Pero en la mayoría de los casos, solucionar el problema que causó el tiempo de inactividad en primer lugar no es una tarea fácil. El mayor obstáculo a la hora de corregir un dispositivo defectuoso es identificar la causa raíz. La mayoría de los administradores de red pasan mucho tiempo resolviendo el problema mientras el dispositivo sigue inactivo. La mejor manera de reducir el tiempo en que el dispositivo no funciona es cargar un archivo de configuración de respaldo en el dispositivo y reiniciarlo. En realidad, ¿cuántos de nosotros, administradores de red, podemos decir con certeza que tenemos una copia de seguridad de la configuración de todos nuestros dispositivos de red?

¿Cómo ayudan los softwares de copia de seguridad de la red a reducir el tiempo de inactividad de los dispositivos?

Los softwares de copia de seguridad de red reducen en gran medida el tiempo de inactividad del dispositivo, ya que le ayudan a cargar archivos de configuración estables desde el repositorio de copias de seguridad al dispositivo. Una vez cargados los archivos de configuración estables, se restablecen inmediatamente todas las funciones de la red. Un administrador de red puede recuperar el dispositivo antes de solucionar el problema y encontrar la causa raíz, siempre que se haga una copia de seguridad del archivo de configuración correcto. El verdadero desafío en esto es tener siempre una copia de seguridad de los archivos de configuración y también tener el conocimiento de qué archivo cargar. Network Configuration Manager (NCM) ofrece una solución sencilla y asequible de implementación en un solo paso para tener los archivos de configuración actualizados. Con estos archivos de configuración almacenados de forma segura, ya no hay que preocuparse sobre el tiempo de inactividad de la red. En caso de que un dispositivo de red esté inactivo, el archivo de configuración respaldado puede cargarse en el dispositivo para volverlo a activar, reduciendo así drásticamente el tiempo de inactividad.

¿Cómo hacer una copia de seguridad de las configuraciones de los dispositivos de red mediante Network Configuration Manager?

Una vez que los dispositivos de la red son descubiertos en NCM, NCM podrá comunicarse con el dispositivo y obtener sus archivos de configuración. Cada vez que se activa una copia de seguridad de la configuración, se hace una copia de seguridad de los archivos de configuración de inicio y de ejecución del dispositivo y se almacenan de forma segura. La copia de seguridad de la configuración de la red puede activarse de las siguientes maneras:

- Copias de seguridad manuales

- Copias de seguridad programada

- Copias de seguridad automatizadas basadas en Syslog

Copias de seguridad manuales de la configuración de la red

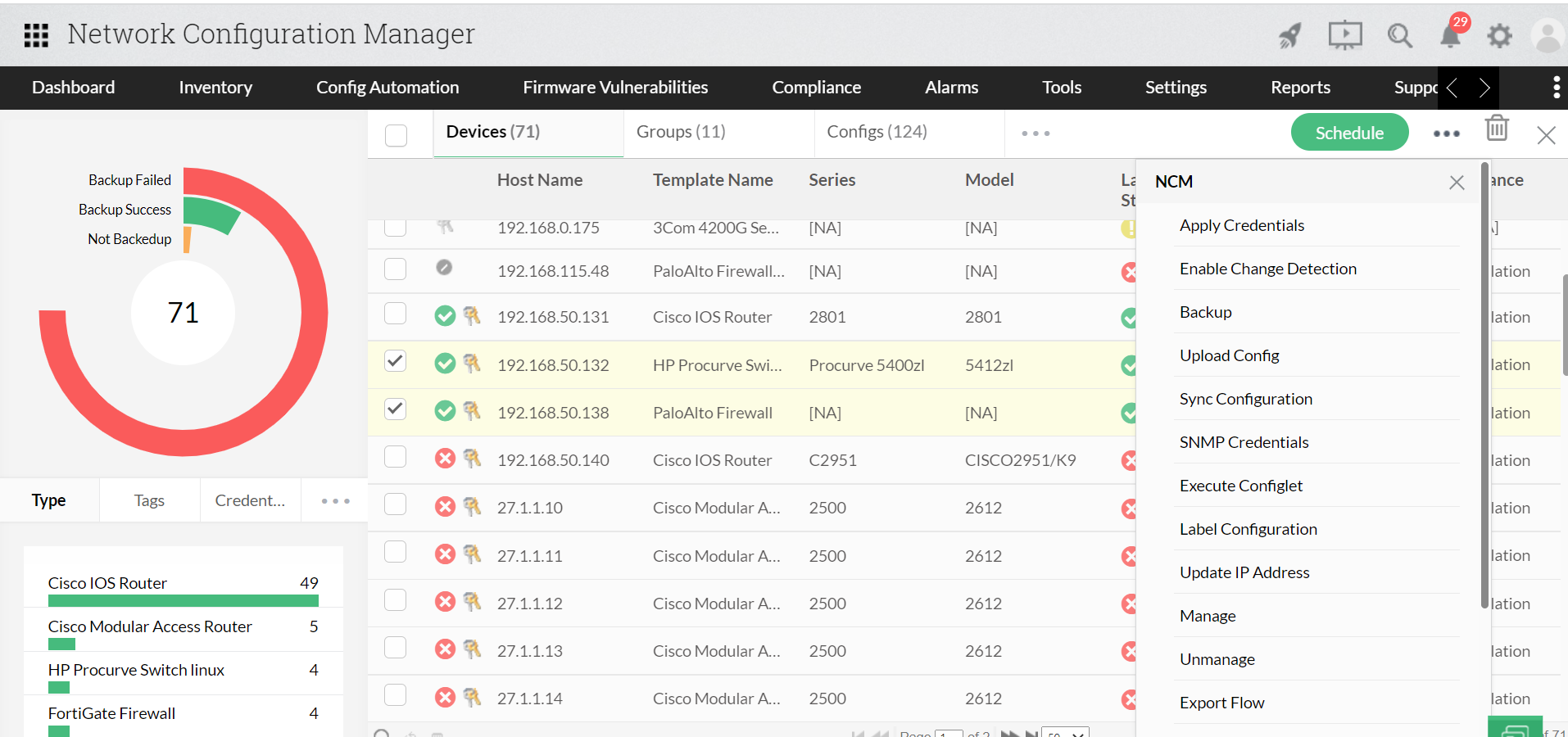

Cuando se va a implementar un cambio arriesgado en la red, es proactivo hacer una copia de seguridad de los archivos de configuración para estar a salvo en caso de un percance. Contar con las copias de seguridad de las configuraciones antes de realizar un cambio resultará esencial para revertir instantáneamente el cambio si éste resulta contraproducente. Network Configuration Manager ayuda a realizar copias de seguridad de cualquier número de dispositivos o grupos de dispositivos con un solo clic de forma instantánea. Puede seleccionar varios dispositivos de forma masiva y hacer una copia de seguridad de sus archivos de configuración en cualquier momento mediante copias de seguridad manuales.

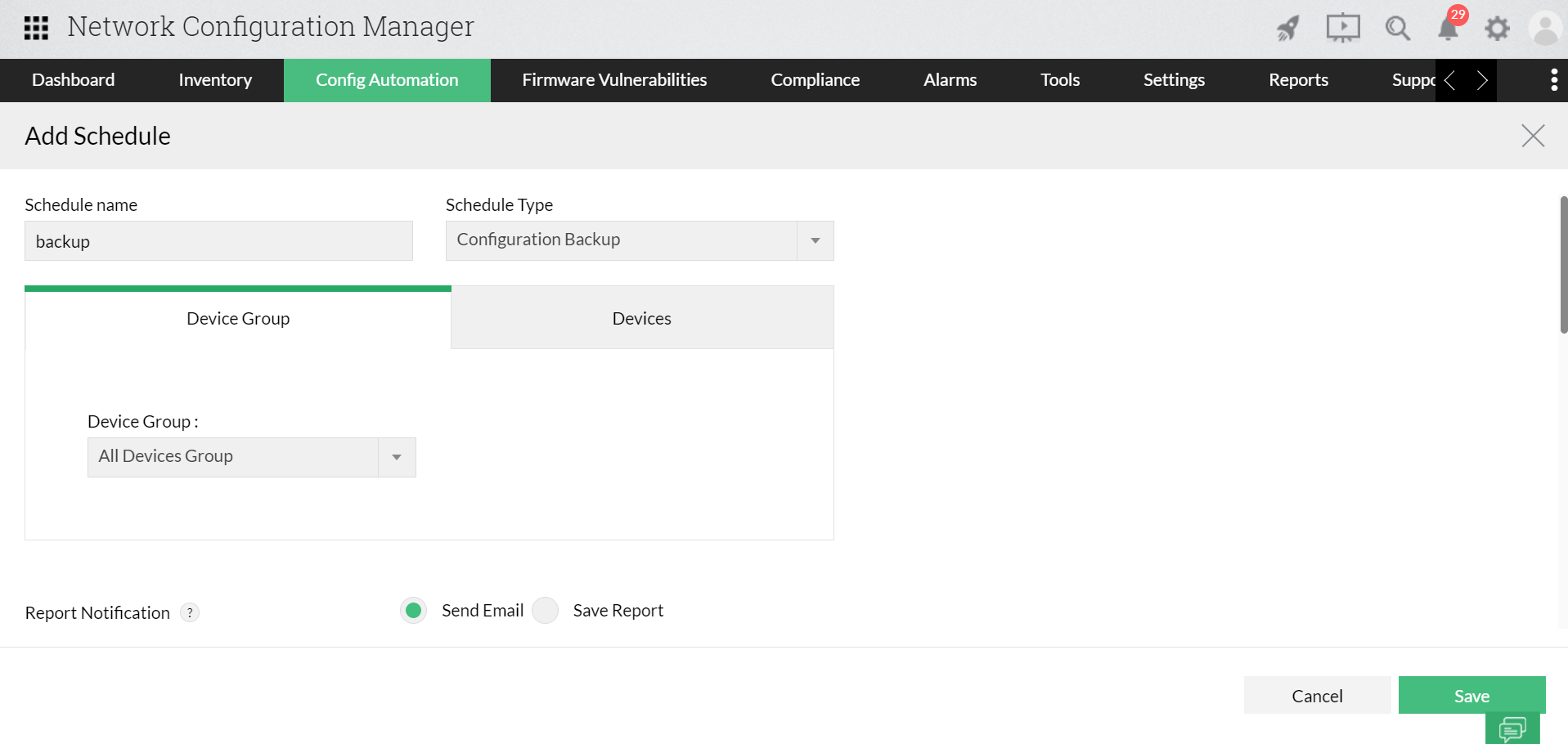

Copia de seguridad de la configuración de la red programada

La mejor manera de asegurarse de tener siempre los archivos de configuración actualizados es programar las copias de seguridad de la configuración. Especialmente en las empresas con un gran número de dispositivos, la tarea de realizar una copia de seguridad de la configuración se convierte en una tarea tediosa que ocupa la mayor parte del tiempo de un administrador. Cuando se programa, Network Configuration Manager puede encargarse de esta tarea tediosa pero importante de realizar las copias de seguridad de la configuración. La posibilidad de programar las copias de seguridad de la configuración de la red hará que el administrador de la red tenga más tiempo para realizar tareas que mejoren la productividad. Obtenga más información sobre las copias de seguridad programadas aquí.

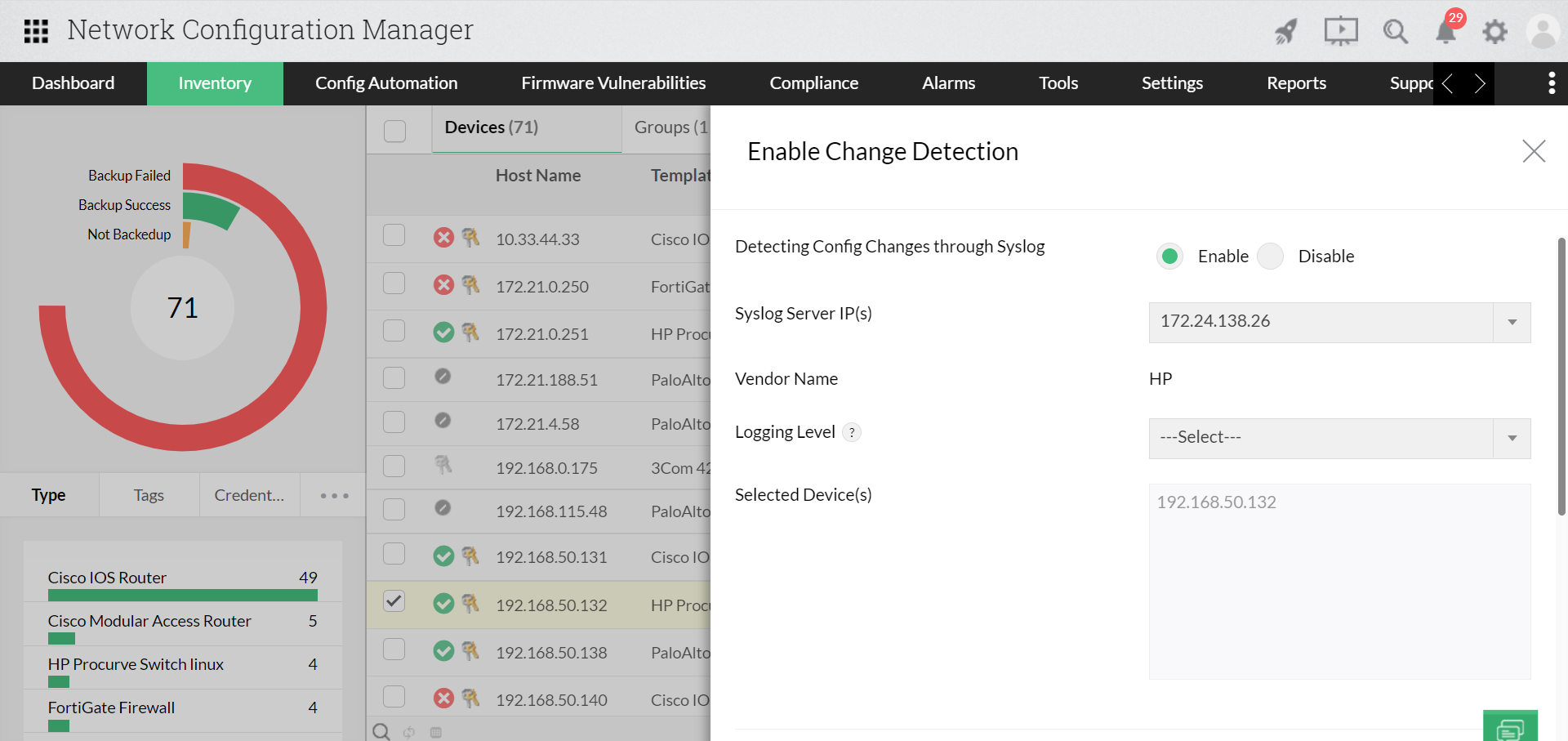

Copia de seguridad de la configuración de red automatizada basada en Syslog

En un entorno de red compuesto por muchos dispositivos, habrá ciertos dispositivos como el router central y el firewall que son de naturaleza crítica. Cualquier cambio en estos dispositivos puede resultar desastroso para toda la red. Por ello, es imprescindible registrar cualquier cambio que se produzca en estos dispositivos. Monitorear manualmente y activar las copias de seguridad con cada cambio es una tarea casi imposible. NCM escucha constantemente los mensajes syslog de los dispositivos para identificar un cambio. Una vez que se identifica un cambio, NCM activa automáticamente una copia de seguridad de la configuración.

Obtenga más información sobrelas copias de seguridad automatizadas aquí.