Validación de red

Antes de la automatización, las redes se gestionaban o mantenían manualmente. Por ello, los administradores tenían una gran sobrecarga de gestión y les resultaba difícil validarlas en función de su resultado u objetivo empresarial: su intención. Además, muchos administradores no sentían la importancia de la validación de la red en ese momento, lo que condujo a muchos percances desastrosos en esta.

Hoy en día, las redes se han vuelto más complejas y casi imposibles de manejar manualmente. Esto ha allanado el camino para su automatización mediante herramientas para tal fin, lo que ha minimizado en gran medida el porcentaje de percances de la red en todo el mundo.

Ahora, para minimizar aún más los desastres relacionados con la red, se ha introducido la validación de la red, que combinada con la automatización, proporciona el proceso de red más fluido para su infraestructura de red.

La validación de la red inspecciona si su entorno de red está funcionando o funciona según la intención requerida. Este proceso empieza por la conectividad física e incluye el stack de protocolos. Aquí, cada capa de la arquitectura de red se valida según su intención.

El primer paso de la validación de la red es conocer la intención exacta de la misma. Una vez finalizada la intención, podemos proceder a la validación de la red para la intención finalizada. Hay muchas fuentes a través de las cuales se puede conocer la intención:

- La intención de las configuraciones de la red

- Intención de negocio o de empresa

- Intención de seguridad

Desventajas de no realizar la validación de la red en el mundo actual

- No estará claro si la red funciona como está previsto y está en buen estado.

- Cualquier cambio no autorizado o innecesario puede ser implementado en el entorno de la red sin una validación adecuada.

- Habrá problemas de enrutamiento, en los que existirán rutas innecesarias que acabarán provocando tiempos de inactividad.

- El entorno de la red será inseguro y estará abierto a ataques maliciosos.

Ventajas para las empresas al utilizar la validación de la red

La validación de la red es similar a las comprobaciones previas al vuelo, en las que se realizan chequeos estándar antes del despegue y el aterrizaje. Algunas de las ventajas de la validación de la red son:

- Los cambios en su entorno de red no serán impulsados para su publicación sin el consentimiento de un administrador.

- Ya no se producirán percances indeseados en la infraestructura de la red, ya que se conoce la intención exacta de la misma.

- Habrá trayectos de enrutamiento bien planificados en su entorno de red.

- La seguridad de su infraestructura de red mejorará, ya que se procede a cada paso con intención y validación.

El qué, el cuándo y el cómo de la validación de la red

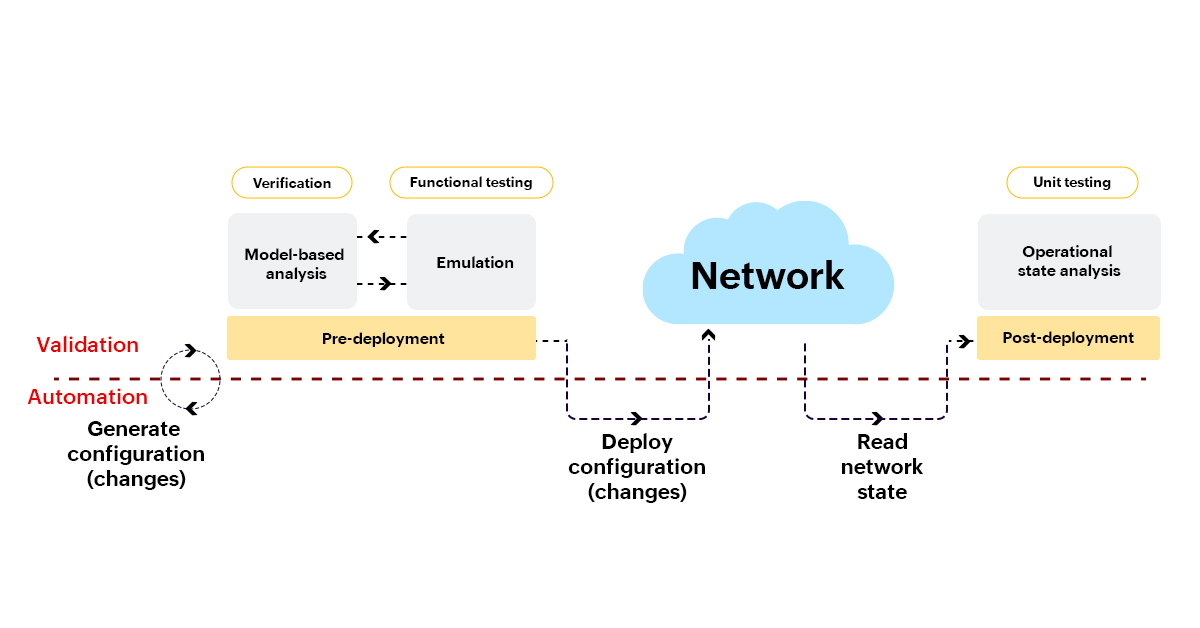

La validación de la red tiene tres criterios importantes: El qué de la validación de la red, que consta de tres niveles que determinan la protección. El Cuándo de la validación de la red, que también contiene tres niveles de cuándo debe hacerse una validación. El cómo de la validación de la red, que nos habla del enfoque de la misma. Conozcamos en detalle estos tres criterios:

- ¿Qué nivel de validación debe tener?

- ¿Cuándo debe realizarse la validación?

- ¿Cómo se realiza la validación?

¿Qué nivel de validación debe tener?

Una validación de red básica tiene tres niveles:

- Verificación

- Pruebas funcionales

- Pruebas unitarias

Verificación

La verificación es el paso inicial de la validación de la red y se realiza para garantizar que todos los escenarios de procesos de la red en su infraestructura sean correctos. Algunos de los aspectos importantes que se cubren durante la verificación son si los paquetes DNS llegan al servidor DNS, qué rutas de enrutamiento se especifican y la disponibilidad de los servicios tras un fallo.

Pruebas funcionales

Las pruebas funcionales se utilizan para comprobar los comportamientos de la red para ver si funcionan como se pretende de extremo a extremo. Esto puede incluir la confirmación de que los routers están utilizando los protocolos de enrutamiento y la ruta correcta, los paquetes están llegando adecuadamente a los servidores sin interrupción, y el tráfico de la red está utilizando las rutas de respaldo previstas si se bloquea.

Pruebas unitarias

Las pruebas unitarias se utilizan para inspeccionar varios aspectos de los dispositivos presentes en la red, como si tienen configuraciones correctas, ASN precisos, etc. Esta forma de validación es un método de prueba sencillo y efectivo en el que se identifica inmediatamente la causa raíz cada vez que falla el proceso de prueba. Sin embargo, con las pruebas unitarias no tendrá una imagen clara de los procesos de extremo a extremo.

¿Cuándo debe realizarse la validación?

La validación de la red se realiza en tres etapas:

- Pre-implementación

- Implementación

- Post-implementación

Pre-implementación

La pre-implementación se realiza antes de que se aplique cualquier cambio (nuevo o modificado) en su infraestructura de red. Aquí, todos los cambios que se van a aplicar se verifican a fondo antes de su implementación completa, teniendo en cuenta las operaciones de red previstas.

Implementación

En este caso, los nuevos cambios se aplican tras una exhaustiva fase de pre-implementación. Esta etapa no se producirá hasta que se completen todas las validaciones de pre-implementación.

Post-implementación

Una vez finalizada la implementación, se realiza otra comprobación de validación para confirmar si la implementación ha tenido el impacto previsto. Este método no detiene por completo los errores, pero ayudará a estabilizar la producción frente a percances desastrosos.

¿Cómo se realiza la validación?

Hay tres enfoques para la validación de la red:

- Análisis basado en modelos

- Emulación

- Análisis del estado operativo

Análisis basado en modelos

El análisis basado en modelos es un enfoque que describe el comportamiento de las redes en una serie de escenarios utilizando configuraciones particulares. Este método se utiliza a través de la simulación y de las matemáticas abstractas. De igual manera es el único enfoque fiable para realizar verificaciones, pero también puede presentar a veces una verificación ligeramente inexacta.

Emulación

La emulación es un banco de pruebas que los ingenieros de red pueden utilizar para implementar y comprobar las configuraciones de forma segura. Este enfoque es útil para predecir cómo se comportará un entorno de red, siempre que esté compuesto por software de producción similar a los entornos emulados.

Análisis del estado operativo

El análisis del estado operativo es cuando los ingenieros de red aplican cambios en las configuraciones de red y comprueban si funcionan con el propósito previsto, como por ejemplo si la configuración del router recién configurado ha realizado algún proceso previsto. La principal ventaja de este enfoque es que comprueba el comportamiento de redes enteras. Sin embargo, dado que sólo es compatible con la validación post-hoc, existe una mayor probabilidad de que se produzcan fugas en su red.

ManageEngine Network Configuration Manager: Su software de validación de red todo en uno

- Valide las configuraciones importantes y haga una copia de seguridad de las mismas para utilizarlas durante un tiempo de inactividad repentino.

- Gestione los cambios en tiempo real mediante funciones de validación como las notificaciones de cambios, el control de acceso basado en roles, las configuraciones de etiquetado y Diff View.

- Aplique los cambios con plantillas de scripts de automatización (pre-implementación), ejecute la plantilla (implementación) y, a continuación, reciba informes puntuales de Network Configuration Manager que le ayudarán a comprobar las configuraciones de la red (post-implementación).

- Gestione el cumplimiento fácilmente, con PCI, SOX e HIPAA proporcionados de manera predeterminada. Esto salva su entorno de red de las amenazas maliciosas.

- Proteja el firmware de sus dispositivos de vulnerabilidades externas aplicando los parches de descarga desde el enlace proporcionado. También enumera los dispositivos que son actualmente vulnerables, junto con el CVE ID y el nivel de gravedad.

Descargue Network Configuration Manager y maneje la validación de la red con facilidad.

¿Quiere saber el precio? Obtenga una cotización personalizada según sus necesidades.

¿Quiere saber más sobre las funciones de Network Configuration Manager? Intente programar una demostración gratuita en línea con nuestros expertos.